Procedimiento para la distribución protegida de sucuencias audiovisuales, descodificador y sistema para la puesta en marcha de este procedimiento.

Procedimiento para la distribución de un flujo audiovisual nominal a un sitio de recepción,

el flujo audiovisual nominalincluyendo coeficientes nominales, el procedimiento incluye:

- una etapa que consiste en extraer en el flujo audiovisual nominal al menos un coeficiente nominal de dichoscoeficientes nominales para generar un flujo digital principal según la norma o estándar del flujo audiovisualoriginal;

- generar una información complementaria incluyendo los coeficientes extraídos del flujo nominal de maneraque el flujo audiovisual nominal sea susceptible de ser consumido a partir de la información complementaria ydel flujo digital principal que se encuentra en el sito de recepción,

- realizar operaciones criptográficas sobre la información complementaria,el procedimiento se caracteriza por el hecho de que el sitio de recepción recibe el flujo digital principal y la informacióncomplementaria e incluye una pasarela protegida, y por el hecho de que el procedimiento incluye las etapas en lascuales:

- la pasarela protegida realiza las operaciones criptográficas sobre la información complementaria;

- la pasarela transmite la información complementaria a un periférico de tratamiento audiovisual para permitir elconsumo del flujo audiovisual nominal a nivel d el periférico de tratamiento audiovisual, dicha pasarela incluyeuna arquitectura física cerrada que impide el acceso no autorizado a al menos un componente de software ofísico por medios materiales, y un núcleo protegido que regula el acceso autorizado a al menos un componentede software o físico por diferentes niveles de seguridad, que varían desde un acceso total hasta la prohibicióntotal

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/FR2007/050860.

Solicitante: NAGRA FRANCE SAS.

Nacionalidad solicitante: Francia.

Dirección: 28, RUE DU COLONEL PIERRE AVIA 75015 PARIS FRANCIA.

Inventor/es: LECOMTE, DANIEL, FOLEA,OCTAVIAN.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

- H04N7/16 H04 […] › H04N TRANSMISION DE IMAGENES, p. ej. TELEVISION. › H04N 7/00 Sistemas de televisión (detalles H04N 3/00, H04N 5/00; métodos y arreglos, para la codificación, decodificación, compresión o descompresión de señales de vídeo digital H04N 19/00; distribución selectiva de contenido H04N 21/00). › Sistemas de secreto analógicos; Sistemas de pago previo analógico.

PDF original: ES-2396249_T3.pdf

Fragmento de la descripción:

Procedimiento para la distribución protegida de secuencias audiovisuales, descodificador y sistema para la puesta en marcha de este procedimiento [0001] La presente invención se refiere al ámbito de la distribución protegida de secuencias audiovisuales.

Una técnica de protección de una secuencia audiovisual consiste en alterar, en el momento de la difusión, el flujo audiovisual digital para que sea compatible con los formatos estándar y pueda ser reconocido por un equipo de lectura, pero no pueda ser visto o comprendido, es decir, consumido en estas condiciones de una manera satisfactoria por un destinatario. Se transmite una información complementaria por una vía separada. Sólo la combinación del flujo digital principal y de esta información complementaria permite el consumo de la secuencia audiovisual inicial.

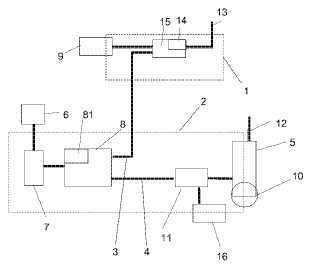

El usuario dispone de un descodificador que recibe dicho flujo digital principal, igualmente llamado flujo audiovisual modificado, así como la información complementaria. Este descodificador debe disponer de un medio de almacenamiento masivo para asegurar un tampón entre el flujo que entra, que se puede limitar por la cantidad de conexión entre el descodificador y la red, y el procesador audiovisual que asegura la recomposición. Además, el almacenamiento masivo debe estar protegido contra los eventuales intentos de recuperación de la secuencia audiovisual inicial. Se trata, por lo tanto, de un equipo relativamente caro, limitando las posibilidades de difusión de secuencias según esta técnica.

A fin de dar respuesta a este problema general, la solicitud WO 2004/066627 propone la puesta en marcha de un descodificador simplificado, siempre garantizando una gran seguridad contra el pirateo, por un procedimiento para la distribución de secuencias de vídeo que consiste en difundir un flujo digital principal y una información complementaria necesaria para la visualización de la secuencia de vídeo, y en reconstruir en el sito de recepción el flujo de vídeo visualizable en un equipo provisto de una pantalla, caracterizado por el hecho de que el sito de recepción incluye un ordenador personal que cuenta con una conexión de alta velocidad y medios de almacenamiento masivo, y un periférico de tratamiento vídeo provisto de medios de comunicación con dicho ordenador personal y de transmisión del flujo visualizable a un dispositivo de visualización, el flujo digital principal siendo recibido por dicho ordenador personal, la aplicación de software de reconstrucción del flujo de visualización siendo ejecutada en el periférico de tratamiento vídeo y no en el ordenador personal.

Sin embargo, este tipo de procedimiento presenta el inconveniente de que proporciona un nivel de seguridad limitado con respecto a los ataques que tienen como objetivo la recuperación ilícita de la secuencia de vídeo. Esta limitación viene dada por el ordenador personal que se encarga de la identificación y la autentificación del usuario, así como de la transmisión de la información complementaria hacia el periférico de tratamiento de vídeo.

La arquitectura física del ordenador personal es abierta, lo que permite a todos sus usuarios un acceso total y no restrictivo a cada uno de sus componentes del sistema: la memoria de acceso aleatorio, el procesador, los medios de almacenamiento o las interfaces de entrada/salida. De este modo, un pirata dispone de todos los medios para interceptar la información complementaria claramente en las interfaces de entrada/salida o memoria de acceso aleatorio en el momento de su tratamiento por el ordenador personal.

A la vista del documento WO 2004/066627, el problema resuelto por la invención es mejorar la seguridad del procedimiento de distribución de secuencias de vídeo.

Este problema se resuelve gracias a un procedimiento tal y como se ha descrito en la reivindicación 1.

Gracias a la utilización de la pasarela protegida, la presente invención permite controlar la transmisión protegida de dicha información complementaria hacia el periférico de tratamiento de vídeo por una pasarela protegida en lugar de un ordenador personal como en el documento anteriormente mencionado.

Es conocido que una pasarela protegida es un dispositivo que incluye:

- una arquitectura física cerrada que impide el acceso no autorizado a al menos un componente de software o físico por medios materiales,

- un núcleo protegido que regula el acceso autorizado a al menos un componente de software o físico por diferentes niveles de seguridad, que varían desde un acceso total hasta la prohibición total.

De manera optativa, dicha pasarela protegida puede igualmente ser de manera que el compuesto incluya los medios para almacenar una información que permita la identificación única de la pasarela protegida, dicha información siendo grabada en el momento de la creación de dicho componente y no pudiendo ser modificada posteriormente.

Es evidente para el experto en la materia que el ordenador personal tal y como el empleado por la solicitud WO 2004/066627 no contiene ningún componente que responda a los criterios que definen la pasarela protegida dado que:

- la arquitectura física del ordenador personal es abierta, lo que permite un acceso total y no restrictivo a todos los componentes de dicho ordenador personal (la memoria de acceso aleatorio, el procesador, los medios de

almacenamiento, las interfaces de entrada/salida, etc.) ;

- el ordenador personal ofrece al usuario los medios (el teclado, la pantalla, la impresora, etc.) para la visualización y la modificación de los datos que son tratados o transportados por dichos componentes en cada momento durante su estado operativo;

-la arquitectura abierta del ordenador facilita al usuario la extracción de cada componente y su utilización con ayuda de otro ordenador personal o un tipo de dispositivo de tratamiento totalmente distinto;

- el ordenador personal no contiene ningún componente capaz de impedir la modificación de una información capaz de identificar de manera única dicho ordenador personal.

Un ejemplo no limitativo de un dispositivo que responde a los criterios de una pasarela protegida es la tarjeta de chip. Dicha tarjeta contiene un núcleo protegido que protege el acceso a sus componentes: las memorias tipo ROM (Read Only Memor y ) , PROM (Programable Read Only Memor y ) y EEPROM (Electrically Erasable read Only Memor y ) . La memoria ROM es escrita por el fabricante y no puede ser modificada después. La memoria PROM contiene una información que permite la identificación única de la tarjeta de chip. El acceso a la memoria EEPROM se permite según los niveles de seguridad. La tarjeta de chip es por ejemplo del formato estándar ISO 7816, e incluye, de manera conocida en sí una arquitectura física cerrada que impide el acceso no autorizado a sus componentes de software o físicos por unos medios materiales como la miniaturización y la explotación de los campos magnéticos. Gracias a estas características, el acceso no autorizado a los componentes de una tarjeta de chip requiere dispositivos y componentes extremadamente sofisticados y costosos que no están al alcance del público.

Las tarjetas de chip tienen una multitud de usos en dispositivos heterogéneos: teléfonos móviles, tarjetas bancarias, tarjetas de acceso, etc. Con respecto a los ordenadores personales, los teléfonos portátiles con una tarjeta de chip (la tarjeta SIM - Subscriber Identity Module) tienen una presencia más amplia en el mercado y aportan al usuario una mejor ergonomía y sencillez de uso.

El estado de la técnica conoce cada vez más la proliferación de equipos de red que contienen los componentes protegidos que permiten, de un lado, la protección de flujos de datos que circulan en la red y, de otro lado, el acceso a los parámetros de configuración de dichos equipos. A la vista de estas características, el experto en la materia considera dichos equipos como pasarelas protegidas.

Es sorprendente para el experto en la materia que la protección de un flujo audiovisual pueda ser realizada por una tarjeta de chip, particularmente por el hecho de que la tarjeta de chip tiene poca capacidad de memoria y una potencia de cálculo limitada. La solicitante ha descubierto, sin embargo, que dicha tarjeta de chip puede realizar esta función de protección del flujo audiovisual asegurando y, particularmente, realizando las operaciones criptográficas sobre una información complementaria diferenciada del flujo audiovisual nominal.

La información complementaria depende del tipo de contenido audiovisual que se va a transmitir. Esta información complementaria puede, por ejemplo, ser generada como en la solicitud WO 2004/032418... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento para la distribución de un flujo audiovisual nominal a un sitio de recepción, el flujo audiovisual nominal incluyendo coeficientes nominales, el procedimiento incluye:

- una etapa que consiste en extraer en el flujo audiovisual nominal al menos un coeficiente nominal de dichos coeficientes nominales para generar un flujo digital principal según la norma o estándar del flujo audiovisual original;

- generar una información complementaria incluyendo los coeficientes extraídos del flujo nominal de manera que el flujo audiovisual nominal sea susceptible de ser consumido a partir de la información complementaria y del flujo digital principal que se encuentra en el sito de recepción,

- realizar operaciones criptográficas sobre la información complementaria, el procedimiento se caracteriza por el hecho de que el sitio de recepción recibe el flujo digital principal y la información complementaria e incluye una pasarela protegida, y por el hecho de que el procedimiento incluye las etapas en las cuales:

- la pasarela protegida realiza las operaciones criptográficas sobre la información complementaria;

- la pasarela transmite la información complementaria a un periférico de tratamiento audiovisual para permitir el consumo del flujo audiovisual nominal a nivel d el periférico de tratamiento audiovisual, dicha pasarela incluye una arquitectura física cerrada que impide el acceso no autorizado a al menos un componente de software o físico por medios materiales, y un núcleo protegido que regula el acceso autorizado a al menos un componente de software o físico por diferentes niveles de seguridad, que varían desde un acceso total hasta la prohibición total.

2. Procedimiento según la reivindicación 1 en el cual la pasarela protegida incluye medios para almacenar una información que permite la identificación única de la pasarela protegida, dicha información se graba en el momento de la creación de dicho componente y no puede ser modificada posteriormente.

3. Procedimiento según cualquiera de las reivindicaciones precedentes en el que la pasarela protegida es una tarjeta de chip.

4. Procedimiento para la distribución de secuencias audiovisuales según cualquiera de las reivindicaciones 1 a 3, caracterizado por el hecho de que la información complementaria se recibe y transmite al periférico de tratamiento audiovisual por la pasarela protegida (1) .

5. Procedimiento para la distribución de secuencias audiovisuales según la reivindicación 4, caracterizado por el hecho de que el flujo digital es recibido por la pasarela protegida (1) antes de ser transmitido al periférico de tratamiento audiovisual.

6. Procedimiento para la distribución de secuencias audiovisuales según cualquiera de las reivindicaciones precedentes, caracterizado por el hecho de que se efectúa una primera autentificación entre un servidor audiovisual y la pasarela protegida cuando hay una solicitud de información complementaria a dicho servidor audiovisual.

7. Procedimiento para la distribución de secuencias audiovisuales según cualquiera de las reivindicaciones precedentes, caracterizado por el hecho de que se efectúa una segunda autentificación entre la pasarela protegida y el periférico de tratamiento audiovisual cuando hay una solicitud de consumo.

8. Pasarela protegida para la puesta en marcha del procedimiento según una de las reivindicaciones 1 a 7, caracterizado por el hecho de que ésta incluye medios de recepción instalados para recibir la información complementaria y medios criptográficos instalados para realizar las operaciones criptográficas en la información complementaria.

9. Pasarela protegida según la reivindicación 8 que incluye una tarjeta de chip.

10. Pasarela protegida según una de las reivindicaciones 8 o 9, donde la pasarela protegida incluye al menos un componente físico cuyo acceso está regulado por al menos un nivel de seguridad.

11. Pasarela protegida según la reivindicación 10 en la que el componente incluye los medios para almacenar una información que permite la identificación única de la pasarela protegida, dicha información se graba en el momento de la creación de dicho componente y no se puede modificar posteriormente.

12. Pasarela protegida según una de las reivindicaciones 8 a 11, caracterizada por el hecho de que incluye un medio para la gestión de los derechos sobre el contenido.

13. Sistema para la puesta en marcha del procedimiento que incluye un descodificador que comporta un lector de discos en los cuales se graban los flujos digitales principales y además el descodificador incluye los medios de comunicación con la pasarela protegida (1) según una de las reivindicaciones 8 a 12, para recibir la información complementaria.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]