Identificación de tipo móvil para sistemas de seguridad y de gestión de bienes.

Un sistema de seguridad y de gestión de bienes (100) que controla el acceso a una zona o una estructura segura,

comprendiendo el sistema:

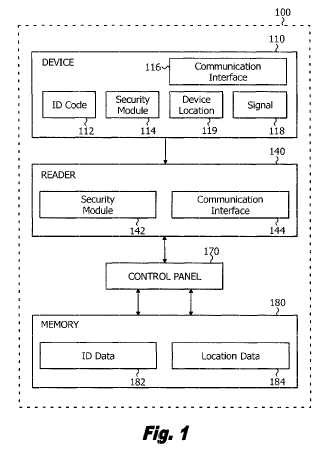

un teléfono móvil (110) dotado de un código de identificación (112) y de una interfaz de comunicación de dispositivo (116) utilizable para iniciar la transmisión del código de identificación (112) y para dar respuesta a una demanda de transmisión del código de identificación (112);

al menos un lector (140) dotado de una interfaz de comunicación de lector (144) utilizable para obtener el código de identificación (112) a partir del teléfono móvil (110);

un panel (170) de control utilizable para comunicarse con dicho al menos un lector (140) y

una memoria (180) para almacenar datos de localización (184) que describen y localizan zonas protegidas por el sistema (100) y datos de identificación ID (182) que comprende al menos uno o más códigos de identificación (112) incluyendo el código de identificación (112) del teléfono móvil (110), siendo dicha memoria (180) accesible por dicho panel de control (170),

en donde el panel de control (170) está adaptado para validar el código de identificación (112) del teléfono móvil (110) recibido desde dicho lector (140) y el panel de control (170) está adaptado para memorizar una localización de dispositivo (119) determinada utilizando los datos de localización memorizados (184) coordinados con una señal (118) recibida desde el teléfono móvil (110),

caracterizado porque el al menos un lector (140) está separado del panel de control (170) y es utilizable, además, para determinar la dirección y distancia de la señal (118) recibida desde el teléfono móvil (110) y la localización del teléfono móvil dentro de la estructura o zona segura y porque el al menos un lector (140) está adaptado para enviar un mensaje al teléfono móvil (110) que incluye la información con respecto a donde está permitido el acceso dentro de la estructura o zona segura.

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E08157401.

Solicitante: HONEYWELL INTERNATIONAL INC..

Nacionalidad solicitante: Estados Unidos de América.

Dirección: 101 COLUMBIA ROAD MORRISTOWN, NJ 07960 ESTADOS UNIDOS DE AMERICA.

Inventor/es: Jayappa,Mahesh, Drive,Marine, Salgar,Mayur, Subbian,Deepakumar.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G07C9/00 FISICA. › G07 DISPOSITIVOS DE CONTROL. › G07C APARATOS DE CONTROL DE HORARIOS O DE ASISTENCIA; REGISTRO O INDICACION DEL FUNCIONAMIENTO DE LAS MAQUINAS; PRODUCCION DE NUMEROS AL AZAR; APARATOS PARA VOTAR O APARATOS DE LOTERIA; DISPOSICIONES, SISTEMAS O APARATOS PARA CONTROLES NO PREVISTOS EN OTRO LUGAR. › Registro individual en la entrada o en la salida.

PDF original: ES-2380382_T3.pdf

Fragmento de la descripción:

Identificación de tipo móvil para sistemas de seguridad y de gestión de bienes La presente invención se refiere, en general, a sistemas de seguridad y de gestión de bienes. En particular, esta invención se refiere a la utilización de dispositivos de consumo, tales como teléfonos móviles, para identificar y autenticar, así como para localizar y entrar en contacto con usuarios de sistemas de seguridad y de gestión de bienes.

Los sistemas de seguridad y de gestión de bienes se utilizan para vigilar viviendas y empresas con el fin de impedir intrusiones no deseadas así como para servir de protección contra desastres naturales. Dichos sistemas controlan la entrada y salida a estructuras así como a zonas dentro de las estructuras. En los sistemas de seguridad de la técnica anterior, se requerían llaves para la entrada en edificios protegidos. En los sistemas más recientes, sin embargo, el acceso se consigue utilizando dispositivos de identidad, que interaccionan con un dispositivo de control del acceso, tal como un lector, que funciona en conjunción con un panel de control que permite o deniega el acceso a usuarios en función de su identificación o autorización. Estos sistemas suelen emplear un dispositivo pasivo, tal como una tarjeta de proximidad o un dispositivo activo, tal como una etiqueta RFID, para identificar y/o autenticar los usuarios del sistema. Un usuario puede presentar su dispositivo a un dispositivo de control de acceso y el dispositivo del usuario puede iniciar el procedimiento de autenticación. Como alternativa, un dispositivo de control de acceso puede iniciar la verificación de entrada o autorización buscando un dispositivo de usuario válido.

Un dispositivo de control de acceso que busca un dispositivo de usuario válido se da a conocer en la solicitud de patente del Reino Unido, GB 2 417 858, titulada "Dispositivo de control de acceso utilizando teléfonos móviles para acceso inalámbrico automático con códigos de seguridad y datos biométricos". Esta solicitud da a conocer un dispositivo de control del acceso que utiliza un proceso automático de autenticación basado en códigos encriptados secretos determinados con un algoritmo de encriptación basado en el transcurso del tiempo. En al menos una forma de realización, la búsqueda y detección automática de credenciales de un usuario autorizado que utiliza un teléfono móvil que tiene un código de acceso válido, se realiza por un módulo de identidad de abonado (SIM) dedicado en el controlador de acceso de entrada. En otra forma de realización, las credenciales de usuarios se transmiten desde un teléfono móvil de un usuario como un servicio de mensajes cortos (SMS) a la tarjeta SIM del controlador de acceso de entrada a través de canales de comunicación estándar, tales como Bluetooth®. Este sistema requiere la utilización de una tarjeta SIM dedicada, en el controlador, para poner en práctica el algoritmo de encriptación y para memorizar los códigos encriptados.

La publicación de solicitud de patente de Estados Unidos número 2005/0143051, ‘Sistema de autenticación de móvil/transacción financiera utilizando un código de identificación de móvil único y su método', da a conocer un sistema de autenticación de móvil y transacción financiera que utiliza un código de identificación de móvil único, en donde el control de la admisión y/o una diversidad de operaciones financieras se realizan sobre la base de la información de llamada transmitida por un terminal de comunicación móvil. El código de identificación único puede ser un "código de identidad móvil peculiar" o una combinación del número de teléfono registrado y un número de serie electrónico. Todas las formas de realización, dadas a conocer en esta solicitud de patente, utilizan la frecuencia para telefonía móvil y el sistema de telecomunicaciones para la comunicación.

La patente de los Estados Unidos número 5.895.436, titulada ‘Sistema de seguimiento de vehículos utilizando una red celular', da a conocer un sistema de seguimiento de vehículos que utiliza la infraestructura de la red celular existente. Un transceptor celular de localización está instalado en un vehículo y se registra el Número de Serie Electrónico (ESN) del transceptor. Si el vehículo es robado, el número ESN se utiliza para determinar la localización general del vehículo; su localización precisa se establece utilizando un buscador de dirección de radio que se sintoniza para el canal de voz del transceptor celular. De este modo, una red celular de un sistema de telecomunicación o sistema buscapersonas es necesaria para identificar y para efectuar el seguimiento de los vehículos.

La patente de Estados Unidos número 6.624.739, ‘Sistema de control del acceso', da a conocer un transpondedor móvil con un código de autorización para proporcionar acceso al usuario. El sistema proporciona el acceso en función de una comparación de las características biométricas de una persona con los datos biométricos almacenados en su memoria. Sin embargo, no supera el problema de requerir un dispositivo especial, el transpondedor móvil, para las funciones de identificación y/o autorización. Además, el transpondedor no permite la identificación y/o autenticación del usuario para situaciones de emergencia.

La patente de Estados Unidos número 6.069.411, ‘Método antirrobo para un vehículo con la utilización de un teléfono móvil', da a conocer la utilización de la Identificación de Equipo Móvil Internacional (IMEI) de un teléfono móvil como un elemento de un método antirrobo de vehículos. Para arrancar un vehículo, un usuario pone su teléfono portátil en un elemento de sujeción. El teléfono compara, entonces, su número ESN o número de IMEI con el que está memorizado en una posición en el elemento de sujeción. Si coinciden ambos números, se puede arrancar el vehículo. Sin embargo, todas las funciones de procesamiento o de coincidencia o de autenticación se realizan en el teléfono utilizando el elemento de sujeción solamente como un conducto. Además, el teléfono móvil debe iniciar la identificación o autorización de un usuario y el elemento de sujeción no puede buscar un dispositivo de identificación.

El documento EP-A-1424861 da a conocer un método y aparato para identificar un usuario que emplea un teléfono móvil, en donde el teléfono móvil se inserta en un lector para proteger al teléfono de la red telefónica circundante. El lector puede obtener, entonces, información de identificación del usuario desde el teléfono. El sistema se utiliza, por ejemplo, para identificar un comprador cuando recoge mercancías previamente pedidas.

Los documentos WO-A-00/38119, FR-A-2861943 y US-A-2002/0070273 dan a conocer, cada uno, sistemas de identificación en los que se pueden utilizar teléfonos móviles.

Entre los problemas de los sistemas antes citados están la necesidad de sistemas de telecomunicaciones para comunicación y de dispositivos específicos, tales como tarjetas SIM incorporadas en el aparato de control. Si dispositivos distintos de los teléfonos móviles se utilizan como identificadores de usuario, los dispositivos, tales como etiquetas RFID, tienen limitaciones de alcance y de duración de la batería y además, tienen gastos extraordinarios para su mantenimiento. Además, un usuario del sistema de seguridad debe proporcionar su dispositivo de identidad específico, tal como un aparato que contenga una etiqueta RFID, para identificarse o autenticarse, teniendo la necesidad el usuario de llevar consigo el dispositivo de identidad. Además, estos dispositivos no suelen ser utilizables en caso de una emergencia, para que el sistema identifique y comunique con el usuario o para que el usuario se comunique con el sistema.

La presente invención da a conocer un sistema de seguridad y de gestión de bienes según se establece en la 20 reivindicación 1 o la reivindicación 11 de la presente invención y un método según se define en la reivindicación 12.

La presente invención da a conocer, ventajosamente, un sistema de seguridad y de gestión de bienes accesible utilizando dispositivos de consumo, tales como teléfonos móviles, para identificar, autenticar, localizar y entrar en contacto con los usuarios del sistema de seguridad. Dichos dispositivos de consumo se pueden utilizar no solamente con el sistema de seguridad si no también para otros usos. Un dispositivo se registra inicialmente con el sistema de seguridad no simplemente como un punto de acceso específico. Cuando es necesario, el dispositivo se presenta al sistema para autenticación, permitiendo a una... [Seguir leyendo]

Reivindicaciones:

1. Un sistema de seguridad y de gestión de bienes (100) que controla el acceso a una zona o una estructura segura, comprendiendo el sistema:

un teléfono móvil (110) dotado de un código de identificación (112) y de una interfaz de comunicación de dispositivo (116) utilizable para iniciar la transmisión del código de identificación (112) y para dar respuesta a una demanda de transmisión del código de identificación (112) ;

al menos un lector (140) dotado de una interfaz de comunicación de lector (144) utilizable para obtener el código de identificación (112) a partir del teléfono móvil (110) ;

un panel (170) de control utilizable para comunicarse con dicho al menos un lector (140) y una memoria (180) para almacenar datos de localización (184) que describen y localizan zonas protegidas por el sistema (100) y datos de identificación ID (182) que comprende al menos uno o más códigos de identificación (112) incluyendo el código de identificación (112) del teléfono móvil (110) , siendo dicha memoria (180) accesible por dicho panel de control (170) , en donde el panel de control (170) está adaptado para validar el código de identificación (112) del teléfono móvil (110) recibido desde dicho lector (140) y el panel de control (170) está adaptado para memorizar una localización de dispositivo (119) determinada utilizando los datos de localización memorizados (184) coordinados con una señal (118) recibida desde el teléfono móvil (110) , caracterizado porque el al menos un lector (140) está separado del panel de control (170) y es utilizable, además, para determinar la dirección y distancia de la señal (118) recibida desde el teléfono móvil (110) y la localización del teléfono móvil dentro de la estructura o zona segura y porque el al menos un lector (140) está adaptado para enviar un mensaje al teléfono móvil (110) que incluye la información con respecto a donde está permitido el acceso dentro de la estructura o zona segura.

2. El sistema según la reivindicación 1, en donde el lector transmite un mensaje a dicho teléfono móvil (110) .

3. El sistema según la reivindicación 1 o la reivindicación 2, en donde el lector demanda dicho código de identificación desde dicho teléfono móvil (110) .

4. El sistema según la reivindicación 1 o la reivindicación 2, en donde el teléfono móvil (110) inicia la transmisión de dicho código de identificación sin recibir una demanda desde el lector.

5. El sistema según cualquiera de las reivindicaciones precedentes, en donde el teléfono móvil (110) tiene un módulo de seguridad (114) para la encriptación del código de identificación.

6. El sistema según cualquiera de las reivindicaciones precedentes, en donde el lector tiene un módulo de seguridad

(142) para la desencriptación del código de identificación.

7. El sistema según cualquiera de las reivindicaciones precedentes, en donde la interfaz de comunicación del teléfono móvil (110) es una de entre las interfaces de IR (infrarrojos) , Bluetooth, frecuencia de 2, 4 GHz (banda de frecuencia sin licencia) y las frecuencias de RFID/tarjeta inteligente/tarjeta de proximidad.

8. El sistema según cualquiera de las reivindicaciones precedentes, en donde la interfaz de comunicación del lector es una de entre las interfaces de IR (infrarrojos) , Bluetooth, frecuencia de 2, 4 GHz (banda de frecuencia sin licencia) y las frecuencias de RFID/tarjeta inteligente/tarjeta de proximidad.

9. El sistema según una cualquiera de las reivindicaciones precedentes, en donde si el código de identificación es válido, el panel de control realiza una actividad.

10. Un método para identificar un dispositivo en un sistema de seguridad y de gestión de bienes (100) que controla el acceso a una estructura o zona segura, que comprende:

la transmisión de una señal (118) que comprende un código de identificación (112) desde un teléfono móvil (110) ;

la recepción del código de identificación (112) en un lector (140) ;

la transmisión del código de identificación (112) , desde el lector (140) , a un panel de control (170) y la localización del teléfono móvil (110) en una zona segura (240) coordinando la señal (118) transmitida desde el teléfono móvil (110) al lector (140) con los datos de localización memorizados (184) que describen y localizan zonas protegidas por el sistema, en donde los datos de localización memorizados (184) son accesibles desde el panel de control (170) y el panel de control (170) valida el código de identificación (112) utilizando datos de identificación ID (182) y si el código de identificación (112) es válido, se autoriza el teléfono móvil (110) , caracterizado porque el lector (140) está separado del panel de control (170) y la determinación de la dirección y distancia de la señal (118) recibida desde el teléfono móvil (110) y la localización del teléfono móvil dentro de la zona o estructura segura y por el lector que transmite un mensaje al teléfono móvil (110) que incluye información en cuanto a dónde está permitido el acceso dentro de la estructura o zona segura.

11. El método según la reivindicación 10, en donde el lector transmite un mensaje al teléfono móvil (110) .

12. El método según la reivindicación 10 o la reivindicación 11, en donde el código de identificación (112) se transmite en respuesta a una demanda desde el lector.

13. El método según cualquiera de las reivindicaciones 10 a 12, en donde el lector demanda dicho código de identificación (112) .

14. El método según cualquiera de las reivindicaciones 10 a 13, en donde el teléfono móvil (110) tiene un módulo de seguridad (114) para la encriptación del código de identificación. 20

15. El método según cualquiera de las reivindicaciones 10 a 14, en donde el lector tiene un módulo de seguridad (142) para la desencriptación del código de identificación.

16. El método según cualquiera de las reivindicaciones 10 a 15, en donde el teléfono móvil (110) comprende una

interfaz de comunicación seleccionada de entre el grupo constituido por las interfaces de IR (infrarrojos) , Bluetooth, frecuencia de 2, 4 GHz (banda de frecuencia sin licencia) y las frecuencias de RFID/tarjeta inteligente/tarjeta de proximidad.

17. El método según cualquiera de las reivindicaciones 10 a 16, en donde el lector comprende una interfaz de comunicación de lector seleccionada de entre el grupo constituido por las interfaces de IR (infrarrojos) , Bluetooth, frecuencia de 2, 4 GHz (banda de frecuencia sin licencia) y las frecuencias de RFID/tarjeta inteligente/tarjeta de proximidad.

18. El método según una cualquiera de las reivindicaciones 10 a 17 que comprende, además, el panel de control que 35 realiza una actividad cuando el dispositivo está autorizado.

DISPOSITIVO Interface de comunicación Código ID Módulo seguridad Localización dispositivo Señal LECTOR Módulo Interface de seguridad comunicación PANEL DE CONTROL MEMORIA Datos ID Datos localización Figura 1Figura 2 Figura 3 Figura 4

Patentes similares o relacionadas:

Cilindro de cierre para una llave electrónica, del 15 de Julio de 2020, de AUG. WINKHAUS GMBH & CO. KG: Cilindro de cierre para una llave electrónica , con un núcleo móvil dentro de una carcasa , con un canal de bloqueo dispuesto […]

Dispositivo para el control del paso de personas, del 15 de Julio de 2020, de MAGNETIC AUTOCONTROL GMBH: Dispositivo para el control del paso de personas con una esclusa de paso, cuya salida está cerrada por una puerta de salida, la cual se abre a una […]

DETECTOR DE TEMPERATURA PARA ACCESO A ESTABLECIMIENTOS., del 25 de Junio de 2020, de GIL SANZ, Jose Antonio: 1. Detector de temperatura para acceso a establecimientos, caracterizado por que está constituido a partir de una carcasa alargada verticalmente, a modo de columna, con su […]

MÉTODO PARA LA ELIMINACIÓN DEL SESGO EN SISTEMAS DE RECONOCIMIENTO BIOMÉTRICO, del 24 de Junio de 2020, de UNIVERSIDAD AUTONOMA DE MADRID: Método para eliminación del sesgo (por edad, etnia o género) en sistemas de reconocimiento biométrico, que comprende definir un conjunto de M muestras de Y personas diferentes […]

Sistemas y métodos para compartir documentos de identidad verificados, del 3 de Junio de 2020, de Trunomi Ltd: Un método para autorizar una divulgación de información de identidad, que comprende: en un dispositivo de cliente (102-1, 102-n) con uno o más procesadores […]

Método para determinar la distancia entre dos nodos de presencia, del 13 de Mayo de 2020, de Nida Tech Sweden AB: Un método en un primer nodo de presencia adaptado para determinar la distancia entre dicho primer nodo de presencia y un segundo nodo de presencia […]

Métodos y sistemas para la gestión de intercambio de llaves, del 13 de Mayo de 2020, de Keycafe Inc: Un procedimiento para facilitar el intercambio asíncrono de un conjunto de llaves entre las partes a través de múltiples centros de intercambio de llaves […]

Sistemas y método de control de acceso que utiliza un teléfono inteligente, del 13 de Mayo de 2020, de HONEYWELL INTERNATIONAL INC.: Un sistema de acceso de la puerta que comprende: un identificador de puerta legible asociado con una primera de entre una pluralidad de puertas, […]