Procedimiento de re-autenticación.

Procedimiento de re-autenticación extensible de autenticación rápido EAP-FRM que se implementa en terminales portables de clientes-abonados a una red de telecomunicaciones inalámbricas y en módulos de autenticación incluidos en puntos de acceso de la red de telecomunicaciones,

pudiendo ser los referidos puntos de acceso módulos servidores que ejecutan el protocolo de autenticación extensible EAP, servidor EAP, siendo ejecutado en el terminal-cliente y en el autenticador. En caso de que el módulo autenticador no sea capaz de autorizar el acceso del terminal-cliente al punto de acceso, el módulo autenticador se comunica con un módulo servidor EAP o con un servidor EAP/AAA, AAA autenticación, autorización y auditoria, local de la red de telecomunicaciones a la que es subscrito el terminal-cliente y/o a un servidor EAP/AAA de otra red de telecomunicaciones inalámbricas.

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P200930015.

Solicitante: UNIVERSIDAD DE MURCIA.

Nacionalidad solicitante: España.

Inventor/es: MARIN LOPEZ, RAFAEL, GOMEZ SKARMETA,ANTONIO FERNAND, PEREÑIGUEZ GARCIA,FERNANDO, BERNAL HIDALGO,FERNANDO.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04W12/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 12/00 Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato. › Autenticación.

Fragmento de la descripción:

Procedimiento de re-autenticación.

Objeto de la invención

La presente invención se refiere, en general, a un procedimiento de re-autenticación rápido de una unidad móvil portable itinere y, más particularmente, a un método rápido de re-autenticación de la unidad móvil portable de un abonado en itinerancia o traspaso de un punto de acceso a otro punto de acceso de una red de telecomunicaciones inalámbricas.

Estado de la técnica

Hoy en día, un operador de una red de telecomunicaciones dispone de medios para controlar el acceso de un abonado, propio o en itinerancia, a su red de telecomunicaciones.

El control de acceso se realiza, normalmente, a través de protocolos de autenticación, autorización y auditoria. La aplicación de este tipo de protocolos de comunicación requiere varios intercambios de mensajes, se ha de observar que un intercambio implica un mensaje en cada sentido de la comunicación, entre el terminal del cliente-abonado y un módulo servidor de autenticación y autorización que autentifica y autoriza el acceso del cliente a la red.

Se puede añadir que el referido proceso se complica, es decir, el proceso de autorización de acceso se extiende en el tiempo cuando las redes inalámbricas son heterogéneas.

Un protocolo utilizado para llevar a cabo el antedicho proceso de autenticación y control de acceso a redes inalámbricas, es protocolo de autenticación extensible EAP ejecutado entre el cliente y un servidor a través de un módulo autenticador localizado en el punto de acceso y que actúa como mero transmisor de datos y bloqueador hasta que se autoriza el acceso del cliente a la red de telecomunicaciones sin hilos.

La ejecución del protocolo EAP implica el intercambio de mensajes, en ambos sentidos de la comunicación, entre el terminal del cliente y el servidor de autenticación del operador de la red inalámbrica.

En un proceso de autenticación EAP se generan claves criptográficas como resultado de una autenticación correcta.

Cómo se ha mencionado anteriormente, el referido proceso requiere un período de tiempo al implicar varios intercambios entre el cliente EAP y el servidor EAP a través del autenticador EAP que reenvía los mensajes entre ambos.

El referido proceso se alarga en el tiempo en el caso de que el cliente se encuentre en itinerancia ya que el módulo autenticador y el servidor autenticador físicamente se encuentra a una distancia mayor, por ejemplo, pertenecen a redes inalámbricas de diferentes países y operadores diferentes. Por tanto, el retardo aumenta.

A su vez, cuando el abonado se mueve y se conecta a otro punto de acceso, que implica un diferente autenticador, comienza un nuevo proceso de autorización y control de acceso incluso si aún existe material criptográfico sin expirar.

Se ha de observar que el protocolo Extensible Authentication Protocol EAP permite realizar el proceso de autenticación y control de acceso en diferentes redes de acceso, en particular aquellas cuyo medio de transmisión es inalámbrico.

El protocolo EAP permite llevar a cabo diferentes mecanismos de autenticación llamados métodos EAP. Estos son ejecutados entre el denominado cliente EAP y un servidor EAP. Todo el proceso se realiza a través de un autenticador EAP que simplemente reenvía los paquetes EAP generados por el cliente EAP y un servidor EAP.

Este proceso se puede llevar a cabo incluso cuando el cliente EAP no se encuentra conectado directamente al autenticador en lo que se conoce como pre- autenticación EAP. No obstante, el proceso de pre-autenticación debe estar asistido por el protocolo de transporte entre el cliente EAP y el autenticador.

El autenticador EAP se localiza, generalmente, en puntos de acceso a la red inalámbrica desplegada por el proveedor de servicios de red. Ejemplos de estos dispositivos son puntos de acceso inalámbricos IEEE 802.11, encaminadores, antenas WiMax, etc.

El servidor EAP se puede localizar junto al autenticador o bien en un servidor de autenticación situado en la infraestructura de red inalámbrica del proveedor de servicios de red. De esta forma se centraliza toda la gestión de subscriptores-clientes en un punto central. Si la autenticación EAP finaliza con éxito dos claves son generadas: una Master Session Key MSK y una Extended Master Session Key EMSK. La clave MSK es enviada desde el servidor EAP hasta el autenticador EAP para establecer una asociación de seguridad entre el cliente EAP y el autenticador EAP.

Caracterización de la invención

La presente invención busca resolver o reducir uno o más de los inconvenientes expuestos anteriormente por medio de un procedimiento de re-autenticación rápido como es reivindicado en la reivindicación 1. Realizaciones de la invención son establecidas en las reivindicaciones dependientes.

Un objeto de la presente invención es proporcionar un protocolo rápido de re-autenticación extensible EAP-FRM que reduce el tiempo de autorización y control de acceso a una red de telecomunicaciones inalámbrica al reducir el número de intercambios de mensaje entre un cliente EAP-FRM y un módulo servidor de autenticación, autorización y auditoría, servidor AAA, a través de un módulo de autenticación EAP-FRM en un escenario de itinerancia o traspaso del cliente EAP.

Otro objeto de la invención es incluir, en el módulo autenticador localizable en un punto de acceso de la red, y en un terminal del cliente una capa de método EAP-FRM que ejecuta el protocolo rápido de re-autenticación extensible EAP-FRM, de manera que el autenticador permite autenticar y autorizar el acceso a la red de forma local sin necesidad de comunicarse con el servidor AAA del operador de la red de telecomunicaciones al cual está subscrito el cliente EAP u otro servidor perteneciente a otra red inalámbrica.

Permite al autenticador la posibilidad de tomar decisiones rápidas de autenticación sin necesidad de contactar ningún servidor de autenticación.

No se necesita modificar ni extender el protocolo de comunicaciones estándar EAP, ya que el protocolo EAP transporta cualquier método EAP, en particular, el protocolo EAP-FRM.

En algún escenario se deberá incluir alguna modificiación del protocolo de comunicación existente entre el autenticador y el servidor de autenticación, por ejemplo, si se utiliza un protocolo de Autenticación Autorización y Auditoría AAA del tipo RADIUS y Diameter para la comunicación entre el autenticador y el servidor de autenticación, es necesario un atributo RADIUS o Diameter para transportar la información del protocolo de autenticación rápida entre el autenticador y el servidor.

Los protocolos RADIUS y Diameter están diseñados de forma modular tales que las extensiones necesarias no afectan a la implementación básica de los protocolos.

Los cambios requeridos en los protocolos RADIUS y Diameter se pueden gestionar a través de actualizaciones de su programación lógica, software, en los clientes AAA y los servidores AAA.

El protocolo rápido de re-autenticación extensible EAP-FRM permite que con un intercambio, dos mensajes, sean necesarios entre autenticador y servidor de autenticación para llevar a cabo el proceso de autenticación.

El autenticador adopta decisiones de autorización de control de acceso sin necesidad de comunicarse obligatoriamente con un servidor de autenticación, permitiendo a los proveedores escoger el protocolo de autenticación rápida que deseen, ya que no requiere modificaciones de los estándares y las tecnologías existentes facilitando con ello el despliegue de la solución. Además habilita la posibilidad de un número intercambio reducido de mensajes entre el autenticador y el servidor. En particular, entre 0 y 2 mensajes. Pudiendo ser el servidor de autenticación local o propio de la red inalámbrica y, por tanto, próximo al cliente.

Breve descripción de las figuras

Ahora serán descritos los dispositivos que materializan la invención, a modo de ejemplo solamente, con referencia a los dibujos adjuntos, en el que:

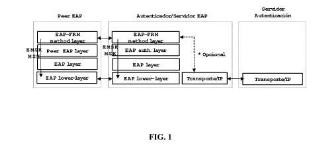

la figura 1 muestra la relación entre un cliente, un autenticador/servidor EAP y un servidor de autenticación que utilizan el protocolo EAP-FRM de acuerdo a la invención,

la figura 2 muestra el intercambio de menajes del proceso de autenticación rápida de acuerdo a la invención,

...

Reivindicaciones:

1. Procedimiento de pre-autenticación rápido EAP-FRM; caracterizado por qué comprende las etapas de adición de una capa de método configurado para generar, incluir y extraer información de autenticación rápida relativa a un protocolo EAP modificado, en un terminal-cliente portable de un subscriptor a una red de telecomunicaciones inalámbricas; adición de una capa de método configurado para generar, incluir y extraer información de autenticación rápida relativa a un protocolo EAP modificado, en un módulo de autenticación incluido en puntos de acceso de la referida red de telecomunicaciones, que basándose a la información generada en la capa de método EAP-FRM y enviada por el terminal-cliente a la correspondiente capa de método EAP-FRM del autenticador resuelve autorizar o denegar el acceso del terminal-cliente a una red de telecomunicaciones.

2. Procedimiento de pre-autenticación de acuerdo a la reivindicación 1; caracterizado por qué comprende la etapa de reenvío de la información recibida por la capa de método EAP-FRM del autenticador desde la correspondiente capa de método EAP-FRM del terminal-cliente, a un módulo servidor de autenticación para que resuelva autorizar o denegar el acceso del terminal-cliente a una red de telecomunicaciones.

3. Terminal-cliente EAP portable de un clientes-abonado a una red de telecomunicaciones inalámbricas que se comunica con un módulo de autenticación incluido en puntos de acceso de la red de telecomunicaciones; caracterizado por qué el terminal-cliente configurado para incluir una capa de método EAP mejorada, capa de método EAP-FRM, intercambia mensajes con la correspondiente capa de método EAP-FRM del autenticador que debe autorizar o denegar el acceso del terminal-cliente a la red de telecomunicaciones basándose con la información que genera, inserta y envía la capa de método EAP-FRM del terminal en un mensaje de respuesta a la capa de método EAP-FRM del autenticador.

4. Módulo de autenticación EAP incluido en puntos de acceso de la red de telecomunicaciones que comunica con un terminal-cliente EAP portable de un clientes-abonado a una red de telecomunicaciones inalámbricas; caracterizado por qué el autenticador configurado para incluir una capa de método EAP mejorada, capa de método EAP-FRM, intercambia mensajes con la correspondiente capa de método EAP-FRM del terminal-cliente para autorizar o denegar al mismo el acceso a la red de telecomunicaciones, basándose en la información que genero, inserto y envió la capa de método EAP-FRM del terminal en un mensaje de respuesta a la capa de método EAP-FRM del autenticador.

5. Módulo servidor que ejecuta un protocolo de autenticación extensible EAP de acuerdo a la reivindicación 4; caracterizado por qué el autenticador configurado para comunicarse con el servidor EAP en caso de que el autenticador no sea capaz de autorizar el acceso del terminal-cliente a la red inalámbrica, autorice o deniegue el acceso del terminal-cliente a la red inalámbrica en base a la información reenviada por el autenticador desde su capa de método EAP-FRM.

Patentes similares o relacionadas:

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Servidor de autenticación de una red de telecomunicación celular y UICC correspondiente, del 22 de Julio de 2020, de Thales Dis France SA: Un servidor de autenticación de una red de telecomunicaciones celular, estando dispuesto dicho servidor de autenticación para generar un token de autenticación para ser […]

Transferencia automática segura de datos con un vehículo de motor, del 22 de Julio de 2020, de AIRBIQUITY INC: Un dispositivo electrónico en un vehículo para operar en un vehículo de motor en un estado de energía desatendido, comprendiendo el dispositivo […]

Método de control de aplicación y terminal móvil, del 8 de Julio de 2020, de Guangdong OPPO Mobile Telecommunications Corp., Ltd: Un terminal móvil , que comprende: un procesador ; y un módulo de inteligencia artificial AI ; el procesador que se […]

Red de telecomunicaciones y método de acceso a la red basado en el tiempo, del 8 de Julio de 2020, de KONINKLIJKE KPN N.V.: Una red de telecomunicaciones configurada para proporcionar acceso a una pluralidad de terminales (A-D) en donde los terminales están dispuestos para ejecutar aplicaciones […]

Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil y red de cadena de bloques entre operadores, del 1 de Julio de 2020, de DEUTSCHE TELEKOM AG: Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil sobre la base de una Red de Cadena de […]

Procedimiento y sistema para la autenticación del emparejamiento entre un vehículo y un dispositivo móvil, del 24 de Junio de 2020, de KWANG YANG MOTOR CO., LTD.: Un procedimiento para la autenticación del emparejamiento entre una motocicleta y un dispositivo móvil , donde la motocicleta incluye un […]

Sistema y aparato de compartición de servicios, del 24 de Junio de 2020, de Hongkong Ucloudlink Network Technology Limited: Un sistema de compartición de servicios basado en el módulo de identidad de abonado, SIM, en el que la información de identidad del abonado es asignada automáticamente […]

Sistema y aparato de compartición de servicios, del 24 de Junio de 2020, de Hongkong Ucloudlink Network Technology Limited: Un sistema de compartición de servicios basado en el módulo de identidad de abonado, SIM, en el que la información de identidad del abonado es asignada automáticamente […]