Método de detección de proximadad mejorado.

Método de determinación de una proximidad entre un nodo (301) raíz y un nodo (303) hoja en una red,

comprendiendo el método:

calcular un valor de proximidad de enlace entre dos nodos conectados entre sí cualesquiera en la red, en un nodo inicial, siendo uno del nodo raíz y el nodo hoja, enviando un mensaje de petición de cálculo de proximidad que contiene un contador de proximidad a un nodo intermedio al que está conectado dicho nodo inicial,

en un nodo (302) intermedio que está conectado a un primer nodo y a un segundo nodo, al recibir el mensaje de petición de cálculo de proximidad que contiene un contador de proximidad desde el primer nodo, añadir el valor de proximidad de enlace calculado al contador de proximidad y pasar el mensaje de petición de cálculo de proximidad al segundo nodo,

en un nodo final, que es el otro del nodo raíz y el nodo hoja, al recibir el mensaje de petición de cálculo de proximidad, determinar la proximidad entre el nodo raíz y el nodo hoja como el valor indicado por el contador de proximidad,

en el nodo raíz limitar o bloquear una comunicación de datos si se determina que la proximidad supera un umbral predeterminado.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/IB2006/053746.

Solicitante: KONINKLIJKE PHILIPS ELECTRONICS N.V..

Nacionalidad solicitante: Países Bajos.

Dirección: GROENEWOUDSEWEG 1 5621 BA EINDHOVEN PAISES BAJOS.

Inventor/es: EPSTEIN, MICHAEL, KRASINSKI,Raymond J.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/08 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › Procedimiento de control de la transmisión, p. ej. procedimiento de control del nivel del enlace.

PDF original: ES-2380684_T3.pdf

Fragmento de la descripción:

Método de detección de proximidad mejorado En los últimos años, el número de sistemas de protección de contenido disponibles ha crecido rápidamente. Algunos de estos sistemas sólo protegen el contenido frente a la copia no autorizada, mientras que otros limitan la capacidad del usuario para acceder al contenido. Estos sistemas suelen denominarse sistemas de Gestión de Derechos Digitales (DRM) .

Los consumidores desean disfrutar de contenido sin problemas y con las menores limitaciones posibles. Desean conectar sus dispositivos en red para habilitar todo tipo de aplicaciones diferentes y acceder fácilmente a cualquier tipo de contenido. También desean poder compartir/transferir contenido en su entorno doméstico sin limitaciones.

Un modo de proteger contenido en forma de datos digitales es garantizar que el contenido sólo se transferirá desde un dispositivo de transmisión (dispositivo de origen, por ejemplo un grabador de vídeo digital, DVR) hasta un dispositivo de recepción (dispositivo de destino, por ejemplo un dispositivo de visualización de televisión) si el dispositivo de recepción ha sido autenticado como un dispositivo conforme y si el usuario del contenido tiene derecho a transferir (mover, copiar) ese contenido a otro dispositivo. Si se permite la transferencia de contenido, esto se realizará normalmente en un modo cifrado para asegurarse de que el contenido no pueda capturarse en un formato digital de alta calidad, no protegido.

La tecnología para realizar autenticación de dispositivo y transferencia de contenido cifrado está disponible y se denomina canal autenticado seguro (SAC) . En muchos casos, se establece un SAC usando un protocolo de Intercambio de Clave y Autenticación (AKE) que se basa en criptografía de clave pública. Suelen usarse normas tales como la Norma Internacional ISO/IEC 11770-3 y la ISO/IEC 9796-2, y algoritmos de clave pública tales como RSA y algoritmos hash como SHA- 1.

Para establecer un SAC, cada dispositivo normalmente contiene una clave de cifrado única que se usa en un protocolo de desafío/respuesta con otro dispositivo para calcular una clave temporal, compartida mutuamente. Los dos dispositivos usan a continuación esta clave compartida para proteger el contenido y la información de derechos de uso intercambiados.

Un problema que queda es que un SAC puede establecerse entre dispositivos que están, físicamente o en cuanto a red, alejados entre sí. Para limitar esta posibilidad, se han realizado diversas propuestas para cierta forma de medición de distancia que va a realizarse cuando se establece el SAC. Si los dispositivos de origen y destino están demasiado alejados entre sí, el SAC no debe establecerse o debe rechazarse o limitarse el intercambio de contenido.

Normalmente tal medición de distancia implica un protocolo desafío-respuesta en la que el tiempo entre el envío del desafío y la recepción de la respuesta se mide y se usa para estimar la distancia entre los dispositivos de origen y destino. La medición de distancia puede combinarse con el protocolo de autenticación del establecimiento de SAC, tal como se enseña, por ejemplo, en la solicitud de patente internacional WO 2004/014037 (expediente PHNL020681) .

Otros métodos de medición de distancia se dan a conocer en las solicitudes de patente internacional WO 2003/079638 (expediente PHUS020086) , WO 2004/030311 (expediente PHUS010314) y WO 2004/030312 (expediente PHUS020358) .

La patente estadounidense 5.812.524 da a conocer un algoritmo de restauración distribuido (DRA) de red autorrestaurada (SHN) usado para restaurar tráfico interrumpido entre dos nodos adyacentes. Al detectar un fallo, el nodo remitente construye una señal de restauración que incluye un campo de identificador ponderado. El mensaje de restauración se difunde a nodos tándem a los que se había proporcionado, a cada uno, una tabla de memoria con una pluralidad de pesos almacenados en la misma asociado cada uno con un enlace libre particular conectado al nodo. Al detectar un mensaje de restauración entrante, un nodo tándem recupera de su tabla el peso asociado con el enlace libre desde el que se recibió el mensaje de restauración. El identificador ponderado se recupera del mensaje de restauración y se actualiza con el peso que el nodo tándem había recuperado de su tabla. El identificador ponderado actualizado se reinserta en el mensaje de restauración y el mensaje de restauración actualizado se difunde a nodos aguas abajo para su propagación adicional al nodo seleccionador. Cuando el mensaje de restauración llega a cada nodo tándem con éxito, el identificador ponderado continúa actualizándose. El nodo seleccionador, al recibir el mensaje de restauración, recupera el identificador ponderado y compara el identificador ponderado con otros identificadores ponderados de otros mensajes de restauración recibidos antes de exceder el tiempo de espera de restauración. Basándose en esta comparación, el nodo seleccionador selecciona una ruta alternativa con el mejor identificador ponderado.

La solicitud PCT WO 01/57665 da a conocer un método en el que un centro de datos recibe una petición de contenido desde una búsqueda de un cliente. El centro de datos determina si el contenido solicitado está disponible en el centro de datos. El contenido está disponible cuando el contenido está presente en el centro de datos y además es actual. El contenido puede expirar y marcarse como no disponible en respuesta a una instrucción de expiración. Cuando el contenido solicitado está disponible en el centro de datos, el centro de datos devuelve el contenido solicitado al centro de datos. Cuando el contenido solicitado no está disponible localmente en el centro de datos, el contenido solicitado se recupera desde un servidor de origen. La recuperación del contenido desde el servidor de origen puede retardarse basándose en la carga de procesamiento en el servidor de origen. Cuando se retarda la recuperación del contenido, la petición se prioriza y se coloca en una cola para su gestión por el servidor de origen basándose en la prioridad de la petición. Asimismo, cuando se retarda la recuperación del contenido, puede comunicarse una página de estatus al navegador para informar a un usuario del retardo y proporcionar contenido alternativo e información de estatus relacionada con la petición determinada en función de la petición o el estado actual del servidor de origen.

Un dispositivo de destino puede funcionar como dispositivo de origen para otros dispositivos de destino adicionales. Puede informarse de estos dispositivos de destino adicionales al dispositivo de origen, de modo que el dispositivo de origen conozca que no sólo está conectado a un dispositivo de destino sino que en realidad lo está a múltiples dispositivos de destino.

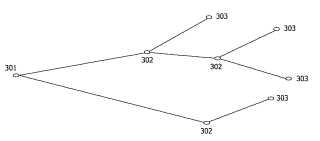

Todos estos dispositivos de origen y destino conectados pueden visualizarse en forma de árbol. Habitualmente hay un nodo "raíz" que hace que el contenido esté disponible para muchos nodos "intermedios". Los nodos intermedios pueden conectarse a otros nodos intermedios y/o a "nodos" hoja. Los nodos hoja contienen medios de salida para entregar contenido. Los nodos intermedios también pueden contener tales medios de salida, o pueden servir únicamente para pasar contenido de un nodo a otro.

En general no es fácil para el nodo raíz determinar de manera segura si todos los nodos intermedios y hoja están dentro de la proximidad requerida al nodo raíz. El nodo raíz sólo tiene acceso seguro a cualquier nodo conectado directamente al mismo. La información acerca de nodos más remotos puede obtenerse haciendo que los nodos remotos proporcionen esta información al nodo raíz. Sin embargo, estos mensajes deben pasar a través de uno o más nodos intermedios. Esto introduce el riesgo de que un atacante bloquee o elimine tales mensajes, o los altere de modo que la proximidad de uno o más de estos nodos remotos no pueda determinarse.

Un objeto de la presente invención es mejorar lo anterior. Este objeto se logra según la invención en un método según la reivindicación 1. La proximidad entre un nodo hoja y el nodo raíz se determina añadiendo los valores de proximidad de enlace de todos los enlaces en el trayecto entre ese nodo hoja y el nodo raíz. Esta suma representa el tiempo de ida y vuelta entre ese nodo hoja y el nodo raíz. Si esta suma supera un valor predeterminado máximo, el nodo hoja y el nodo raíz están demasiado alejados entre sí. Preferiblemente el nodo inicial es el nodo hoja, y el nodo final es el nodo raíz.

Si el nodo raíz inicia el método, entonces un atacante... [Seguir leyendo]

Reivindicaciones:

1. Método de determinación de una proximidad entre un nodo (301) raíz y un nodo (303) hoja en una red, comprendiendo el método:

calcular un valor de proximidad de enlace entre dos nodos conectados entre sí cualesquiera en la red, en un nodo inicial, siendo uno del nodo raíz y el nodo hoja, enviando un mensaje de petición de cálculo de proximidad que contiene un contador de proximidad a un nodo intermedio al que está conectado dicho nodo inicial,

en un nodo (302) intermedio que está conectado a un primer nodo y a un segundo nodo, al recibir el mensaje de petición de cálculo de proximidad que contiene un contador de proximidad desde el primer nodo, añadir el valor de proximidad de enlace calculado al contador de proximidad y pasar el mensaje de petición de cálculo de proximidad al segundo nodo,

en un nodo final, que es el otro del nodo raíz y el nodo hoja, al recibir el mensaje de petición de cálculo de proximidad, determinar la proximidad entre el nodo raíz y el nodo hoja como el valor indicado por el contador de proximidad, en el nodo raíz limitar o bloquear una comunicación de datos si se determina que la proximidad supera un umbral predeterminado.

2. Método según la reivindicación 1, en el que el nodo inicial es el nodo hoja.

3. Método según la reivindicación 2, en el que el valor de proximidad de enlace entre el nodo hoja y el nodo intermedio al que está conectado dicho nodo inicial se calcula y almacena por dicho nodo intermedio.

4. Método según la reivindicación 3, en el que el nodo hoja envía el mensaje de petición de cálculo de proximidad en el que el contador de proximidad está ajustado a cero.

5. Método según la reivindicación 1, en el que el mensaje de petición de cálculo de proximidad contiene además una etiqueta de desbordamiento, que se ajusta a un estado "desactivado" por el nodo inicial, en el que el nodo intermedio ajusta la etiqueta de desbordamiento a un estado "activado" si la adición del valor de proximidad de enlace calculado al contador de proximidad supera un máximo predeterminado, y en el que el nodo raíz restringe o bloquea la comunicación de datos si la etiqueta de desbordamiento está en el estado "activado".

6. Sistema que comprende una pluralidad de dispositivos interconectados a través de una red y que están configurados para determinar una proximidad entre un nodo (301) raíz y un nodo (303) hoja en la red, estando configurados dos nodos conectados entre sí cualesquiera en la red para calcular un valor de proximidad de enlace entre sí,

un nodo inicial, siendo uno del nodo raíz y el nodo hoja, que está configurado para enviar un mensaje de petición de cálculo de proximidad que contiene un contador de proximidad a un nodo intermedio al que está conectado dicho nodo inicial,

un nodo (302) intermedio que está conectado a un primer nodo y a un segundo nodo, que está configurado para al recibir el mensaje de petición de cálculo de proximidad que contiene un contador de proximidad desde el primer nodo, añadir el valor de proximidad de enlace calculado al contador de proximidad y pasar el mensaje de petición de cálculo de proximidad al segundo nodo,

un nodo final, siendo el otro del nodo raíz y el nodo hoja, que está configurado para al recibir el mensaje de petición de cálculo de proximidad, determinar la proximidad entre el nodo raíz y el nodo hoja como el valor indicado por el contador de proximidad, en el que el nodo raíz está configurado para limitar o bloquear una comunicación de datos si se determina que la proximidad supera un umbral predeterminado.

7. Dispositivo configurado para funcionar como el nodo inicial en el sistema según la reivindicación 6, en el que el dispositivo está configurado además para impedir la recepción y/o entrega de contenido si no se recibe ninguna respuesta al mensaje de petición de cálculo de proximidad en un periodo de tiempo predeterminado.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Transferencia automática segura de datos con un vehículo de motor, del 22 de Julio de 2020, de AIRBIQUITY INC: Un dispositivo electrónico en un vehículo para operar en un vehículo de motor en un estado de energía desatendido, comprendiendo el dispositivo […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Método de control de aplicación y terminal móvil, del 8 de Julio de 2020, de Guangdong OPPO Mobile Telecommunications Corp., Ltd: Un terminal móvil , que comprende: un procesador ; y un módulo de inteligencia artificial AI ; el procesador que se […]

Procesamiento de contenido y servicios de redes para dispositivos móviles o fijos, del 8 de Julio de 2020, de AMIKA MOBILE CORPORATION: Un sistema para suministrar contenido de red a un dispositivo, comprendiendo el sistema : una primera interfaz para comunicarse con una pluralidad […]