Memoria intermedia no volátil de disco para la seguridad de los datos.

Un procedimiento en un entorno informático dotado de un dispositivo informático con datos respaldados en una copia de seguridad en un primer estado que comprende:

mantener (902) datos de la copia de seguridad que corresponden al contenido de un primer almacenamiento no volátil (126) cuando están en un primer estado;

recibir (702) una solicitud de escritura dirigida hacia el cambio del contenido del dispositivo de almacenamiento; escribir datos de cambios de la copia de seguridad correspondientes a la solicitud de escritura en un segundo almacenamiento no volátil (112) que está separado del primer almacenamiento no volátil, mientras se permite que la solicitud de escritura prosiga cambiando el contenido del primer almacenamiento no volátil a un segundo estado; y

restaurar (910) un dispositivo receptor de almacenamiento para que se corresponda con el primer almacenamiento no volátil en el segundo estado, incluyendo la lectura de los datos de cambios de la copia de seguridad en el segundo almacenamiento no volátil y la lectura de los datos mantenidos de copia de seguridad,

en el que la escritura de los datos de cambios de la copia de seguridad comprende filtrar (702) la solicitud de escritura para distinguir la solicitud de escritura de entre otras solicitudes de escritura que están seleccionadas como para no ser escritas como datos de cambios de la copia de seguridad, en el que cuando se filtra (536) la solicitud de escritura, seleccionando solo algunos de los cambios como cambios de la copia de seguridad y escribiendo (704) datos de una solicitud de escritura que están excluidos del almacenamiento de la copia de seguridad de cambios como consecuencia de dicho filtrado en una sección (442) de memoria intermedia de rendimiento en el segundo almacenamiento no volátil; y

ajustar (710) el espacio de almacenamiento en el segundo almacenamiento no volátil para aumentar el espacio de una sección (440) para escribir los datos de la solicitud de escritura filtrados como los datos de cambios de la copia de seguridad y disminuir el espacio de dicha sección (442) de memoria intermedia de rendimiento.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/US2007/085910.

Solicitante: MICROSOFT CORPORATION.

Nacionalidad solicitante: Estados Unidos de América.

Dirección: ONE MICROSOFT WAY REDMOND, WA 98052-6399 ESTADOS UNIDOS DE AMERICA.

Inventor/es: PANABAKER,Ruston J. D.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F11/14 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › G06F 11/00 Detección de errores; Corrección de errores; Monitorización (detección, corrección o monitorización de errores en el almacenamiento de información basado en el movimiento relativo entre el soporte de registro y el transductor G11B 20/18; monitorización, es decir, supervisión del progreso del registro o reproducción G11B 27/36; en memorias estáticas G11C 29/00). › Detección o corrección de errores en los datos por redundancia en las operaciones, p. ej. mediante la utilización de diversas secuencias de operaciones que conduzcan al mismo resultado (G06F 11/16 tiene prioridad).

PDF original: ES-2385063_T3.pdf

Fragmento de la descripción:

Memoria intermedia no volátil de disco para la seguridad de los datos.

Antecedentes

Las unidades de disco duro pueden fallar, lo cual es la razón de que muchos usuarios realicen copias de seguridad de sus datos, o al menos deberían realizar una copia de seguridad de sus datos, de forma regular. Sin embargo, cuando una unidad de disco duro falla, es probable que se pierda cualquier dato que se escribiera a la unidad de disco duro desde el momento de la última copia de seguridad, dados los modelos informáticos contemporáneos que tienen una sola unidad de disco duro en el sistema.

Soluciones tales como los RAID (conjunto redundante de discos independientes, que puede incluir conceptos de discos replicados) contribuyen a proteger contra tal pérdida de datos. Sin embargo, tales soluciones son caras, pueden ser ineficientes y pueden degradar el rendimiento y, así, no resultan deseables para muchos usuarios de ordenadores.

El documento US 2005/0108292 da a conocer la gestión de un almacenamiento de réplica incremental. Se monitoriza el espacio disponible en los volúmenes de almacenamiento y puede calibrarse el número de volúmenes asignados a un volumen virtual en respuesta a requisitos de almacenamiento cambiantes para dicho volumen virtual.

El documento US2003/0028723 da a conocer un procedimiento de copia de seguridad de datos para un sistema de ordenadores que implica una secuencia de adición de entradas que especifican operaciones de copia que deben ser efectuadas por servicios de copia a un fichero lateral creado en la memoria intermedia. El fichero lateral es un repositorio temporal usado por el componente de servicios de copia en el servidor para capturar modificaciones o conservar una imagen previa de seguimiento de datos de cliente que participa en una función de servicios de copia. Si no hay disponible ningún segmento libre, se invoca un gestor de ficheros laterales para asignar segmentos libres adicionales.

Resumen

Se proporciona este Resumen para introducir una selección de conceptos representativos de forma simplificada que son descritos adicionales en la Descripción detallada. Este Resumen no está pensado para identificar características clave o rasgos esenciales de la materia reivindicada, ni se pretende que se use de ninguna manera que limite el alcance de la materia reivindicada.

En breve, diversos aspectos de la materia descrita en el presente documento se dirigen hacia una tecnología por medio de la cual un primer almacenamiento no volátil (por ejemplo, un disco duro de ordenador) mantiene un estado actual de los datos, incluyendo cambios efectuados después de un primer estado de los datos que incluye datos guardados como parte de una operación de copia de seguridad de los datos. Un segundo almacenamiento no volátil (por ejemplo, un dispositivo de memoria flash) mantiene cambios de la copia de seguridad realizados después del primer estado. Los cambios de la copia de seguridad son combinables con los datos en el primer estado para recrear un estado de restauración correspondiente al estado corriente. Así, los datos pueden ser restaurados leyendo los datos de cambios de la copia de seguridad en el segundo almacenamiento no volátil y leyendo los datos de la copia de seguridad mantenidos, por lo que no se pierden los cambios realizados después de que se guardaron los datos de la copia de seguridad, por ejemplo, si falla el disco duro.

En una implementación ejemplar, un dispositivo informático tiene un almacenamiento no volátil primario que mantiene un estado actual de los datos, y un almacenamiento no volátil secundario que mantiene cambios de los datos desde un punto de inicio que corresponde a un estado de los datos conservados previamente. Un mecanismo de restauración puede recrear un estado restaurado correspondiente al estado actual combinando datos del estado de los datos conservados con cambios a los datos mantenidos en el almacenamiento no volátil secundario. El almacenamiento no volátil primario puede ser una primera unidad de disco duro, y el almacenamiento no volátil secundario puede ser una memoria flash, RAM con respaldo de batería, otra unidad de disco duro, RAM estática, un dispositivo EEPROM o un emplazamiento de almacenamiento de red o cualquier combinación de los mismos. El almacenamiento no volátil secundario puede estar acoplado al dispositivo informático por medio de una interfaz de dispositivo de bus serie universal, como una tarjeta, como un componente de placa base, por medio de una conexión cableada, o por medio de una conexión inalámbrica o por medio de cualquier combinación de los mismos.

En una implementación ejemplar, los datos de cambios de la copia de seguridad pueden ser mantenidos junto con metadatos que asocian los datos con al menos un bloque (por ejemplo, una unidad de asignación) en el dispositivo de almacenamiento. De forma alternativa, o además, los datos de cambios de la copia de seguridad pueden ser mantenidos junto con metadatos que asocian los datos con al menos parte de un fichero en el dispositivo de almacenamiento. Los cambios de la copia de seguridad pueden ser filtrados para que solo se mantengan ciertas operaciones de escritura como datos de cambios de la copia de seguridad.

Además, en una implementación ejemplar, pueden satisfacerse solicitudes de lectura, al menos en parte, leyendo datos del segundo almacenamiento no volátil. Una memoria intermedia de rendimiento (por ejemplo, una memoria intermedia de disco) también puede residir en el almacenamiento no volátil. Si se necesita, el espacio de los datos de cambios de la copia de seguridad puede crecer a costa del espacio de la memoria intermedia de rendimiento. Estos objetos se resuelven de forma ventajosa, básicamente, aplicando las características expuestas en la reivindicación de procedimiento independiente 1. Las reivindicaciones secundarias proporcionan mejoras adicionales.

Otras ventajas pueden hacerse evidentes a partir de la siguientes descripción detallada cuando se toma en conjunción con los dibujos.

Breve descripción de los dibujos La presente invención se ilustrada a título de ejemplo y no está limitada en las figuras adjuntas, en las que números de referencia semejantes indican elementos similares y en los cuales:

La FIGURA 1 muestra un ejemplo ilustrativo de un entorno informático de uso general en el que pueden incorporarse diversos aspectos de la presente invención.

La FIG. 2 es una representación ejemplar de una solicitud de escritura que es gestionada mediante un medio convencional de almacenamiento en disco duro y una copia de seguridad en una memoria no volátil a nivel de bloque (unidad de asignación) .

La FIG. 3 es una representación ejemplar de una solicitud de escritura que es gestionada mediante un medio convencional de almacenamiento en disco duro y una copia de seguridad en una memoria no volátil a nivel de fichero.

Las FIGURAS 4A-4C son representaciones ejemplares de cómo puede asignarse la memoria no volátil entre una sección de seguridad de la copia de seguridad y una sección de rendimiento mientras ocurren operaciones de escritura y otros eventos en el transcurso del tiempo.

La FIG. 5 es una representación ejemplar de un controlador de copias de seguridad de cambios y de un controlador de la memoria intermedia de rendimiento a nivel de fichero.

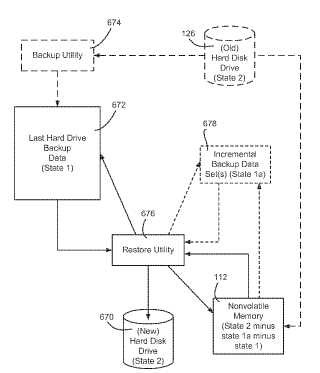

La FIG. 6 es un diagrama de bloques que representa una operación ejemplar de restauración usando datos de una copia de seguridad de unos datos no volátiles y de la última copia de seguridad para recrear el estado de un disco duro desde la última copia de seguridad completa.

La FIG. 7 es un diagrama de flujo que muestra etapas ejemplares que pueden realizarse para realizar una copia de seguridad de datos de escritura en una memoria no volátil.

La FIG. 8 es un diagrama de flujo que muestra etapas ejemplares que pueden realizarse para leer datos de una memoria no volátil y de un disco duro para un mayor rendimiento.

La FIG. 9 es un diagrama de flujo que muestra etapas ejemplares que pueden realizarse para restaurar datos a partir de datos respaldados en una copia de seguridad y de datos de cambios de la copia de seguridad de la memoria no volátil.

Descripción detallada

Diversos aspectos de la tecnología descritos en el presente documento se dirigen en general hacia el uso de memoria no volátil para proporcionar una solución de seguridad de datos relativamente económica y robusta que conserva los datos que han cambiado... [Seguir leyendo]

Reivindicaciones:

1. Un procedimiento en un entorno informático dotado de un dispositivo informático con datos respaldados en una copia de seguridad en un primer estado que comprende:

mantener (902) datos de la copia de seguridad que corresponden al contenido de un primer almacenamiento no volátil (126) cuando están en un primer estado; recibir (702) una solicitud de escritura dirigida hacia el cambio del contenido del dispositivo de almacenamiento; escribir datos de cambios de la copia de seguridad correspondientes a la solicitud de escritura en un segundo almacenamiento no volátil (112) que está separado del primer almacenamiento no volátil, mientras se permite que la solicitud de escritura prosiga cambiando el contenido del primer almacenamiento no volátil a un segundo estado; y restaurar (910) un dispositivo receptor de almacenamiento para que se corresponda con el primer almacenamiento no volátil en el segundo estado, incluyendo la lectura de los datos de cambios de la copia de seguridad en el segundo almacenamiento no volátil y la lectura de los datos mantenidos de copia de seguridad, en el que la escritura de los datos de cambios de la copia de seguridad comprende filtrar (702) la solicitud de escritura para distinguir la solicitud de escritura de entre otras solicitudes de escritura que están seleccionadas como para no ser escritas como datos de cambios de la copia de seguridad, en el que cuando se filtra (536) la solicitud de escritura, seleccionando solo algunos de los cambios como cambios de la copia de seguridad y escribiendo (704) datos de una solicitud de escritura que están excluidos del almacenamiento de la copia de seguridad de cambios como consecuencia de dicho filtrado en una sección (442) de memoria intermedia de rendimiento en el segundo almacenamiento no volátil; y ajustar (710) el espacio de almacenamiento en el segundo almacenamiento no volátil para aumentar el espacio de una sección (440) para escribir los datos de la solicitud de escritura filtrados como los datos de cambios de la copia de seguridad y disminuir el espacio de dicha sección (442) de memoria intermedia de rendimiento.

2. El procedimiento de la reivindicación 1 en el que el mantenimiento de los datos de la copia de seguridad comprende uno o más de:

llevar a cabo una operación de copia de seguridad y mantener una estructura de datos correspondientes al contenido del primer almacenamiento no volátil tras la operación de copia de seguridad; y llevar a cabo una operación de copia de seguridad y mantener una estructura de datos correspondientes al contenido del primer almacenamiento volátil tras la operación de copia de seguridad, y mantener al menos un conjunto de datos de copia de seguridad incremental de cambios que hace un seguimiento de las operaciones que escritura que ocurrieron después de la operación de copia de seguridad y antes de la solicitud de escritura.

3. El procedimiento de la reivindicación 1 en el que la escritura de los datos de cambios de la copia de seguridad comprende una o más de las siguientes operaciones:

escribir datos al segundo almacenamiento no volátil junto con metadatos que asocian los datos con al menos un bloque de datos del primer almacenamiento no volátil; escribir datos al segundo almacenamiento no volátil junto con metadatos que asocian los datos con al menos parte de un fichero en el primer almacenamiento no volátil; y escribir información que hace un seguimiento de los datos de cambios de la copia de seguridad en el primer almacenamiento no volátil cuando el segundo almacenamiento no volátil no está disponible, y sincronizar el segundo almacenamiento no volátil procesando la información cuando esté disponible posteriormente.

4. El procedimiento de la reivindicación 1 que tiene instrucciones ulteriores ejecutables por ordenador que comprenden: recibir una solicitud de lectura dirigida a la lectura del contenido del primer almacenamiento no volátil y satisfacer al menos parte de la solicitud de lectura desde el segundo almacenamiento no volátil.

5. El procedimiento de la reivindicación 1 que tiene instrucciones ulteriores ejecutables por ordenador que comprenden: liberar espacio en el segundo almacenamiento no volátil transfiriendo al menos parte de los datos de cambios de la copia de seguridad a un conjunto de datos de copia de seguridad incremental.

6. El procedimiento de la reivindicación 1 que tiene instrucciones ulteriores ejecutables por ordenador que comprenden: proporcionar una indicación a un usuario indicativa de un estado de sincronización del segundo almacenamiento no volátil, incluyendo una indicación cuando el segundo almacenamiento no volátil no contiene los datos de cambios de la copia de seguridad necesarios para restaurar el primer dispositivo receptor de almacenamiento no volátil para que se corresponda con el primer almacenamiento no volátil en el segundo estado, y otra indicación cuando el segundo almacenamiento no volátil sí contiene los datos de cambios de la copia de seguridad necesarios para restaurar el primer dispositivo receptor de almacenamiento no volátil para que se corresponda con el primer almacenamiento no volátil en el segundo estado.

7. El procedimiento de la reivindicación 1 en el que los datos respaldados en una copia de seguridad en el primer estado incluyen un conjunto de datos de la copia de seguridad y al menos un conjunto de datos de la copia de seguridad incremental que mantiene datos de cambios de la copia de seguridad después del primer estado pero antes de los cambios en la copia de seguridad en el segundo almacenamiento no volátil.

10. Un medio legible por ordenador que tiene instrucciones ejecutables por ordenador que, cuando son ejecutadas en un ordenador, llevan a cabo las etapas de cualquier de las reivindicaciones de procedimientos 1 a 9. 5 8. El procedimiento de la reivindicación 1 en el que el mantenimiento de los datos de cambios de la copia de seguridad comprenden escribir datos al segundo almacenamiento no volátil junto con metadatos que asocian los datos con al menos un bloque de datos del primer almacenamiento no volátil, o escribir datos al segundo almacenamiento no volátil junto con metadatos que asocian los datos con al menos parte de un fichero en el primer almacenamiento no volátil.

10 9. El procedimiento de la reivindicación 1 que, además, comprende: recibir una solicitud de lectura dirigida hacia la lectura del contenido del primer almacenamiento no volátil y satisfacer al menos parte de la solicitud de lectura del segundo almacenamiento no volátil.

Patentes similares o relacionadas:

Procedimiento de parada de emergencia y sistema de seguridad asociado, del 20 de Mayo de 2020, de CLEARSY: Procedimiento de parada de emergencia de un elemento de seguridad de un conjunto de seguridad , comprendiendo el conjunto de seguridad […]

Procedimiento y aparato para la eliminación y la adición de CPU en caliente durante el funcionamiento, del 25 de Marzo de 2020, de HUAWEI TECHNOLOGIES CO., LTD.: Un procedimiento de eliminación de unidades centrales de procesamiento CPU en caliente, donde el procedimiento se puede aplicar a un único servidor con una primera […]

Sistemas críticos de seguridad ferroviaria con redundancia de tareas y capacidad de comunicaciones asimétricas, del 22 de Enero de 2020, de Siemens Mobility, Inc: Sistema de control para un sistema de aplicación crítico de seguridad ferroviaria, que comprende: al menos un controlador, que comprende un procesador […]

Método, aparato, y sistema para determinar y ejecutar en una red inalámbrica una política de distribución de datos, del 8 de Enero de 2020, de HUAWEI TECHNOLOGIES CO., LTD.: Un método de procesamiento de datos de comunicación, que comprende: adquirir , por un aparato de procesamiento, una política de distribución de datos desde […]

Procedimiento, sistema, terminal y servidor de gestión de dispositivos para instalar componentes de software, del 27 de Noviembre de 2019, de HUAWEI TECHNOLOGIES CO., LTD.: Un procedimiento para instalar componentes de software, que comprende: recibir , mediante un terminal, un paquete de componentes de software suministrado directamente […]

Reconfiguración parcial de componentes de aceleración, del 24 de Julio de 2019, de Microsoft Technology Licensing, LLC: Un método para reconfigurar parcialmente un componente de aceleración de hardware programado con un rol y una interfaz de red, […]

Seguimiento de cambios usando redundancia en tiempo lógico, del 4 de Junio de 2019, de Microsoft Technology Licensing, LLC: Un método para mantener el seguimiento de cambios entre porciones unitarias de un sistema de almacenaje, comprendiendo el método: […]

Procedimiento para verificar un estado de funcionamiento seguro de un ordenador, del 21 de Mayo de 2019, de Siemens Mobility GmbH: Procedimiento para verificar un estado de funcionamiento seguro de un ordenador para controlar un sistema crítico para la seguridad, particularmente un sistema de […]