PROCEDIMIENTO Y APARATO PARA LA DESINSTALACION INICIADA POR RED DE UN PROGRAMA DE APLICACION EN UNA RED INALAMBRICA.

Un procedimiento para revocar remotamente uno o más programas de aplicación residentes en un módulo remoto (100),

que comprende las operaciones de:

identificar un programa (109) de aplicación como un programa de aplicación defectuoso, para el cual es necesaria una revocación como programa de aplicación seleccionado;

identificar módulos remotos con el programa de aplicación seleccionado instalado en los mismos, buscando en una base (204) de datos que contiene un registro de identificadores (302) de aplicación que representan a cada programa de aplicación descargado en cualquier momento en cada módulo remoto en una red (200);

construir un comando (216) de revocación iniciado en red que comprende un identificador de aplicación único para el programa de aplicación seleccionado, y una instrucción a los módulos remotos identificados, para desinstalar el programa de aplicación seleccionado al recibir el comando de revocación; y

enviar el comando (216) de revocación a los módulos remotos identificados mediante una o más redes inalámbricas

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/US02/10254.

Solicitante: QUALCOMM INCORPORATED.

Nacionalidad solicitante: Estados Unidos de América.

Dirección: 5775 MOREHOUSE DRIVE,SAN DIEGO, CA 92121-1714.

Inventor/es: JACOBS, PAUL, CHMAYTELLI,MAZEN, MINEAR,BRIAN, KENAGY,JASON.

Fecha de Publicación: .

Fecha Concesión Europea: 28 de Abril de 2010.

Clasificación Internacional de Patentes:

- G06F9/445N

- H04L29/08A7

- H04L29/08N33

- H04M1/725F1A

- H04Q7/32A2

Clasificación PCT:

- G06F9/445 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › G06F 9/00 Disposiciones para el control por programa, p. ej. unidades de control (control por programa para dispositivos periféricos G06F 13/10). › Carga o inicio de programas (arranque G06F 9/4401; disposiciones de seguridad para la carga o inicio de programas G06F 21/57).

Clasificación antigua:

- G06F9/445 G06F 9/00 […] › Carga o inicio de programas (arranque G06F 9/4401; disposiciones de seguridad para la carga o inicio de programas G06F 21/57).

Fragmento de la descripción:

Procedimiento y aparato para la desinstalación iniciada por red de un programa de aplicación en una red inalámbrica.

Antecedentes de la invención

La invención se refiere al mantenimiento y eliminación remotos de programas utilizando una red inalámbrica. Más específicamente, la invención atañe a una "revocación" o desinstalación iniciada por red de programas de aplicación seleccionados en módulos remotos tales como teléfonos inalámbricos.

Los teléfonos inalámbricos, usualmente utilizados para comunicarse por una red inalámbrica, están evolucionando hacia un aparato que brinda a sus usuarios los mismos beneficios de los ordenadores personales y las agendas electrónicas de mano ("PDA"). Esta transición desde el teléfono al ordenador está siendo lograda por la instalación, por parte del fabricante, de interfaces de programación de aplicaciones ("API") sobre los teléfonos inalámbricos. Los desarrolladores de software, utilizando equipos especiales de desarrollo de software, están escribiendo programas específicamente diseñados para ser compatibles con los teléfonos inalámbricos con una API.

Las API permiten a los usuarios de los teléfonos inalámbricos descargar y emplear diversos programas utilizando los teléfonos inalámbricos. Como resultado, se anticipa que los usuarios de teléfonos inalámbricos personalizarán sus teléfonos inalámbricos con programas que el usuario halle útiles y entretenidos. Por ejemplo, el usuario puede utilizar el teléfono inalámbrico para jugar juegos, leer libros, obtener cotizaciones de bolsa y otra información de noticias, o cualquier otro tipo de información o programa que desee el usuario del teléfono inalámbrico.

También se anticipa que los programas vendrán precargados en el momento en que se adquiere el teléfono inalámbrico, o bien el usuario podrá solicitar más adelante que se descarguen programas adicionales de manera inalámbrica, por el aire. El usuario del teléfono inalámbrico también puede borrar programas del teléfono inalámbrico según haga falta, o cuando lo desee.

Sin embargo, a diferencia de los ordenadores personales tradicionales, los teléfonos inalámbricos se comunican y funcionan por una red inalámbrica que es utilizada por muchas otras personas para comunicarse. Si la red inalámbrica se colapsa o se satura, la gente no podrá utilizar los teléfonos inalámbricos para su tradicional e importante función básica de comunicación.

Un programa defectuoso descargado en un teléfono inalámbrico puede saturar la red inalámbrica, causar que la red se colapse, o incluso plantear riesgos de seguridad al usuario del teléfono inalámbrico. Por ejemplo, un programa defectuoso puede interferir con, o incluso detener, el funcionamiento de partes enteras de la red inalámbrica, incluso las estaciones base que difunden mensajes a los teléfonos inalámbricos. Un programa defectuoso también puede causar que los teléfonos inalámbricos saturen una red e impidan el encaminamiento de llamadas de alta prioridad, tales como las llamadas al 911. También puede haber cuestiones de seguridad si un programa defectuoso causara que un teléfono inalámbrico emitiera frecuencias de radio fuera de las gamas normales y seguras.

El documento WO0244892 revela procedimientos y sistemas basados en ordenadores y redes para mantener y dar de alta aplicaciones inalámbricas. Las realizaciones ejemplares proporcionan un Sistema de Aplicación Móvil (MAS), que es una colección de componentes servidores interoperativos que funcionan individualmente y juntos, de manera segura, a fin de proporcionar aplicaciones y recursos a los dispositivos de abonados móviles, tales como los dispositivos inalámbricos. Las realizaciones también pueden utilizarse para desplegar aplicaciones y recursos para dispositivos de abonados cableados. Las aplicaciones, los recursos y otros contenidos son dados de alta y verificados por el MAS para el acceso autorizado por parte del abonado, la compatibilidad con un dispositivo abonado solicitante, y las políticas de seguridad y facturación de los administradores de portadores y sistemas del MAS. De esta manera, las aplicaciones, recursos y otros contenidos pueden descargarse en los dispositivos, tales como dispositivos inalámbricos, con mayor garantía de su capacidad para funcionar exitosamente. En una realización, el contenido es dado de alta por una o más etapas de inspección del contenido en busca de código malicioso o prohibido, de optimización del contenido para lograr un tamaño más pequeño y mayor velocidad, de instrumentación del código que implementa la seguridad, la facturación y otras políticas del portador, y el empaquetamiento de código para el dispositivo abonado en cuestión. Se proporciona seguridad adicional mediante filtros de aplicaciones que se utilizan para impedir que las aplicaciones que contienen una API indicada sean descargadas en el dispositivo de un abonado. En una realización, el MAS incluye un Gestor de Protocolo, un Gestor de Altas, memoria caché, un Gestor de Despliegue, un Gestor de Facturación, un Gestor de Conexión, un

El documento WO 00/67112 revela un sistema y procedimiento para gestionar la distribución de contenidos en un dispositivo, comprendiendo el sistema una base de datos para almacenar un cierto número de elementos como una estructura jerárquica, siendo los identificadores de contenido capaces de asociarse con elementos en la estructura jerárquica, y representando uno de los elementos al dispositivo, y un servidor para remitirse a la estructura jerárquica en la base de datos a fin de generar un perfil para el dispositivo, conteniendo el perfil un cierto número de identificadores de contenido que indican el contenido a proporcionar al dispositivo.

Un gestor de dispositivo se asocia al dispositivo y se dispone para recibir el perfil desde el servidor y para utilizar los identificadores de contenido en el perfil, a fin de causar que el contenido indicado por el perfil se proporcione al dispositivo, manteniéndose un registro que identifica el contenido proporcionado al dispositivo según el perfil.

El gestor de dispositivo se dispone, al recibir un perfil subsiguiente desde el servidor, para comparar los identificadores de contenido en el perfil subsiguiente con el registro, a fin de determinar un nuevo contenido no proporcionado aún en el dispositivo, y un viejo contenido que no ha de proporcionarse más en el dispositivo, estando el gestor de dispositivo dispuesto para utilizar los identificadores de contenido relevantes a fin de causar que el nuevo contenido se proporcione al dispositivo, y para causar que se quite el viejo contenido. Este enfoque facilita la gestión eficiente de la distribución de contenido a los dispositivos.

Resumen de la invención

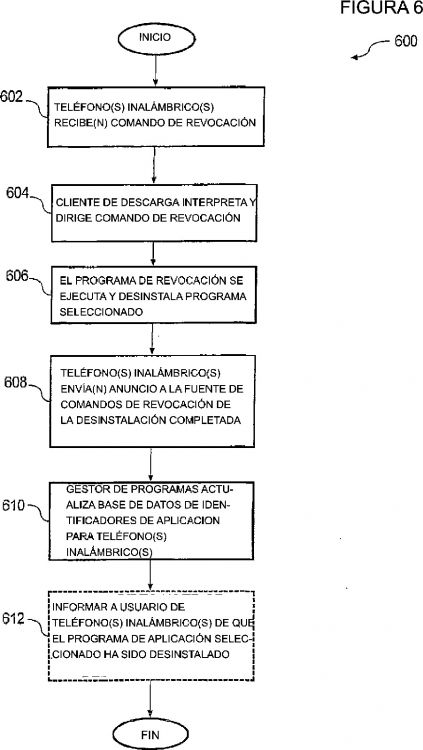

A grandes rasgos, la presente invención, según lo estipulado en las reivindicaciones adjuntas, atañe a la desinstalación (o "revocación") iniciada por red de uno o más programas en módulos remotos, tales como teléfonos inalámbricos. La revocación se lleva a cabo por una red inalámbrica.

Surgirán circunstancias que indiquen una revocación de uno o más programas descargados en teléfonos inalámbricos. Una revocación puede ser necesaria en respuesta a la insatisfacción del cliente con las prestaciones de un programa específico, en respuesta a la detección de un patrón de problemas que afecta a la red inalámbrica enlazada a un programa, y/o de un programa que causa que el teléfono inalámbrico funcione mal o cese de funcionar.

En respuesta a estas circunstancias, una o más personas o entidades, implicadas en el desarrollo y/o emisión del programa, el fabricante del teléfono inalámbrico y/o las personas o entidades implicadas en la función de la red inalámbrica (tales como un proveedor o "portador" de red telefónica inalámbrica) (mencionados colectivamente o individualmente como una "fuente de comandos de revocación"), deciden si es necesaria una revocación. Para cada programa a revocar ("programa de aplicación seleccionado"), la fuente de comandos de revocación construye un comando de revocación.

El comando de revocación incluye, como mínimo, una identificación única de aplicación para el programa de aplicación seleccionado y una instrucción al teléfono inalámbrico para desinstalar el programa de aplicación seleccionado. Una base de datos mantenida por un gestor de programas mantiene...

Reivindicaciones:

1. Un procedimiento para revocar remotamente uno o más programas de aplicación residentes en un módulo remoto (100), que comprende las operaciones de:

2. El procedimiento de la reivindicación 1, que comprende adicionalmente:

3. El procedimiento de cualquier reivindicación precedente, que comprende adicionalmente la etapa de:

4. El procedimiento de cualquier reivindicación precedente, que comprende adicionalmente la etapa de:

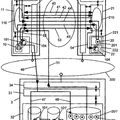

5. Aparato para revocar remotamente uno o más programas de aplicación residentes en un módulo remoto (100), comprendiendo el aparato:

6. Un sistema que comprende el aparato de la reivindicación 5 y un módulo remoto (100), comprendiendo el módulo remoto:

caracterizado por:

7. El sistema de la reivindicación 6, comprendiendo adicionalmente el módulo remoto:

8. El sistema de la reivindicación 6 o la reivindicación 7, comprendiendo adicionalmente el módulo remoto:

9. El sistema de cualquiera de las reivindicaciones 6 a 8, en el cual:

10. El sistema de cualquiera de las reivindicaciones 6 a 9, comprendiendo adicionalmente el módulo remoto:

11. El sistema de cualquiera de las reivindicaciones 6 a 10, siendo los programas de aplicación identificados residentes en el módulo remoto (100).

12. El sistema de cualquiera de las reivindicaciones 6 a 11, comprendiendo adicionalmente el módulo remoto:

13. El sistema de cualquiera de las reivindicaciones 6 a 12, comprendiendo los circuitos de procesamiento circuitos integrados específicos para la aplicación.

14. El sistema de cualquiera de las reivindicaciones 6 a 13, comprendiendo adicionalmente el módulo remoto:

15. El sistema de cualquiera de las reivindicaciones 6 a 14, comprendiendo adicionalmente el módulo remoto:

16. El procedimiento de cualquiera de las reivindicaciones 1 a 4, que comprende adicionalmente:

caracterizado por:

17. El procedimiento de la reivindicación 16, que comprende adicionalmente la etapa de descargar uno o más programas de aplicación en el almacenamiento.

18. El procedimiento de la reivindicación 16 o la reivindicación 17, que comprende adicionalmente la etapa de descargar inalámbricamente el programa (110) de revocación desde un servidor remoto (206).

19. El procedimiento de cualquiera de las reivindicaciones 16 a 18, en el cual:

20. El procedimiento de cualquiera de las reivindicaciones 16 a 19, que comprende adicionalmente las etapas de:

21. El procedimiento de cualquiera de las reivindicaciones 16 a 20, que comprende adicionalmente la etapa de:

22. El procedimiento de cualquiera de las reivindicaciones 16 a 21, que comprende adicionalmente la etapa de:

23. Un programa de ordenador que comprende instrucciones legibles por máquina para causar que un ordenador realice el procedimiento de cualquiera de las Reivindicaciones 1 a 4 o 16 a 22.

Patentes similares o relacionadas:

SINCRONIZACION DE BASE DE DATOS, del 2 de Julio de 2010, de GEMALTO SA: Método para sincronizar bases de datos (DB1, DB2), estando almacenada una primera base de datos (DB1) en un aparato móvil (MOB) o en una […]

SINCRONIZACION DE BASE DE DATOS, del 2 de Julio de 2010, de GEMALTO SA: Método para sincronizar bases de datos (DB1, DB2), estando almacenada una primera base de datos (DB1) en un aparato móvil (MOB) o en una […]

DESCARGA DE DATOS INICIADA POR LOS OBJETOS COMUNICANTES PORTATILES DURANTE UNA CAMPAÑA, del 18 de Junio de 2010, de GEMALTO SA: Procedimiento para descargar para descargar datos de contenido (Dc) puestos a disposición en un medio servidor (SAC, BD) hacia objetos comunicantes portátiles (C1-CN) a través […]

DESCARGA DE DATOS INICIADA POR LOS OBJETOS COMUNICANTES PORTATILES DURANTE UNA CAMPAÑA, del 18 de Junio de 2010, de GEMALTO SA: Procedimiento para descargar para descargar datos de contenido (Dc) puestos a disposición en un medio servidor (SAC, BD) hacia objetos comunicantes portátiles (C1-CN) a través […]

PERSONALIZACION DE ESTACIONES MOVILES, del 24 de Mayo de 2010, de ORANGE S.A.: Método para personalizar una estación móvil en un sistema de telecomunicaciones móvil, caracterizado por las etapas de:

transferir una o más […]

PERSONALIZACION DE ESTACIONES MOVILES, del 24 de Mayo de 2010, de ORANGE S.A.: Método para personalizar una estación móvil en un sistema de telecomunicaciones móvil, caracterizado por las etapas de:

transferir una o más […]

PROCEDIMIENTO Y ARQUITECTURA DE RED PARA CONFIGURAR UN TERMINAL DE RADIO, UN TERMINAL DE RADIO, UN NODO DE RED Y UN PRODUCTO DE PROGRAMA DE ORDENADOR PARA EL MISMO, del 22 de Enero de 2010, de TELECOM ITALIA S.P.A.: Arquitectura de red que comprende una red de comunicación que es operativa según un sistema de comunicación predeterminado y que comprende al menos un […]

PROCEDIMIENTO Y ARQUITECTURA DE RED PARA CONFIGURAR UN TERMINAL DE RADIO, UN TERMINAL DE RADIO, UN NODO DE RED Y UN PRODUCTO DE PROGRAMA DE ORDENADOR PARA EL MISMO, del 22 de Enero de 2010, de TELECOM ITALIA S.P.A.: Arquitectura de red que comprende una red de comunicación que es operativa según un sistema de comunicación predeterminado y que comprende al menos un […]

GESTION DE ACCESO A CONTENIDOS MULTIMEDIA, del 28 de Diciembre de 2009, de FRANCE TELECOM: Procedimiento de gestión de transmisión de contenidos multimedia en un terminal móvil equipado con un módulo de seguridad, siendo dichos contenidos multimedia […]

GESTION DE ACCESO A CONTENIDOS MULTIMEDIA, del 28 de Diciembre de 2009, de FRANCE TELECOM: Procedimiento de gestión de transmisión de contenidos multimedia en un terminal móvil equipado con un módulo de seguridad, siendo dichos contenidos multimedia […]

DISPOSITIVO Y PROCEDIMIENTO PARA ACTUALIZAR LA LOGICA DE SERVICIO EN UNA UNIDAD MOVIL, del 14 de Diciembre de 2009, de TELIA AB (PUBL): Un sistema de radiocomunicaciones digitales móviles que incluye medios para la comunicación móvil o semiestacionaria que utiliza mensajes de información […]

DISPOSITIVO Y PROCEDIMIENTO PARA ACTUALIZAR LA LOGICA DE SERVICIO EN UNA UNIDAD MOVIL, del 14 de Diciembre de 2009, de TELIA AB (PUBL): Un sistema de radiocomunicaciones digitales móviles que incluye medios para la comunicación móvil o semiestacionaria que utiliza mensajes de información […]

PROCEDIMIENTO Y SISTEMA DE DUPLICACION SEGURA DE INFORMACIONES DE UNA TARJETA SIM, del 3 de Diciembre de 2009, de SOCIETE FRANCAISE DU RADIOTELEPHONE: Procedimiento de duplicación segura de al menos una parte de las informaciones de una tarjeta SIM hacia al menos un objeto comunicante que está en comunicación con […]

PROCEDIMIENTO Y SISTEMA DE DUPLICACION SEGURA DE INFORMACIONES DE UNA TARJETA SIM, del 3 de Diciembre de 2009, de SOCIETE FRANCAISE DU RADIOTELEPHONE: Procedimiento de duplicación segura de al menos una parte de las informaciones de una tarjeta SIM hacia al menos un objeto comunicante que está en comunicación con […]

SISTEMA Y MÉTODO PARA PROPORCIONAR UNA AUTORIZACIÓN, AUTENTICACIÓN Y CONTABILIDAD DE RED DINÁMICAS, del 13 de Septiembre de 2011, de NOMADIX, INC.: Un método para el control de accesos a una red, que comprende: la recepción en un dispositivo de pasarela de una solicitud desde un ordenador de origen para el […]