Método y aparato de detección de amenazas y sistema de red.

Un método de detección de amenazas que se aplica a un escenario de carga de retardo,

el método comprende:

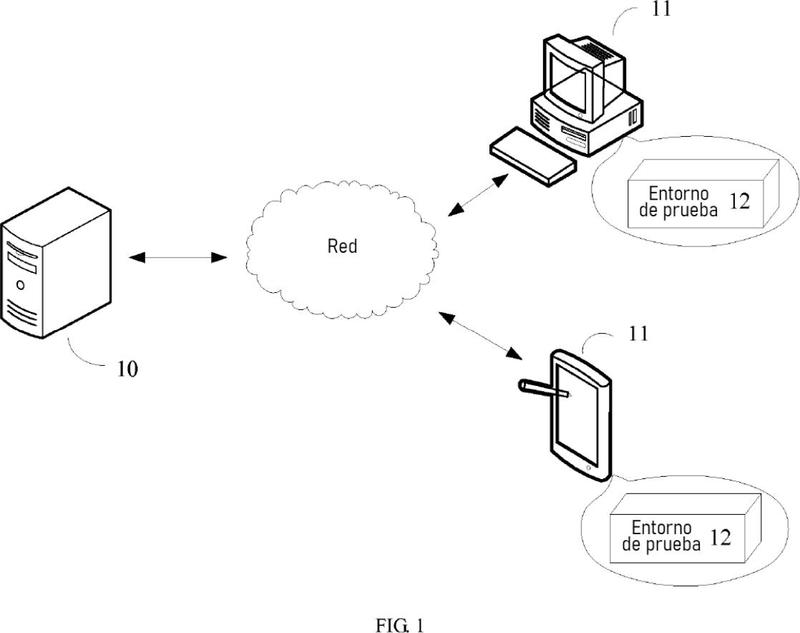

al cargar un localizador uniforme de recursos, URL, en un navegador de un entorno de pruebas de Web, obteniendo, mediante un aparato de detección de amenazas de un servidor Web, el código de página de un primer grupo de páginas de visualización identificado por la URL y un tamaño total ocupado por el primer grupo de páginas de visualización en un área de visualización del navegador, en donde el código de página del primer grupo de páginas de visualización comprende un código de monitorización, el código de monitorización se utiliza para obtener y monitorizar un valor de una variable de visualización, y el valor de la variable de visualización se utiliza para representar un tamaño ocupado, en el área de visualización del navegador, por páginas de visualización que se han visualizado desde una ubicación inicial de una primera página de visualización a una página de visualización actual en el primer grupo de páginas de visualización;

inyectar, mediante el aparato de detección de amenazas, código dinámico preestablecido en el código de página del primer grupo de páginas de visualización, en donde el código dinámico preestablecido se usa para activar el cambio de la página de visualización actual a una página de visualización siguiente de la página de visualización actual;

analizar y ejecutar, mediante el aparato de detección de amenazas, el código de página que es del primer grupo de páginas de visualización y que comprende el código dinámico preestablecido, y mostrar, de manera secuencial, páginas de visualización en el primer grupo de páginas de visualización;

enviar un mensaje de solicitud al servidor Web si el aparato de detección de amenazas detecta, utilizando el código de monitorización, que el valor de la variable de visualización es mayor o igual a un valor preestablecido, en donde el mensaje de solicitud se utiliza para solicitar obtener el código de página de un segundo grupo de páginas de visualización desde el servidor Web, una primera página de visualización en el segundo grupo de páginas de visualización es la siguiente página de visualización de una última página de visualización en el primer grupo de páginas de visualización, y el valor preestablecido es mayor o igual a un tamaño ocupado por la primera página de visualización en el primer grupo de páginas de visualización en el área de visualización del navegador y menor que el tamaño total ocupado por el primer grupo de páginas de visualización en el área de visualización del navegador;

recibir, por el aparato de detección de amenazas, un mensaje de respuesta enviado por el servidor Web, en donde el mensaje de respuesta lleva el código de página del segundo grupo de páginas de visualización; y

detectar, mediante el aparato de detección de amenazas en el entorno de prueba de Web, si el código de página del segundo grupo de páginas de visualización lleva código de ataque.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/CN2017/071149.

Solicitante: HUAWEI TECHNOLOGIES CO., LTD..

Nacionalidad solicitante: China.

Dirección: Huawei Administration Building, Bantian, Longgang District Shenzhen, Guangdong 518129 CHINA.

Inventor/es: CHEN,JIA.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F21/12 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › G06F 21/00 Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas. › Protección de software ejecutable.

- G06F21/53 G06F 21/00 […] › ejecutando en un entorno restringido, p. ej.: sandbox o máquina virtual seguro.

- G06F21/56 G06F 21/00 […] › Detección de malware en ordenadores o manipulación, p. ej.: disposiciones para antivirus.

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2764672_T3.pdf

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]