Procedimiento para la autentificación, documento con chip RF, lector de chip RF y productos de programa de ordenador.

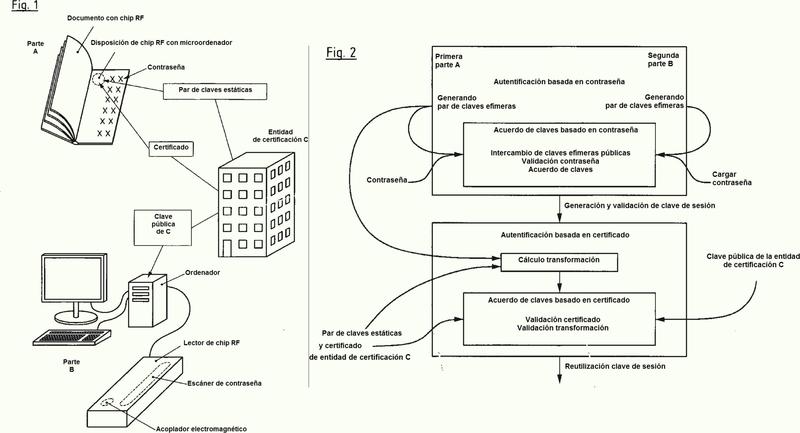

Procedimiento para la autentificación para la comunicación fiable entre una primera parte (A) y una segunda parte (B) mediante una combinación de una autentificación basada en contraseña y una autentificación basada en certificado,

de tal forma que para la autentificación basada en certificado, la primera parte (A) posee un par de claves estáticas compuesto por una clave estática privada y una clave estática pública, y un certificado sobre la clave estática pública expedido por una entidad de certificación (C), y a la entidad de certificación (C) está asignada una clave pública conocida por la segunda parte (B), de tal forma que

• en primer lugar, se realiza una autentificación basada en contraseña con los siguientes pasos:

la primera parte (A) y la segunda parte (B)

a) generan respectivamente un par de claves efímeras compuesto por una clave efímera privada y una clave efímera pública,

b) intercambian respectivamente la clave efímera pública y las validan mediante una contraseña común,

c) generan y validan a continuación una clave de sesión, sobre cuya base se establece un canal de comunicación seguro,

• a continuación, se realiza una autentificación basada en certificado con los siguientes pasos:

d) la primera parte (A) calcula una transformación entre el propio par de claves efímeras de la autentificación basada en contraseña y el propio par de claves estáticas de la autentificación basada en certificado, obteniendo un parámetro de la transformación,

e) la primera parte (A) envía el parámetro de la transformación, junto con el certificado expedido por la entidad de certificación (C), a la segunda parte (B) a través del canal de comunicación seguro,

f) la segunda parte (B) aplica el parámetro de la transformación obtenido en la clave efímera pública y/o en la clave estática pública de la primera parte (A) y obtiene de esta manera al menos una clave pública transformada, cuya corrección se comprueba,

g) la segunda parte (B) valida el certificado recibido de la primera parte (A) con la clave pública de la entidad de certificación (C), y

• en el paso d) para el cálculo del parámetro de la transformación, la clave estática privada se proyecta sobre la clave efímera privada.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2012/001076.

Solicitante: BUNDESREPUBLIK DEUTSCHLAND, VERTRETEN DURCH DAS BUNDESMINISTERIUM DES INNERN, VERTRETEN DURCH DAS BUNDESAMT FÜR SICHERHEIT.

Nacionalidad solicitante: Alemania.

Dirección: In der Informationstechnik Godesberger Allee 185-189 53175 Bonn ALEMANIA.

Inventor/es: BENDER, JENS, KÜGLER,DENNIS.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L9/32 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › comprendiendo medios para verificar la identidad o la autorización de un utilizador del sistema.

PDF original: ES-2563326_T3.pdf

Patentes similares o relacionadas:

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Dispositivo, método y programa para reducir de forma segura una cantidad de registros en una base de datos, del 22 de Julio de 2020, de Ingenico Group: Un método para reducir una cantidad de registros en una base de datos, siendo implementado dicho método por un aparato electrónico que comprende recursos de hardware para reducir […]

Servidor de autenticación de una red de telecomunicación celular y UICC correspondiente, del 22 de Julio de 2020, de Thales Dis France SA: Un servidor de autenticación de una red de telecomunicaciones celular, estando dispuesto dicho servidor de autenticación para generar un token de autenticación para ser […]

Método y aparato de procesamiento de datos en cadena de bloques, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de procesamiento de datos realizado por un nodo de la cadena de bloques que comprende un primer hilo de ejecución y un segundo hilo de ejecución, […]

MÉTODO Y SISTEMA PARA RECUPERACIÓN DE CLAVES CRIPTOGRÁFICAS DE UNA RED DE CADENA DE BLOQUES, del 20 de Julio de 2020, de TELEFONICA DIGITAL ESPAÑA, S.L.U: Método y sistema para recuperación de claves criptográficas de una red de cadena de bloques. Un dispositivo de computación o un elemento asociado al mismo […]

MÉTODO DE CONTRATACIÓN CUALIFICADA CERTIFICADA UNIVERSAL, del 9 de Julio de 2020, de LLEIDANETWORKS SERVEIS TELEMÀTICS S.A: El objeto de la invención permite a un operador de telecomunicaciones o un proveedor de comunicaciones electrónicas o proveedor de e-delivery enviar contratos […]

Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil y red de cadena de bloques entre operadores, del 1 de Julio de 2020, de DEUTSCHE TELEKOM AG: Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil sobre la base de una Red de Cadena de […]

Métodos y sistemas de autenticación mediante el uso de código de conocimiento cero, del 24 de Junio de 2020, de NAGRAVISION S.A.: Un método para permitir o denegar el acceso operativo a un accesorio confiable desde un dispositivo no confiable , a través del […]