SISTEMA Y MÉTODO DE SEGURIDAD PARA COMUNICACIONES NFC.

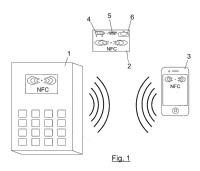

Sistema y método de seguridad para comunicaciones NFC. El sistema comprende terminal NFC (1 ) y dispositivo móvil NFC (3),

actuando uno como terminal maestro (7) y otro como terminal esclavo (8), disponiendo cada uno de circuito transceptor NFC (2) sustancialmente idéntico. El terminal maestro (7) obtiene (100) el valor de tensión inducida (IV) en su circuito transceptor NFC (2) debida a la inducción electromagnética (101) producida por un acercamiento mutuo, encripta (105) los datos originales (DATA) con una clave de encriptación (MK), obteniendo datos encriptados (DT), transmite (104,106) al terminal esclavo (8) los datos encriptados (DT) y un valor (Cft), función (f) de la clave de encriptación (MK) y dél valor de tensión inducida (IV). El terminal esclavo (8) obtiene (107,109) el valor de tensión inducida (IV) en su circuito transceptor NFC (2) y la clave de encriptación (MK), a partir del valor (Cft) recibido y del valor de tensión inducida (IV), y desencripta (108), empleando la clave de encriptación (MK), los datos encriptados (DT) recibidos, obteniendo los datos originales (DATA).

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/ES2012/070530.

Solicitante: LIFE QUALITY TECHNOLOGY, S.L.

Nacionalidad solicitante: España.

Inventor/es: EL ACHHAB,El Bachir, CABEZAS CASTILLO,Luis, PIQUERAS ALONSO,Carlos.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L9/00 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › Disposiciones para las comunicaciones secretas o protegidas.

Patentes similares o relacionadas:

Procedimiento de protección de circuitos electrónicos contra interceptación por análisis de potencia y circuito electrónico que usa el mismo, del 3 de Junio de 2020, de Winbond Electronics Corp: Un circuito electrónico con protección contra interceptación por análisis de potencia, que comprende: un elemento de almacenamiento […]

Método de codificación por señales acústicas aleatorias y método de transmisión asociado, del 27 de Mayo de 2020, de CopSonic: Método de codificación de símbolos de información que pertenecen a un alfabeto (A) por medio de señales acústicas, que comprende las siguientes etapas: (a) se adquieren […]

METODO PARA LA CREACION DE UNA IDENTIDAD DIGITAL EN BLOCKCHAIN BASADO EN LA FIRMA ELECTRONICA, del 19 de Marzo de 2020, de SIGNE, S.A.: Método para la creación de una identidad digital en blockchain basado en la firma electrónica que contempla la generación de la identidad digital en la que se crea […]

Método de consulta confidencial de una base de datos cifrada, del 18 de Marzo de 2020, de COMMISSARIAT A L'ENERGIE ATOMIQUE ET AUX ENERGIES ALTERNATIVES: Método de consulta confidencial de una base de datos alojada por un servidor, conteniendo la base de datos una tabla de registros, obteniéndose cada registro por medio de un […]

Algoritmo criptográfico con etapa de cálculo enmascarada dependiente de clave (llamada de SBOX), del 12 de Febrero de 2020, de Giesecke+Devrient Mobile Security GmbH: Unidad de procesador con una implementación ejecutable implementada en la misma de un algoritmo criptográfico (AES, DES), que está configurado para, […]

Procedimiento de securización y de autentificación de una telecomunicación, del 1 de Enero de 2020, de Airbus CyberSecurity SAS: Procedimiento de comunicación entre dos entidades comunicantes, generando una primera entidad comunicante un mensaje de datos que comprende datos útiles […]

Procedimiento y dispositivo de autenticación de entidad, del 20 de Noviembre de 2019, de CHINA IWNCOMM CO., LTD: Un procedimiento para autenticar una entidad, comprendiendo el procedimiento: la operación 1 de transmitir, por una entidad A, un primer mensaje […]

Generación de firma digital, del 6 de Noviembre de 2019, de NAGRAVISION S.A.: Metodo para firmar digitalmente un mensaje, donde el metodo comprende: a) obtener parametros de dominio que definen un grupo asociado a una operacion de grupo […]