La presente invención se refiere a la recuperación de tráfico en una red orientada a conexión.

Método para llevar a cabo una detección de fallos y una recuperación de tráfico en un primer nodo (N6) en unared (5) orientada a conexión,

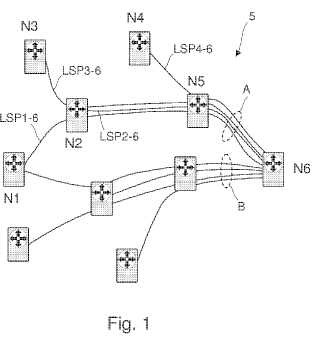

comprendiendo la red una pluralidad de conexiones (LSP1-6, LSP2-6, LSP3-6, LSP4-6) que terminan en el primer nodo (N6), comprendiendo el método:

configurar (82) en el primer nodo (N6) un grupo (A) de recuperación que comprende por lo menos dos de lapluralidad de conexiones;

llevar a cabo una detección (83) de fallos sobre cada una de la pluralidad de conexiones en el grupo (A) derecuperación;

determinar (94) si se cumple por lo menos una condición de fallo de grupo de recuperación, basándose en losresultados de las detecciones de fallos llevadas a cabo sobre la pluralidad de conexiones en el grupo (A) derecuperación y:

cuando se cumple la por lo menos una condición de fallo del grupo de recuperación, conseguir (98)que el tráfico sobre la pluralidad de conexiones en el grupo (A) de recuperación se transfiera atrayectos de reserva

y caracterizado porque, cuando no se cumple la por lo menos una condición de fallo del grupo derecuperación, y se ha detectado (88) un fallo en una conexión del grupo (A) de recuperación, provocar(91) que el tráfico se transfiera desde esa conexión a un trayecto de reserva.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2009/062755.

Solicitante: TELEFONAKTIEBOLAGET L M ERICSSON (PUBL).

Nacionalidad solicitante: Suecia.

Dirección: TORSHAMNSGATAN 23 164 83 STOCKHOLM SUECIA.

Inventor/es: FIORONE,RAOUL, MARTINOTTI,RICCARDO, CORTI,ANDREA.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L12/56

PDF original: ES-2429314_T3.pdf

Fragmento de la descripción:

La presente invención se refiere a la recuperación de tráfico en una red orientada a conexión CAMPO TÉCNICO La presente invención se refiere a la recuperación de tráfico en una red orientada a conexión.

ANTECEDENTES Las Redes por Conmutación de Paquetes están sustituyendo a las redes heredadas basadas en el Multiplexado por División de Tiempo (TDM) , tales como las redes de Jerarquía Digital Síncrona (SDH) , por su capacidad de gestionar tráfico de datos como Ethernet e IP de una manera más optimizada y flexible. Las Redes por Conmutación de Paquetes Orientadas a Conexión (CO-PS) son un candidato ideal para la migración desde redes TDMA heredadas hacia redes totalmente por paquetes, por su capacidad de flexibilidad de extremo-a-extremo y de monitorización del rendimiento y por su capacidad de gestión.

Para sustituir las redes SDH heredadas, se requiere que las Redes CO-PS garanticen un rendimiento de calidad para transporte y que proporcionen la misma flexibilidad a los fallos que la ofrecida por las redes de transporte heredadas. Típicamente, se requiere que las redes de transporte conmuten a un trayecto de protección antes de 50 ms tras producirse un fallo. El requisito de conmutación de protección por debajo de 50 ms es un requisito difícil de cumplir en redes SDH, especialmente cuando es necesario gestionar un número elevado de casos simultáneos de conmutación de protección, y constituye un desafío todavía mayor para Redes CO-PS.

Un tipo de tecnología de redes CO-PS es el Perfil de Transporte-Conmutación por Etiquetas Multi-Protocolo (MPLS-TP) , el cual se está desarrollando como un perfil de transporte de Conmutación por Etiquetas Multi-Protocolo (MPLS) . El MPLS-TP pretende proporcionar un “aspecto y sensación” similares a la SDH con capacidad de interoperabilidad inherente con redes IP/MPLS existentes. En las redes MPLS-TP, se crean túneles de Trayecto Conmutado por Etiquetas (LSP) entre nodos de red que es necesario que se comuniquen entre sí. Las unidades de transporte (por ejemplo, paquetes) incluyen un encabezamiento de corrección de compatibilidad que contiene la etiqueta que identifica un túnel específico. Para incrementar la disponibilidad de la red, habitualmente es necesario hacer que los túneles LSP sean redundantes, usando algún esquema de protección de red. En el caso de MPLS-TP, esto típicamente significa esquemas de protección de extremo-a-extremo de 1+1 ó 1:1.

En el MPLS, el cual también se puede usar como una tecnología CO, no existe ninguna protección de extremo-aextremo sino únicamente restablecimiento y mecanismos de reparación locales. Un problema es que cuando, en una red, hay presente un número elevado de túneles LSP, y es necesario proteger los mismos, es probable que haya un número alto de conmutaciones de protección simultáneas en un nodo. El número de eventos de conmutación de protección simultáneos que pueden tener lugar en un nodo depende de las relaciones de tráfico entre los nodos, la topología de la red y el diseño de la misma, así como el tipo de fallo que se haya producido. La protección es gobernada por paquetes de Operaciones, Administración y Gestión (OAM) que, para una protección rápida, se envían a intervalos cortos (típicamente 3, 3 ms) y que es necesario que sean procesados por el nodo de recepción. Los mecanismos para declarar una avería de un túnel LSP incluyen: falta de verificación de conectividad (por ejemplo, no se reciben tres paquetes OAM periódicos consecutivos) o mensajes explícitos de indicación de fallo tales como una Indicación de Defecto en Sentido Directo (FDI) .

El número de casos de protección que puede resultar necesario conmutar simultáneamente en un nodo puede ser alto. Adicionalmente, cuando el tráfico se transporta sobre túneles LSP mediante Seudocables (PW) , que es el caso típico para que el MPLS-TP transporte clientes de Ethernet y TDM/ATM, el nivel de PW se puede proteger con otro nivel de OAM, lo cual hace que aumente adicionalmente el número de conmutaciones de protección que se deben llevar a cabo. Una posible solución para cumplir el requisito de conmutación de protección de 50 ms es el anidamiento LSP. El anidamiento LSP crea una jerarquía de LSPs de manera que una multitud de LSPs internos es transportada por un LSP externo para una porción dada de la red. El LSP externo es la entidad sobre la cual se lleva a cabo la protección del tráfico en esa porción de la red. Esto requiere la creación de una capa adicional en la red y presenta la restricción de proporcionar una solución únicamente en esa porción de la red.

La Recomendación G.808.1 de la Unión Internacional de Telecomunicaciones (ITU-T) “Generic Protection Switching

– Linear trail subnetwork protection” describe un mecanismo llamado Protección de Camino de Grupo. Entre un par común de puntos extremos de la red se configura un grupo de conexiones de trayectos de trabajo y trayectos de protección. Se requiere que todos los trayectos de trabajo y trayectos de protección conecten el mismo par de nodos extremos y sigan la misma ruta. El conjunto lógico en el nodo de recepción fusiona señales individuales de fallo de señal de camino (TSF) en un único Grupo de SF (SFG) y fusiona señales individuales de degradación de señal de camino (TSD) en un único Grupo de SD (SDG) . En el caso de una protección 1:1, debe enviarse un mensaje de Conmutación de Protección Automática (APS) para el grupo entero. La protección se activa para el grupo entero cuando la señal de SFG está activa. La G.808.1 describe tres políticas para generar un SFG: (1) todos los miembros del grupo de protección fallan, es decir, se declara un SFG en caso de que haya señales individuales en TSF; (2) falla un miembro seleccionado, es decir, una señal individual se selecciona como señal de referencia y se declara un

SFG en el caso del que el TSF de la señal de referencia esté activo; (3) falla un porcentaje dado de miembros, es decir, únicamente si el número de TSF activo supera un umbral dado, el SFG está activo.

En la solicitud de patente EP 1788757 y en la publicación XP015038127 se dan a conocer otros métodos para la recuperación de tráfico en redes orientadas a conexión.

La presente invención busca proporcionar un método alternativo de protección de tráfico en una red.

SUMARIO Un aspecto de la presente invención proporciona un método para llevar a cabo una detección de fallos y una recuperación de tráfico en un primer nodo en una red orientada a conexión, comprendiendo la red una pluralidad de conexiones que terminan en el primer nodo, comprendiendo el método:

configurar en el primer nodo un grupo de recuperación que comprende por lo menos dos de la pluralidad de conexiones; llevar a cabo una detección de fallos sobre cada una de la pluralidad de conexiones en el grupo de recuperación; determinar si se cumple por lo menos una condición de fallo de grupo de recuperación, basándose en los resultados de las detecciones de fallos llevadas a cabo sobre la pluralidad de conexiones en el grupo de recuperación y:

cuando se cumple la por lo menos una condición de fallo del grupo de recuperación, conseguir que el tráfico sobre la pluralidad de conexiones en el grupo de recuperación se transfiera a trayectos de reserva y: cuando no se cumple la por lo menos una condición de fallo del grupo de recuperación, y se ha detectado un fallo en una conexión del grupo de recuperación, provocar que el tráfico se transfiera desde esa conexión a un trayecto de reserva.

El término “recuperación” está destinado a incluir “protección”, lo cual típicamente significa que un trayecto de reserva se preconfigura con antelación a la detección de cualquier fallo o avería, así como un “restablecimiento”, lo cual típicamente significa que la señalización para configurar un trayecto de reserva se produce después de la detección de la avería. El método permite que la conmutación a un trayecto de reserva se produzca más rápidamente para un grupo de conexiones, en la medida en la que no es necesario esperar hasta que el nodo haya detectado un fallo en cada conexión individual en el grupo. Una realización ventajosa del método se usa para la conmutación de protección a un trayecto de (protección) reserva preconfigurado.

El método se puede aplicar a cualquier topología de red y es aplicable a una gama de diferentes mecanismos de recuperación de extremo-a-extremo sin depender del mecanismo de protección específico usado realmente. El método puede funcionar sin ninguna señalización OAM adicional con respecto a la ya usada en redes, y sin requerirla gestión de una capa de red... [Seguir leyendo]

Reivindicaciones:

1. Método para llevar a cabo una detección de fallos y una recuperación de tráfico en un primer nodo (N6) en una red (5) orientada a conexión, comprendiendo la red una pluralidad de conexiones (LSP1-6, LSP2-6, LSP3-6, LSP46) que terminan en el primer nodo (N6) , comprendiendo el método:

configurar (82) en el primer nodo (N6) un grupo (A) de recuperación que comprende por lo menos dos de la pluralidad de conexiones; llevar a cabo una detección (83) de fallos sobre cada una de la pluralidad de conexiones en el grupo (A) de recuperación; determinar (94) si se cumple por lo menos una condición de fallo de grupo de recuperación, basándose en los resultados de las detecciones de fallos llevadas a cabo sobre la pluralidad de conexiones en el grupo (A) de recuperación y:

cuando se cumple la por lo menos una condición de fallo del grupo de recuperación, conseguir (98) que el tráfico sobre la pluralidad de conexiones en el grupo (A) de recuperación se transfiera a trayectos de reserva y caracterizado porque, cuando no se cumple la por lo menos una condición de fallo del grupo de recuperación, y se ha detectado (88) un fallo en una conexión del grupo (A) de recuperación, provocar

(91) que el tráfico se transfiera desde esa conexión a un trayecto de reserva.

2. Método según la reivindicación 1, que comprende además cambiar dinámicamente el número de conexiones en el grupo de recuperación basándose en por lo menos una de: la transferencia de tráfico a trayectos de reserva; detecciones de fallos llevadas a cabo sobre trayectos de reserva.

3. Método según la reivindicación 2, que comprende eliminar temporalmente una conexión del grupo (A) de recuperación cuando se transfiere tráfico desde esa conexión en el grupo (A) de recuperación a un trayecto de reserva.

4. Método según la reivindicación 3, en el que la conexión se devuelve al grupo (A) de recuperación cuando la conexión está disponible nuevamente.

5. Método según la reivindicación 2, en el que una primera conexión (N4 a N6) se elimina temporalmente del grupo

(A) de recuperación cuando se detecta un fallo en un trayecto de reserva asociado a la primera conexión (N4 a N6) .

6. Método según la reivindicación 5, en el que la primera conexión se devuelve al grupo (A) de recuperación cuando el trayecto de reserva está disponible nuevamente.

7. Método según una cualquiera de las reivindicaciones 2 a 6, en el que por lo menos una de las conexiones en el grupo (A) de recuperación se hace funcionar de una manera sin reversión tras la transferencia de tráfico desde una conexión a un trayecto de reserva, permaneciendo el tráfico sobre el trayecto de reserva y devolviéndose la conexión al grupo de recuperación cuando hay disponible nuevamente un trayecto alternativo.

8. Método según una cualquiera de las reivindicaciones anteriores, en el que la por lo menos una condición de fallo del grupo de recuperación es la detección de un fallo en una proporción, o número, predeterminados de las conexiones en el grupo (A) de recuperación.

9. Método según la reivindicación 8, que comprende además calcular la proporción, o número, de las conexiones en el grupo (A) de recuperación requeridas para la declaración de la condición de fallo del grupo de recuperación sobre la base del número de conexiones activas en el grupo de recuperación.

10. Método según una cualquiera de las reivindicaciones anteriores, en el que por lo menos una de las conexiones en el grupo (A) tiene un nodo extremo diferente (N1, N2, N3, N4) a otras conexiones en el grupo.

11. Método según una cualquiera de las reivindicaciones anteriores, en el que por lo menos uno de los trayectos de reserva en el grupo (A) tiene un nodo extremo diferente (N1, N2, N3, N4) a otros trayectos de reserva en el grupo.

12. Método según una cualquiera de las reivindicaciones anteriores, en el que por lo menos uno de los trayectos de reserva es un trayecto de protección preconfigurado.

13. Método según una cualquiera de las reivindicaciones anteriores, en el que la detección de fallos comprende recibir señalización de Operaciones, Administración y Mantenimiento (OAM) .

14. Método según una cualquiera de las reivindicaciones anteriores, en el que las conexiones son por lo menos una de: Conmutación por Etiquetas Multi-Protocolo (MPLS) ; Perfil de Transporte – Conmutación por Etiquetas Multi

Protocolo (MPLS-TP) ; Ethernet Orientada a conexión.

15. Aparato para ser usado en un primer nodo (N6) de una red (5) orientada a conexión, comprendiendo la red una pluralidad de conexiones que terminan en el primer nodo (N6) , comprendiendo el aparato:

una entrada para recibir instrucciones con el fin de configurar un grupo (A) de recuperación que comprende por lo menos dos de la pluralidad de conexiones; un primer módulo (64) dispuesto para llevar a cabo una detección de fallos sobre cada una de la pluralidad de conexiones en el grupo (A) de recuperación; un segundo módulo (65) dispuesto para determinar si se cumple por lo menos una condición de fallo del grupo de recuperación, basándose en los resultados de las detecciones de fallos llevadas a cabo sobre la pluralidad de conexiones en el grupo (A) de recuperación, estando dispuesto además el segundo módulo para:

cuando se cumple la por lo menos una condición de fallo del grupo de recuperación, provocar que el tráfico sobre la pluralidad de conexiones en el grupo (A) de recuperación se transfiera a trayectos de reserva y caracterizado porque el segundo módulo (65) está dispuesto para, cuando no se cumple la por lo menos una condición de fallo del grupo de recuperación, y se ha detectado un fallo sobre una conexión en el grupo (A) de recuperación, provocar que se transfiera tráfico desde esa conexión a un trayecto de reserva.

16. Método para configurar la detección de fallos y la recuperación de tráfico en un primer nodo (N6) en una red (5) orientada a conexión, comprendiendo la red una pluralidad de conexiones que terminan en el primer nodo (N6) , comprendiendo el método, en un nodo aparte del primer nodo (N6) :

señalización para configurar un grupo (A) de recuperación en el primer nodo (N6) , en donde la señalización:

define un grupo de recuperación que comprende por lo menos dos de la pluralidad de conexiones que terminan en el primer nodo (N6) ; define por lo menos una condición de fallo de grupo de recuperación que se debe cumplir, para conseguir que se declare una condición de fallo de grupo de recuperación para todas las conexiones en el grupo (A) de recuperación; en donde, cuando se cumple la por lo menos una condición de fallo de grupo de recuperación, el tráfico sobre la pluralidad de conexiones en el grupo (A) de recuperación se transferirá a trayectos de reserva y caracterizado porque, cuando no se cumpla la por lo menos una condición de fallo de grupo de recuperación, y se haya detectado un fallo en una conexión del grupo (A) de recuperación, se transferirá tráfico desde esa conexión a un trayecto de reserva.

17. Instrucciones legibles por máquina para conseguir que un procesador lleve a cabo el método según una cualquiera de las reivindicaciones 1 a 14 ó 16.

Patentes similares o relacionadas:

Dispositivo inalámbrico y procedimiento para visualizar un mensaje, del 25 de Marzo de 2020, de QUALCOMM INCORPORATED: Un dispositivo inalámbrico para visualizar un mensaje, comprendiendo el dispositivo inalámbrico: un visualizador gráfico ; una unidad de comunicaciones inalámbricas […]

Método de indicación de disponibilidad de servicio para terminales de radiofrecuencia de corto alcance, con visualización de icono de servicio, del 26 de Febrero de 2020, de Nokia Technologies OY: Un método que comprende: recibir, en un dispositivo , información de icono de un dispositivo de origen en conexión con descubrimiento de dispositivo […]

Aparato y procedimiento para usar en la realización de peticiones de repetición automática en sistemas de comunicaciones de acceso múltiple inalámbricas, del 6 de Noviembre de 2019, de QUALCOMM INCORPORATED: Un procedimiento para usar en un sistema de comunicaciones inalámbricas que comprende al menos una estación base y al menos dos terminales inalámbricos […]

Procedimiento y aparato para la transmisión de entramado con integridad en un sistema de comunicación inalámbrica, del 6 de Noviembre de 2019, de QUALCOMM INCORPORATED: Un procedimiento para el entramado de paquetes en un sistema de transmisión inalámbrico que admite transmisiones de radiodifusión, el procedimiento que comprende: […]

Procedimiento y aparato para sistemas inalámbricos de activación, del 31 de Octubre de 2019, de QUALCOMM INCORPORATED: Un procedimiento para controlar de forma inalámbrica una tarjeta de interfaz de red NIC (108 A-N) usando una red inalámbrica , con la NIC (108 A-N) […]

Procedimiento y aparato para sistemas inalámbricos de activación, del 31 de Octubre de 2019, de QUALCOMM INCORPORATED: Un procedimiento para controlar de forma inalámbrica una tarjeta de interfaz de red NIC (108 A-N) usando una red inalámbrica , con la NIC (108 A-N) […]

Método y sistema para visualizar un nivel de confianza de las operaciones de comunicación de red y la conexión de servidores, del 16 de Octubre de 2019, de Nokia Technologies OY: Un método que comprende: recibir, en un servidor , una primera solicitud para un análisis de una primera operación de comunicación desde […]

Un protocolo de red agile para comunicaciones seguras con disponibilidad asegurada de sistema, del 11 de Septiembre de 2019, de VirnetX Inc: Un método para un primer nodo para establecer una sesión con un segundo nodo , el método se realiza en el primer nodo , en el que […]

Dispositivo de nodo para una red de sensores inalámbricos, del 10 de Julio de 2019, de Wirepas Oy: Un dispositivo de nodo para una red de sensores inalámbricos, comprendiendo el dispositivo de nodo: - un transceptor […]