PROCEDIMIENTO DE COMUNICACIÓN ENTRE UN LECTOR Y UN MARCADOR DE IDENTIFICACIÓN SIN CABLE, LECTOR Y MARCADOR ASOCIADOS.

Procedimiento de comunicación entre un lector de identificación sin hilo (1) y un marcador de identificación sin hilo (2) por intermedio de un canal ruidoso (3),

que comprende: /a/ la transmisión de una primera cadena numérica (X0) desde el lector hacia el marcador; /b/ la recepción, en el marcador, de una segunda cadena numérica (Y0) correspondiente, en la primera cadena numérica, a los errores introducidos por el canal ruidoso; /c/ la introducción de errores artificiales al menos en una de la primera y de la segunda cadenas numéricas; /d/ una fase de destilación de ventaja en la cual se determina, en el lector, una nueva primera cadena numérica (X1) a partir de la primera cadena numérica y se determina, en el marcador, una nueva segunda cadena numérica (Y1) a partir de la segunda cadena numérica, de manera que se toma ventaja sobre un eventual atacante pasivo; /e/ una fase de reconciliación de información en la cual se aplica un protocolo de corrección de errores a la nueva primera (X2) y a la nueva segunda (Y2) cadenas numéricas, de manera que, a la salida de la etapa /e/, la nueva primera (X2*) y la nueva segunda (Y2*) cadenas numéricas son idénticas con un nivel de probabilidad predeterminado; y /f/ una fase de amplificación de secreto en la cual se aplica una función de cálculo de clave (G) a la nueva primera (X2*) y a la nueva segunda (Y2*) cadenas numéricas

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/FR2006/000703.

Solicitante: MORPHO.

Nacionalidad solicitante: Francia.

Dirección: 27, RUE LEBLANC 75015 PARIS FRANCIA.

Inventor/es: CHABANNE, HERVE.

Fecha de Publicación: .

Fecha Solicitud PCT: 30 de Marzo de 2006.

Clasificación Internacional de Patentes:

- H04L9/08D

Clasificación PCT:

- H04L9/08 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › distribución de claves.

Países PCT: Austria, Bélgica, Suiza, Alemania, Dinamarca, España, Francia, Reino Unido, Grecia, Italia, Liechtensein, Luxemburgo, Países Bajos, Suecia, Mónaco, Portugal, Irlanda, Eslovenia, Finlandia, Rumania, Chipre, Lituania, Letonia.

PDF original: ES-2358918_T3.pdf

Fragmento de la descripción:

La presente invención se refiere a la comunicación entre un lector y un marcador de identificación sin hilo o inalámbrico.

Se entenderá por marcador de identificación sin hilo cualquier entidad sin hilo que comprenda un componente de dimensiones reducidas, constituido por un circuito y por medios de emisión/recepción. El marcador puede ser, por ejemplo, una etiqueta de identificación por radio frecuencia RFID (“Radio-Frequency IDentification”), cuyos medios de emisión/recepción comprendan una radio-antena. Se puede tratar igualmente de una tarjeta de pulgar sin contacto. Se puede considerar también un marcador del tipo de infrarrojos.

15 Tales marcadores sin hilo son conocidos y capaces de transmitir, a la petición de un lector de identificación sin hilo, un único identificador de una centena de bits a algunos metros de distancia.

Algunos de estos marcadores, como las etiquetas RFID, por ejemplo, tienen pequeñas capacidades de cálculo. Ello impide contemplar el asegurar las transmisiones con un lector correspondiente, por medio de las soluciones 20 tradicionales a base de aritmética.

Sin embargo, no se puede concebir y generalizar un uso de estos marcadores más que si el mismo prevé mecanismos de seguridad suficientemente fiables. A este fin, se ha propuesto explotar el ruido inherente al canal de comunicación entre un marcador y un lector correspondiente para asegurar la confidencialidad de los intercambios en presencia de un atacante pasivo, es decir, de un atacante que se contente con escuchar los intercambios sin interactuar con el marcador o el lector.

No obstante, incluso si el protocolo propuesto a este fin tiene el mérito de ser simple en su puesta en práctica, aquel está basado en la hipótesis de que los errores a los cuales se enfrenta el atacante durante su escucha de los intercambios son independientes de los introducidos por el canal de comunicación ruidoso entre el marcador y el lector.

En la práctica, esta hipótesis no siempre se verifica. En particular, el atacante podría disponer de capacidades de 35 escucha suficientes para determinar por correlación, a partir de los datos que él reciba, los datos recibidos por el marcador o el lector.

Un objetivo de la presente invención es el de ofrecer un nivel de seguridad más satisfactorio entre un lector y un marcador sin hilo.

40

La invención propone de ese modo un procedimiento de comunicación entre un lector de identificación sin hilo y un marcador de identificación sin hilo por intermedio de un canal ruidoso, que comprende:

/a/ la transmisión de una primera cadena numérica o digital desde el lector hacia el marcador;

45 /b/ la recepción, en el marcador, de una segunda cadena numérica o digital correspondiente, en la primera cadena numérica, a los errores introducidos por el canal ruidoso cercano; /c/ la introducción de errores artificiales en una al menos de la primera y la segunda cadenas numéricas; /d/ una fase de destilación de ventaja en la cual se determina, en el lector, una nueva primera cadena numérica a partir de la primera cadena numérica y se determine, en el marcador, una nueva segunda

50 cadena numérica, de manera que se tome la ventaja sobre un eventual atacante pasivo; /e) una fase de reconciliación de información en la cual se aplica un protocolo de corrección de errores a la nueva primera y a la nueva segunda cadenas numéricas, de manera que, a la salida de la etapa /e/, la nueva primera y la nueva segunda cadenas numéricas sean idénticas con un nivel de probabilidad predeterminado; y

55 /f/ una fase de amplificación de secreto en la cual se aplica una función de cálculo de clave (hashing) a la nueva primera y a la nueva segunda cadenas numéricas.

La introducción de errores artificiales en la primera y/o la segunda cadenas numéricas, además de los errores naturales vinculados al ruido introducido por el canal de comunicación ruidoso, permite atenuar, incluso suprimir, la

60 eventual correlación de los errores que impactan al lector o al marcador, por una parte, y al atacante que escucha el canal ruidoso, por otra parte. Se complica así la tarea del atacante, el cual ya no es capaz de deducir, de las informaciones que él adquiere, las informaciones recibidas por el marcador.

Una tal introducción de errores artificiales, que puede consistir en la modificación de algunos valores numéricos, por 65 ejemplo elegidos de manera aleatoria, de la primera y/o la segunda cadenas numéricas, es además de puesta en práctica sencilla.

Las etapas del procedimiento son ventajosamente puestas en práctica para que la nueva primera y la nueva segunda cadenas numéricas sean idénticas con un nivel de probabilidad predeterminad, de preferencia próximo al 100%. De ese modo, la función de cálculo de clave suministrará un valor reducido idéntico cuando se aplica a la

5 nueva primera y a la nueva segunda cadenas numéricas.

La etapa /d/ puede ser ventajosamente repetida un número de veces dependiendo del ruido estimado en el canal ruidoso. La invención propone además un lector de identificación sin hilo apto para comunicar con un marcador de identificación sin hilo por intermedio de un canal ruidoso, que comprende:

- medios para transmitir una primera cadena numérica hacia el marcador; 15 -medios para introducir errores artificiales en la primera cadena numérica; -medios para determinar una nueva primera cadena numérica a partir de la primera cadena numérica,

de manera que se tome la ventaja sobre un eventual atacante pasivo; -medios para aplicar un protocolo de corrección de errores a la nueva primera cadena numérica; y -medios para aplicar una función de cálculo de clave a la nueva cadena numérica.

La invención propone igualmente un marcador de identificación sin hilo apto para comunicar con un lector de identificación sin hilo por intermedio de un canal ruidoso, que comprende:

- medios para recibir una segunda cadena numérica correspondiente en una primera cadena numérica

25 transmitida por el lector, a los errores introducidos por el canal ruidoso cercano; -medios para introducir errores artificiales en la segunda cadena numérica; -medios para determinar una nueva segunda cadena numérica a partir de la segunda cadena numérica,

de manera que se tome ventaja sobre un eventual atacante pasivo; -medios para aplicar un protocolo de corrección de errores a la nueva segunda cadena numérica; y 30 -medios para aplicar una función de cálculo de clave a la nueva segunda cadena numérica.

Otras particularidades y ventajas de la presente invención se desprenderán de la descripción que sigue de ejemplos de realización no limitativos, con referencia a los dibujos anejos, en los cuales:

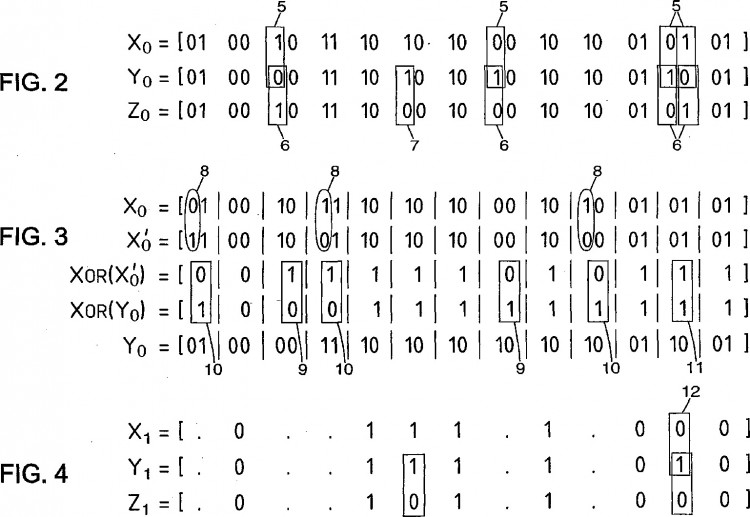

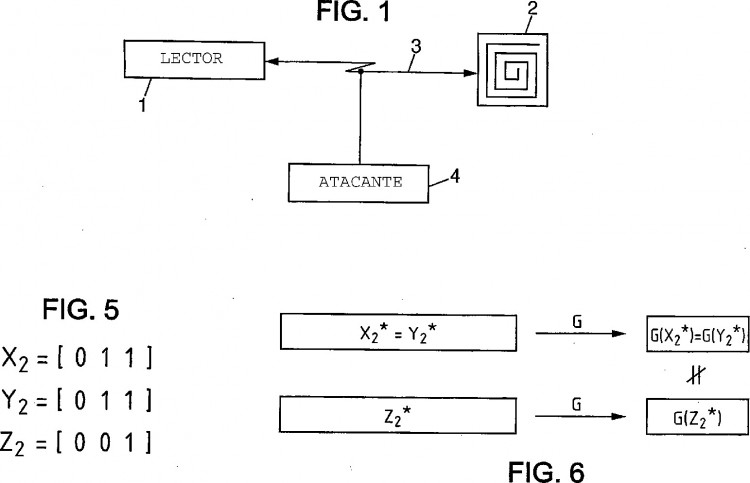

35 -la figura 1 es un esquema que muestra de manera simplificada un sistema en el que puede ser puesta en práctica la invención; -las figuras 2-5 muestran cadenas numéricas simplificadas puestas en práctica en un ejemplo de realización de la invención; -la figura 6 es un esquema que ilustra de manera simplificada una operación de cálculo de clave puesta 40 en práctica en un ejemplo de realización de la invención.

La figura 1 muestra un lector RFID 1 apto para comunicar con una etiqueta RFID 2. Se observará que podría ser igualmente utilizado en el marco de la invención cualquier otro tipo de marcador sin hilo (tarjeta de pulgar, marcador de infrarrojos, etc.) que tenga capacidades para comunicar con un lector correspondiente.

45

El lector 1 y la etiqueta 2 son aptos para intercambiar cadenas numéricas, es decir sucesiones de valores numéricos

o digitales, por ejemplo binarios, por intermedio de un canal de comunicación de radio 3. El canal 3 es generalmente ruidoso, es decir, que introduce errores en cada transmisión. De ese modo, cuando el lector 1 transmite una cadena numérica por el canal 3, la etiqueta 2 recibe una cadena numérica que difiere más o menos de la cadena numérica

50 transmitida en función del nivel de ruido introducido por el canal 3.

Se supone, por otra parte, que el atacante pasivo 4 intenta adquirir los datos intercambiados entre el lector 1 y la etiqueta 2. A este fin, el atacante 4 escucha el canal 3 y puede efectuar cualquier tipo de operación sobre los datos adquiridos con el fin... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento de comunicación entre un lector de identificación sin hilo (1) y un marcador de identificación sin hilo (2) por intermedio de un canal ruidoso (3), que comprende:

/a/ la transmisión de una primera cadena numérica (X0) desde el lector hacia el marcador; /b/ la recepción, en el marcador, de una segunda cadena numérica (Y0) correspondiente, en la primera cadena numérica, a los errores introducidos por el canal ruidoso; /c/ la introducción de errores artificiales al menos en una de la primera y de la segunda cadenas numéricas; /d/ una fase de destilación de ventaja en la cual se determina, en el lector, una nueva primera cadena numérica (X1) a partir de la primera cadena numérica y se determina, en el marcador, una nueva segunda cadena numérica (Y1) a partir de la segunda cadena numérica, de manera que se toma ventaja sobre un eventual atacante pasivo; /e/ una fase de reconciliación de información en la cual se aplica un protocolo de corrección de errores a la nueva primera (X2) y a la nueva segunda (Y2) cadenas numéricas, de manera que, a la salida de la etapa /e/, la nueva primera (X2*) y la nueva segunda (Y2*) cadenas numéricas son idénticas con un nivel de probabilidad predeterminado; y /f/ una fase de amplificación de secreto en la cual se aplica una función de cálculo de clave (G) a la nueva primera (X2*) y a la nueva segunda (Y2*) cadenas numéricas.

2. Procedimiento según la reivindicación 1, en el cual la fase de destilación de ventaja comprende las etapas siguientes:

25 - se descomponen en grupos de N valores numéricos sucesivos, siendo N entero, la primera (X'0) y la

segunda (Y0) cadenas numéricas; -se efectúa una O exclusiva sobre cada uno de los citados grupos; -se intercambian los resultados de la O exclusiva entre el lector y el marcador; -se determina, en el lector, la nueva primera cadena numérica (X1) a partir del primer valor numérico de cada grupo de la primera cadena numérica para el cual el resultado de la O exclusiva es idéntico al resultado de la O exclusiva efectuada sobre el grupo correspondiente de la segunda cadena numérica; y

- se determina, en el marcador, la nueva segunda cadena numérica (Y1) a partir del primer valor numérico de cada grupo de la segunda cadena numérica para el cual el resultado de la O exclusiva es 35 idéntico al resultado de la O exclusiva efectuada sobre el grupo correspondiente de la primera cadena

numérica.

3. Procedimiento según la reivindicación 1 o la 2, en el cual la introducción de errores artificiales de la etapa

/c/ comprende una modificación aleatoria de valores numéricos de una al menos de la primera (X0) y de la 40 segunda (Y0) cadenas numéricas.

4. Procedimiento según una cualquiera de las reivindicaciones precedentes, en el que la etapa /d/ es repetida un número de veces con dependencia del ruido estimado sobre el canal ruidoso (3).

45 5. Procedimiento según una cualquiera de las reivindicaciones precedentes, en el cual el protocolo de corrección de errores es elegido de manea que se deje escapar un mínimo de información hacia un eventual atacante pasivo.

6. Lector de información sin hilo (1) apto par comunicar con un marcador de identificación sin hilo (2) por 50 intermedio de un canal ruidoso (3), que comprende:

- medios para transmitir una primera cadena numérica (X0) hacia el marcador; -medios para introducir errores artificiales en la primera cadena numérica; -medios para determinar una nueva primera cadena numérica (X1) a partir de la primera cadena

55 numérica, de manera que se tome ventaja sobre un eventual atacante pasivo; -medios para aplicar un protocolo de corrección de errores a la nueva primera cadena numérica (X2); y -medios para aplicar una función de cálculo de clave (G) a la nueva primera cadena numérica (X2*).

7. Marcador de identificación sin hilo (2) apto para comunicar con un lector de identificación sin hilo (1) por 60 intermedio de un canal ruidoso (3), que comprende:

- medios para recibir una segunda cadena numérica (Y0) correspondiente, en la primera cadena numérica (X0) transmitida por el lector, a los errores introducidos por el canal ruidoso cercano; -medios para introducir errores artificiales en la segunda cadena numérica; 65 -medios para determinar una nueva segunda cadena numérica (Y1) a partir de la segunda cadena numérica, de manera que se tome ventaja sobre un eventual atacante pasivo;

- medios para aplicar un protocolo de corrección de errores a la nueva segunda cadena numérica (Y2); y -medios para aplicar una función de cálculo de clave a la nueva segunda cadena numérica (Y2*).

Patentes similares o relacionadas:

Distribución y recuperación de datos de una red P2P usando un registro de cadena de bloques, del 17 de Junio de 2020, de Luxembourg Institute of Science and Technology (LIST): método de distribución y recuperación de datos en una red informática con nodos pares , que comprende: (a) encriptar, con una clave secreta […]

Método y aparato de detección de contraseña débil, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por uno o más dispositivos informáticos, comprendiendo el método: recibir (S101) una contraseña que va a detectarse; adquirir (S102) […]

Método y aparato de establecimiento de clave y de envío de datos, del 27 de Mayo de 2020, de Advanced New Technologies Co., Ltd: Un método para enviar primeros datos desde un primer terminal directamente a un segundo terminal, que comprende: escribir y almacenar en una cadena […]

Arquitectura e instrucciones flexibles para el estándar de cifrado avanzado (AES), del 27 de Mayo de 2020, de INTEL CORPORATION: Un procesador que comprende: una pluralidad de núcleos; una caché de instrucciones de nivel 1, L1, para almacenar una pluralidad de instrucciones […]

Un método y aparato para manejar claves para encriptación e integridad, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método, como se ejecuta en un nodo de control de servicio en una red de comunicación que comprende una pluralidad de puntos de servicio, de proporcionar […]

Configuración de plazo de espera de comprobación de operatividad usando mensajes IKE, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método para la configuración y la realización de una comprobación de operatividad utilizando mensajes de intercambio de claves de Internet, siendo el método realizado […]

Control de acceso para datos encriptados en identificadores legibles por máquina, del 6 de Mayo de 2020, de Wonderhealth, LLC: Un sistema, que comprende: un dispositivo cliente que comprende al menos un procesador de hardware; una aplicación cliente ejecutable en el […]

Método de autorización de una operación que va a realizarse en un dispositivo informático objetivo, del 29 de Abril de 2020, de THE BOEING COMPANY: Método de autorización de una operación que va a realizarse en un dispositivo informático objetivo, comprendiendo dicho método: generar, en […]