AUTENTICACION BIOMETRICA DE ALTA SEGURIDAD USANDO PARES DE ENCRIPTACION CLAVE PUBLICA/CLAVE PRIVADA.

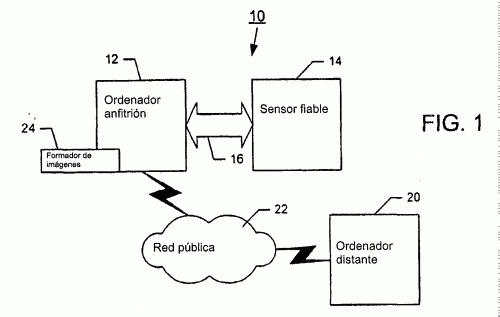

Un sensor fiable (14) para la autenticación de información biométrica utilizada en un sistema de encriptado caracterizado por estar dispuesto dicho sensor fiable (14) en por lo menos un circuito integrado y comprender:

- un microprocesador (34); - una memoria de datos (36) acoplada al microprocesador (36) y configurada para contener una pluralidad de figuras que representan una información biométrica de un inscrito, un par biométrico de clave pública/clave privada correspondiente a cada una de la pluralidad de figuras, y un par de clave pública y clave privada de fabricante; y - una sección de funciones (32) acoplada al micro- procesador (34), comprendiendo dicha sección de funciones: . un módulo (60) de biblioteca criptográfica que almacena una o más funciones de encriptación y además almacena instrucciones para hacer que el microprocesador (34) pueble el par biométrico de clave pública y clave privada correspondiente a cada una de la pluralidad de figuras; . un módulo (58) de extracción de rasgos y corres- pondencia de figuras que almacena instrucciones para hacer que el microprocesador (34)extraiga rasgos creados con un dispositivo (24) de captura de imágenes biométricas acoplado al sensor fiable (14) y lo pueble con por lo menos una de la plura- lidad de figuras, y además almacene instrucciones para hacer que el microprocesador (34) haga corresponder la información biométrica percibida, comunicada por el dispositivo (24) de captura de imágenes biométricas, con la información biométrica del inscrito almacenada en la memoria de datos (36) y, si se encuentra una corresponden- cia, seleccione una clave biométrica privada, pero que, si no se encuentra una correspondencia, deniegue el acceso a los pares de claves y al módulo (60) de biblioteca criptográfica; y . un módulo de autenticación (56) que almacena instrucciones para hacer que el microprocesador (34) certifique el sensor fiable (14) a un orde- nador anfitrión ejecutando la una o más funciones de encriptación almacenadas en el módulo cripto- gráfico (60) usando la clave privada de fabricante y una clave pública de ordenador anfitrión.

Tipo: Resumen de patente/invención.

Solicitante: VERIDICOM, INC.

Nacionalidad solicitante: Estados Unidos de América.

Dirección: 2040 MARTIN AVENUE,SANTA CLARA, CA 95050-2702.

Inventor/es: ROWLEY, THOMAS, E., III.

Fecha de Publicación: .

Fecha Solicitud PCT: 18 de Abril de 2000.

Fecha Concesión Europea: 6 de Julio de 2005.

Clasificación Internacional de Patentes:

- H04L9/30 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › Clave pública, es decir, siendo imposible de invertir por computador el algoritmo de cifrado, y no exigiéndose secreto a las claves de cifrado de los utilizadores.

- H04L9/32 H04L 9/00 […] › comprendiendo medios para verificar la identidad o la autorización de un utilizador del sistema.

Países PCT: Austria, Bélgica, Suiza, Alemania, Dinamarca, España, Francia, Reino Unido, Grecia, Italia, Liechtensein, Luxemburgo, Países Bajos, Suecia, Mónaco, Portugal, Irlanda, Eslovenia, Finlandia, Rumania, Chipre, Oficina Europea de Patentes, Lituania, Letonia, Ex República Yugoslava de Macedonia, Albania, Armenia, Azerbayán, Bielorusia, Ghana, Gambia, Kenya, Kirguistán, Kazajstán, Lesotho, República del Moldova, Malawi, Federación de Rusia, Sudán, Sierra Leona, Tayikistán, Turkmenistán, República Unida de Tanzania, Uganda, Zimbabwe, Burkina Faso, Benin, República Centroafricana, Congo, Costa de Marfil, Camerún, Gabón, Guinea, Malí, Mauritania, Niger, Senegal, Chad, Togo, Organización Regional Africana de la Propiedad Industrial, Swazilandia, Guinea-Bissau, Organización Africana de la Propiedad Intelectual, Organización Eurasiática de Patentes.

Patentes similares o relacionadas:

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Servidor de autenticación de una red de telecomunicación celular y UICC correspondiente, del 22 de Julio de 2020, de Thales Dis France SA: Un servidor de autenticación de una red de telecomunicaciones celular, estando dispuesto dicho servidor de autenticación para generar un token de autenticación para ser […]

Método y aparato de procesamiento de datos en cadena de bloques, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de procesamiento de datos realizado por un nodo de la cadena de bloques que comprende un primer hilo de ejecución y un segundo hilo de ejecución, […]

Dispositivo, método y programa para reducir de forma segura una cantidad de registros en una base de datos, del 22 de Julio de 2020, de Ingenico Group: Un método para reducir una cantidad de registros en una base de datos, siendo implementado dicho método por un aparato electrónico que comprende recursos de hardware para reducir […]

MÉTODO Y SISTEMA PARA RECUPERACIÓN DE CLAVES CRIPTOGRÁFICAS DE UNA RED DE CADENA DE BLOQUES, del 20 de Julio de 2020, de TELEFONICA DIGITAL ESPAÑA, S.L.U: Método y sistema para recuperación de claves criptográficas de una red de cadena de bloques. Un dispositivo de computación o un elemento asociado al mismo […]

MÉTODO DE CONTRATACIÓN CUALIFICADA CERTIFICADA UNIVERSAL, del 9 de Julio de 2020, de LLEIDANETWORKS SERVEIS TELEMÀTICS S.A: El objeto de la invención permite a un operador de telecomunicaciones o un proveedor de comunicaciones electrónicas o proveedor de e-delivery enviar contratos […]

Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil y red de cadena de bloques entre operadores, del 1 de Julio de 2020, de DEUTSCHE TELEKOM AG: Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil sobre la base de una Red de Cadena de […]

Métodos y sistemas de autenticación mediante el uso de código de conocimiento cero, del 24 de Junio de 2020, de NAGRAVISION S.A.: Un método para permitir o denegar el acceso operativo a un accesorio confiable desde un dispositivo no confiable , a través del […]