Procedimiento y equipo de comunicación para la protección criptográfica de una comunicación de datos de un aparato de campo.

Procedimiento (30) para la protección criptográfica de una comunicación de datos de un aparato de campo (11),

con las etapas:

identificación del aparato de campo (11) mediante un equipo de comunicación (12) sobre la base de un código de identificación del aparato de campo (11); elección de una configuración VPN asociada al aparato de campo (11) identificado mediante el equipo de comunicación (12);

establecimiento de un enlace de VPN (15a) sobre la base de la configuración VPN elegida mediante el equipo de comunicación (12); y transmisión de datos de control a través del aparato de campo (11) a un servidor VPN (16) a través del enlace VPN establecido.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2012/055787.

Solicitante: SIEMENS AKTIENGESELLSCHAFT.

Inventor/es: FALK,RAINER.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2531148_T3.pdf

Fragmento de la descripción:

La presente invención se refiere a un procedimiento y a un equipo de comunicación para la protección criptográfica de una comunicación de datos de un aparato de campo.

Estado de la técnica

Los aparatos de campo industriales, como por ejemplo aparatos de control para instalaciones ferroviarias y de vías férreas, comunican cada vez con más frecuencia mediante protocolos de comunicación abiertos como TCP/IP, en lugar de mediante protocolos propietarios. Entonces los mismos utilizan redes públicas como por ejemplo Internet para transmitir datos de comunicación a una central o a otros aparatos de campo. Para proteger la transmisión de datos frente a manipulaciones, se utilizan mecanismos de protección criptográficos, por ejemplo MACsec, SSL/TSL, WS-Security o IPsec.

El documento US 27/5632 A1 da a conocer al respecto una técnica para proporcionar un enlace Virtual-Private-Network (enlace VPN, de red privada virtual). Allí se establece el enlace VPN con una pasarela remota (Remote-Gateway) mediante un adaptador de red con un firmware sobre una plataforma. Además se genera un evento que se comunica a un activador de red mediante una interfaz de activador de bus. En base a una solicitud del activador de red del sistema operativo, se suministran informaciones de red.

El documento WO /3687 da a conocer además un sistema y un procedimiento para aportar un acceso seguro a datos del sensor remotos a través de una red privada virtual codificada. El sistema utiliza una arquitectura escalable e incluye un servidor central del sensor que a través de la citada red, está conectado con una pluralidad de centros con sensores. La red privada virtual puede realizarse mediante una red con conmutación de paquetes, como Internet, pudiendo operar monitores de sensor remotos a través de un navegador de web (Web-Browser). El sistema utiliza entonces diversos servicios de autentificación y seguridad para proteger los datos del sensor.

En la publicación previa "Bus de campo, Ethernet, Internet, TCP/IP - Todo está claro?" (XP2288533) se consideran finalmente aspectos generales sobre la Integración de sensores de la técnica de automatización a través de Internet. No obstante, la citada integración se realiza entonces sin un VPN y sin tener en cuenta aspectos de seguridad.

A menudo, debido a la potencia de cálculo necesaria, la memoria necesaria, la autorización o la compatibilidad en sentido descendente, no pueden dotarse los propios aparatos de campo de una técnica de red de esta clase, por lo que la mayoría de las veces se utilizan aparatos externos para constituir redes privadas virtuales (VPN) para la comunicación de aparatos de campo a través de redes públicas como Internet y para poder garantizar la seguridad necesaria. Tales aparatos externos deben configurarse para la comunicación con datos criptográficos asegurados. Para ello es necesaria una clave de comunicación criptográfica secreta, con la cual puedan codificarse y decodificarse datos que se envíen y reciban a través de la VPN.

La configuración de los aparatos externos es costosa y susceptible de faltas. Una posibilidad es buscar los aparatos externos localmente y configurarlos o reconfigurarlos. Esta posibilidad requiere mucho tiempo.

Existe por lo tanto la necesidad de soluciones para una configuración sencilla de un aparato VPN externo para aparatos de campo con la que quede garantizada a la vez una elevada seguridad de los datos criptográficos.

Resumen de la invención

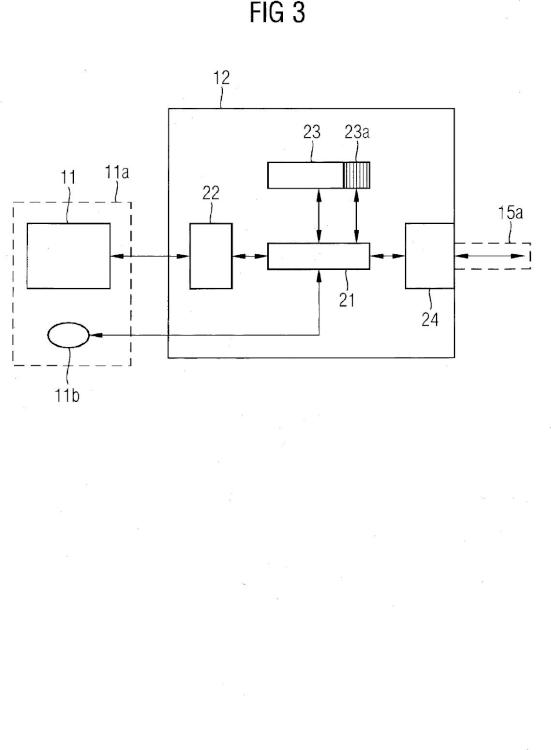

Una forma de ejecución de la presente invención consiste por lo tanto en un procedimiento para la protección criptográfica de una comunicación de datos de un aparato de campo, con las etapas de identificación del aparato de campo mediante un equipo de comunicación en base a un código de identificación del aparato de campo, de la elección de una configuración VPN asociada al aparato de campo identificado mediante el equipo de comunicación, del establecimiento de un enlace de VPN sobre la base de la configuración VPN elegida mediante el equipo de comunicación y de la transmisión de datos de control a través del aparato de campo a un servidor VPN a través del enlace VPN establecido.

Según una forma de ejecución ventajosa incluye el procedimiento una autentificación del aparato de campo mediante el equipo de comunicación por medio de un procedimiento de autentificación.

Preferiblemente puede además realizarse una captación de señales de comprobación de sensores de manipulación asociados al aparato de campo, para vigilar la integridad del aparato de campo.

La elección de una configuración VPN mediante el equipo de comunicación puede incluir en una forma de ejecución preferente la elección de una configuración VPN archivada en una memoria del equipo de comunicación.

Alternativamente puede incluir la elección de una configuración VPN mediante el equipo de comunicación la recepción y memorización de una configuración VPN asociada en un servidor de configuración.

En una forma de ejecución ventajosa se realiza además una autentificación del aparato de campo a través del enlace VPN mediante el servidor VPN.

Según otra forma de ejecución puede vigilarse el estado de servicio del aparato de campo mediante el equipo de comunicación, una vez que se ha establecido el enlace VPN y una desconexión del enlace VPN en el caso de que el aparato de campo ya no esté conectado con el equipo de comunicación o bien esté desactivado.

La presente invención logra, según otra forma de ejecución, un equipo de comunicación para la protección criptográfica de una comunicación de datos de un aparato de campo, con una interfaz de comunicación diseñada para establecer una comunicación local con un aparato de campo conectado a la interfaz de comunicación, un equipo de cálculo, diseñado para identificar el aparato de campo a través de la interfaz de comunicación en base a un código de identificación del aparato de campo y elegir una configuración VPN asociada al aparato de campo identificado y un equipo de red diseñado para establecer un enlace VPN con un servidor VPN en base a la configuración VPN elegida, estando diseñado el enlace VPN para transmitir datos de control del aparato de campo a un servidor VPN.

Otras modificaciones y variaciones resultan de las características de las reivindicaciones dependientes.

Breve descripción de las figuras

A continuación se describirán con más precisión diversas formas de ejecución y configuraciones de la presente invención con referencia a los dibujos adjuntos, en los que muestra la

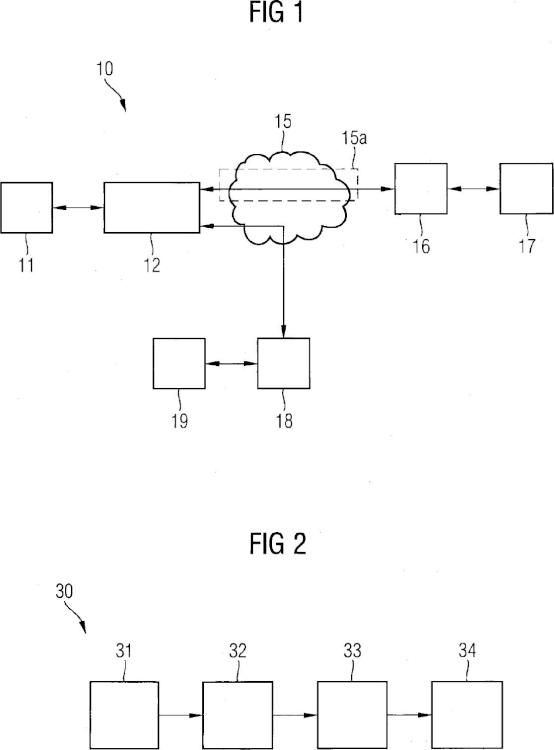

figura 1 una representación esquemática de un entorno VPN según una forma de ejecución de la

invención;

figura 2 una representación esquemática de un procedimiento para la protección criptográfica de una comunicación de datos de un aparato de campo según otra forma de ejecución de la Invención; y figura 3 una representación esquemática de un equipo de comunicación para establecer una VPN según otra forma de ejecución de la Invención.

Las mejoras y perfeccionamientos descritos pueden combinarse entre sí de cualquier manera, siempre que ello tenga sentido. Otras posibles mejoras, perfeccionamientos e implementaciones de la invención incluyen también combinaciones no citadas explícitamente de características de la Invención descritas antes o a continuación en relación con los ejemplos de ejecución.

Los dibujos adjuntos deben proporcionar una comprensión adicional de las formas de ejecución de la invención. Los mismos visualizan formas de ejecución y sirven en relación con la descripción para clarificar principios y conceptos de la invención. Otras formas de ejecución y muchas de las ventajas citadas resultan en relación con los dibujos. Los elementos de los dibujos no se muestran necesariamente a escala uno respecto a otro. Las mismas referencias designan aquí componentes iguales o que funcionan de igual manera.

Descripción detallada de la invención

La figura 1 muestra una representación esquemática de un entorno VPN 1 según una forma de ejecución de la invención. El entorno VPN 1 incluye un aparato de campo 11. El aparato de campo 11 puede ser por ejemplo un aparato de control para una instalación ferroviaria o de vías férreas, por ejemplo para agujas de control, una barrera o una señal. El aparato de campo 11 puede no obstante ser cualquier otro aparato situado alejado, como por ejemplo una estación meteorológica o un semáforo. Para que el aparato de campo 11 pueda intercambiar con una estación central 17, como por ejemplo un puesto de enervamiento, mensajes de control y datos de control, existe un equipo de comunicación 12 conectado con el aparato de campo... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento (3) para la protección criptográfica de una comunicación de datos de un aparato de campo (11), con las etapas:

identificación del aparato de campo (11) mediante un equipo de comunicación (12) sobre la base de un código de identificación del aparato de campo (11); elección de una configuración VPN asociada al aparato de campo (11) identificado mediante el equipo de comunicación (12);

establecimiento de un enlace de VPN (15a) sobre la base de la configuración VPN elegida mediante el equipo de comunicación (12); y transmisión de datos de control a través del aparato de campo (11) a un servidor VPN (16) a través del enlace VPN establecido.

2. Procedimiento (3) según la reivindicación 1, además con la etapa:

autentificación del aparato de campo (11) mediante el equipo de comunicación (12) por medio de un procedimiento de autentificación.

3. Procedimiento (3) según una de las reivindicaciones 1 y 2, además con la etapa:

captación de señales de comprobación de sensores de manipulación asociados al aparato de campo (11), para vigilar la integridad del aparato de campo.

4. Procedimiento (3) según una de las reivindicaciones 1 a 3,

en el que la elección de una configuración VPN mediante el equipo de comunicación (12) incluye la elección de una configuración VPN archivada en una memoria (23) del equipo de comunicación (12).

5. Procedimiento (3) según una de las reivindicaciones 1 a 3,

en el que la elección de una configuración VPN mediante el equipo de comunicación (12) incluye la recepción y memorización de una configuración VPN asociada en un servidor de configuración (18).

6. Procedimiento (3) según una de las reivindicaciones 1 a 5, además con la etapa:

autentificación del aparato de campo (11) a través del enlace VPN (15a) mediante el servidor VPN (16).

7. Procedimiento según una de las reivindicaciones 1 a 6, además con la etapa:

vigilancia del estado de servicio del aparato de campo (11) mediante el equipo de comunicación (12), una vez que se ha establecido el enlace VPN (15a); y

desconexión del enlace VPN (15a) en el caso de que el aparato de campo (11) ya no esté conectado con el equipo de comunicación (12) o bien esté desactivado.

8. Equipo de comunicación (12) para la protección criptográfica de una comunicación de datos de un aparato de campo (11), con:

una interfaz de comunicación (22) diseñada para establecer una comunicación local con un aparato de campo (11) conectado a la interfaz de comunicación (22);

un equipo de cálculo (21), diseñado para identificar el aparato de campo (11) a través de la interfaz de comunicación (22) en base a un código de identificación del aparato de campo (11), y para elegir una configuración VPN asociada al aparato de campo identificado; y

un equipo de red (24), diseñado para establecer un enlace VPN (15a) con un servidor VPN (16) en base a la configuración VPN elegida, estando diseñado el enlace VPN (15a) para transmitir datos de control del aparato de campo (11) al servidor VPN (16).

9. Equipo de comunicación (12) según la reivindicación 8,

en el que el equipo de cálculo (21) está diseñado además para autentificar el aparato de campo (11) mediante un procedimiento de autentificación.

1. Equipo de comunicación (12) según una de las reivindicaciones 8 y 9,

en el que el equipo de cálculo (21) está diseñado además para recibir señales de comprobación de sensores de manipulación (11b) asociados al aparato de campo (11) para vigilar la integridad del aparato de campo (11).

11. Equipo de comunicación (12) según una de las reivindicaciones 8 a 1, además con:

una memoria (23) en la que está archivada una pluralidad de configuraciones VPN, de entre las cuales el equipo de cálculo (21) elige una configuración VPN.

12. Equipo de comunicación (12) según una de las reivindicaciones 8 a 1,

en el que el equipo de cálculo (21) está diseñado además para recibir una configuración VPN asociada al aparato de campo (11) de un servidor de configuración (18) a través del equipo de red (24).

13. Equipo de comunicación (12) según una de las reivindicaciones 8 a 12,

en el que el equipo de cálculo (21) está diseñado además para vigilar el estado de servicio del aparato de campo (11) y desconectar un enlace VPN (15a) establecido cuando el aparato de campo (11) ya no está conectado con el equipo de comunicación (12) o está desactivado.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]