MÉTODO DE FIRMA DE LISTA Y APLICACIÓN AL VOTO ELECTRÓNICO.

Un método de firma de lista que comprende al menos: - una fase de organización (10) que consiste,

para una autoridad de confianza (1), en definir parámetros de puesta en práctica de una firma electrónica anónima, que presenta una clave privada y una clave pública correspondiente, - una fase de registro (20, 20') de personas en una lista de miembros autorizados para generar una firma electrónica propia para los miembros de la lista, en cuyo transcurso cada persona (2) a registrar calcula (24) una clave privada (xi) con la ayuda de parámetros proporcionados por la autoridad de confianza y de parámetros elegidos, de forma aleatoria, por la persona a registrar, y la autoridad de confianza entrega (25') a cada persona a registrar un certificado ([Ai, ei]) de miembro de la lista, - una fase de firma (30), en cuyo transcurso un miembro de la lista genera (35) y emite (36) una firma propia a los miembros de la lista, siendo esta firma constituida de manera que contenga una prueba de que el miembro de la lista, que ha emitido la firma, hace conocer un certificado ([Ai, ei]) de miembro de la lista y - una fase de comprobación (40) de la firma emitida que comprende etapas (41, 42) de aplicación de un algoritmo predefinido para poner en evidencia la prueba de que la firma fue emitida por una persona en posesión de un certificado de miembro de la lista, caracterizado porque comprende, además: - una fase de definición de una secuencia que consiste en que la autoridad de confianza (1) genere un número de secuencia m a utilizar en la fase de firma (30), una firma (Sigliste), generada durante la fase de firma, que comprende un elemento de firma (T4) que es común a todas las firmas emitidas por un mismo miembro de la lista, con un mismo número de secuencia, y que contiene una prueba de que el número de secuencia m fue utilizado para generar la firma, comprendiendo la fase de verificación (40), además, una etapa de verificación (43) de la prueba de que el número de secuencia fue utilizado para generar la firma; - una fase de revocación de un miembro de la lista para retirar un miembro de la lista, en cuyo transcurso la autoridad de confianza (1) retira de la lista el miembro a retirar y actualiza los parámetros de puesta en práctica de la firma electrónica anónima, para tener en cuenta la retirada del miembro de la lista y - una fase de actualización de certificados ([Ai, ei]) de los miembros de la lista para tener en cuenta modificaciones de la composición de la lista

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/FR2003/002251.

Solicitante: FRANCE TELECOM.

Nacionalidad solicitante: Francia.

Dirección: 6 PLACE D'ALLERAY 75015 PARIS FRANCIA.

Inventor/es: CANARD, SEBASTIEN, TRAORE, JACQUES, GIRAULT, MARC.

Fecha de Publicación: .

Fecha Solicitud PCT: 16 de Julio de 2003.

Clasificación Internacional de Patentes:

- H04L9/32S3

Clasificación PCT:

- H04L9/32 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › comprendiendo medios para verificar la identidad o la autorización de un utilizador del sistema.

Clasificación antigua:

- H04L9/32 H04L 9/00 […] › comprendiendo medios para verificar la identidad o la autorización de un utilizador del sistema.

Países PCT: Austria, Bélgica, Suiza, Alemania, Dinamarca, España, Francia, Reino Unido, Grecia, Italia, Liechtensein, Luxemburgo, Países Bajos, Suecia, Mónaco, Portugal, Irlanda, Eslovenia, Finlandia, Rumania, Chipre, Lituania, Letonia, Ex República Yugoslava de Macedonia, Albania.

PDF original: ES-2360044_T3.pdf

Fragmento de la descripción:

La presente invención se refiere al campo general de la seguridad de los servicios accesible por una red de transmisión de datos digitales y, más concretamente, el campo de la firma electrónica.

Se aplica, en particular, pero no exclusivamente al voto electrónico o también a la petición electrónica.

La firma electrónica de un mensaje pone en práctica un mecanismo pertinente de la criptografía denominada de clave pública: el signatario que posee una clave secreta o privada y una clave pública asociada, puede proporcionar una firma de mensaje con la ayuda de la clave secreta. Para verificar la firma, basta disponer de la clave pública.

En algunas aplicaciones como el voto electrónico, el signatario debe poder quedar anónimo. A este efecto, se ha puesto a punto lo que se denomina la firma electrónica anónima, que permite, con la ayuda de una clave pública, determinar si el signatario de un mensaje posee algunos derechos (derecho de firmar el mensaje, derecho de poseer la clave secreta que se haya utilizado para firmar el mensaje, etc.), preservando el anonimato del signatario. Además, en las aplicaciones de voto o de petición electrónica, cada persona autorizada sólo debe poder firmar una sola vez.

Entre las firmas anónimas, existe, asimismo, lo que se denomina firma ciega, que permite a una persona obtener la firma de un mensaje de otra entidad, sin que esta última tenga que conocer el contenido del mensaje y pueda establecer, más tarde, el vínculo entre la firma y la identidad del signatario. Esta solución de firma ciega necesita, por lo tanto, la intervención de una entidad intermediaria que proporcione las firmas. En las aplicaciones como el voto o la petición electrónica, esta solución hace intervenir una autoridad habilitada que firme el voto de cada elector o la petición para cada peticionario.

Se ha dado a conocer, además, el concepto de firma de grupo que permite a cada miembro de un grupo proporcionar una firma tal que un verificador, que posea una clave pública adecuada, pueda verificar que la firma fue emitida por un miembro del grupo sin poder determinar la identidad del signatario.

Este concepto se describe, por ejemplo, en el documento:

[1] "A Practical and Provably Secure Coalition-Resistant Group Signature Scheme" de G. Ateniese, J Camenisch, M. Joye y G. Tsudik, en M. Bellare, Editor, Advance in Cryptology — CRYPTO 2000, vol. 1880 de LNCS, páginas 255- 270, Springer-Verlag 2000.

Sin embargo, en este concepto, una autoridad de confianza puede levantar, en cualquier momento, este anonimato y determinar la identidad de una persona del grupo que haya emitido una firma. Además, este tipo de firma se denomina "no fiable", es decir que no permite determinar si dos firmas han sido, o no, emitidas por la misma persona sin levantar el anonimato de la firma. Las firmas de grupo se utilizan en numerosas aplicaciones, tales como la venta electrónica en las subastas, la moneda electrónica o también el voto electrónico. La firma de grupo no conviene perfectamente a esta última aplicación, puesto que autoriza a una autoridad de confianza a acceder a la identidad de un signatario, y no permite relacionar dos firmas emitidas por una misma persona sin determinar la identidad del signatario. Además, el documento [1] no prevé procesos de revocación de un miembro del grupo.

Para subsanar este último inconveniente, el documento [2] "Efficient Revocation of Anonymous Group membership Certificates and Anonymous Credentials" de J. Camenisch y A. Lysyanskaya, publicado por Cryptologie ePrint Archive IACR 2002, prevé añadir a este concepto un proceso de revocación (este documento será también publicado por M. Jung, Editor CRYPTO 2002, Springer-Verlag 2002). Sin embargo, esta solución no aporta solución alguna a los problemas de la preservación del anonimato del signatario y de la "fiabilidad" de dos firmas.

En una aplicación de voto electrónico, es además necesario para garantizar una seguridad de la máxima aproximación del voto tradicional, asegurar las propiedades siguientes.

Nadie debe ser capaz de conocer, ni siquiera parcialmente los resultados del escrutinio antes de su cierre. Cualquier persona debe poder convencerse de la validez del resultado final del escrutinio. Por último, una autoridad habilitada debe ser capaz de retirar o de revocar el derecho de voto de una persona.

Cuando se trata del voto fuera de línea, es decir de la utilización de una máquina para votar electrónica instalada en una oficina de voto, o del voto en línea, es decir a distancia, a través de la red Internet por ejemplo, los sistemas propuestos actualmente, que utilizan una firma de grupo tal como se describe en el documento [1] y completada en el documento [2], no cumplen estas condiciones, sino en parte la revocación del derecho de firma.

Por otro lado, la aplicación del concepto de firma ciega al voto electrónico es una solución cuya puesta en práctica es onerosa, porque obliga al elector a conectarse varias veces a cada elección. Además, si el escrutinio se transmite mal, no se puede determinar quién es el responsable: un elector o el organizador del escrutinio.

Se ha dado a conocer, además, en particular en el documento [3] "Untraceable Electronic Mail Return Addresses and Digital Pseudonym" de D. Chaum, ACM 1981, el concepto de redes mezcladoras, siendo cada red mezcladora una función que proporcione una lista de números descifrados a partir de una lista de números cifrados, ocultando la correspondencia entre los números cifrados y los números descifrados. Aplicada al voto electrónico, esta

2

técnica presenta el importante inconveniente de no permitir verificar la validez de un voto sin comprometer el secreto de este último.

En el documento [4] "A Secure and Optimal Efficient Multi-Authority Election Scheme", de Cramer, Gennaro y Schoenmakers, Eurocrypt'97, LNCS — Springer-Verlag, se describe lo que se denomina el cifrado homomorfo que permite efectuar cálculos basados sobre números cifrados. Las soluciones basadas en este método no son, sin embargo, aplicables a los escrutinios que impliquen a un gran número de electores.

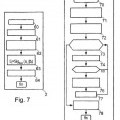

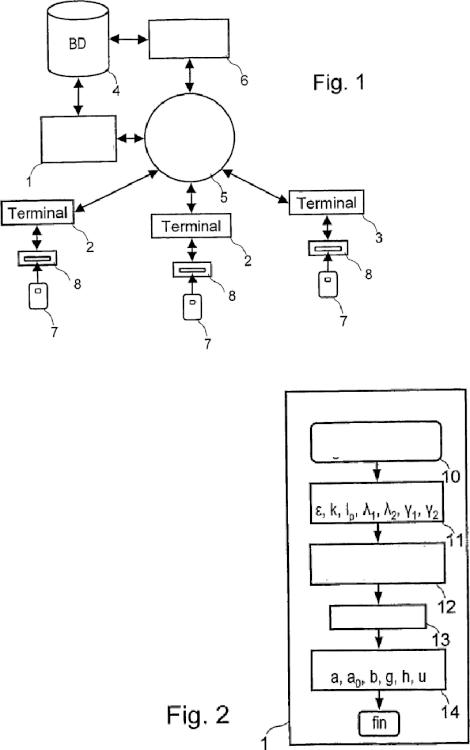

La presente invención tiene como objetivo suprimir este inconveniente. Este objetivo se alcanza por la previsión de un método de firma de lista, que comprende al menos:

— una fase de organización que consiste, para una autoridad de confianza, definir parámetros de puesta en práctica de una firma electrónica anónima, con una clave privada y una clave pública correspondiente,

— una fase de registro de personas en una lista de miembros autorizados para generar una firma electrónica propia a los miembros de la lista, en el transcurso de cuya fase cada persona a registrar calcula una clave privada con la ayuda de parámetros proporcionados por la autoridad de confianza y de parámetros elegidos, de forma aleatoria, por la persona a registrar, y la autoridad de confianza entrega, a cada persona a registrar, un certificado de miembro de la lista,

— una fase de firma, en cuyo transcurso, un miembro de la lista genera y emite una firma propia a los miembros de la lista, construyendo esta firma de modo que contenga una prueba de que el miembro de la lista, que ha emitido la firma, conoce un certificado de miembro de la lista, y

— una fase de verificación de la firma emitida que comprende etapas de aplicación de un algoritmo predefinido para poner en evidencia la prueba de que la firma fue emitida por una persona en posesión de un certificado de miembro de la lista.

Según la invención, este método comprende, además:

— una fase de definición de una secuencia que consiste, para la autoridad de confianza, en generar un número de secuencia a utilizar en la fase de firma, una firma generada durante la fase de firma que comprende un elemento de firma que es común a todas las firmas emitidas por un mismo miembro de la lista con un mismo número de secuencia y que contiene una prueba de que el número de secuencia fue utilizado para generar la firma, comprendiendo la fase de verificación, además, una etapa de verificación de la prueba de que el número de secuencia fue utilizado para generar la firma;

— una fase de revocación de un miembro de la lista para retirar un miembro de la lista, en cuyo transcurso, la autoridad de confianza retira de la lista el miembro a retirar y actualiza los parámetros de puesta en práctica de la firma electrónica... [Seguir leyendo]

Reivindicaciones:

1. Un método de firma de lista que comprende al menos:

— una fase de organización (10) que consiste, para una autoridad de confianza (1), en definir parámetros de puesta en práctica de una firma electrónica anónima, que presenta una clave privada y una clave pública correspondiente,

— una fase de registro (20, 20') de personas en una lista de miembros autorizados para generar una firma electrónica propia para los miembros de la lista, en cuyo transcurso cada persona (2) a registrar calcula (24) una clave privada (xi) con la ayuda de parámetros proporcionados por la autoridad de confianza y de parámetros elegidos, de forma aleatoria, por la persona a registrar, y la autoridad de confianza entrega (25') a cada persona a registrar un certificado ([Ai, ei]) de miembro de la lista,

- una fase de firma (30), en cuyo transcurso un miembro de la lista genera (35) y emite (36) una firma propia a los miembros de la lista, siendo esta firma constituida de manera que contenga una prueba de que el miembro de la lista, que ha emitido la firma, hace conocer un certificado ([Ai, ei]) de miembro de la lista y

- una fase de comprobación (40) de la firma emitida que comprende etapas (41, 42) de aplicación de un algoritmo predefinido para poner en evidencia la prueba de que la firma fue emitida por una persona en posesión de un certificado de miembro de la lista, caracterizado porque comprende, además:

- una fase de definición de una secuencia que consiste en que la autoridad de confianza (1) genere un número de secuencia m a utilizar en la fase de firma (30), una firma (Sigliste), generada durante la fase de firma, que comprende un elemento de firma (T4) que es común a todas las firmas emitidas por un mismo miembro de la lista, con un mismo número de secuencia, y que contiene una prueba de que el número de secuencia m fue utilizado para generar la firma, comprendiendo la fase de verificación (40), además, una etapa de verificación (43) de la prueba de que el número de secuencia fue utilizado para generar la firma;

- una fase de revocación de un miembro de la lista para retirar un miembro de la lista, en cuyo transcurso la autoridad de confianza (1) retira de la lista el miembro a retirar y actualiza los parámetros de puesta en práctica de la firma electrónica anónima, para tener en cuenta la retirada del miembro de la lista y

— una fase de actualización de certificados ([Ai, ei]) de los miembros de la lista para tener en cuenta modificaciones de la composición de la lista.

2. El método, según la reivindicación 1, caracterizado porque que la fase de organización (10) comprende la definición de un parámetro común (u) que depende de la composición de la lista, la fase de registro (20, 20') de una persona en la lista que comprende la definición de un parámetro (ui) propio de la persona a registrar, que se calcula en función del parámetro (u) que depende de la composición de la lista y que está integrado en un certificado ([Ai, ei, ui]) remitido a la persona, comprendiendo la fase de registro (20, 20') una etapa de actualización del parámetro común (u) que depende de la composición de la lista, la fase de revocación de un miembro de la lista, que comprende una etapa de modificación del parámetro común (u) que depende de la composición de la lista, para tener en cuenta la retirada del miembro de la lista, y la fase de actualización de certificados de los miembros de la lista que presenta una etapa de actualización del parámetro (ui), propio de cada miembro de la lista, para tener en cuenta modificaciones de la composición de la lista.

3. El método, según la reivindicación 1 o 2, caracterizado porque una firma propia a un miembro de la lista y que posee el certificado ([Ai, ei]) comprende parámetros T1, T2, T3, tales como:

**(Ver fórmula)**

siendo un número elegido, de forma aleatoria, en el momento de la fase de firma (30), y siendo b, g, h y n parámetros generales de puesta en práctica de la firma de grupo, tales como los parámetros b, g y h, no se pueden deducir los unos de los otros mediante funciones de elevación de potencia entera módulo n, por lo que el número Ai y por lo tanto, la identidad del miembro de la lista que posee el certificado ([Ai, ei]) no puede deducirse de una firma emitida por el miembro.

4. El método, según una de las reivindicaciones 1 a 3, caracterizado porque el número m de una secuencia, utilizado para generar una firma de lista, se calcula en función de una fecha de inicio de secuencia.

5. El método, según la reivindicación 4, caracterizado porque la función de cálculo del número de una secuencia es de la forma:

**(Ver fórmula)**

en donde H es una función del resumen criptográfico resistente a las colisiones, d es la fecha de inicio de la secuencia y n es un parámetro general de la puesta en práctica de la firma de grupo.

6. El método, según una de las reivindicaciones 1 a 5, caracterizado porque una firma (Sigliste) emitida por un miembro de la lista contiene un parámetro (T4) que se calcula en función del número de secuencia y de la clave privada

(xi) del miembro signatario.

7. Método según la reivindicación 6,caracterizado porque el parámetro T4 de una firma emitida por un miembro de la lista y que depende del número de secuencia m y de la clave privada xi del miembro signatario se obtiene por la fórmula siguiente:

**(Ver fórmula)**

siendo n un parámetro general de puesta en práctica de la firma de grupo, y porque la firma comprende la prueba de que el parámetro T4 fue calculado con la clave privada xi del miembro de la lista que ha emitido la firma.

8. Método de voto electrónico que comprende una fase de organización (50) de las elecciones, en cuyo transcurso una autoridad organizadora procede a la generación de parámetros necesarios para un escrutinio y atribuye a escrutadores de las claves que les permiten descifrar y comprobar las papeletas de voto, una fase de atribución de un derecho de firma a cada uno de los electores, una fase de voto (60) en cuyo transcurso los electores firman una papeleta de voto y una fase de recuento (70) en cuyo transcurso los escrutadores que comprueban las papeletas de voto y calculan el resultado del escrutinio en función del contenido de las papeletas de voto descifradas y válidas, caracterizado porque pone en práctica un método de firma de lista, según una de las reivindicaciones 1 a 7, para firmar las papeletas de voto, siendo cada elector registrado como miembro de una lista y siendo un número de secuencia m generado para el escrutinio, para detectar si un mismo elector ha emitido, o no, varias papeletas de voto para el escrutinio.

9. Método según la reivindicación 8, caracterizado porque la fase de organización (50) comprende la entrega a cada escrutador de una clave pública y de una clave privada, porque las papeletas de voto (vi) son cifradas (62) con la ayuda de una clave pública (Y) obtenida por el producto de las claves públicas (yi) respectivas de todos los escrutadores y porque la clave privada (X) de descifrado correspondiente se obtienen calculando la suma de claves privadas (xi) respectivas de todos los escrutadores.

10. Método según la reivindicación 9, caracterizado porque el cifrado(62) de las papeletas de voto se efectúa con la ayuda de un algoritmo de cifrado probabilista.

11. Método según una de las reivindicaciones 8 a 10, caracterizado porque las papeletas de voto emitidas por los electores se almacenan en una base de datos pública (4), porque el resultado de la comprobación y del recuento de cada papeleta de voto se guarda en la base de datos en asociación con la papeleta de voto y porque se publica la clave privada (X) de descifrado de las papeletas de voto.

12. Calculador para la puesta en práctica de una firma de lista, que comprende medios para:

- generar parámetros de puesta en práctica de una firma electrónica anónima propia de los miembros de una lista, conteniendo los parámetros una clave privada y una clave pública correspondiente y

- transmitir a cada persona (2), a registrar en la lista, parámetros a utilizar por la persona a registrar para calcular (24) una clave privada (xi) y un certificado ([Ai, ei]) de miembro de la lista,

caracterizado porque comprende, además, medios para:

- generar un número de secuencia m a utilizar por los miembros de la lista para emitir una firma anónima propia de los miembros de la lista, una firma anónima (Sigliste) emitida por un miembro de la lista que comprende un elemento de firma (T4) que es común a todas las firmas emitidas por el mismo miembro de la lista con un mismo número de secuencia, y que contiene una prueba de que el número de secuencia m fue utilizado para generar la firma;

— retirar de la lista un miembro a revocar de la lista y actualizar los parámetros de puesta en práctica de la firma electrónica anónima propia de los miembros de la lista, para tener en cuenta la retirada del miembro de la lista y

- actualizar los certificados ([Ai, ei]) de los miembros de la lista a cada modificación de la composición de la lista.

13. Calculador para la puesta en práctica de un método de voto electrónico, que comprende medios para:

— generar, en el transcurso de una fase de organización de un escrutinio de los parámetros de puesta en práctica de una firma electrónica anónima propia de los miembros de una lista de electores, conteniendo los parámetros una clave privada y una clave pública correspondiente;

— atribuir a los escrutadores claves que les permitan descifrar y comprobar las papeletas de voto emitidas para el escrutinio y

— transmitir a cada miembro (2) de la lista de electores del escrutinio de los parámetros a utilizar por el elector para calcular (24) una clave privada (xi) y un certificado ([Ai, ei]) de miembro de la lista de electores del escrutinio,

16

caracterizado porque comprende, además, medios para:

- generar un número de secuencia m propio al escrutinio a utilizar por los miembros de la lista de electores para firmar una papeleta de voto, una firma (Sigliste) de una papeleta de voto, que comprende un elemento de firma (T4) que es común a todas las firmas emitidas con un mismo número de secuencia por un mismo miembro de la lista de electores del escrutinio y que contiene una prueba que el número de secuencia m fue utilizado para generar la firma;

- retirar de la lista un elector del escrutinio a revocar y actualizar los parámetros de puesta en práctica de la firma electrónica anónima propia a los miembros de la lista de electores del escrutinio, para tener en cuenta de la retirada del elector y

- actualizar los certificados ([Ai, ei]) de los electores del escrutinio a cada modificación de la composición de la lista de los electores del escrutinio.

14 - Terminal (2) para emitir una firma de lista que comprende medios para:

- recibir parámetros de cálculo de una clave privada (xi);

- calcular (24) la clave privada (xi) con la ayuda de los parámetros recibidos y de parámetros elegidos de forma aleatoria;

— recibir (25) un certificado ([Ai, ei]) de miembro de una lista;

- generar (35) una firma propia a los miembros de la lista, siendo esta firma constituida de modo que contenga una prueba de que el miembro de la lista que emitió la firma, conoce un certificado ([Ai, ei]) de miembro de la lista y

— comprobar una firma emitida por un miembro de la lista aplicando un algoritmo predefinido para poner en evidencia la prueba de que la firma fue emitida por una persona en posesión de un certificado de miembro de la lista, caracterizado porque comprende, además, medios para:

— recibir un número de secuencia m a utilizar en una fase de firma (30)

- generar una firma (Sigliste) calculando un elemento de firma (T4) que es común a todas las firmas emitidas por un mismo miembro de la lista con un mismo número de secuencia y que contiene una prueba de que el número de secuencia m fue utilizado para generar la firma;

— comprobar la prueba de que el número de secuencia m fue utilizado para generar una firma y

— recibir un nuevo certificado ([Ai, ei]) de miembro de la lista a cada modificación de la composición de la lista. 15. Terminal (2) para emitir una firma de papeleta de voto a un escrutinio, que comprende medios para:

- recibir parámetros de cálculo de una clave privada (xi);

— calcular (24)la clave privada (xi) con la ayuda de los parámetros releídos y de parámetros elegidos de forma aleatoria;

— recibir (25) un certificado ([Ai, ei]) de miembro de una lista de electores del escrutinio;

- generar (35) una firma de una papeleta de voto, estando esta firma constituida de modo que contenga una prueba de que el miembro de la lista, que ha emitido la firma, conoce un certificado ([Ai, ei]) de miembro de la lista de electores y

- comprobar una firma de una papeleta de voto, emitida por un miembro de la lista de elector, aplicando un algoritmo predefinido para poner en evidencia la prueba de que la firma fue emitida por una persona en posesión de un certificado de miembro de la lista, caracterizado porque comprende, además, medios para:

- recibir un número de secuencia m a utilizar para firmar una papeleta de voto

— generar una firma (Sigliste)de una papeleta de voto calculando un elemento de firma (T4) que es común a todas las firmas emitidas por un mismo miembro de la lista de electores con un mismo número de secuencia y que contiene una prueba de que el número de secuencia m fue utilizado para generar la firma;

— comprobar la prueba de que el número de secuencia m fue utilizado para generar una firma de una papeleta de voto y

- recibir un nuevo certificado ([Ai, ei]) de miembro de la lista de electores a cada modificación de la composición de la lista de electores.

17

Patentes similares o relacionadas:

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Método y dispositivo para la comparación de versiones de datos entre estaciones a través de zonas horarias, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método para la comparación de versiones de datos entre sitios a través de zonas horarias, el método que comprende:

cuando los sitios […]

Servidor de autenticación de una red de telecomunicación celular y UICC correspondiente, del 22 de Julio de 2020, de Thales Dis France SA: Un servidor de autenticación de una red de telecomunicaciones celular, estando dispuesto dicho servidor de autenticación para generar un token de autenticación para ser […]

Método y aparato de procesamiento de datos en cadena de bloques, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de procesamiento de datos realizado por un nodo de la cadena de bloques que comprende un primer hilo de ejecución y un segundo hilo de ejecución, […]

Dispositivo, método y programa para reducir de forma segura una cantidad de registros en una base de datos, del 22 de Julio de 2020, de Ingenico Group: Un método para reducir una cantidad de registros en una base de datos, siendo implementado dicho método por un aparato electrónico que comprende recursos de hardware para reducir […]

MÉTODO Y SISTEMA PARA RECUPERACIÓN DE CLAVES CRIPTOGRÁFICAS DE UNA RED DE CADENA DE BLOQUES, del 20 de Julio de 2020, de TELEFONICA DIGITAL ESPAÑA, S.L.U: Método y sistema para recuperación de claves criptográficas de una red de cadena de bloques. Un dispositivo de computación o un elemento asociado al mismo […]

MÉTODO DE CONTRATACIÓN CUALIFICADA CERTIFICADA UNIVERSAL, del 9 de Julio de 2020, de LLEIDANETWORKS SERVEIS TELEMÀTICS S.A: El objeto de la invención permite a un operador de telecomunicaciones o un proveedor de comunicaciones electrónicas o proveedor de e-delivery enviar contratos […]

Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil y red de cadena de bloques entre operadores, del 1 de Julio de 2020, de DEUTSCHE TELEKOM AG: Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil sobre la base de una Red de Cadena de […]

Métodos y sistemas de autenticación mediante el uso de código de conocimiento cero, del 24 de Junio de 2020, de NAGRAVISION S.A.: Un método para permitir o denegar el acceso operativo a un accesorio confiable desde un dispositivo no confiable , a través del […]