Detección estadística de mensajes no deseados.

En una red de telecomunicación móvil (110), un método en al menos un aparato conectado a la red para detectary filtrar mensajes no solicitados,

que comprende:

• recibir (200) desde un remitente una solicitud de información de enrutamiento para enviar un mensajehacia un destinatario, el mensaje que se refiere a un mensaje direccionado usando un número de teléfonode abonado de una red de telecomunicación móvil;

• detectar (210) si el número de teléfono de abonado del destinatario es o no un número de teléfono deabonado no asignado de la red de telecomunicación móvil y:

o si el número de teléfono de abonado del destinatario es un número de teléfono de abonado noasignado de la red de comunicación móvil, entonces:

• simular (250) al remitente que el destinatario es ciertamente un abonado válidocon el objetivo de provocar que el remitente envíe el mensaje;

• identificar el mensaje como un mensaje sospechoso de ser no deseado; y

• usar el mensaje para actualizar un filtro de mensajes; y

• detener los mensajes no deseados en la entrada de la entrada en la red.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2008/056755.

Solicitante: Mavenir Systems UK Limited.

Nacionalidad solicitante: Reino Unido.

Dirección: New Century Place, 20-22 Queens Road, Reading Berkshire RG1 4AU REINO UNIDO.

Inventor/es: WORTH,NICHOLAS WILLIAM JOHN, HURLEY,JOHN JOSEPH.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L12/58 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 12/00 Redes de datos de conmutación (interconexión o transferencia de información o de otras señales entre memorias, dispositivos de entrada/salida o unidades de tratamiento G06F 13/00). › Sistemas de conmutación de mensajes.

- H04W4/12 H04 […] › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 4/00 Servicios especialmente adaptados para las redes de comunicación inalámbricas; Recursos para las mismas. › Mensajería; Buzones de correo; Anuncios.

PDF original: ES-2407959_T3.pdf

Fragmento de la descripción:

Detección estadística de mensajes no deseados

CAMPO DE LA INVENCIÓN

La presente invención se refiere generalmente a la detección estadística de mensajes no deseados. Más particularmente, aunque no de manera exclusiva, la invención se refiere a capturar una proporción de los mensajes enviados hacia direcciones que no están asignadas actualmente a abonados de móviles.

ANTECEDENTES DE LA INVENCIÓN

Internet se ha convertido en una herramienta poderosa de entrega de información en la cual un anfitrión de información útil es accesible en varios servicios. Sin embargo, la eficiencia de Internet permite además algún abuso adverso tal como el así llamado envío de mensajes no deseados en el cual varios mensajes no solicitados se envían a millones de destinatarios. El envío de mensajes no deseados es particularmente no deseable porque inundan las bandejas de entrada de los correos electrónicos, se expone a los destinatarios a ataques de virus y gusanos informáticos y dificulta las comunicaciones normales ya que los mensajes deseados pueden eliminarse o descartarse accidentalmente entre los mensajes no deseados. Frecuentemente el envío de mensajes no deseados se lleva a cabo usando computadoras secuestradas de manera que cada una de ellas puede enviar miles de mensajes no solicitados usando una lista de direcciones de correo electrónico públicas y/o usando un directorio almacenado de direcciones privadas.

Hay naturalmente numerosas maneras para contrarrestar el envío de mensajes no deseados, que incluyen filtros de mensajes no deseados basados en clientes que tratan de detectar los mensajes no deseados basados en algún análisis heurístico y filtros de mensajes no deseados basados en servidores de correo que pueden configurarse para identificar mensajes sospechosos que se propagan de una manera similar a un mensaje no deseado. Con el objetivo de mejorar la fiabilidad para detectar mensajes no solicitados, los operadores pueden establecer y publicar adecuadamente en Internet direcciones de correos electrónicos con el propósito de atraer y detectar mensajes no deseados. Tales trampas sólo deberían recibir mensajes no solicitados, dado que no se proporcionan a nadie para ninguna mensajería realmente solicitada. Los mensajes coincidentes enviados hacia otros abonados de un proveedor de servicio de correo electrónico deberían también ser mensajes no solicitados y así pueden eliminarse de manera segura. Con el correo electrónico, esta es una técnica eficiente con pocas, si alguna, desventajas.

Aunque los mensajes no deseados se consideran una molestia en el mundo informático, cuando se dirigen a teléfonos móviles, se percibe como una intromisión aún mayor porque los consumidores perciben sus dispositivos móviles como dispositivos más personales que sus PC. Durante un tiempo, el costo y la tecnología de la mensajería SMS y MMS representó una barrera para los mensajes no deseados en móviles pero el surgimiento de las técnicas de Suplantación de identidad y Falsificación permiten a las personas que envían mensajes no deseados disfrazar el origen de sus ataques y evitar ser facturados. Adicionalmente al valor de molestia, debido a que hay un costo monitorio asociado con cada mensaje de móvil (esto rara vez se aplica al correo electrónico) , tal mensaje no deseado atenta contra los flujos de ingresos de los operadores de móviles. Varias aplicaciones se han desarrollado para detectar y eliminar los mensajes que usan las técnicas de Suplantación de identidad y Falsificación. Sin embargo, una cierta proporción de los mensajes no deseados sólo puede detectarse examinando su contenido, por ejemplo los mensajes enviados con suplantación de identidad a través de una SMSC de otra red móvil. La tendencia hacia la convergencia técnica entre los teléfonos móviles y las computadoras ha aumentado el riesgo de que los teléfonos móviles se infecten con virus gusanos que los convierten en generadores de mensajes no deseados. En tales casos, el costo de la mensajería sería sufragada por el propietario de la suscripción de la red móvil y así los individuos pueden enfrentarse a facturas de teléfono significativas por mensajes que ellos no originaron.

Por lo tanto, hay una necesidad de abordar la mensajería no deseada en las redes de comunicaciones móviles.

El documento US 2007/0226297 describe de acuerdo con su resumen una técnica de coincidencia y de destrucción para filtrar correo no deseado. La técnica asigna al menos dos direcciones de correo electrónico por usuario cuando el usuario se registra por primera vez para una cuenta de correo electrónico. La primera dirección de correo electrónico es una "dirección real" y la segunda dirección de correo electrónico es una "dirección trampa". Si el mismo correo electrónico se recibe tanto en la bandeja de entrada real como en la de trampa, el filtro informa a los filtros residentes de mensajes no deseados que el correo electrónico es un candidato a mensaje no deseado.

SUMARIO

De acuerdo con un primer aspecto de la invención se proporciona en una red de comunicación móvil, un método para detectar mensajes no deseados en una red de comunicación móvil, que comprende:

• recibir desde un remitente una solicitud de información de enrutamiento para enviar un mensaje hacia un destinatario, el mensaje que se refiere a un mensaje direccionado usando un número de teléfono de abonado de una red de telecomunicación móvil;

• detectar si el número de teléfono de abonado del destinatario es o no un número de teléfono de abonado no asignado de la red de comunicación móvil y:

o si el número de teléfono de abonado del destinatario es un número de teléfono de abonado no asignado de la red de comunicación móvil, entonces:

• simular al remitente que el destinatario es ciertamente un abonado válido con el objetivo de provocar que el remitente envíe el mensaje; e

º identificar el mensaje como un mensaje sospechoso de ser no deseado;

o si el número de abonado del destinatario es un número de teléfono de abonado válido, es un abonado válido de la red de comunicación móvil, entonces:

• proceder a entregar una respuesta normal a la solicitud de entregar la información de enrutamiento.

Ventajosamente, al simular al remitente que el destinatario es ciertamente un abonado de red móvil, los números de teléfono no existentes pueden usarse para capturar automáticamente muestras de mensajes no deseados sin necesidad de reservar ningún número de teléfono para actuar como trampa estática. En efecto, pueden producirse trampas dinámicas.

La respuesta a la solicitud de información de enrutamiento puede indicar si el destinatario está presente o ausente en la red de comunicación móvil.

Más ventajosamente, el método puede permitir la detección de mensajes no deseados en su entrada en un sistema de comunicación móvil en lugar de después de su enrutamiento a varias diferentes redes de comunicación móvil. Puede ser más efectivo examinar los mensajes enviados hacia números no existentes en la entrada de los mensajes al sistema de comunicación móvil cuando los patrones pueden ser claramente visibles para un elemento de inspección.

El método puede además comprender simular selectivamente al remitente que el destinatario es ciertamente un abonado de red móvil basado en uno o más criterios predeterminados.

Los criterios predeterminados pueden comprender cualquiera de uno o más de los siguientes: una porción predeterminada de números de teléfono de abonado no asignados; una proporción predeterminada de números de teléfono de abonado no asignados; una porción predeterminada de las solicitudes de información de enrutamiento; y una proporción predeterminada de las solicitudes de información de enrutamiento.

La porción predeterminada de las solicitudes de información de enrutamiento puede determinarse basado en los recursos de procesamiento disponibles. Determinar la porción predeterminada de las solicitudes de información de enrutamiento puede basarse en una tasa temporal máxima deseada de la solicitud procesada y en los recursos disponibles para llevar a cabo el método del primer aspecto.

El tamaño de la porción predeterminada puede establecerse balanceando entre la detección fiable de los mensajes no deseados y evitar falsos informes de entrega en caso de direccionamiento erróneo accidental de mensajes.

La simulación puede imitar el comportamiento normal de los abonados de móviles.

Ventajosamente, al imitar el comportamiento normal de los abonados de móviles puede ser posible mitigar la detección de las suscripciones que se usan como trampas para... [Seguir leyendo]

Reivindicaciones:

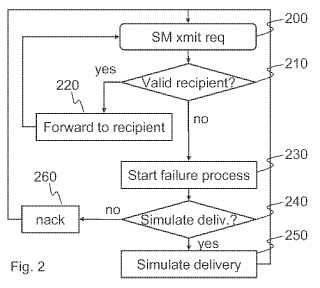

1. En una red de telecomunicación móvil (110) , un método en al menos un aparato conectado a la red para detectar y filtrar mensajes no solicitados, que comprende:

• recibir (200) desde un remitente una solicitud de informacion de enrutamiento para enviar un mensaje hacia un destinatario, el mensaje que se refiere a un mensaje direccionado usando un número de teléfono de abonado de una red de telecomunicación móvil;

• detectar (210) si el numero de telefono de abonado del destinatario es o no un número de teléfono de abonado no asignado de la red de telecomunicación móvil y:

o si el número de teléfono de abonado del destinatario es un número de teléfono de abonado no asignado de la red de comunicación móvil, entonces:

• simular (250) al remitente que el destinatario es ciertamente un abonado válido con el objetivo de provocar que el remitente envíe el mensaje;

• identificar el mensaje como un mensaje sospechoso de ser no deseado; y

• usar el mensaje para actualizar un filtro de mensajes; y

• detener los mensajes no deseados en la entrada de la entrada en la red.

2. Un método de acuerdo con la reivindicación 1, que además comprende simular selectivamente (240-260) al remitente que el destinatario es ciertamente un abonado de la red de telecomunicación móvil basado en uno o más criterios predeterminados.

3. Un método de acuerdo con la reivindicación 2, en donde los criterios predeterminados comprenden cualquiera de uno o más de los siguientes: una porción predeterminada de números de teléfono de abonado no asignados; una proporción predeterminada de números de teléfono de abonado no asignados; una porción predeterminada de las solicitudes de información de enrutamiento; y una proporción predeterminada de las solicitudes de información de enrutamiento.

4. Un método de acuerdo con cualquiera de las reivindicaciones precedentes, en donde simular (250) imita el comportamiento normal de los abonados de móviles.

5. Un método de acuerdo con cualquiera de las reivindicaciones precedentes, en donde simular (250) se configura para funcionar de manera que se incurra en carga nula o carga reducida al remitente cuando un mensaje no se entrega a un destinatario existente.

6. Un método de acuerdo con cualquiera de las reivindicaciones precedentes, en donde el mensaje se selecciona a partir de un grupo que consiste de: un mensaje de un servicio de mensajería corta; un servicio de mensajería multimedia; un servicio de mensajería de imágenes; y un servicio de mensajería instantánea móvil.

7. Un aparato (130, 300) conectado a una red de telecomunicación móvil (110) para detectar y filtrar mensajes no

solicitados en la red de telecomunicación móvil (110) , que comprende: un receptor (305) configurado para recibir desde un remitente una solicitud de información de enrutamiento para enviar un mensaje hacia un destinatario, el mensaje que se refiere a un mensaje direccionado usando un número de teléfono de abonado de una red de telecomunicación móvil; un procesador (301) configurado para detectar (210) si el número de teléfono de abonado del destinatario es un número de teléfono de abonado no asignado de la red de telecomunicación móvil y:

si el número de abonado del destinatario es un número de teléfono de abonado no asignado de la red de telecomunicación móvil: simular (250) al remitente que el destinatario es ciertamente un abonado de la red de telecomunicación móvil con el objetivo de provocar que el remitente envíe el mensaje e identificar el mensaje como un mensaje sospechoso de ser no deseado; y usar el mensaje para actualizar un filtro de mensajes; medios para detener los mensajes no deseados en la entrada de la entrada en la red.

8. Un aparato de acuerdo con la reivindicación 7, en donde el procesador (301) se configura además para simular selectivamente al remitente que el destinatario es ciertamente un abonado de la red de telecomunicación móvil basado en uno o más criterios predeterminados.

9. Un aparato de acuerdo con la reivindicación 7 u 8, en donde los criterios predeterminados comprenden cualquiera de uno o más de los siguientes: una porción predeterminada de números de teléfono de abonado no asignados; una proporción predeterminada de números de teléfono de abonado no asignados; una porción predeterminada de las solicitudes de información de enrutamiento; y una proporción predeterminada de las solicitudes de información de enrutamiento.

10. Un aparato de acuerdo con la reivindicación 9, en donde el procesador se configura además para establecer el tamaño de la porción predeterminada balanceando entre la detección fiable de los mensajes no deseados y evitar falsos informes de entrega en caso de direccionamiento erróneo accidental de mensajes.

11. Un aparato de acuerdo con la reivindicación 9 ó 10, en donde la porción predeterminada consiste de un conjunto específico de números de teléfono de abonado no asignados o la porción predeterminada se define dinámicamente por el procesador de entre los números de teléfono de abonado no asignados.

12. Un aparato de acuerdo con cualquiera de las reivindicaciones 9 a 11, en donde simular (250) imita el comportamiento normal de los abonados de móviles.

13. Un aparato de acuerdo con cualquiera de las reivindicaciones 9 a 12, en donde el procesador se configura para

llevar a cabo la simulación (250) para funcionar de manera que se incurra en carga nula al remitente cuando un mensaje no se entrega a un destinatario existente.

14. Un aparato de acuerdo con cualquiera de las reivindicaciones 9 a 13, en donde el mensaje se selecciona a partir

de un grupo que consiste de: un mensaje de un servicio de mensajería corta; un servicio de mensajería multimedia; 15 un servicio de mensajería de imágenes; y un servicio de mensajería instantánea móvil.

15. Un programa de computadora almacenado en un medio legible por computadora, el programa de computadora que comprende un código de programa ejecutable por computadora adaptado para provocar que un aparato implemente un método de acuerdo con cualquiera de las reivindicaciones 1 a 6.

Patentes similares o relacionadas:

Combinación de contenidos de comunicación, del 29 de Julio de 2020, de Alibaba Group Holding Limited: Un método para un sistema de combinación de contenidos de comunicación, comprendiendo el sistema un módulo de obtención de relación de correlación y un módulo de combinación […]

Combinación de contenidos de comunicación, del 29 de Julio de 2020, de Alibaba Group Holding Limited: Un método para un sistema de combinación de contenidos de comunicación, comprendiendo el sistema un módulo de obtención de relación de correlación y un módulo de combinación […]

MÉTODO DE CONTRATACIÓN CUALIFICADA CERTIFICADA UNIVERSAL, del 9 de Julio de 2020, de LLEIDANETWORKS SERVEIS TELEMÀTICS S.A: El objeto de la invención permite a un operador de telecomunicaciones o un proveedor de comunicaciones electrónicas o proveedor de e-delivery enviar contratos […]

Método para habilitar una comunicación entre un dispositivo móvil y un receptor de comunicación, utilizando conversión de formato, del 24 de Junio de 2020, de Vodafone GmbH: Método, realizado por un dispositivo móvil , para habilitar una comunicación entre dicho dispositivo móvil y un receptor de comunicación […]

Dispositivo de interfaz, procedimiento y programa informático para controlar dispositivos sensores, del 10 de Junio de 2020, de Ubiquiti Inc: Un primer dispositivo de interfaz para su uso en un sistema de domótica , comprendiendo el primer dispositivo de interfaz: un módulo de comunicación […]

Transmisión en red de mensajes de datos recíprocos relacionados con la identidad, del 10 de Junio de 2020, de EQUIFAX, INC: Método para transmitir mensajes relacionados con la identidad, que comprende: Almacenar, en un sistema de información relacionada con […]

Método y aparato para enviar información, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método para enviar información, el método que comprende: determinar, por un servidor, la información en cola para ser enviada a un usuario y el tiempo de espera […]

Método, dispositivo y sistema de procesamiento de mensajes, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método de procesamiento de mensajes, en donde el método comprende: calcular, mediante una parte llamante, una duración de tiempo de envío para […]

Método de comunicaciones basado en la capacidad de servicio y la presencia social, del 3 de Junio de 2020, de Vodafone IP Licensing Limited: Un método para facilitar la comunicación entre un primer dispositivo de comunicación y un segundo dispositivo de comunicación usando una red que soporta un […]