SISTEMA DE COMUNICACIÓN DE INFORMACIÓN DE USUARIO PARA SERVICIOS WEB.

Sistema de comunicación de información de usuario para servicios web.

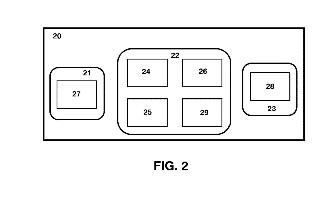

Se proporciona un sistema (20) para la comunicación entre un usuario final (21) y un servicio de terceros (23) a través de un proveedor de servicios de Internet (22) que maneja información de usuario que incluye información personal identificable, PII, y comprende un servidor intermediario de PII o PIIB (24) para informar al usuario final (21), solicitante de información de un usuario propietario, si se acepta o rechaza la petición y si se acepta, enviar enlaces que especifican un alias para su uso por el servicio de terceros (23) en sustitución de la PII. Adicionalmente, el sistema (20) incluye un filtro transparente (25) y un metaportal de búsqueda (26) en el proveedor de servicios de Internet (22) y/o una API (28) en el servicio de terceros (23) para entregar peticiones de búsqueda al servidor PIIB (24). Opcionalmente, pueden incluirse un traductor de datos (27) del usuario final (21) y un proxy de comunicaciones (29) para el servicio de terceros (23) en el sistema (20).

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P201130558.

Solicitante: TELEFONICA, S.A..

Nacionalidad solicitante: España.

Inventor/es: LOPEZ GARCIA,JOSE ENRIQUE, AMAYA CALVO,ANTONIO MANUEL, OCHOA FUENTES,MIGUEL, ALVAREZ COLINA,Vanessa.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F21/00 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas.

- G06F21/62 G06F […] › G06F 21/00 Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas. › Protección del acceso a los datos a través de una plataforma, p. ej.: con la utilización de teclas o reglas de control de acceso.

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

- H04L29/08 H04L 29/00 […] › Procedimiento de control de la transmisión, p. ej. procedimiento de control del nivel del enlace.

Fragmento de la descripción:

Sistema de comunicación de información de usuario para servicios web

CAMPO TÉCNICO DE LA INVENCIÓN

La presente invención trata del manejo de información personal y confidencial entre usuarios finales de un servicio web y, más particularmente, se refiere a un sistema para comunicar información privada de usuario usada por los denominados servicios web 2.0.

ANTECEDENTES DE LA INVENCIÓN

El auge de los servicios web implica un aumento de la información privada y confidencial depositada por individuos y empresas en los proveedores de servicios de Internet (ISP) .

Los servicios web 2.0 se basan en usuarios que proporcionan el contenido de los servicios. A diferencia de los sitios web, en los que los usuarios se limitan a la visualización activa del contenido que crearon y controlaron, un sitio web 2.0 permite a los usuarios interactuar y colaborar entre sí en un diálogo de medios sociales como consumidores de contenido generado por usuarios en una comunidad virtual. El término web 2.0 está asociado con las aplicaciones web que facilitan desvíos sistémicos interactivos, la interoperabilidad, el diseño centrado en los usuarios y el desarrollo de la world wide web. Ejemplos de servicios web 2.0 incluyen sitios de conexión en red social, tales como Facebook, Twitter, Tuenti, Orkut, etc.

Cierta información de usuario usada por estos servicios web 2.0, denominada información personalmente identificable (PII) se usa para identificar de manera única, contactar con o localizar a una única persona o individuo. La PII puede incluir el nombre real del usuario, su dirección de correo postal, sus números de teléfono y su dirección correo electrónico.

Las redes sociales y otros sitios para compartir contenido proporcionan varios métodos para restringir el acceso a ese tipo de información personal, dando a los usuarios la capacidad de restringir el acceso a su contenido. Cada proveedor de servicios de red social o de web 2.0 tiene su propia política de privacidad que obligan a respetar a través de su servicio. Sin embargo, esta obligación de respetar no se extiende más allá del límite del proveedor de servicios, e incluso dentro de este límite, la mayor parte de las veces la obligación de respetar no está respaldada por medios técnicos.

Además, los servicios web 2.0 usan algunos datos de la información personalmente identificable para permitir a los usuarios buscar a otros usuarios. Por ejemplo, Facebook permite buscar a usuarios de Facebook por el nombre. De esa manera, todo el que tenga una cuenta en Facebook puede buscar a todos los demás usuarios de Facebook con un nombre concreto. La mayoría de los usuarios tiene un punto de vista doble respecto a esta funcionalidad:

- Por un lado, la mayoría de los usuarios desean definitivamente que un subconjunto del conjunto total de los usuarios del servicio puedan buscarlos y encontrarlos. Después de todo, esta capacidad es la que les permite establecer conexiones entre otros usuarios y ésa es la principal función de algunos servicios web 2.0 (redes sociales, por ejemplo) .

- Pero, por otro lado, a algunos usuarios les gustaría permitir que sólo un subconjunto de todos los demás usuarios posibles pudieran buscarlos y encontrarlos (y para empeorar las cosas, en los servicios web 2.0 actuales el subconjunto “deseado” de usuarios de los que desean permitir búsquedas no puede definirse a priori por los propios usuarios) . Actualmente, los usuarios pueden saber quién desean y quién no desean que pueda visitarles sólo después de que alguien les haya encontrado. Es decir, después de que el usuario B busca, encuentra y contacta con el usuario A, el usuario A generalmente puede catalogar a un usuario A en las listas de contactos “deseados” o “no deseados”, pero entonces ya es demasiado tarde: el usuario B ya conoce información personalmente identificable del usuario A.

Las soluciones de respeto obligatorio de la privacidad tal como se implementan en los sistemas actuales, cuando se implementan, restringen el acceso a la PII en cada sitio obligando a los usuarios a autenticarse y comprobando si sus identidades están en la lista de “usuarios autorizados”. Pero la lista de “usuarios autorizados” debe predefinirse para que esto funcione. Y los permisos de búsqueda, cuando realmente se implementan, se implementan basándose en todo o nada: un usuario puede o bien permitir a todo el mundo que le busque o bien denegar a todo el mundo esa capacidad, pero no hay término medio.

La figura 1 muestra un escenario típico de un usuario que carga información personalmente identificable en un servicio web 2.0, por ejemplo, una red social en este caso. Un propietario de contenido (Bob) carga información personalmente identificable (1) en un sitio de una red social (10) . Cuando carga la información también especifica quién puede verla, y lo que es más importante, quién puede buscarla. Desafortunadamente, y puesto que es bastante improbable que ni Bob conozca el conjunto completo de usuarios que desea que pueda buscar su información, las opciones se restringen a todo el mundo y nadie. Si elige “todo el mundo” entonces un usuario permitido (Alice) , una persona que él desea que pueda contactar con él puede buscarlo mediante una consulta (2) que incluye la información personal de Bob y puede obtener algunos datos de su PII (3) . Pero también un usuario no deseado (Malice) , una persona que Bob no desea que se le permita contactar con él, también puede buscarle mediante una consulta similar (2’) y obtener sin mayor dificultad la PII (3’) de Bob.

Como exige la ley en la mayoría de los países, los sitios web 2.0 actuales tienen políticas de privacidad que cada proveedor de servicios implementa y obliga a respetar, lo que significa que cualquier usuario que tenga su información distribuida en varios proveedores, con restricciones de acceso a sus datos privados (incluyendo datos multimedia) , debe llevar la cuenta de las diferentes políticas de privacidad, habitualmente escritas en términos vagos.

Existen algunos sistemas, tales como los descritos en los documentos EP1017205B1 y US2002/017463A1, que permiten al usuario controlar la distribución de su información personal identificable, generando algún tipo de información falsa o alias para suministrarla a los proveedores de servicios. El documento EP1017205B1 da a conocer un método para generar identidades anónimas sobre la marcha para un usuario y para propagar estas identidades a sitios web que solicitan información usando el protocolo de estándar de perfil abierto. El documento US2002/017463A1 describe un método y un aparato para generar y mantener identidades anónimas (alias) para un usuario, y estos alias pueden usarse en servicios de terceros (TPS) permitiendo a los operadores de TPS contactar con el usuario a través de dichas identidades anónimas.

Generalmente, en las políticas de privacidad de los sistemas existentes, las implementaciones actuales tienen las siguientes características desagradables:

- Son soluciones ad hoc. Cada servicio web 2.0 implementa su propia política de privacidad, con sus propias obligaciones de respeto y reglas.

- A menudo son soluciones incompletas. Restringen el acceso a contenido cuando se accede al mismo de la manera que lo previó el desarrollador del sitio, pero permiten el acceso directo a contenido cuando se evita la navegación normal del sitio (accediendo al URL directamente en lugar de navegar hasta el mismo, por ejemplo) .

- No controlan la copia y redistribución de datos privados. No se aplica ninguna medida técnica que evite que cualquier usuario copie y redistribuya los datos privados de otro usuario.

- Si se ha cargado algún contenido en varios sitios, no existe una manera fácil de borrar el contenido de todos los sitios aparte de ir a cada uno de los sitios y borrarlo.

- Además, e independientemente de la política de privacidad, toda o parte de la PII de los usuarios debe ser pública si los usuarios desean permitir a otros usuarios que los encuentren. Cuando se usa información personalmente identificable para buscar usuarios en servicios web 2.0, cada dato de dicha PII tiene una característica: o bien es público (y entonces todo el mundo puede buscar al usuario) o bien no puede buscarse (y entonces nadie puede buscar a este usuario) .

SUMARIO DE LA INVENCIÓN

La presente invención sirve para solucionar el problema mencionado anteriormente proporcionando un punto único, centralizado, en el que puede especificarse la política de privacidad, adaptada a las necesidades de los usuarios, y en el que el usuario tiene un control total sobre el acceso por parte...

Reivindicaciones:

1. Un sistema (20) para comunicar información de usuario, que incluye información personal identificable para servicios web, entre un usuario final (21) y al menos un servicio de terceros (23) a través de un proveedor de servicios de Internet (22) , comprendiendo el sistema (20) :

- un servidor intermediario de información personalmente identificable, servidor PIIB (24) , que comprende medios para cargar información personal identificable de un usuario propietario y almacenar dicha información personal identificable usando medios de cifrado;

caracterizado porque el servidor PIIB (24) es un servidor web del proveedor de servicios de Internet (22) y comprende además:

- un concentrador de información para informar a un usuario final (21) , que solicita acceso desde el servidor PIIB (24) a información personal identificable de un usuario propietario, sobre si el usuario propietario acepta o rechaza dicha petición de acceso y el concentrador de información comprende medios para enviar al menos un enlace al usuario final (21) , si se acepta la petición de acceso, especificando cada enlace un alias para su uso por el servicio de terceros (23) en sustitución de la información personal identificable;

- un concentrador de búsqueda para buscar un usuario propietario en nombre del usuario final (21) que comprende medios para diferir la búsqueda hasta que el usuario propietario acepta la petición de acceso a la información personal identificable y devolver un único enlace para indicar que el usuario final (21) pide el permiso del usuario propietario y, si se concede permiso, al menos un enlace para indicar al servicio de terceros (23) que ejecute la búsqueda o bien mediante el alias especificado o bien mediante la información personal identificable.

2. El sistema (20) según la reivindicación 1, en el que el concentrador de información del servidor PIIB (24) usa medios de comunicación del servicio de terceros (23) para enviar el al menos un enlace al usuario final (21) , si se acepta la petición de acceso.

3. El sistema (20) según cualquier reivindicación anterior, que comprende además un filtro transparente (25) , que es un servidor web del proveedor de servicios de Internet (22) y está configurado para interceptar peticiones de contenido, seleccionadas de peticiones de respuestas de búsqueda, peticiones de páginas de datos y peticiones de páginas de registro, desde un determinado servicio de terceros (23) en nombre de un usuario final (21) y encaminar las peticiones de contenido interceptadas al servidor PIIB (24) .

4. El sistema (20) según la reivindicación 3, en el que el proveedor de servicios de Internet (22) proporciona el filtro transparente (25) automáticamente sin intervención del usuario final (21) de dicho proveedor de servicios de Internet (22) .

5. El sistema (20) según la reivindicación 3, en el que el filtro transparente (25) se configura como un proxy por cualquier usuario final (21) dentro del proveedor de servicios de Internet (22) o fuera de dicho proveedor de servicios de Internet (22) .

6. El sistema (20) según cualquiera de las reivindicaciones 3-5, en el que el filtro transparente comprende además medios de indicación configurados para:

- si la petición de contenido interceptada es una petición de respuesta de búsqueda, indicar al servidor PIIB

(24) que ejecute una búsqueda en nombre del usuario final (21) , que busca un usuario propietario, mediante la información personal identificable del usuario propietario;

- si la petición de contenido interceptada es una petición de página de datos, indicar al servidor PIIB (24) que ejecute una búsqueda en nombre del usuario final (21) , que busca un usuario propietario, mediante el alias del usuario propietario especificado para el servicio de terceros (23) ;

- si la petición de contenido interceptada es una petición de página de registro, indicar al usuario final (21) una página web del servidor PIIB (24) para especificar como usuario propietario un alias para el servicio de terceros (23) .

7. El sistema (20) según cualquier reivindicación anterior, que comprende además un metaportal de búsqueda (26) , que es un portal de búsqueda del proveedor de servicios de Internet (22) al que un usuario final (21) que solicita una búsqueda de un usuario propietario accede desde fuera de dicho proveedor de servicios de Internet (22) especificando un conjunto de al menos un servicio de terceros (23) para ejecutar búsquedas, y el metaportal de búsqueda (26) está configurado para construir una página de resultados que contiene resultados de la búsqueda ejecutada en nombre del usuario final (21) por al menos un servicio de terceros (23) del conjunto especificado y resultados de la búsqueda ejecutada usando la información personal identificable del usuario propietario por el servidor PIIB (24) .

8. El sistema (20) según cualquier reivindicación anterior, que comprende además una API (28) integrada en un servicio de terceros (23) que es una interfaz de programas de aplicación a través de la cual un usuario final (21) del servicio de terceros (23) accede (22) desde fuera al proveedor de servicios de Internet para solicitar una búsqueda de un usuario propietario de dicho servicio de terceros (23) , y la API (28) comprende medios para comunicar con el servidor PIIB (24) para ejecutar una búsqueda mediante la información personal identificable del usuario propietario y devolver resultados de la búsqueda directamente al usuario final (21) .

9. El sistema (20) según cualquier reivindicación anterior, que comprende además un traductor de datos (27) instalado en un equipo terminal del usuario final (21) configurado para detectar peticiones de páginas de datos de un servicio de terceros (23) y, si se detecta una petición de búsqueda por el usuario final (21) de un usuario propietario, indicar al servidor PIIB (24) que ejecute una búsqueda mediante el alias del usuario propietario especificado para el servicio de terceros (23) y, si se acepta la petición por el usuario propietario, sustituir el alias con la información personal identificable del usuario propietario.

10. El sistema (20) según la reivindicación 9, en el que el traductor de datos (27) es un complemento de navegador web.

11. El sistema (20) según cualquier reivindicación anterior, que comprende además un proxy de comunicaciones (29) que es un servidor proxy del proveedor de servicios de Internet (22) configurado para reenviar comunicaciones desde un servicio de terceros (23) a una dirección de contacto de un usuario propietario, estando contenida la dirección de contacto en la información personal identificable del usuario propietario y obteniéndose por el proxy de comunicaciones (29) del servidor PIIB (24) usando el alias del usuario propietario especificado por el servicio de terceros (23) .

12. El sistema (20) según la reivindicación 11, en el que el proxy de comunicaciones (29) está configurado para reenviar comunicaciones seleccionadas de una llamada telefónica, un SMS y un correo electrónico procedente del servicio de terceros (23) .

13. El sistema (20) según cualquier reivindicación anterior, en el que el servidor PIIB (24) comprende además medios para crear, para al menos un servicio de terceros (23) , los alias de un usuario propietario que accede al servidor PIIB (24) .

14. El sistema (20) según cualquier reivindicación anterior, en el que el concentrador de búsqueda del servidor PIIB (24) está configurado para devolver enlaces que indican el alias especificado para un determinado servicio de terceros (23) de cada usuario propietario que acepta una petición de acceso por el usuario final (21) .

15. El sistema (20) según cualquier reivindicación anterior, en el que el servicio de terceros (23) es un servicio web 2.0.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]