Procedimiento de gestión de clave de red y de actualización de clave de sesión.

Procedimiento de gestión de claves de multidifusión, que comprende:

la construcción de un paquete de solicitud de negociación de clave y el envío del paquete de solicitud de negociación de clave a una estación base desde una estación móvil;

la construcción de un paquete de respuesta de negociación de clave al recibir el paquete de solicitud de negociación de clave, y el envío del paquete de respuesta de negociación de clave a la estación móvil desde la estación base;

tras la recepción del paquete de respuesta de negociación de clave, el descifrado del paquete de respuesta de negociación de clave con una clave de cifrado de claves deducida a partir de una clave de autoridad correspondiente a un identificador de clave de autoridad AKID para obtener un material de clave de cifrado de tráfico TEKM, construcción de un paquete de reconocimiento de negociación de clave y envío del paquete de reconocimiento de negociación de clave a la estación base desde la estación móvil; y la deducción de una clave de cifrado de claves de grupo GKEK y una clave de integridad de mensajes de grupo GMIK, por parte de la estación móvil;

el envío desde la estación móvil de un paquete de solicitud de clave de cifrado de tráfico de multidifusión a la estación base si la estación móvil necesita negociar o actualizar una clave de cifrado de tráfico de multidifusión;

tras la recepción del paquete de solicitud de clave de cifrado de tráfico de multidifusión procedente de la estación móvil, el envío desde la estación base de un paquete de distribución de claves de cifrado de tráfico de multidifusión a la estación móvil; o, si la estación base necesita actualizar una clave de multidifusión, la difusión desde la estación base de un paquete de distribución de claves de cifrado de tráfico de multidifusión a todas las estaciones móviles, en el que el paquete de notificación de actualización de clave comprende: una identidad de la estación base IDBS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad correspondiente al AKID;

el paquete de solicitud de negociación de clave comprende: una identidad de la estación móvil IDMS, un identificador de asociación de seguridad SAID, un identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad AK correspondiente al AKID;

el paquete de respuesta de negociación de clave comprende: la identidad de la estación móvil IDMS, la identidad de la estación base IDBS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS, un número aleatorio seleccionado por la estación base NBS, un texto cifrado EKEK (TEKM) de un material de clave de cifrado de tráfico TEKM seleccionado por la estación base y cifrado con una clave de cifrado de clave deducida a 45 partir de una clave de autoridad correspondiente al identificador de clave de autoridad AKID, un periodo de validez de la clave de cifrado de tráfico LifeTEK, y un código de integridad de mensaje MIC; en el que un valor del número aleatorio seleccionado por la estación móvil NMS debe ser el mismo que el de un campo correspondiente en el paquete de solicitud de negociación de clave, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir del TEKM, el NMS y el NBS;

50 el paquete de reconocimiento de negociación de clave comprende: la identidad de la estación base IDBS, la identidad de la estación móvil IDMS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación base NBS, y un código de integridad de mensaje MIC; en el que un valor del número aleatorio seleccionado por la estación 55 base NBS debe ser el mismo que el de un campo correspondiente en el paquete de respuesta de negociación de clave, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir del TEKM, el NMS y el NBS;

el paquete de solicitud de clave de cifrado de tráfico de multidifusión comprende: un identificador de asociación de seguridad SAID, un identificador de clave de cifrado de tráfico TEKID, un identificador de clave de cifrado de tráfico de grupo GTEKID un número aleatorio seleccionado por la estación móvil NMS, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico de grupo GTEKID está adaptado para identificar una clave de cifrado de tráfico multidifusión que se vaya a negociar o solicitar, y se calcula un valor del código de integridad de mensaje MIC a partir de la clave de integridad de mensaje de grupo GMIK deducida a partir del TEKM correspondiente al TEKID;

el paquete de distribución de claves de cifrado de tráfico de multidifusión incluye: un identificador de asociación de seguridad SAID, un identificador de clave de cifrado de tráfico TEKID, un identificador de clave de cifrado de tráfico 10 de grupo GTEKID, un número aleatorio seleccionado por la estación móvil NMS, un texto cifrado EKEK (GTEKM) de un material de clave de cifrado de tráfico de grupo GTEKM seleccionado por la estación base y cifrado con una clave de cifrado de clave de grupo GKEK deducida a partir del TEKM correspondiente al TEKID, un periodo de validez de la clave de cifrado de tráfico de grupo LifeGTEK, y un código de integridad de mensaje MIC; en el que el número aleatorio seleccionado por la estación móvil NMS debe ser el mismo que el del paquete de solicitud de clave de cifrado de tráfico de multidifusión; no obstante, si el proceso de actualización de clave lo inicia la estación base, el número aleatorio lo determina la estación base, y se calcula un valor del código de integridad de mensaje MIC a partir de la clave de integridad de mensaje de grupo GMIK deducida a partir del TEKM correspondiente al TEKID.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/CN2007/070306.

Solicitante: CHINA IWNCOMM CO., LTD.

Nacionalidad solicitante: China.

Dirección: A201, Qinfeng Ge Xian Software Park No. 68 Keji 2nd Road Xian High-Tech Industry Dev. Zone Xian Shaanxi 710075 CHINA.

Inventor/es: CAO,Jun , HUANG,Zhenhai , ZHANG,Bianling, PANG,Liaojun, TIAN,Haibo.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L9/08 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › distribución de claves.

- H04W12/04 H04 […] › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 12/00 Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato. › Gestión de claves, p. ej. utilizando la arquitectura genérica de bootstrapping [GBA].

PDF original: ES-2377317_T3.pdf

Fragmento de la descripción:

Procedimiento de gestión de clave de red y de actualización de clave de sesión La presente solicitud reivindica la prioridad respecto a la solicitud de patente china nº 200610104b79.4, titulada “METHOD FOR MANAGING NETWORK KEY AND UPDATING TRAFFIC ENCRYPTION KEY”, presentada en la Oficina de Patentes china el 23 de septiembre de 2006.

Campo de la invención

La presente invención se refiere a un procedimiento para gestionar una clave de red y actualizar una clave de cifrado de tráfico. En particular, el procedimiento se puede aplicar en una red de cable y una red inalámbrica tal como una red inalámbrica de área local (WLAN) , una red inalámbrica de área metropolitana (WMAN) y una red inalámbrica multimedia de banda ancha (BWM) .

Antecedentes de la invención

El problema de seguridad de la red inalámbrica es mucho más importante que el de la Ethernet por cable. El Instituto de Ingenieros Eléctricos y Electrónicos de EE.UU. (IEEE) ha establecido los estándares con número de serie 802.11 20 y 802.16 para mejorar la seguridad de las redes inalámbricas de área local y las redes inalámbricas de área metropolitana y para proporcionar un acceso seguro a una estación base desde una estación móvil. China ha promulgado el estándar nacional de red inalámbrica de área local GB15629.11, que generalmente recibe el nombre de protocolo de infraestructura de confidencialidad y autenticación en WLAN (WLAN Authentication and Privacy Infrastructure, WAPI) . La red BWM, al ser una nueva arquitectura de redes inalámbricas, integra la comunicación de datos y la comunicación de difusión (broadcast) . Los problemas de acceso seguro y comunicación segura se deben tratar en la red BWM. Uno de los problemas fundamentales para tratar la comunicación segura es el de cómo gestionar diversas claves en el sistema.

El estándar IEEE802.11 propone el protocolo de confidencialidad equivalente al cableado (Wired Equivalent Privacy, WEP) para aplicar la seguridad de WLAN, en la que la gestión de las claves es muy sencilla; es decir, se configura manualmente una clave compartida para su uso entre una estación móvil y un punto de acceso. Las dificultades radican en que no existe una solución perfecta para la gestión de claves, lo que dificulta la ampliación del sistema y perjudica a la flexibilidad del sistema.

El protocolo criptográfico WEP posee un grave fallo de seguridad. El estándar IEEE802.11i emplea cuatro protocolos de establecimiento de comunicación (handshake) para gestionar y deducir las claves, con lo cual se encarga del problema de seguridad de la WEP, pero posee los siguientes inconvenientes: la gestión de claves no puede estar basada en niveles de servicio, es decir, la deducción de la clave se lleva a cabo entre terminales y nodos de acceso específicos y no se pueden deducir claves diferentes para distintos servicios con el fin de lograr niveles de servicio diferenciados. La eficiencia de la negociación de claves de multidifusión es escasa, es decir, para actualizar una clave de multidifusión es necesario que el nodo de acceso y cada estación móvil lleven a cabo la actualización, lo cual reduce la eficiencia. No se pueden proporcionar diferentes claves de cifrado de multidifusión para diferentes servicios.

45 Algunos de los inconvenientes del protocolo WEP se solventan en el estándar nacional chino GB 15629.11. No obstante, el protocolo de gestión de claves de GB 15629.11 posee los mismos inconvenientes que el de IEEE802.11i.

Los criterios para WMAN del estándar IEEE802.16 propuestos por la IEEE de EE.UU. no pueden evitar que un 50 atacante imite una estación base para engañar a una estación móvil, con lo que la gestión de claves no es segura. El estándar IEEE802.16e utiliza el procedimiento del estándar IEEE802.11i como referencia para proponer una solución mejorada. Dicha solución posee los siguientes inconvenientes:

La gestión de claves se lleva a cabo empleando una sincronización temporal, y esto complica la gestión de estados.

55 El uso y el desuso de una nueva clave se determinan en función del tiempo. Resulta complicado mantener relojes de sincronización en un sistema distribuido. Existen muchos estados del sistema, lo que complica la gestión.

Resumen de la invención La presente invención proporciona un procedimiento para la gestión de claves de red y la actualización de claves de cifrado de tráfico, que puede resolver los problemas técnicos de la escasa eficiencia en la negociación y actualización de claves de multidifusión y de la complicada gestión de los estados del sistema de la técnica anterior.

Las soluciones técnicas de la presente invención se definen en las reivindicaciones adjuntas.

Breve descripción de los dibujos

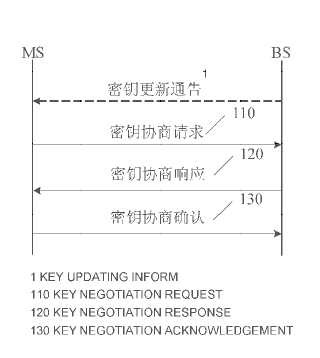

La figura 1 es un diagrama de un procedimiento de gestión de claves de unidifusión en una red de acuerdo con la 10 presente invención; y La figura 2 es un diagrama de un procedimiento de gestión de claves de cifrado de tráfico de multidifusión en una red de acuerdo con la presente invención

15 Descripción detallada de la invención

Las soluciones técnicas según formas de realización de la presente invención se describen de forma clara y completa a continuación, haciendo referencia a los dibujos de las formas de realización de la presente invención. Aparentemente, las formas de realización descritas constituyen tan solo una parte de las formas de realización de la presente invención, pero no todas las formas de realización de la presente invención. Todas las demás formas de realización que puedan realizar los expertos en la materia, sin actividad creadora, basadas en las anteriores formas de realización quedarán dentro del alcance de la presente invención.

En referencia a la figura 1, un procedimiento de gestión de claves de multidifusión en una red de acuerdo con la 25 presente invención incluye las siguientes etapas.

110. Construcción de un paquete de solicitud de negociación de clave.

En el caso de una negociación de clave inicial, o si una estación móvil solicita una actualización de clave o recibe un paquete de notificación de actualización de clave procedente de una estación base, la estación móvil envía el paquete de solicitud de negociación de clave a la estación base, con el fin de activar un proceso de negociación de clave.

El paquete de notificación de actualización de clave incluye: una identidad de la estación base (BS) IDBS, un identificador de asociación de seguridad SAID, un identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, y un código de integridad de mensaje MIC. El identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad AK correspondiente al AKID. El identificador de asociación de seguridad SAID corresponde a un servicio particular. El ID del SAID puede diferenciar una asociación de seguridad (SA) de unidifusión de una SA de multidifusión.

El paquete de solicitud de negociación de clave incluye una identidad de la estación móvil (MS) IDMS, un identificador de asociación de seguridad SAID, un identificador de clave de autoridad AKID, un identificador de clave de cifrado 45 de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS, y un código de integridad de mensaje MIC. El identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad AK correspondiente al AKID.

50 120. Construcción de un paquete de respuesta de negociación de clave.

(2.1) La estación base construye el paquete de respuesta de negociación de clave al recibir el paquete de solicitud de negociación de clave procedente de la estación móvil.

55 El paquete de respuesta de negociación de clave incluye: la identidad de la estación móvil IDMS, la identidad de la estación base IDBS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS,... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento de gestión de claves de multidifusión, que comprende:

la construcción de un paquete de solicitud de negociación de clave y el envío del paquete de solicitud de negociación de clave a una estación base desde una estación móvil;

la construcción de un paquete de respuesta de negociación de clave al recibir el paquete de solicitud de negociación de clave, y el envío del paquete de respuesta de negociación de clave a la estación móvil desde la estación base;

tras la recepción del paquete de respuesta de negociación de clave, el descifrado del paquete de respuesta de negociación de clave con una clave de cifrado de claves deducida a partir de una clave de autoridad correspondiente a un identificador de clave de autoridad AKID para obtener un material de clave de cifrado de tráfico TEKM, construcción de un paquete de reconocimiento de negociación de clave y envío del paquete de reconocimiento de negociación de clave a la estación base desde la estación móvil; y la deducción de una clave de cifrado de claves de grupo GKEK y una clave de integridad de mensajes de grupo GMIK, por parte de la estación móvil;

el envío desde la estación móvil de un paquete de solicitud de clave de cifrado de tráfico de multidifusión a la estación base si la estación móvil necesita negociar o actualizar una clave de cifrado de tráfico de multidifusión;

tras la recepción del paquete de solicitud de clave de cifrado de tráfico de multidifusión procedente de la estación móvil, el envío desde la estación base de un paquete de distribución de claves de cifrado de tráfico de multidifusión a la estación móvil; o, si la estación base necesita actualizar una clave de multidifusión, la difusión desde la estación base de un paquete de distribución de claves de cifrado de tráfico de multidifusión a todas las estaciones móviles, en el que el paquete de notificación de actualización de clave comprende: una identidad de la estación base IDBS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad correspondiente al AKID;

el paquete de solicitud de negociación de clave comprende: una identidad de la estación móvil IDMS, un identificador de asociación de seguridad SAID, un identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico TEKID está adaptado para identificar una clave de cifrado de tráfico que se vaya a actualizar, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir de una clave de autoridad AK correspondiente al AKID;

el paquete de respuesta de negociación de clave comprende: la identidad de la estación móvil IDMS, la identidad de la estación base IDBS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación móvil NMS, un número aleatorio seleccionado por la estación base NBS, un texto cifrado EKEK (TEKM) de un material de clave de cifrado de tráfico TEKM seleccionado por la estación base y cifrado con una clave de cifrado de clave deducida a 45 partir de una clave de autoridad correspondiente al identificador de clave de autoridad AKID, un periodo de validez de la clave de cifrado de tráfico LifeTEK, y un código de integridad de mensaje MIC; en el que un valor del número aleatorio seleccionado por la estación móvil NMS debe ser el mismo que el de un campo correspondiente en el paquete de solicitud de negociación de clave, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir del TEKM, el NMS y el NBS;

50 el paquete de reconocimiento de negociación de clave comprende: la identidad de la estación base IDBS, la identidad de la estación móvil IDMS, un identificador de asociación de seguridad SAID, el identificador de clave de autoridad AKID, un identificador de clave de cifrado de tráfico TEKID, un número aleatorio seleccionado por la estación base NBS, y un código de integridad de mensaje MIC; en el que un valor del número aleatorio seleccionado por la estación 55 base NBS debe ser el mismo que el de un campo correspondiente en el paquete de respuesta de negociación de clave, y se calcula un valor del código de integridad de mensaje MIC a partir de una clave de comprobación de integridad deducida a partir del TEKM, el NMS y el NBS;

el paquete de solicitud de clave de cifrado de tráfico de multidifusión comprende: un identificador de asociación de seguridad SAID, un identificador de clave de cifrado de tráfico TEKID, un identificador de clave de cifrado de tráfico de grupo GTEKID un número aleatorio seleccionado por la estación móvil NMS, y un código de integridad de mensaje MIC; en el que el identificador de clave de cifrado de tráfico de grupo GTEKID está adaptado para identificar una clave de cifrado de tráfico multidifusión que se vaya a negociar o solicitar, y se calcula un valor del código de integridad de mensaje MIC a partir de la clave de integridad de mensaje de grupo GMIK deducida a partir del TEKM correspondiente al TEKID;

el paquete de distribución de claves de cifrado de tráfico de multidifusión incluye: un identificador de asociación de seguridad SAID, un identificador de clave de cifrado de tráfico TEKID, un identificador de clave de cifrado de tráfico 10 de grupo GTEKID, un número aleatorio seleccionado por la estación móvil NMS, un texto cifrado EKEK (GTEKM) de un material de clave de cifrado de tráfico de grupo GTEKM seleccionado por la estación base y cifrado con una clave de cifrado de clave de grupo GKEK deducida a partir del TEKM correspondiente al TEKID, un periodo de validez de la clave de cifrado de tráfico de grupo LifeGTEK, y un código de integridad de mensaje MIC; en el que el número aleatorio seleccionado por la estación móvil NMS debe ser el mismo que el del paquete de solicitud de clave de cifrado de tráfico de multidifusión; no obstante, si el proceso de actualización de clave lo inicia la estación base, el número aleatorio lo determina la estación base, y se calcula un valor del código de integridad de mensaje MIC a partir de la clave de integridad de mensaje de grupo GMIK deducida a partir del TEKM correspondiente al TEKID.

2. El procedimiento de gestión de claves de multidifusión según la reivindicación 1, que también 20 comprende:

el envío desde la estación base del paquete de notificación de actualización de clave a la estación móvil, para comunicar a la estación móvil que actualice la clave de cifrado de tráfico, en el caso de que una estación base necesite actualizar una clave de cifrado de tráfico pero la estación móvil no inicie una solicitud de actualización de clave de cifrado de tráfico.

3. El procedimiento de gestión de claves de multidifusión según la reivindicación 2, donde en caso de una negociación de clave inicial, o si la estación móvil recibe un paquete de notificación de actualización de clave procedente de la estación base, la estación móvil envía el paquete de solicitud de negociación de clave a la estación base, con el fin de activar un proceso de negociación de clave.

4. El procedimiento de gestión de claves de multidifusión según la reivindicación 1, que adicionalmente comprende: si la estación base envía el paquete de notificación de actualización de clave antes de recibir el paquete de solicitud de negociación de clave, la comprobación por parte de la estación base de si los valores de los campos correspondientes del paquete de notificación de actualización de clave y el paquete de solicitud de negociación de clave son iguales entre sí; en caso afirmativo, la estación base construye el paquete de respuesta de negociación de clave; en caso contrario, la estación base desestima el paquete de solicitud de negociación de clave sin procesarlo.

Patentes similares o relacionadas:

Distribución y recuperación de datos de una red P2P usando un registro de cadena de bloques, del 17 de Junio de 2020, de Luxembourg Institute of Science and Technology (LIST): método de distribución y recuperación de datos en una red informática con nodos pares , que comprende: (a) encriptar, con una clave secreta […]

Método y aparato de detección de contraseña débil, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por uno o más dispositivos informáticos, comprendiendo el método: recibir (S101) una contraseña que va a detectarse; adquirir (S102) […]

Método y aparato de establecimiento de clave y de envío de datos, del 27 de Mayo de 2020, de Advanced New Technologies Co., Ltd: Un método para enviar primeros datos desde un primer terminal directamente a un segundo terminal, que comprende: escribir y almacenar en una cadena […]

Arquitectura e instrucciones flexibles para el estándar de cifrado avanzado (AES), del 27 de Mayo de 2020, de INTEL CORPORATION: Un procesador que comprende: una pluralidad de núcleos; una caché de instrucciones de nivel 1, L1, para almacenar una pluralidad de instrucciones […]

Configuración de plazo de espera de comprobación de operatividad usando mensajes IKE, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método para la configuración y la realización de una comprobación de operatividad utilizando mensajes de intercambio de claves de Internet, siendo el método realizado […]

Control de acceso para datos encriptados en identificadores legibles por máquina, del 6 de Mayo de 2020, de Wonderhealth, LLC: Un sistema, que comprende: un dispositivo cliente que comprende al menos un procesador de hardware; una aplicación cliente ejecutable en el […]

Un método y aparato para manejar claves para encriptación e integridad, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método, como se ejecuta en un nodo de control de servicio en una red de comunicación que comprende una pluralidad de puntos de servicio, de proporcionar […]

Método y sistema para distribución de claves en una red de comunicación inalámbrica, del 29 de Abril de 2020, de HUAWEI TECHNOLOGIES CO., LTD.: Un método para la deducción de claves en una red de comunicación inalámbrica, que comprende: deducir, por un servidor de abonado local, HSS, una clave […]