ELEMENTO DE MEJORA DE LA PRIVACIDAD MULTIMEDIA.

La invención descrita se refiere a un procedimiento y a un sistema para proteger contenido multimedia privado que comprende un servidor central en comunicación con una aplicación cliente,

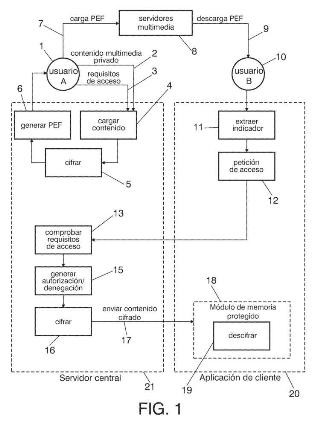

caracterizado porque un usuario carga un contenido multimedia privado en el servidor central y se genera un archivo de referencia que incluye un puntero para dicho contenido multimedia privado y requisitos de acceso asociados. El archivo de referencia se carga en servidores multimedia y los demás usuarios de la red lo descargan a través de un navegador web. La aplicación cliente extrae el puntero del archivo de referencia y envía una petición al servidor central, en el que se comprueba si la petición cumple con los requisitos de acceso asociados para el contenido multimedia privado pedido.

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P201031264.

Solicitante: TELEFONICA, S.A..

Nacionalidad solicitante: España.

Inventor/es: AMAYA CALVO,ANTONIO MANUEL, OCHOA FUENTES,MIGUEL.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F17/30

- G06F21/00 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas.

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

- H04L29/08 H04L 29/00 […] › Procedimiento de control de la transmisión, p. ej. procedimiento de control del nivel del enlace.

Fragmento de la descripción:

ELEMENTO DE MEJORA DE LA PRIVACIDAD MULTIMEDIA

CAMPO TÉCNICO DE LA INVENCiÓN

La presente invención se refiere al campo técnico de la privacidad de datos y más específicamente a la protección de contenido multimedia privado en redes de telecomunicación.

ANTECEDENTES DE LA INVENCiÓN

El auge de los servicios de Internet implica un aumento de la información privada y confidencial depositada por individuos y empresas en los proveedores de servicios. Los servicios Web 2.0 se basan en usuarios que proporcionan el contenido de los servicios, y una gran parte de ese contenido es multimedia (imagen, sonido y/o vídeo) que es privado y a los usuarios les gustaría tener un control sobre quién puede ver su contenido.

Por tanto, las redes sociales y otros sitios para compartir contenido están en su apogeo y es una realidad que proporcionan varios procedimientos para restringir el acceso a información personal, dándoles a los usuarios la capacidad de restringir el acceso a su contenido. Cada proveedor, para compartir contenido en redes sociales, tiene su propia política de privacidad o requisitos de acceso que impone a través de su servicio. Sin embargo, el cumplimiento no se extiende más allá del límite del proveedor de servicios, e incluso dentro de este límite la mayor parte de las veces el cumplimiento no se ve apoyado por medios técnicos.

Como ejemplo, Facebook ha sido objeto recientemente de cierta crítica debido a la forma en la que las aplicaciones pueden acceder a los datos de los usuarios incluso si han restringido el acceso, o puede accederse a las imágenes directamente mediante su URL independientemente de los ajustes de privacidad del usuario para esa imagen, o incluso después de haber eliminado la imagen. Por tanto, es en este punto donde aparece el debate actual acerca de la privacidad. Las soluciones de mejora de la privacidad, tal como se implementan en los sistemas actuales, cuando se implementan, restringen el acceso al contenido en cada uno de los sitios para compartir contenido en redes sociales. Pueden restringir el acceso a cualquier conjunto de datos o archivo individual obligando a los usuarios a autenticarse a sí mismos y comprobando si sus identidades están en la lista de usuarios autorizados.

En los sistemas actuales, las políticas de privacidad se implementan y se imponen por cada proveedor de servicios. Esto significa, que cualquier usuario que tenga su información distribuida en varios proveedores, debe controlar diferentes políticas de privacidad que habitualmente están escritas en términos vagos.

Además, los usuarios finales pueden ignorar simplemente las políticas de privacidad. Puesto que los sistemas actuales permiten el almacenamiento de medios descargados y el intercambio directo de información entre usuarios, pueden intercambiar simplemente cierto contenido privado violando la política de privacidad.

Hay cierto trabajo previo relacionado acerca del área de la privacidad:

- El documento US 2007/021379 A1, publicado el 22 de noviembre de 2007, describe un "Method, components and system for tracking and controlling end user privacy" ("Procedimiento, componentes y sistema para realizar un seguimiento y controlar la privacidad del usuario final") y trata de procedimientos para controlar y realizar un seguimiento de quién accede a la información privada del usuario final en una red convergente. Los datos privados que protege este sistema son los datos privados de contexto (datos derivados del uso de cualquier usuario de los servicios de red) . El sistema descrito en la patente debe implementarse en nodos de red y aplicaría métricas de privacidad a todos los datos que pasan a cada nodo.

- El documento PCT/US2006/040106, "Privacy proxy of a digital security system

for distributing media content to a local area network" ("Proxy de privacidad de un sistema de seguridad digital para distribuir contenido multimedia a una red de área local") describe un sistema de gestión de derechos digitales en el que el contenido se cifra y distribuye en una red de área local. Sólo los sistemas que tienen un archivo de licencia adecuado estarán autorizados a descifrar y ver el contenido.

- "Pos Multimedia Privacy Keeper", es una aplicación de Windows para proteger archivos multimedia locales frente a un acceso no autorizado por medio de una contraseña. -El documento "Privacy Enforcement with an Extended Role-Based Access Control Model" ("Cumplimiento de la privacidad con un modelo de control de acceso basado en roles extendido") describe un modelo de control de acceso basado en roles (RBAC) extendido, denominado modelo de control de acceso basado en roles consciente de la privacidad (PARBAC) , para cumplir las políticas de privacidad dentro de una organización. La mayor parte de los sitios Web 2.0 tienen (como lo requiere la ley en la mayor parte de los países) cierto tipo de política de privacidad, que permite en teoría a los usuarios restringir quién puede acceder a sus datos privados, incluyendo datos multimedia. En la práctica, sin embargo, las implementaciones actuales tienen las siguientes características no deseables:

- Son soluciones ad hoc. Cada servicio Web 2.0 implementa su propia política de 5 privacidad, con su propio cumplimiento y reglas.

- A menudo son soluciones incompletas. Restringen el acceso a contenido cuando se accede al mismo de la manera que lo previó el desarrollador del sitio, pero permiten el acceso directo a contenido cuando se evita la navegación normal del sitio (accediendo al URL directamente en lugar de navegar al mismo, por ejemplo) .

- No controlan la copia y redistribución de datos privados. No existe una medida técnica in situ que evite que algún usuario copie y redistribuya los datos privados de otro usuario.

- Si se ha cargado cierto contenido en diversos sitios, no existe ninguna manera sencilla de eliminar el contenido de todos los sitios más que ir a cada uno de los sitios y 15 eliminarlo.

SUMARIO DE LA INVENCiÓN

La invención descrita en este documento pretende solucionar todos los problemas mencionados anteriormente, proporcionando un punto único, centralizado en el que pueden especificarse los requisitos de acceso a un contenido multimedia privado, adaptados a la necesidad de los usuarios, y en el que el usuario tiene un control total sobre quién puede acceder a su contenido privado. El sistema también evita la copia y redistribución de datos privados. Los requisitos de acceso para el contenido incluyen un conjunto de condiciones lógicas sobre los siguientes parámetros: identidad de solicitante, referenciador, tiempo, ubicación geográfica del solicitante, dirección IP (o subred) del solicitante. El solicitante, en este contexto, es el usuario que realiza una petición para cualquier contenido protegido. La identidad de solicitante es la identidad del usuario que solicita un contenido multimedia privado. La autenticación del solicitante puede delegarse en un servicio externo (y por tanto, la condición podría incluir una identidad de Facebook, por ejemplo) o el propietario del contenido puede pedir que la autenticación la realice el servidor central. Por tanto, la identidad de solicitud puede ser o bien una identidad externa o bien una interna. Referenciador, en este contexto, significa el servicio o página web desde la que el solicitante solicita el contenido protegido. El referenciador puede expresarse sólo como un servicio (tal como "Facebook') o como un URL (localizador uniforme de recursos) concreto. Tiempo, en este contexto, significa un intervalo de tiempo, expresado sólo como un intervalo de tiempo diario (por ejemplo, permitir descarga sólo desde las 8 a.m. hasta las 5 p.m.) o como un intervalo concreto (permitir descarga sólo desde el 1 de agosto de 2008 hasta el 20 de agosto de 2010) . Ubicación geográfica, en este contexto, significa una región (como Europa) , ciudad o país concreto. Dirección IP (o subred) en este contexto significa o bien una dirección IP concreta o bien una expresión de subred.

Un aspecto de la invención se refiere a un procedimiento para proteger contenido multimedia privado, proporcionado por un usuario propietario para compartirlo entre los usuarios de una red. Este procedimiento comprende cargar un contenido multimedia privado en un servidor central y especificar, a través de un navegador web, requisitos de acceso asociados a dicho contenido multimedia privado y que comprenden condiciones lógicas sobre un conjunto de parámetros para determinar si un usuario está autorizado a visualizar el contenido multimedia privado. Así, el usuario propietario decide...

Reivindicaciones:

1. Un procedimiento para proteger contenido multimedia privado, proporcionado por un usuario propietario (1) para compartirlo entre los usuarios de una red, caracterizado porque comprende las siguientes etapas:

a) cargar (4) un contenido multimedia privado (2) en un servidor central

(21) y especificar, a través de un navegador web, requisitos de acceso

(3) asociados a dicho contenido multimedia privado y que comprenden condiciones lógicas sobre un conjunto de parámetros para determinar si un usuario está autorizado a visualizar el contenido multimedia privado; b) generar un archivo de referencia (6) en el servidor central, comprendiendo el archivo de referencia un puntero al contenido multimedia privado almacenado en el servidor central; c) cargar (7) el archivo de referencia en servidores multimedia (8) de la red a los que tienen acceso los usuarios de la red; d) obtener (9) el archivo de referencia a partir de al menos uno de los servidores multimedia a través del navegador web; e) extraer (11) el puntero al contenido multimedia privado del archivo de referencia a través de una aplicación cliente; f) enviar, desde la aplicación cliente al servidor central, una petición de acceso (12) al contenido multimedia privado que comprende el puntero al contenido multimedia privado y comprende información acerca de, al menos, un parámetro seleccionado de: -identidad de solicitante: esto es, la identidad del usuario que solicita el contenido multimedia privado y la autenticación de la identidad se realiza por un servicio externo a menos que el usuario propietario pida que la autenticación se realice por el servidor central; -referenciador: esto es, el servicio o página web desde el que el solicitante solicita el contenido multimedia privado; -intervalo de tiempo: esto es, un intervalo de tiempo diario o un intervalo concreto; -ubicación geográfica del solicitante; -dirección I P del solicitante; g) comprobar (13) por el servidor central si la petición de acceso al contenido multimedia privado cumple con los requisitos de acceso asociados al contenido multimedia privado especificados por el usuario propietario; h) si después de la comprobación del paso g) , la petición de acceso a

un contenido multimedia privado para un usuario de la red cumple con los requisitos de acceso asociados al contenido multimedia privado, se genera (15) una autorización de acceso al contenido multimedia privado por el servidor central y el contenido multimedia privado se envía al usuario de la red a través de la aplicación cliente;

i) si después de la comprobación del paso g) , la petición de acceso a un contenido multimedia privado para un usuario de la red no cumple con los requisitos de acceso asociados al contenido multimedia privado, se genera (15) una denegación de acceso al contenido multimedia privado por el servidor central y se envía un mensaje de denegación de acceso al usuario de la red a través de la aplicación cliente;

j) generar una clave de sesión en un módulo de cifrado, usando el puntero a un contenido multimedia privado como valor inicial de clave, y el contenido multimedia privado pedido por un usuario de la red se cifra (16) antes de enviar (17) dicho contenido multimedia privado a dicho usuario de la red.

2. El procedimiento según la reivindicación 1, en el que el puntero al contenido multimedia privado está incluido en el archivo de referencia como metadatos.

3. El procedimiento según la reivindicación 1, en el que el puntero al contenido multimedia privado está incluido en el archivo de referencia como marca de agua digital.

4. El procedimiento según la reivindicación 1, en el que se comprueba que el al menos un parámetro cumple con los requisitos de acceso asociados al contenido multimedia privado en el servidor central para determinar si el usuario de la red está autorizado.

5. El procedimiento según la reivindicación 1, que comprende además descifrar

(19) el contenido multimedia privado, enviado desde el servidor central, usando una clave de sesión, que se ejecuta en un módulo de memoria protegido, protegido a través de tecnología de Módulo de Plataforma Segura.

6. El procedimiento según la reivindicación 1, en el que el cifrado se realiza mediante un algoritmo simétrico.

7. El procedimiento según una cualquiera de las reivindicaciones 1-6, en el que el envío de contenido multimedia privado desde el servidor central a la aplicación cliente (20) se realiza usando el protocolo de transporte HTTP/HTTPS.

8. Sistema para proteger contenido multimedia privado, proporcionado por un usuario propietario para compartirlo entre los usuarios de una red, caracterizado porque comprende:

- una aplicación cliente (20) configurada para: -extraer (11) un puntero a un contenido multimedia privado, generado por un servidor central y obtenido a partir de un archivo de referencia cargado en servidores multimedia a través de un navegador web; -comunicar a un usuario de la red con el servidor central enviando al servidor central una petición de acceso (12) por parte del usuario, comprendiendo la petición de acceso el puntero al contenido multimedia privado; -recibir contenidos multimedia privados desde el servidor central (21) ;

- un servidor central (21) configurado para: -almacenar (4) contenidos multimedia privados (2) asociados a requisitos de acceso (3) ; -generar (6) un archivo de referencia que comprende un puntero a un contenido multimedia privado; -comprobar (13) si una petición de acceso al contenido multimedia privado, enviada a través de la aplicación cliente, cumple con los requisitos de acceso asociados a dicho contenido multimedia privado; -generar una autorización de acceso (15) al contenido multimedia privado cuando una petición de acceso a dicho contenido multimedia privado cumple con los requisitos de acceso, y configurado para enviar dicho contenido multimedia privado a un usuario de la red a través de la aplicación cliente; -generar una denegación de acceso (15) a un contenido multimedia privado cuando una petición de acceso a dicho contenido multimedia privado no cumple con los requisitos de acceso, y configurado para enviar un mensaje de denegación de acceso a un usuario de la red a través de la aplicación cliente (20) ;

- un módulo de cifrado en el servidor central configurado para cifrar (16) el contenido multimedia privado, proporcionado por el usuario propietario (1) , a través de una clave de sesión generada usando el puntero al contenido multimedia privado como valor inicial de clave, antes de enviar (17) el contenido multimedia privado a la aplicación cliente.

El sistema según la reivindicación 8, que comprende además un módulo de memoria protegido (18) , protegido por medio de la tecnología de módulo de plataforma segura, configurado para descifrar (19) el contenido multimedia privado, recibido desde el servidor central.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]