Sistemas y métodos para la gestión y la comunicación seguras en un grupo de trabajo.

Un método para la comunicación segura comunicación en un grupo de trabajo,

de tal modo que el métodocomprende:

recibir, en un primer cliente (1604) de grupo de trabajo, un mensaje encriptado o cifrado procedente de unservidor de claves de grupo de trabajo, de tal manera que el mensaje cifrado comprende una clave de grupode trabajo, un número de versión de la clave de grupo de trabajo, y un valor de tiempo de vida, TTL, para laclave de grupo de trabajo; e

iniciar una sesión de comunicación con un segundo cliente (1606) de grupo de trabajo, de tal modo que iniciarla sesión de comunicación comprende:

determinar, en el primer cliente de grupo de trabajo, si la clave de grupo de trabajo ha expiradobasándose, al menos en parte, en el valor de TTL para la clave de grupo de trabajo;

comprobar, en respuesta a la determinación de que la clave de grupo de trabajo ha expirado, ladisponibilidad de una nueva clave de grupo de trabajo procedente del servidor de claves;enviar al segundo cliente de grupo de trabajo, en respuesta a la determinación de que la clave degrupo de trabajo no ha expirado, una pluralidad de encabezamientos de compartimiento, de tal maneraque los encabezamientos de compartimiento incluyen la clave de grupo de trabajo y el número deversión de la clave de grupo de trabajo; y

verificar, en el segundo cliente de grupo de trabajo, que la versión de la clave de grupo de trabajo delsegundo cliente de grupo de trabajo coincide con la versión de la clave de grupo de trabajo del primercliente de grupo de trabajo.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/US2009/001158.

Solicitante: Security First Corp.

Nacionalidad solicitante: Estados Unidos de América.

Dirección: 22362 Gilberto, Suite 130 Rancho Santa Margarita, CA 92688 ESTADOS UNIDOS DE AMERICA.

Inventor/es: BONO,STEPHEN C, GREEN,MATTHEW D, LANDAU,GABRIEL D, ORSINI,RICK L, O\'HARE,MARK S, DAVENPORT,ROGER.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2449790_T3.pdf

Fragmento de la descripción:

Sistemas y métodos para la gestión y la comunicación seguras en un grupo de trabajo Referencia cruzada a solicitudes relacionadas Esta memoria reivindica los derechos de las Solicitudes de Patente Provisional de los Estados Unidos Nos. 61/066.699, titulada “Sistemas y métodos para la gestión segura de un grupo de trabajo” (“Systems and Methods for Secure Workgroup Management”) , presentada el 22 de febrero de 2008, y 61/147.961, titulada “Gestión y distribución de claves de grupos de trabajo” (“Workgroup Key Management and Distribution”) , presentada el 28 de enero de 2009.

Campo de la Invención La presente invención se refiere, en general, a sistemas y métodos mejorados para asegurar datos en movimiento (es decir, datos que están siendo transferidos desde una posición a otra) dentro de un grupo de trabajo. Los sistemas y métodos que se describen en esta memoria pueden ser utilizados en combinación con otros sistemas y métodos descritos en la Patente de los EE.UU. 7.391.865, de propiedad en común con la presente, y en las Solicitudes de Patente de los EE.UU., de propiedad en común con la presente, Nos. 10/458.928, presentada el 11 de junio de 2003, 11/258.839, presentada el 25 de octubre de 2005, 11/602.667, presentada el 20 de noviembre de 2006, 11/983.355, presentada el 7 de noviembre de 2007, 11/999.575, presentada el 5 de diciembre de 2007, 12/209.703, presentada el 12 de septiembre de 2008, y 12/349.897, presentada el 7 de enero de 2009.

Antecedentes de la Invención En la sociedad actual, las personas y las empresas llevan a cabo una cantidad cada vez mayor de actividades en sistemas informáticos y a través de ellos. Estos sistemas informáticos, incluyendo redes informáticas mantenidas en propiedad y no tenidas en propiedad, realizan con frecuencia el almacenamiento, archivo y transmisión de todo tipo de información delicada. Así, pues, existe una necesidad cada vez mayor de garantizar que los datos almacenados y transmitidos a través de estos sistemas no pueden ser leídos ni de otro modo comprometidos.

Una solución común para asegurar sistemas informáticos consiste en proporcionar la capacidad funcional de introducción de identificación y palabra de paso. Sin embargo, la gestión de las palabras de paso ha demostrado ser bastante costosa, con un alto porcentaje de llamadas de asistencia en el puesto referentes a problemas con las palabras de paso. Es más, las palabras de paso proporcionan una escasa seguridad por cuanto son, generalmente, almacenadas en un archivo susceptible de acceso indebido, a través, por ejemplo, de ataques usando la fuerza bruta.

Otra solución para asegurar sistemas informáticos consiste en proporcionar infraestructuras criptográficas. La criptografía se refiere, en general, a la protección de los datos al transformarlos, o cifrarlos, en un formato ilegible.Únicamente quienes poseen la (s) clave (s) de la encriptación o cifrado pueden descifrar los datos convirtiéndolos en un formato utilizable. La criptografía puede ser utilizada para identificar usuarios, por ejemplo, autentificación, con el fin de permitir el acceso a privilegios, por ejemplo, autorización, para crear certificados y firmas digitales, y funciones similares. Un sistema criptográfico popular es un sistema de clave pública que se sirve de dos claves, una clave pública conocida por todo el mundo y una clave privada conocida únicamente por la persona o la empresa propietaria de la misma. En general, los datos encriptados o cifrados con una de las claves son descifrados con la otra y ninguna de las claves puede ser recreada a partir de la otra.

Desgraciadamente, incluso los anteriores sistemas criptográficos de clave pública convencionales siguen basándose en gran medida en el usuario para su seguridad. Por ejemplo, los sistemas criptográficos facilitan la clave privada al usuario, por ejemplo, a través del navegador o explorador del usuario. Los usuarios sin conocimientos especializados almacenan entonces, por lo general, la clave privada en un dispositivo de accionamiento de disco duro accesible a otros a través de un sistema informático abierto, tal como, por ejemplo, la Internet. Por otra parte, los usuarios pueden escoger nombres inadecuados para los archivos que contienen su clave privada, tales como, por ejemplo, “clave”. El resultado de la anterior y de otras acciones es permitir que la clave o claves sean susceptibles de comprometerse o ponerse en peligro.

Las soluciones convencionales para el aseguramiento de los datos en movimiento no alcanzan tampoco a proporcionar un soporte de grupo de trabajo robusto y seguro. Por ejemplo, los miembros de un grupo de trabajo pueden desear comunicarse de forma segura (por ejemplo, de una manera privada y autentificada) con otros miembros del grupo de trabajo a través de uno o más canales seguros. Los protocolos seguros de comunicación de grupo de trabajo convencionales basados en claves de cifrado de grupo de trabajo previamente compartidas, en cifrado de difusión de clave pública, y en elementos similares, a menudo se vuelven inestables e inseguros debido a una gestión y distribución no seguras e ineficientes de la clave de grupo de trabajo compartida. Además de ello, estos protocolos de comunicación de grupo de trabajo seguros incluyen, generalmente, tan solo un soporte de revocación de cliente de grupo de trabajo limitado. Por ejemplo, los privilegios de comunicación de un miembro del grupo de trabajo cualquiera no pueden, por lo general, ser eficientemente revocados, por ejemplo, tras haberse puesto en peligro la identidad del miembro o la clave del grupo de trabajo compartida, o después de que el miembro

de grupo de trabajo ha abandonado un grupo de trabajo. Es más, con las soluciones convencionales, no hay, generalmente, modo alguno de renovar de una forma rápida y eficaz un mecanismo de seguridad de un grupo de trabajo, ya sea bajo petición, ya sea de forma periódica o automáticamente una vez que se han revocado los privilegios de comunicación de un miembro cualquiera del grupo de trabajo (o bien el miembro de grupo de trabajo ha abandonado el grupo de trabajo) .

El documento US 2007/160.138 divulga una comunicación de grupo de trabajo segura en la que una clave del grupo de trabajo se convierte en un credencial compartido para los miembros del grupo de trabajo.

Compendio de la Invención Basándose en lo anterior, existe la necesidad de proporcionar un esquema de seguridad de grupo de trabajo más robusto y seguro para uso con soluciones de datos en movimiento.

La presente invención se define por la materia objeto de las reivindicaciones independientes. Realizaciones preferidas se definen por las reivindicaciones dependientes.

Breve descripción de los dibujos La presente invención se describe con mayor detalle en lo que sigue, en asociación con los dibujos que se acompañan, que se dan con la intención de ilustrar, y no limitar, la invención, y en los cuales:

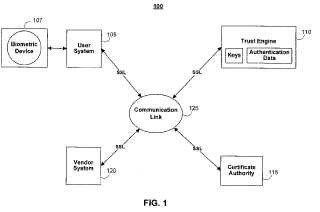

La Figura 1 ilustra un diagrama de bloques de un sistema criptográfico de acuerdo con aspectos de una realización de la invención; La Figura 2 ilustra un diagrama de bloques del motor de confianza de la Figura 1, de acuerdo con aspectos de una realización de la invención; La Figura 3 ilustra un diagrama de bloques del motor de transacciones de la Figura 2, de acuerdo con aspectos de una realización de la invención; La Figura 4 ilustra un diagrama de bloques del repositorio de la Figura 2, de acuerdo con aspectos de una realización de la invención; La Figura 5 ilustra un diagrama de bloques del motor de autentificación de la Figura 2, de acuerdo con aspectos de una realización de la invención; La Figura 6 ilustra un diagrama de bloques del motor criptográfico de la Figura 2, de acuerdo con aspectos de una realización de la invención; La Figura 7 es un diagrama de bloques de un sistema de datos en movimiento ilustrativo, de acuerdo con una realización de la presente invención; La Figura 8 es un diagrama de bloques de otro sistema de datos en movimiento ilustrativo, de acuerdo con una realización de la presente invención; Las Figuras 9A y 9B son diagramas de flujo de procedimiento simplificados e ilustrativos para la generación de encabezamiento y la partición o división de datos para datos en movimiento, que pueden ser utilizados en cualquier combinación apropiada, con cualesquiera adiciones, borrados o modificaciones apropiados, de acuerdo con una realización de la presente invención; La Figura 10 es un diagrama de bloques simplificado de un formato de compartimiento ilustrativo que puede ser utilizado en cualquier combinación adecuada, con cualesquiera adiciones, borrados o modificaciones apropiados, de acuerdo con una realización de la presente invención;... [Seguir leyendo]

Reivindicaciones:

1. Un método para la comunicación segura comunicación en un grupo de trabajo, de tal modo que el método comprende:

recibir, en un primer cliente (1604) de grupo de trabajo, un mensaje encriptado o cifrado procedente de un servidor de claves de grupo de trabajo, de tal manera que el mensaje cifrado comprende una clave de grupo de trabajo, un número de versión de la clave de grupo de trabajo, y un valor de tiempo de vida, TTL, para la clave de grupo de trabajo; e iniciar una sesión de comunicación con un segundo cliente (1606) de grupo de trabajo, de tal modo que iniciar la sesión de comunicación comprende:

determinar, en el primer cliente de grupo de trabajo, si la clave de grupo de trabajo ha expirado basándose, al menos en parte, en el valor de TTL para la clave de grupo de trabajo; comprobar, en respuesta a la determinación de que la clave de grupo de trabajo ha expirado, la disponibilidad de una nueva clave de grupo de trabajo procedente del servidor de claves; enviar al segundo cliente de grupo de trabajo, en respuesta a la determinación de que la clave de grupo de trabajo no ha expirado, una pluralidad de encabezamientos de compartimiento, de tal manera que los encabezamientos de compartimiento incluyen la clave de grupo de trabajo y el número de versión de la clave de grupo de trabajo; y verificar, en el segundo cliente de grupo de trabajo, que la versión de la clave de grupo de trabajo del segundo cliente de grupo de trabajo coincide con la versión de la clave de grupo de trabajo del primer cliente de grupo de trabajo.

2. El método de acuerdo con la reivindicación 1, que comprende adicionalmente generar la pluralidad de encabezamientos de compartimiento antes de enviar la pluralidad de encabezamientos de compartimiento, de tal manera que generar la pluralidad de encabezamientos de compartimiento comprende distribuir la clave de grupo de trabajo dentro de la pluralidad de encabezamientos de compartimiento utilizando un esquema de compartimiento secreto.

3. El método de acuerdo con la reivindicación 1, en el cual el mensaje cifrado es cifrado utilizando un lenguaje cifrado simétrico que emplea la clave secreta del primer cliente de grupo de trabajo.

4. El método de acuerdo con la reivindicación 1, en el cual el mensaje cifrado es cifrado utilizando un lenguaje cifrado asimétrico que emplea la clave pública del primer cliente de grupo de trabajo.

5. El método de acuerdo con la reivindicación 1, en el cual los encabezamientos de compartimiento incluyen, adicionalmente, un identificador de grupo de trabajo, de tal manera que el método comprende, adicionalmente, verificar, en el segundo cliente de grupo de trabajo, que el identificador de grupo de trabajo es válido para un grupo de trabajo al que pertenece el segundo cliente de grupo de trabajo.

6. El método de acuerdo con la reivindicación 1, que comprende adicionalmente:

recibir, en el primer cliente de grupo de trabajo, un mensaje de actualización de clave de grupo de trabajo, de tal manera que el mensaje de actualización de clave de grupo de trabajo incluye una nueva clave de grupo de trabajo, un nuevo número de versión de la clave de grupo de trabajo, y un nuevo valor de TTL para la nueva clave de grupo de trabajo; y actualizar, en el primer cliente de grupo de trabajo, un aviso de refrescamiento o renovación de clave de grupo de trabajo, basándose, al menos en parte, en el nuevo valor de TTL.

7. El método de acuerdo con la reivindicación 6, en el cual actualizar el aviso de refrescamiento de clave de grupo de trabajo comprende ajustar el aviso de refrescamiento de clave de grupo de trabajo en el tiempo u hora corriente más el nuevo valor de TTL.

8. Un sistema para la comunicación segura en un grupo de trabajo, de tal modo que el sistema comprende:

un primer cliente (1604) de grupo de trabajo, configurado para:

recibir un mensaje encriptado o cifrado procedente de un servidor de claves de grupo de trabajo, de tal manera que el mensaje cifrado comprende una clave de grupo de trabajo, un número de versión de la clave de grupo de trabajo, y un valor de tiempo de vida, TTL, para la clave de grupo de trabajo; e iniciar una sesión de comunicación con un segundo cliente (1606) de grupo de trabajo, de tal manera que el primer cliente de grupo de trabajo está configurado para:

determinar si la clave de grupo de trabajo ha expirado basándose, al menos en parte, en el valor de TTL para la clave de grupo de trabajo; comprobar, en respuesta a la determinación de que la clave de grupo de trabajo ha expirado, la disponibilidad de una nueva clave de grupo de trabajo procedente del servidor de claves; enviar al segundo cliente de grupo de trabajo, en respuesta a la determinación de que la clave de

grupo de trabajo no ha expirado, una pluralidad de encabezamientos de compartimiento, de tal manera que los encabezamientos de compartimiento incluyen la clave de grupo de trabajo y el número de versión de la clave de grupo de trabajo; y

un segundo cliente de grupo de trabajo, configurado para verificar que la versión de la clave de grupo de trabajo del segundo cliente de grupo de trabajo coincide con la versión de la clave de grupo de trabajo del primer cliente de grupo de trabajo.

9. El sistema de acuerdo con la reivindicación 8, en el cual el primer cliente de grupo de trabajo está configurado para generar la pluralidad de encabezamientos de compartimiento al distribuir la clave de grupo de trabajo dentro de la pluralidad de encabezamientos de compartimiento utilizando un esquema de compartimiento secreto.

10. El sistema de acuerdo con la reivindicación 8, en el cual el mensaje cifrado es cifrado utilizando un lenguaje cifrado simétrico que emplea la clave secreta del primer cliente de grupo de trabajo.

11. El sistema de acuerdo con la reivindicación 8, en el cual el mensaje cifrado es cifrado utilizando un lenguaje cifrado asimétrico que emplea la clave pública del primer cliente de grupo de trabajo.

12. El sistema de acuerdo con la reivindicación 8, en el cual los encabezamientos de compartimiento incluyen, adicionalmente, un identificador de grupo de trabajo, habiéndose configurado el segundo cliente de grupo de trabajo,

adicionalmente, para verificar que el identificador de grupo de trabajo es válido para un grupo de trabajo al que pertenece el segundo cliente de grupo de trabajo.

13. El sistema de acuerdo con la reivindicación 8, en el que el primer cliente de grupo de trabajo se ha configurado para:

recibir un mensaje de actualización de clave de grupo de trabajo, de tal manera que el mensaje de actualización de clave de grupo de trabajo incluye una nueva clave de grupo de trabajo, un nuevo número de versión de la clave de grupo de trabajo, y un nuevo valor de TTL para la nueva clave de grupo de trabajo; y actualizar un aviso de refrescamiento o renovación de clave de grupo de trabajo, basándose, al menos en parte, en el nuevo valor de TTL.

14. El sistema de acuerdo con la reivindicación 13, en el cual el primer cliente de grupo de trabajo se ha configurado para actualizar el aviso de refrescamiento de clave de grupo de trabajo ajustando el aviso de refrescamiento de clave de grupo de trabajo en el tiempo u hora corriente más el nuevo valor de TTL.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]