Procedimiento de segurización de al menos una zona de memoria de un dispositivo electrónico, módulo de segurización, dispositivo electrónico y programa de ordenador correspondientes.

El procedimiento de segurización de al menos 1 a de memoria de un dispositivo electrónico que comprende las siguientes etapas:

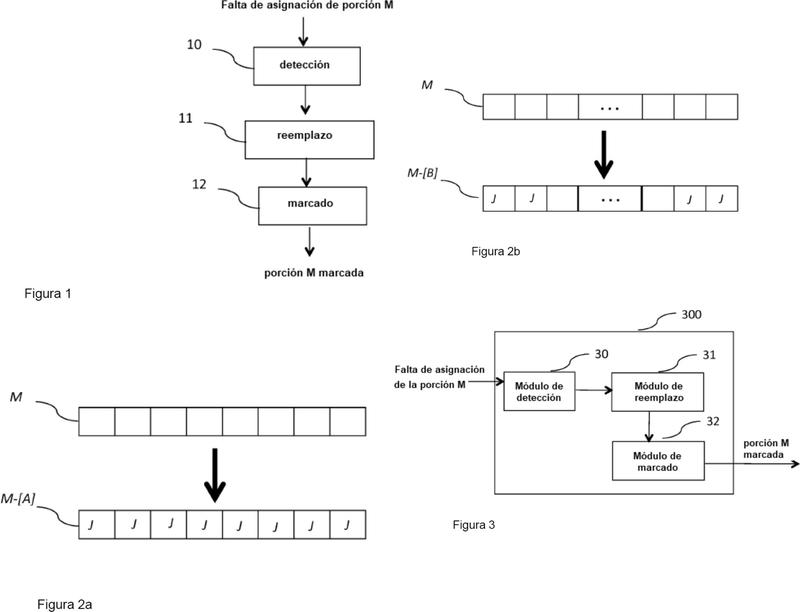

- detección (10) de una falta de asignación de al menos una porción de dicha zona de memoria, llamada porción no asignada (M);

- reemplazo (11) de al menos una parte de dicha porción no asignada (M) por al menos una instrucción predeterminada, llamada instrucción de alerta (J), o al menos una combinación de instrucciones predeterminadas, llamada combinación de instrucciones de alerta;

- marcado (12) de dicha porción no asignada (M).

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2016/080684.

Solicitante: Ingenico Group.

Nacionalidad solicitante: Francia.

Dirección: 28/32 boulevard de Grenelle 75015 Paris FRANCIA.

Inventor/es: NACCACHE, DAVID, GERAUD,RÉMI, KOUDOUSSI,HIBA.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F21/52 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › G06F 21/00 Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas. › durante la ejecución del programa, p. ej.: integridad de la pila, desbordamiento de búfer o la prevención de borrado de datos durante la ejecución del programa, p. ej. integridad de la pila, desbordamiento de búfer o la prevención de borrado de datos no deseados.

PDF original: ES-2763818_T3.pdf

Reivindicaciones:

1. El procedimiento de segurización de al menos 1 a de memoria de un dispositivo electrónico que comprende las siguientes etapas:

- detección (10) de una falta de asignación de al menos una porción de dicha zona de memoria, llamada porción no asignada (M) ;

- reemplazo (11) de al menos una parte de dicha porción no asignada (M) por al menos una instrucción predeterminada, llamada instrucción de alerta (J) , o al menos una combinación de instrucciones predeterminadas, llamada combinación de instrucciones de alerta;

- marcado (12) de dicha porción no asignada (M) .

2. El procedimiento de segurización según la reivindicación 1, caracterizado por que comprende una etapa previa de determinación del tamaño de dicha porción no asignada y por que:

- cuando dicho tamaño determinado es inferior a un umbral predeterminado, dicha etapa de reemplazo reemplaza todos los bytes de dicha porción no asignada por al menos una instrucción de alerta o al menos una combinación de instrucciones de alerta, y dicho marcado entrega una zona de memoria marcada como segurizada;

- cuando dicho tamaño determinado es superior a un umbral predeterminado, dicha etapa de reemplazo reemplaza al menos los n primeros y los m últimos bytes de dicha porción no asignada por al menos una instrucción de alerta o al menos una combinación de instrucciones de alerta, siendo n y m enteros predeterminados superiores a cero, y dicho marcado entrega una zona de memoria marcada como no segurizada.

3. El procedimiento de segurización según la reivindicación 2, caracterizado por que, cuando dicho tamaño predeterminado es superior a un umbral predeterminado, dicho procedimiento comprende:

- un número predeterminado de iteraciones de dicha etapa de reemplazo, estando adaptado dicho número predeterminado de iteración es para reemplazar todos los bytes de dicha porción no asignada, y

- cuando todos los bytes de dicha porción no asignada se reemplazan, entregando una etapa de modificación del marcado de dicha porción no asignada una zona de memoria marcada como segurizada.

4. El procedimiento de segurización según la reivindicación 1, caracterizado por que comprende una etapa previa de escritura, en al menos una zona de memoria protegida de dicho dispositivo electrónico, distinta de dicha zona de memoria a segurizar, de al menos un programa de alerta ejecutado mediante la ejecución de dicha instrucción de alerta o combinación de instrucciones de alerta.

5. El procedimiento de segurización según la reivindicación 4, caracterizado por que dicha instrucción de alerta o dicha combinación de instrucciones de alerta corresponde con un salto hacia dicho programa de alerta.

6. El procedimiento de segurización según la reivindicación 4, caracterizado por que dicho programa de alerta consiste en generar una alerta del tipo que comprende al menos:

- una señal sonora emitida por dicho dispositivo electrónico;

- una señal visual emitida por dicho dispositivo electrónico;

- una desactivación de al menos una parte de dicho dispositivo electrónico;

- una combinación de al menos dos de dichos tipos de alerta.

7. El procedimiento de segurización según la reivindicación 2, caracterizado por que una zona de memoria marcada como se usura puede asignarse y zona de memoria marcada como no segurizada no puede asignarse y por que una zona de memoria no marcada se asigna con prioridad en comparación con una zona de memoria marcada como segurizada.

8. El módulo de segurización (300) de al menos una zona de memoria de un dispositivo electrónico que comprende: - un módulo de detección (30) de una falta de asignación de al menos una porción de dicha zona de memoria, llama la porción no asignada (M) ;

- un módulo de reemplazo (31) de al menos una parte de dicha porción no asignada (M) por al -1 instrucción predeterminada, llamada instrucción de alerta (J) , o al menos una combinación de instrucciones predeterminadas, llamada combinación de instrucciones de alerta;

- un módulo de marcado (32) de dicha porción no asignada (M) .

9. El dispositivo electrónico que comprende un módulo de segurización según la reivindicación 8.

10. El producto de programa de ordenador que comprende instrucciones para la ejecución de etapas del procedimiento de segurización según cualquiera de las reivindicaciones 1 a 7 cuando dicho programa se ejecuta por un ordenador.

11. El soporte de registro legible por un ordenador sobre el cual se registra un programa de ordenador que comprende instrucciones para la ejecución de etapas del procedimiento de segurización según cualquiera de las reivindicaciones 1 a 7.

Patentes similares o relacionadas:

Servidor de seguridad de soporte lógico, del 19 de Febrero de 2020, de Idemia Identity & Security France: Procedimiento de verificación de ejecución de applets (AA1, AB1) desarrolladas en un lenguaje orientado objeto y compiladas en código intermedio, siendo el procedimiento […]

Sistema informático asegurado con autenticación asíncrona, del 1 de Enero de 2020, de Winbond Electronics Corp: Dispositivo informático, que comprende: un puente de entrada, que se acopla para recibir una secuencia de elementos de datos para su uso mediante el […]

Integridad de descifrado de código bajo demanda, del 3 de Julio de 2019, de NAGRAVISION SA: Método para supervisar la integridad de código, que comprende: recibir uno o más archivos en los que el código ficticio ocupa un área de descifrado de código bajo demanda […]

Codificación de etiquetas en valores para capturar los flujos de información, del 5 de Abril de 2019, de QUALCOMM INCORPORATED: Un procedimiento para codificar etiquetas de seguridad en un valor de lenguaje dinámico, que comprende: asignar una cantidad de bits en el valor del lenguaje […]

Protección de procesos antimalware, del 3 de Abril de 2019, de Microsoft Technology Licensing, LLC: Un procedimiento que comprende: recibir , mediante un dispositivo informático, un certificado de confianza de una fuente verificada; […]

Gestión de aplicaciones relacionadas con módulos seguros, del 6 de Marzo de 2019, de Nokia Technologies OY: Un aparato capaz de alojar un módulo seguro , comprendiendo el aparato: medios de memoria para almacenar al menos una aplicación ; medios de […]

Procedimiento y entorno de ejecución para la ejecución asegurada de instrucciones de programa, del 25 de Febrero de 2019, de SIEMENS AKTIENGESELLSCHAFT: Procedimiento para la ejecución asegurada y asistida por ordenador de una aplicación con las siguientes etapas del procedimiento: - encendido […]