MÉTODO PARA LA CONEXIÓN A TRAVÉS DE UNA RED DE COMUNICACIONES DE UN OPERADOR DE EQUIPOS TERMINALES DE DOS USUARIOS CONECTADOS A UNA RED AD-HOC.

Método para la conexión a través de una red de comunicaciones de un operador de equipos terminales de dos usuarios conectados a una red ad-hoc.

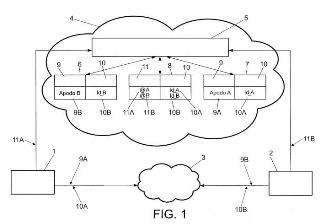

Método para la conexión a través de una red de comunicaciones de un operador (4) de equipos terminales de, al menos, dos usuarios (1, 2), en el que el usuario llamante (1) direcciona al usuario llamado (2) mediante una identificación (9B) que dicho usuario llamado (2) ha utilizado previamente en una red ad-hoc (3) a la que ambos usuarios (1, 2) han estado conectados simultáneamente. Dicha identificación (9B) tiene asociado un identificador de sistema único (10B) en un registro propio del usuario llamante (6) en la red del operador; que a su vez tendrá asociado en una base de datos (8) de la red del operador a la que el usuario llamante (1) no tiene acceso, una dirección de contacto (11B) del usuario llamado, que permitirá finalmente establecer la comunicación entre ambos usuarios (1, 2).

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P200930108.

Solicitante: TELEFONICA, S.A..

Nacionalidad solicitante: España.

Inventor/es: GALINDO MERCHÁN,Daniel, JUAN SÁNCHEZ,Francisco Javier, MAZARIEGOS DEL REY,Rubén, SANDOVAL ALONSO,Salvador, ROMERO PERALES,José Javier.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

Fragmento de la descripción:

hoc y se intercambien otro tipo de datos de contacto

Método para la conexión a través de una red de comunicaciones de un operador de equipos terminales de dos usuarios conectados a una red ad-hoc. Campo de la invención

La presente invención se aplica al campo de las telecomunicaciones y, más concretamente, a las comunicaciones entre equipos terminales en redes de telefonía móvil y redes ad-hoc. Antecedentes de la invención

En la actualidad, la mayoría de los dispositivos de comunicaciones móviles, permiten no sólo el acceso a los recursos de las redes convencionales de las operadoras, sino también la participación en redes de carácter local, denominadas ad-hoc, en las que no existe una infraestructura de operador, sino que los propios dispositivos conectados estructuran y dan servicio a la red.

En estas redes, los equipos se conectan entre sí directamente utilizando una tecnología común para tal efecto, como pueden ser, entre otras, IEEE 802.11 Wi-Fi, IEEE 802.15 WPAN (Red de Área Personal Inalámbrica) , Bluetooth, UWB (Banda Ultra Ancha) , Zigbee o incluso IEEE 802.16 WMAN (Red de Área Metropolitana Inalámbrica) .

Una vez establecida la red ad-hoc, los dispositivos pueden intercambiar datos y establecer conexiones de distintos tipos (texto, voz, vídeo) , ya sea de forma directa (comunicación de un solo salto) o indirecta (comunicación multi-salto) , estando dicha conexión siempre limitada por la tecnología utilizada para crear la red. En general, en estas redes, basta con conocer una identificación o apodo utilizado en la red por un usuario para establecer con él una conexión, sin necesidad de intercambiar a tal efecto ningún otro tipo de datos personales o de conexión (número de teléfono, dirección de correo...) .

Con el fin de ampliar las funcionalidades de estas redes, se ha buscado en los últimos años un cierto nivel de interacción con las redes de comunicaciones de los operadores, pudiendo así aprovechar parte del potencial de su infraestructura.

El principal foco de esfuerzo ha sido la interconexión entre las redes ad-hoc y las redes de infraestructura. En ese sentido, US-2006/171403-A1 y US-2005/117560-A1 proponen distintos métodos que permiten a los dispositivos móviles de una red ad-hoc el acceso a los recursos de la red de infraestructura a través de un nodo de la red ad-hoc que actúa como puente entre ambas.

Buscando otro tipo de prestaciones, EP-1871053-A1 proporciona una nueva aplicación a la interacción entre la red del operador y la red ad-hoc al utilizar los recursos de la primera para gestionar, a través de los terminales móviles conectados a ambas, el enrutamiento de la red ad-hoc, conflictivo en principio ya que las tablas de enrutamiento deben ir modificándose al cambiar los equipos conectados a la red.

Sin embargo, todos estos avances, si bien añaden prestaciones a las características básicas de la red adhoc, suponen una simbiosis sólo relativa, ya que el tráfico entre los usuarios sigue limitado por las capacidades de la red ad-hoc, así como por la temporalidad de la misma, impidiendo el establecimiento de comunicaciones entre los equipos una vez éstos han dejado de formar parte de dicha red, a menos que se de los usuarios.

Descripción de la invención

La presente invención resuelve el problema anteriormente mencionado mediante un procedimiento que permite a un usuario el establecimiento de conexiones de distintos tipos (texto, voz, vídeo) sobre la red de comunicaciones de un operador con un segundo usuario con el que está, o ha estado, conectado a través de una red ad-hoc, utilizando para identificarle de cara al proceso de enrutamiento, la identificación

o apodo con el que dicho segundo usuario se habla identificado en la red ad-hoc, el cual está asociado al identificador único del usuario en el sistema.

Para ello, en primer lugar el usuario llamante envía al servidor de aplicaciones de la red del operador (elemento central de comunicaciones anónimas) una solicitud de conexión en la que se incluye el apodo de red ad-hoc del usuario con el que quiere establecer una conexión sobre la red del operador.

El elemento central de comunicaciones anónimas accede a un registro propio del usuario llamante en la red, que actúa como agenda en red, y en el que está asociado el apodo ad-hoc y el identificador de sistema único del usuario con el que se desea establecer la conexión.

Una vez dispone del identificador de sistema, el elemento central de comunicaciones anónimas accede a una base de datos de identidades de usuario en la red, relacionando los identificadores de sistema con su correspondiente dirección de contacto en la red. Esta base de datos es inaccesible por el usuario, garantizando así que se mantiene el mismo nivel de privacidad en la conexión que en las redes ad-hoc.

Finalmente, al conocer la dirección de red de los dos usuarios, el elemento central de comunicaciones anónimas establece la conexión sobre la que se podrán proporcionar todos los servicios permitidos por la red (texto, voz, vídeo ...) .

Preferentemente, la invención permite dar de alta en el elemento central de comunicaciones anónimas a los usuarios que deseen disponer de éste servicio. En el método preferente de dado de alta a un usuario, el elemento central de comunicaciones anónimas comprende la obtención de la dirección de contacto del equipo terminal del usuario en la red del operador, la asignación al mismo de un identificador de sistema único dentro de la red, y la solicitud a la base de datos de identidades de usuario de la inclusión de dichos campos en la base de datos.

Este proceso puede iniciarse mediante el envió de la solicitud correspondiente desde el equipo terminal del usuario.

Preferentemente, el elemento central de comunicaciones anónimas comprobará que el usuario no haya sido ya dado de alta previamente, es decir, que su dirección de contacto e identificador de sistema no se encuentran ya en la base de datos de identidades de usuario.

Ante el éxito o fracaso de la operación de dado de alta del usuario, la invención contempla que el elemento central de comunicaciones anónimas pueda informar de este resultado al usuario.

Preferentemente, el elemento central de comunicaciones anónimas comunicará al usuario el identificador de sistema que se le ha asignado en caso de que se le haya dado de alta con éxito.

Cuando un usuario está conectado a otros usuarios a través de una red ad-hoc, la invención permite registrar en la agenda en red del primer usuario los datos de contacto del resto, es decir, almacenar en un registro de la red, asignado al primer usuario, el identificador de sistema y el apodo del resto de los usuarios del sistema.

Preferentemente, cada usuario publicará en la red ad-hoc su apodo y su identificador de sistema, notificando periódicamente estos datos de contacto al resto de usuarios conectados a la red ad-hoc mediante mensajes multicast.

Preferentemente, el proceso para realizar el registro de datos de contacto en la agenda en red comienza con una solicitud desde el equipo terminal del usuario que desea añadir elementos a su agenda en red. Tras comprobar que dicho usuario está dado de alta en el sistema, el elemento central de comunicaciones anónimas extraerá la dirección de contacto del usuario solicitante a partir de dicha solicitud, así como el identificador de sistema y el apodo en la red adhoc del usuario al que se desea agregar. Disponiendo de estos datos, el elemento central de comunicaciones anónimas solicitará a la agenda en red del usuario solicitante la inclusión en la misma del identificador de sistema y apodo en la red ad-hoc del segundo usuario.

Preferentemente, el elemento central de comunicaciones informará al usuario al que se desea agregar, que podrá autorizar o denegar la inclusión de sus datos en la agenda en red del usuario solicitante.

Preferentemente, el elemento central de comunicaciones anónimas informará al usuario del éxito o fracaso de esta operación de inclusión de datos en la agenda en red.

A la hora de establecer una comunicación sobre la red del operador, la invención recoge la posibilidad de incluir en la petición del usuario que realiza la llamada, adicionalmente, su propio identificador de sistema. Esta información también puede extraerse de la base de...

Reivindicaciones:

1. Método para la conexión a través de una red de comunicaciones de un operador (4) de equipos terminales de, al menos, dos usuarios (1, 2) que se conectan simultáneamente a una red ad-hoc (3) que comprende:

- (i) enviar desde un equipo terminal de un usuario llamante (1) una solicitud de establecimiento de conexión con un usuario llamado (2) a un servidor de aplicaciones (5) de la red del operador, direccionando a dicho usuario llamado (2) mediante una identificación (9B) que dicho usuario llamado (2) utiliza previamente en la red ad-hoc (3) a la que los dos usuarios (1, 2) se conectaron;

- (ii) obtener un identificador de sistema único (10B) asociado a la identificación (9B) de red ad-hoc del usuario llamado en un registro propio del usuario llamante en la red del operador (6) ;

- (iii) obtener una dirección de contacto en la red del operador del usuario llamado (11B) asociada al identificador de sistema único (10B) en una base de datos de la red del operador (8) a la que el usuario llamante (1) no tiene acceso;

- (iv) establecer una conexión entre una dirección de contacto en la red del operador del usuario llamante (11A) y la dirección de contacto en la red del operador del usuario llamado (11B) obtenida en dicha base de datos (8) .

2. Método según la reivindicación 1 caracterizado porque comprende un proceso para dar de alta a un usuario (1) en el servidor de aplicaciones (5) .

3. Método según la reivindicación 2 caracterizado porque el proceso para dar de alta a un usuario (1) en el servidor de aplicaciones (5) comprende:

- (i) obtener la dirección de contacto (HA) de dicho usuario en la red del operador;

- (ii) generar un identificador de sistema único (10A) dentro de dicha red;

- (iii) solicitar a la base de datos (8) de la red del operador la asociación de la dirección de contacto (HA) del usuario con un identificador de sistema (10A) .

4. Método según cualquiera de las reivindicaciones2y3 caracterizado porque el proceso de dar de alta a un usuario se inicia mediante un mensaje enviado desde el equipo terminal de dicho usuario (1) al servidor de aplicaciones (5) .

5. Método según cualquiera de las reivindicaciones2a4 caracterizado porque el procedimiento para dar de alta a un usuario comprende la comprobación por parte del servidor de aplicaciones (5) de que dicho usuario (1) no está ya dado de alta en dicho servidor de aplicaciones (5) de la red del operador.

6. Método según cualquiera de las reivindicaciones 2 a 5 caracterizado porque el servidor de aplicaciones (5) informa al usuario (1) del éxito o fracaso del proceso de dado de alta de dicho usuario.

7. Método según cualquiera de las reivindicaciones 2 a 6 caracterizado porque el servidor de aplicaciones (5) transmite al usuario (1) el identificador de sistema (10A) que se le ha asignado en el caso de que se complete con éxito el proceso de dado de alta de dicho usuario (1) .

8. Método según cualquiera de las reivindicaciones anteriores caracterizado porque comprende un proceso para incluir en el registro propio de un usuario (6) dentro de la red del operador el identificador de

sistema único (10B) de un segundo usuario junto con la identificación (9B) que dicho segundo usuario (2) utiliza en la red ad-hoc (3) a la que los dos usuarios se conectan.

9. Método según la reivindicación 8 caracterizado porque el proceso de inclusión en el registro propio de un primer usuario (6) dentro de la red del operador del identificador de sistema único (10B) e identificación (9B) de red ad-hoc de un segundo usuario comprende:

- (i) enviar una solicitud desde el terminal de red del primer usuario (1) ;

- (ii) comprobar si el usuario (1) que ha enviado la solicitud está dado de alta en el servidor de aplicaciones (5) ;

- (iii) obtener en el servidor de aplicaciones, a partir de dicha solicitud, la dirección de contacto (HA) del primer usuario;

- (iv) obtener en el servidor de aplicaciones, a partir de dicha solicitud, el identificador de sistema del segundo usuario (10B) y la identificación de dicho segundo usuario en la red ad-hoc (9B) a la que ambos usuarios se conectan;

- (v) solicitar desde el servidor de aplicaciones al registro propio del primer usuario (6) en la red del operador la inclusión del identificador de sistema único (10B) y la identificación en la red ad-hoc (9B) del segundo usuario.

10. Método según la reivindicación 9 caracterizado porque el servidor de aplicaciones (5) solicita autorización al segundo usuario (2) para la inclusión del identificador de sistema único (10B) e identificación (9B) de red ad-hoc de dicho segundo usuario en el registro propio del primer usuario (6) dentro de la red del operador.

11. Método según cualquiera de las reivindicaciones 9 y 10 caracterizado porque el servidor de aplicaciones (5) informa al usuario (1) del éxito o fracaso del proceso de inclusión en el registro propio de dicho usuario (6) dentro de la red del operador del identificador de sistema único (10B) e identificación de red ad-hoc (9B) de un segundo usuario.

12. Método según cualquiera de las reivindicaciones anteriores caracterizado porque un equipo terminal (1) envía periódicamente mensajes multicast en la red ad-hoc (3) que contienen la identificación en dicha red ad-hoc (9A) y el identificador de sistema (10A) de dicho equipo terminal.

13. Método según cualquiera de las reivindicaciones anteriores caracterizado porque la solicitud de establecimiento de conexión incluye también el identificador de sistema del usuario llamado (10B) .

14. Método según cualquiera de las reivindicaciones anteriores caracterizado porque la solicitud de establecimiento de conexión incluye también el identificador de sistema del usuario llamante (10A) .

15. Método según cualquiera de las reivindicaciones anteriores caracterizado porque el servidor de aplicaciones (5) extrae de la base de datos de la red del operador (8) el identificador de sistema (10A) del usuario llamante asociado en dicha base de datos a la dirección de contacto del usuario llamante (11A) .

16. Método según cualquiera de las reivindicaciones 14 y 15 caracterizado porque el servidor de aplicaciones (5) comprueba si el identificador de sistema (10A) del usuario llamante está comprendido dentro de un registro de direcciones del usuario llamado (7) .

17. Método según la reivindicación 16 caracterizado porque en el caso de que el identificador de sistema (10A) del usuario llamante está comprendido dentro del registro de direcciones del usuario llamado (7) , el servidor de aplicaciones (5) identificará al usuario llamante (1) ante el usuario llamado (2) mediante una identificación de red ad-hoc del usuario llamante (9A) contenido en el registro propio del usuario llamado (7) en la red del operador.

18. Método según cualquiera de las reivindicaciones anteriores caracterizado porque comprende un procedimiento por el cual un usuario puede solicitar darse de baja en el servidor de aplicaciones (5) a través de su equipo terminal (1) .

19. Método según cualquiera de las reivindicaciones anteriores caracterizado porque comprende un procedimiento por el cual el primer usuario puede solicitar eliminar de su registro propio (6) en la red del operador el identificador de sistema único (10B) e identificación de red ad-hoc (9B) del segundo usuario a través de una petición al servidor de aplicaciones (5) desde su equipo terminal (1) .

20. Sistema de gestión de conexiones en una red de comunicaciones de un operador (4) de equipos terminales de, al menos, dos usuarios (1, 2) que se conectan simultáneamente a una red ad-hoc (3) , caracterizado por comprender:

- medios para establecer una conexión (12) entre un usuario llamante (1) y un usuario llamado (2) , estando dicho usuario llamado (2) direccionado en una solicitud de conexión del usuario llamante (1) mediante una identificación (9B) que dicho usuario llamado (2) utiliza previamente en la red ad-hoc (3) ala que los dos usuarios (1, 2) se conectaron;

- medios para crear, eliminar y leer una entrada de un registro (13) que operan sobre un registro (6) propio de un usuario en la red del operador, estando dicha entrada determinada por una identificación (9) de red ad-hoc y un identificador de sistema único (10) ;

- medios para crear, eliminar y leer un elemento de una base de datos (14) que operan sobre una base de datos (8) de la red del operador, estando dicho elemento determinado por un identificador de sistema único (10) y una dirección de contacto en la red del operador (11) ;

- pilas de protocolos (15) con unos protocolos utilizados para la comunicación con dicho registro (6) propio del usuario en la red del operador, para la comunicación con dicha base de datos (8) de la red del operador, y para señalización dentro de la red del operador.

21. Sistema según la reivindicación 20 caracterizado porque dicho protocolo utilizado para la comunicación con dicho registro (6) propio del usuario en la red del operador es un protocolo XCAP sobre HTTP.

22. Sistema según cualquiera de las reivindicaciones 20 y 21 caracterizado porque dicho protocolo utilizado para la comunicación dicha base de datos (8) de la red del operador es un protocolo DIAMETER.

23. Sistema según cualquiera de las reivindicaciones 20 a 22 caracterizado porque dicho protocolo utilizado para señalización dentro de la red del operador (4) es un protocolo SIP.

24. Sistema según cualquiera de las reivindicaciones 20 a 23 caracterizado por comprender medios para dar de alta a un usuario (1) en el sistema, proporcionando a dicho usuario (1) un identificador de sistema único (10A) que se almacena en una base de datos propia de la red del operador (8) .

25. Sistema según cualquiera de las reivindicaciones 20 a 24 caracterizado por comprender medios para agregar a un registro propio (6) de un primer usuario en la red del operador, una identificación (9B) utilizada por el equipo terminal de un segundo usuario

(2) en una red ad-hoc (3) a la que ambos usuarios (1, 2) se conectan, siendo esta identificación (9B) de red ad-hoc asociada en dicho registro con un identificador de sistema único (10B) de dicho segundo usuario en la red del operador.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]