Método y aparato para proteger un anillo ethernet.

Un método de Protección de Anillo Ethernet, ERP, que comprende:

cuando un enlace en una red Ethernet en anillo está defectuoso, la evaluación de saber si el enlace defectuoso es un enlace en donde se encuentra un puerto normalmente bloqueado (702);

el envío de un mensaje de control que transmite la primera información de indicación de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado (703) y evitar, por un nodo del anillo, el borrado de una tabla de reenvíos después de recibir el mensaje de control que transmite la primera información de indicación.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/CN2007/070864.

Solicitante: HUAWEI TECHNOLOGIES CO., LTD..

Nacionalidad solicitante: China.

Dirección: HUAWEI ADMINISTRATION BUILDING BANTIAN LONGGANG DISTRICT SHENZHEN, GUANGDONG PROVINCE 518129 CHINA.

Inventor/es: LONG,Hao.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L12/26 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 12/00 Redes de datos de conmutación (interconexión o transferencia de información o de otras señales entre memorias, dispositivos de entrada/salida o unidades de tratamiento G06F 13/00). › Disposiciones de vigilancia; Disposiciones de ensayo.

- H04L12/28 H04L 12/00 […] › caracterizados por la configuración de los enlaces, p. ej. redes locales (LAN), redes extendidas (WAN) (redes de comunicación inalámbricas H04W).

- H04L12/437 H04L 12/00 […] › Aislamiento o reconfiguración del fallo del anillo.

PDF original: ES-2380387_T3.pdf

Fragmento de la descripción:

Método y aparato para proteger un anillo ethernet.

CAMPO DE LA INVENCIÓN

La presente invención se refiere a tecnologías de Ethernet y en particular, a un método y aparato para Protección de Anillo Ethernet (ERP) .

ANTECEDENTES DE LA INVENCIÓN

Con el rápido desarrollo de Ethernet de clase portadora, la protección ERP se convierte en un método de protección de servicio Ethernet que atrae una amplia atención en el sector. Sobre la base de una topología de anillo lógico o físico, la protección ERP utiliza el bucle cerrado y las características de Ethernet para poner en práctica la conmutación de servicios con protección rápida de punto a punto, punto a multipunto y multipunto a multipunto. La protección ERP se caracteriza por la alta tasa de utilización del ancho de banda, la alta velocidad de la conmutación de protección, bajo coste de construcción de la red y soporte de conmutación de servicios punto a multipunto y multipunto a multipunto.

La red de anillo Ethernet adopta una topología de anillo en la capa física. Con el fin de impedir el bucle infinito de un paquete en el anillo de Ethernet, se establece un puerto bloqueado en la capa de enlace. Cuando el paquete de servicio pasa a través del puerto bloqueado, el puerto bloqueado descarta el paquete. En general, la misma topología física puede corresponder a múltiples instancias de anillo y cada instancia de anillo tiene un puerto bloqueado correspondiente. Una instancia de anillo puede corresponder a una Red de Írea Local Virtual (VLAN) de control y una o un grupo de redes VLAN (s) de servicio. Conviene señalar que la red VLAN de control se suele utilizar para transmitir los mensajes de control de instancias de anillo y el puerto bloqueado no bloquea el paquete y el tráfico en la red VLAN de control.

El proceso de la detección y recuperación de fallos de ERP se describe a continuación haciendo referencia a los dibujos adjuntos.

La Figura 1 representa una red de anillo Ethernet en la técnica anterior. Según se representa en la Figura 1, los puentes 1 a 6 sirven como nodos para formar un anillo de Ethernet. El puerto 10 del puente 1 es un puerto bloqueado. En condiciones normales, cuando un paquete de servicio pasa a través del puerto bloqueado, el paquete de servicio se descarta por el puerto bloqueado. El proceso de detección y de recuperación de fallos de la red de anillo Ethernet se detalla a continuación:

1. Detección de fallos

La detección de fallos de la red de anillo Ethernet se pone en práctica mediante la detección del intervalo del anillo. Más concretamente, los paquetes de Control de Continuidad (CC) se envían periódicamente para comprobar si el enlace entre puentes adyacentes es normal y para detectar los fallos con rapidez. Si un nodo falla en la recepción del paquete CC desde el nodo adyacente dentro de un periodo preestablecido, el enlace entre el nodo y el nodo adyacente se determina como defectuoso.

2. Protección de servicio en el caso de fallos

Después de que un nodo detecte un fallo del enlace entre el nodo y su nodo adyacente, el nodo bloquea los puertos en ambos extremos del enlace defectuoso y envía un mensaje de control a otros nodos en el anillo. Después de recibir el mensaje de control, otros nodos desbloquean el puerto normalmente bloqueado, borran la tabla de reenvíos y reinician su auto-aprendizaje.

3. Recuperación de fallos

Cuando un nodo detecta que se recupera un fallo, el nodo desbloquea el puerto que está bloqueado debido al fallo del enlace y envía un mensaje de recuperación de fallos a otros nodos en el anillo. Después de recibir el mensaje de recuperación de fallos, otros nodos bloquean de nuevo el puerto normalmente desbloqueado, borran operativamente la tabla de reenvíos y reinician el auto-aprendizaje. La red de anillo Ethernet recupera el estado de trabajo normal.

El proceso de ERP, antes descrito en la técnica anterior, da a conocer que todos los nodos en el anillo borran la tabla de reenvíos y reinician su auto-aprendizaje una vez que falla cualquier enlace. De hecho, el auto-aprendizaje no es necesario en las circunstancias siguientes.

La Figura 2 representa una topología de una red de anillo Ethernet en la que falla el enlace en donde se encuentra el puerto normalmente bloqueado 10. Según se representa en la Figura 2, cuando se producen los fallos y la recuperación de fallos en el enlace entre el puente 1 y el puente 2, el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado. Después de que falle el enlace, los puertos en ambos extremos del enlace están bloqueados. La topología de la red es la misma que la que ocurre antes del fallo. En este caso, los nodos en la red de anillo Ethernet no necesitan el auto-aprendizaje porque las entradas de la tabla de reenvíos, después del auto-aprendizaje, son compatibles con las existentes antes de dicho auto-aprendizaje.

Después de que se borre operativamente la tabla de reenvíos de los nodos en la red de anillo de Ethernet, resulta imposible crear de nuevo una tabla de reenvíos a no ser que se realice un auto-aprendizaje. En el proceso de crear una tabla de reenvíos, existe un tráfico de radiodifusión masivo en la red de anillo Ethernet, lo que aumenta la carga de la red y se ocupan demasiados recursos de ancho de banda. Por lo tanto, es preciso reducir el borrado innecesario de la tabla de reenvíos y el auto-aprendizaje causado por la ocurrencia de fallos y la recuperación de fallos.

El documento EP 1727313 A1 da a conocer mecanismos de conmutación de protección conocidos para las redes en anillo sobre la base de un gestor de redundancias, que están en la práctica limitadas en rendimiento debido a una velocidad limitada para la supresión de entradas desde las bases de datos de reenvíos de los nodos de la red y debido a una velocidad limitada para conocer una nueva topología para la base de datos de reenvíos. Se presenta un método para conmutación de protección automática de Ethernet, mediante el cual se suprime un número reducido de entradas en las bases de datos de reenvíos.

REFERENCIA CRUZADA A SOLICITUDES RELACIONADAS

Esta solicitud reivindica la prioridad para la Publicación Internacional nº WO2008 / 089633A1, presentada el 10 de octubre de 2007, que reivindica el beneficio de prioridad de la Publicación de Patente China nº CN101232428A, presentada el 23 de enero de 2007.

SUMARIO DE LA INVENCIÓN

Un método y aparato de ERP se dan a conocer en una forma de realización de la presente invención para suprimir un borrado operativo innecesario de la tabla de reenvíos y el auto-aprendizaje y para reducir el tráfico de radiodifusión causado por la ocurrencia de fallos y la recuperación de fallos.

Un método de ERP dado a conocer en una forma de realización de la presente invención comprende:

la determinación de si el enlace defectuoso es un enlace en donde se encuentra un puerto normalmente bloqueado cuando un enlace en una red de anillo de Ethernet es defectuoso y el envío de un mensaje de control que transmite la primera información de indicación, si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado; evitar el borrado, por un nodo del anillo, de una tabla de reenvíos después de recibir el mensaje de control que transmite la primera información de indicación.

Un aparato de ERP dado a conocer en una forma de realización de la presente invención comprende:

un módulo de detección de estado del enlace, adaptado para: detectar un estado del enlace por intermedio de una notificación recibida y para enviar información de fallo del enlace o información de recuperación del fallo del enlace a un módulo de evaluación, después de detectar un fallo de enlace o una recuperación de fallo de enlace;

un módulo de almacenamiento de información, adaptado para almacenar información sobre un puerto normalmente bloqueado en una red de anillo Ethernet;

un módulo de evaluación, adaptado para: evaluar, según la información sobre el puerto normalmente bloqueado almacenada en el módulo de almacenamiento de información, si el enlace defectuoso o el enlace de recuperación de fallo es un enlace en donde se encuentra el puerto normalmente bloqueado y para dar instrucciones a un módulo generador de mensajes de control para enviar un mensaje de control a otros nodos, si el enlace defectuoso o el enlace de recuperación de fallos no es un enlace en donde... [Seguir leyendo]

Reivindicaciones:

1. Un método de Protección de Anillo Ethernet, ERP, que comprende:

cuando un enlace en una red Ethernet en anillo está defectuoso, la evaluación de saber si el enlace defectuoso es un enlace en donde se encuentra un puerto normalmente bloqueado (702) ;

el envío de un mensaje de control que transmite la primera información de indicación de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado (703) y evitar, por un nodo del anillo, el borrado de una tabla de reenvíos después de recibir el mensaje de control que transmite la primera información de indicación.

2. El método según la reivindicación 1 que comprende, además:

el envío del mensaje de control que transmite la segunda información de indicación si el enlace defectuoso no es el enlace en donde se encuentra el puerto normalmente bloqueado y el borrado, por el nodo del anillo, de la tabla de reenvíos después de recibir el mensaje de control que transmite la segunda información de indicación.

3. El método según la reivindicación 1 o 2, en donde la evaluación de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado, comprende:

la evaluación, por demanda de información sobre el puerto normalmente bloqueado preestablecido en un nodo local, de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado.

4. El método según la reivindicación 1 o 2, en donde la evaluación de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado, comprende:

la evaluación, en función de la información del identificador transmitida en una notificación recibida, de si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado y en donde, la información de identificador indica si un puerto que envía la notificación es el puerto normalmente bloqueado.

5. El método según la reivindicación 1 o 2 que comprende, además:

cuando la recuperación del fallo se produce en el enlace, evaluar si el enlace recuperado de los fallos es el enlace en donde se encuentra el puerto normalmente bloqueado;

el envío del mensaje de control que transmite la primera información de indicación si el enlace recuperado de los fallos es el enlace en donde se encuentra el puerto normalmente bloqueado.

6. El método según la reivindicación 5 que comprende, además:

el envío, por un nodo que detecta la recuperación de fallos, del mensaje de control que transmite la segunda información de indicación a otros nodos, en un anillo, si el enlace recuperado de los fallos no es el enlace en donde se encuentra el puerto normalmente bloqueado.

7. Un aparato de protección de anillo Ethernet, ERP, que comprende:

un módulo de almacenamiento de información (103) , adaptado para almacenar información sobre un puerto normalmente bloqueado en una red de anillo Ethernet;

un módulo generador de mensajes de control (104) , adaptado para generar y enviar un mensaje de control a otros nodos adyacentes, en donde el mensaje de control notifica a otros nodos si es necesario borrar una tabla de reenvíos;

un módulo de detección de estado del enlace (101) , adaptado para: detectar un estado del enlace por intermedio de una notificación recibida y para enviar la información de fallo del enlace a un módulo de evaluación (102) después de detectar un fallo en el enlace;

el módulo de evaluación (102) , adaptado para: evaluar, en función de la información sobre el puerto normalmente bloqueado memorizada en el módulo de almacenamiento de información, si un enlace defectuoso es un enlace en donde se encuentra el puerto normalmente bloqueado y para dar instrucciones al módulo generador de mensajes de control para enviar el mensaje de control a los demás nodos si el enlace defectuoso es el enlace en donde se encuentra el puerto normalmente bloqueado y un módulo de edición de identificador (106) , adaptado para añadir, en función de un resultado de evaluación del módulo de evaluación, la primera información de indicación en el mensaje de control generado por el módulo generador de mensajes de control, en donde la primera información de indicación indica a los demás nodos no borrar la tabla de reenvíos.

8. El aparato según la reivindicación 7 que comprende, además:

un módulo de extracción de información de identificador (105) adaptado para: extraer información de identificador desde la notificación recibida por el módulo de detección de estado del enlace, en donde la información de identificador indica si un puerto que envía el mensaje de control es, o no, el puerto normalmente bloqueado y para enviar la información de identificador al módulo de almacenamiento de información para su almacenamiento.

9. Un aparato de Protección de Anillo Ethernet, ERP, que comprende:

un módulo de almacenamiento de información (103) , adaptado para almacenar información respecto a un puerto normalmente bloqueado en una red de anillo Ethernet;

un módulo generador de mensajes de control (104) , adaptado para generar y enviar un mensaje de control a otros nodos adyacentes, en donde el mensaje de control notifica a otros nodos si borrar, o no, una tabla de reenvíos;

un módulo de detección de estado del enlace (101) , adaptado para: detectar un estado del enlace por intermedio de una notificación recibida y para enviar una información de recuperación de fallo del enlace a un módulo de evaluación (102) después de detectar una recuperación de fallo del enlace;

el módulo de evaluación (102) , adaptado para: evaluar, en función de la información sobre el puerto normalmente bloqueado memorizada en el módulo de almacenamiento de información, si un enlace recuperado de fallos es un enlace en donde se encuentra el puerto normalmente bloqueado y para dar instrucciones al módulo generador de mensajes de control para enviar el mensaje de control a los demás nodos si el enlace recuperado de los fallos es el enlace en donde se encuentra el puerto normalmente bloqueado y un módulo de adición de identificador (106) adaptado para añadir, en función de un resultado de evaluación del módulo de evaluación, la primera información de indicación en el mensaje de control generado por el módulo generador de mensajes de control, en donde la primera información de indicación indica a los demás nodos no borrar la tabla de reenvíos.

10. El aparato según la reivindicación 9 que comprende, además:

un módulo de extracción de información de identificador (105) adaptado para: extraer información de identificador desde la notificación recibida por el módulo de detección de estado del enlace, en donde la información de identificador indica si un puerto que envía el mensaje de control es, o no, el puerto normalmente bloqueado y para enviar la información de identificador al módulo de almacenamiento de información para su almacenamiento.

Figura 1

Figura 2

Figura 3

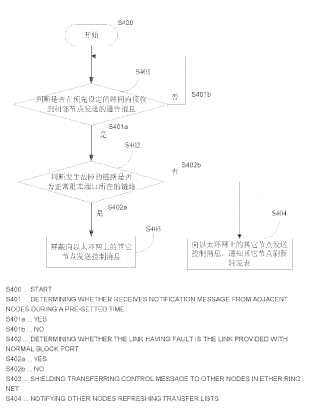

Inicio Se realiza una determinación de si se recibe, o no, una notificación desde el nodo adyacente dentro de un periodo preestablecido?

Se realiza una determinación de si el enlace defectuoso es, o no, el enlace conectado con el puerto de bloqueo normal?

Se evita el envío de un mensaje de control a otros nodos en la red de anillo Ethernet

Figura 4

Se envía un mensaje de control a otros nodos en la red de anillo Ethernet para notificarles la regeneración de la tabla de reenvíos

Grado de mantenimiento, dominio Versión Dirección MAC de nodo origen Tipo Ethernet CFM Código de operación Indicadores Primer TLV Número de secuencia Rellenado ComprobaciónFigura 5

Reservado (0) Periodo

Inicio Se realiza una determinación de si se recibe, o no, una notificación desde el nodo adyacente dentro de un periodo preestablecido?

Se realiza una determinación de si el enlace defectuoso es, o no, el enlace conectado con el puerto de bloqueo normal?

Un mensaje de control, que transmite un indicador de no regenerar la tabla de reenvíos, se envía para notificar a otros nodos no borrar la tabla de reenvíos Figura 6

Un mensaje de control, que transmite un indicador de regenerar la tabla de reenvíos, se envía para notificar a otros nodos que borren la tabla de reenvíos Figura 7 Figura 9 Figura 10

Módulo detección estado del enlace

Módulo de evaluación Módulo generador mensaje control Módulo extracción información identificador Módulo almacenamiento información Figura 11

Módulo adición identificador

Módulo detección estado del enlace Módulo de evaluación Módulo generador mensaje control

Figura 12

Módulo extracción

información identificador

Módulo almacenamiento información

Patentes similares o relacionadas:

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Aprovisionamiento y configuración inalámbrica de elementos de hardware de un sistema de automatización del hogar, del 15 de Julio de 2020, de Savant Systems, Inc: Un procedimiento de aprovisionamiento y/o configuración de elementos de hardware de un sistema de automatización del hogar, que comprende: presencia publicitaria en una […]

Sistemas y métodos para proporcionar una arquitectura de enlace seguro múltiple, del 1 de Julio de 2020, de E^NAT Technologies, LLC: Un sistema para proporcionar una arquitectura de enlace seguro múltiple, MSL, comprendiendo dicho sistema: un componente de red privada virtual, […]

Dispositivo de interfaz, procedimiento y programa informático para controlar dispositivos sensores, del 10 de Junio de 2020, de Ubiquiti Inc: Un primer dispositivo de interfaz para su uso en un sistema de domótica , comprendiendo el primer dispositivo de interfaz: un módulo de comunicación […]

Método y aparato para proporcionar energía eléctrica a un acceso de línea de abonado digital de banda ancha, del 10 de Junio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un armario remoto que comprende un Multiplexor de Acceso de Línea de Abonado Digital (DSLAM) conectado a una red, comprendiendo el método: […]

Acceso de red híbrido inteligente, del 27 de Mayo de 2020, de DEUTSCHE TELEKOM AG: Procedimiento para la organización de una conexión de comunicaciones entre un equipo terminal de acceso "CPE" 1 del lado del cliente y un punto […]

Sistemas y métodos para el establecimiento de conexiones entre un dispositivo móvil y una red local, del 20 de Mayo de 2020, de ise Individuelle Software und Elektronik GmbH: Sistema , que comprende: uno o varios nodos de red, que se comunican entre sí a través de un primer protocolo de red, estando al menos un nodo […]

Procedimiento y aparato para gestionar un perfil de grupo en un sistema de comunicación directa por Wi-Fi, del 6 de Mayo de 2020, de SAMSUNG ELECTRONICS CO., LTD.: Un procedimiento de generación de un grupo de un dispositivo electrónico en un sistema de comunicación directa por Wi-Fi, el procedimiento […]