METODO DE ALMACENAMIENTO Y DE TRANSMISION DE INFORMACIONES GENERADAS POR UN MODULO DE SEGURIDAD.

Método de almacenamiento y de transmisión de informaciones generadas por un primer módulo de seguridad (SC1) conectado a una unidad de usuario (STB),

este primer módulo de seguridad comprendiendo un identificador único e informaciones representativas de su funcionamiento, el cual primer módulo se puede reemplazar por un segundo módulo de seguridad (SC2), este método comprendiendo las siguientes etapas de:

determinación de las informaciones específicas contenidas en el primer módulo de seguridad destinadas a la transmisión,

transferencia de estas informaciones a la unidad de usuario,

almacenamiento de estas informaciones en la unidad de usuario,

reemplazo del primer módulo de seguridad por el segundo módulo de seguridad,

conexión de la unidad de usuario sobre una red de transmisión,

inicialización de una comunicación entre el segundo módulo de seguridad y un centro de gestión a través de la unidad de usuario,

inserción por la unidad de usuario, de unos datos masivos en los bloques transmitidos por el segundo módulo, este bloque comprendiendo el identificador del primer módulo y las informaciones específicas a dicho primer módulo

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/IB2004/000344.

Solicitante: NAGRAVISION SA.

Nacionalidad solicitante: Suiza.

Dirección: 22, ROUTE DE GENEVE,1033 CHESEAUX-SUR-LAUSANNE.

Inventor/es: BRIQUE, OLIVIER, DUVAL,GREGORY, WIRZ,CHRISTIAN, CARREL,XAVIER, HAUERT,PATRICK.

Fecha de Publicación: .

Fecha Concesión Europea: 14 de Abril de 2010.

Clasificación PCT:

- H04N7/16 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04N TRANSMISION DE IMAGENES, p. ej. TELEVISION. › H04N 7/00 Sistemas de televisión (detalles H04N 3/00, H04N 5/00; métodos y arreglos, para la codificación, decodificación, compresión o descompresión de señales de vídeo digital H04N 19/00; distribución selectiva de contenido H04N 21/00). › Sistemas de secreto analógicos; Sistemas de pago previo analógico.

- H04N7/173 H04N 7/00 […] › de dos vías, p. ej. enviando el abonado un señal de selección del programa.

Clasificación antigua:

Fragmento de la descripción:

Método de almacenamiento y de transmisión de informaciones generadas por un módulo de seguridad.

La presente solicitud se refiere al ámbito de la transmisión de informaciones en una red de aparatos conectados a un centro de difusión y que no dispone de enlace de retorno permanente.

En una red de televisión de pago, es frecuente encontrarse en una situación en la cual los aparatos de los usuarios reciben señales de control por parte de un centro de gestión, señales que permiten controlar la seguridad de acceso a los datos difundidos.

Se han desarrollado mecanismos complejos para que se pueda acceder a varias funciones individuales sin necesidad de una conexión hacia un centro de gestión.

Entre estos mecanismos, se puede citar el acceso a unos contenidos a demanda gracias a la presencia de un crédito que se debe aplicar libremente para los eventos elegidos.

Por "contenido" se entiende un servicio de informaciones bursátiles, de meteorología, de televisión general, de un evento deportivo u otros. Estos contenidos se pueden difundir en las unidades de usuarios tales como un descodificador de televisión de pago, un ordenador o incluso un teléfono móvil, un "palm-top", un PDA (asistente digital personal), una radio, un televisor, un terminal multimedia.

El flujo digital se cifra con el fin de poder controlar la utilización y definir las condiciones para tal utilización. Este cifrado se realiza gracias a las palabras de control (Control Words) que son cambiadas en intervalos regulares (entre 5 y 30 segundos) con el fin de disuadir cualquier ataque previsto para recuperar tal palabra de control.

La unidad de usuario incluye un módulo de seguridad, en general móvil, que controla las operaciones de seguridad tales como la verificación de los derechos y el desciframiento de las claves necesarias (palabras de control) para el descodificador para acceder a los datos transmitidos.

La contabilización de la utilización de tales contenidos se basa actualmente en el principio del abono o de compra de evento. El abono permite definir un derecho asociado a uno o varios canales de difusión y permite al usuario obtener estos canales en claro cuando el derecho está presente en su unidad de seguridad.

Paralelamente, se puede definir los derechos propios a un contenido, tales como una película o un partido de fútbol. El usuario puede adquirir este derecho (compra por ejemplo) y este contenido será controlado específicamente por este derecho. Este método se conoce por el nombre de compra impulsiva (pay-per-view PPV).

Durante la desencriptación de las palabras de control, se verificará si un derecho asociado a las condiciones de acceso está presente en el módulo de seguridad.

La palabra de control se devuelve en claro a la unidad de usuario cuando la comparación es positiva.

Ciertas unidades de usuarios disponen de una vía de retorno para transmitir la elección del usuario y adquirir así los derechos propios a una selección particular. Esta vía es en general un módem conectado a una línea telefónica o a una red. Debido a la reticencia de ciertas personas para cualquier forma de supervisión sobre el consumo real de los contenidos, sencillamente el cable no se conecta en la toma telefónica y la transmisión de los datos no se efectúa hacia el centro de gestión. Puede que este enlace no se realice por razones practicas ya que la toma telefónica está demasiado lejos del aparato de televisión.

Durante el establecimiento de un módulo de seguridad para un nuevo cliente, es habitual atribuirle un crédito para permitirle probar las funcionalidades de la compra impulsiva. Este crédito no se factura al cliente ya que, a priori, puede que nunca se utilice.

En funcionamiento normal, el usuario compra una o dos películas con este crédito y conecta su unidad de usuario para recargarlo. En ese momento, el centro de gestión establece la factura para las dos películas consumidas y recarga el módulo con un importe acordado con el usuario.

Mientras el usuario no conecte su unidad a una red, el centro de gestión no puede facturar el consumo realizado en ese crédito inicial. Por lo que, el conjunto de los créditos no facturados en todos los módulos de seguridad puede representar importes muy importantes.

Se han aplicado medidas tales como la propuesta de juegos para incitar a los usuarios, mediante la distribución de un precio, a conectar su unidad.

El problema se plantea de una forma definitiva cuando se efectúa un cambio de módulo de seguridad, en general por razones de evolución tecnológica. El operador está satisfecho cuando el usuario realiza a tiempo este intercambio y es difícil obligar al usuario a devolver su antigua tarjeta con el fin de facturarle prestaciones. De esta manera, los datos contables de la utilización del crédito contenidos en el antiguo módulo se consideran perdidos.

EP 0 809 402 describe un módulo de seguridad externo y reemplazable.

El objetivo de la presente invención es poder recuperar las informaciones relativas a la utilización del crédito en un módulo de seguridad y transmitir estas informaciones a un centro de gestión. Este objetivo se alcanza por medio de un método de almacenamiento y de transmisión de informaciones generadas por un primer módulo de seguridad conectado a una unidad de usuario, este primer módulo de seguridad comprendiendo un identificador único e informaciones representativas de su funcionamiento, el cual primer módulo puede ser reemplazado por un segundo módulo de seguridad, este método comprendiendo las siguientes etapas de:

Este método permite recuperar los datos en un primer módulo de seguridad cuando la conexión con el centro de gestión se realiza gracias al segundo módulo de seguridad.

El intercambio de módulo de seguridad representa una oportunidad para solicitar esta conexión para iniciar el nuevo módulo.

Las informaciones específicas representan todos los datos que se generan localmente y que en consecuencia no son conocidas por el centro de gestión. Además de las informaciones sobre las compras impulsivas, existen varios contadores estadísticos sobre la utilización real de la unidad de usuario o descodificador así como informaciones relativas a las versiones de las funcionalidades del módulo de seguridad.

Durante esta conexión, el descodificador va a formar un bloque de datos cuya identificación será diferente de los otros bloques procedentes del módulo de seguridad. Un bloque se constituye de un membrete comprendiendo el número único del módulo de seguridad y unos datos que son generalmente encriptados por una clave, sea de transmisión común a todos los módulos de seguridad, o bien personal, es decir propia de un módulo de seguridad. Esta clave puede ser de tipo simétrico o asimétrico. El flujo de datos comprenderá así bloques con el nuevo módulo de seguridad en forma de identificador y un bloque con el antiguo módulo de seguridad en forma de identificador, que se transmite durante una misma sesión.

La invención se comprenderá mejor gracias a la descripción detallada siguiente y que se refiere a los dibujos anexos que se dan a modo de ejemplo en ningún caso limitativo, a saber:

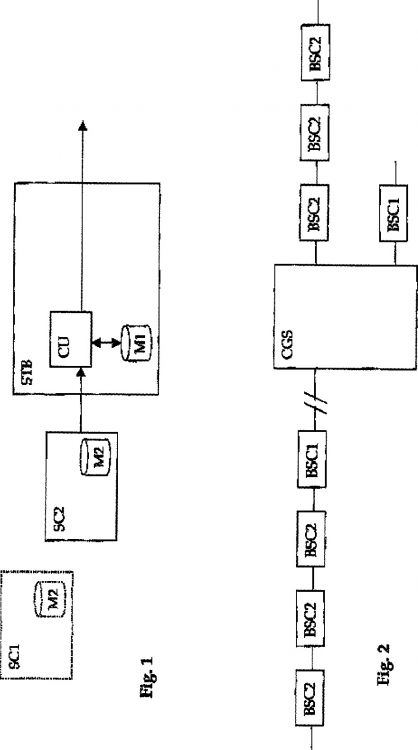

- la figura 1 ilustra los diferentes elementos de la invención y

- la figura 2 ilustra el tratamiento de los bloques de datos.

En la figura 1, el descodificador STB dispone de una memoria no volátil M1. Esta memoria va a servir para almacenar las datos procedentes...

Reivindicaciones:

1. Método de almacenamiento y de transmisión de informaciones generadas por un primer módulo de seguridad (SC1) conectado a una unidad de usuario (STB), este primer módulo de seguridad comprendiendo un identificador único e informaciones representativas de su funcionamiento, el cual primer módulo se puede reemplazar por un segundo módulo de seguridad (SC2), este método comprendiendo las siguientes etapas de:

2. Método de almacenamiento y de transmisión según la reivindicación 1, caracterizado por el hecho de que la transferencia de las informaciones específicas del módulo de seguridad se efectúa en intervalos regulares.

3. Método de almacenamiento y de transmisión según la reivindicación 1, caracterizado por el hecho de que la transferencia de las informaciones específicas del módulo de seguridad se efectúa durante cada modificación de dichas informaciones.

4. Método de almacenamiento y de transmisión según las reivindicaciones 1 a 3, caracterizado por el hecho de que la transferencia de las informaciones específicas se detiene después del reemplazo del primer módulo por el segundo módulo de seguridad.

5. Método de almacenamiento y de transmisión según la reivindicación 4, caracterizado por el hecho de que se autoriza la transferencia de las informaciones una vez que se realiza una conexión con el centro de gestión.

6. Método de almacenamiento y de transmisión según la reivindicación 4, caracterizado por el hecho de que se autoriza la transferencia de las informaciones a través de una orden enviada por el centro de gestión.

Patentes similares o relacionadas:

Aparato de procesamiento de información, método de procesamiento de información y programa de activación de aplicación, del 22 de Julio de 2020, de SONY CORPORATION: Un receptor , que comprende un sintonizador configurado para recibir una señal de radiodifusión digital mediante transmisión de ondas de radiodifusión; […]

Sistema y método para identificar y procesar datos dentro de un flujo de datos, del 29 de Abril de 2020, de VECTORMAX CORPORATION: Un sistema para codificar un flujo de datos de video, dicho sistema caracterizado por: un primer determinante adaptado para examinar […]

Aparato y procedimiento para descubrir un punto de entrada de arranque de ESG en un sistema de CBMS, del 29 de Abril de 2020, de SAMSUNG ELECTRONICS CO., LTD.: Un procedimiento para proporcionar información de descubrimiento de un punto de entrada de arranque de Guía Electrónica de Servicios, ESG, en una Convergencia de Servicio […]

Sistema de control de acceso al servicio y procedimiento que usa un agente del navegador integrado, del 15 de Abril de 2020, de SAMSUNG ELECTRONICS CO., LTD.: Un sistema de control de acceso al servicio que usa un agente del navegador integrado, comprendiendo el sistema: un servidor que proporciona […]

Modelo de impresiones dirigidas para la entrega de recursos de red de difusión, del 8 de Abril de 2020, de Invidi Technologies Corporation: Un método para su uso en conexión con la entrega de recursos a usuarios de una red de difusión, implicando dicha red de difusión esencialmente distribución sincronizada […]

Verificación y fomento del consumo de activos en una red de comunicaciones, del 25 de Marzo de 2020, de Invidi Technologies Corporation: Un método para su uso en la entrega de contenido en una red de comunicaciones, siendo el método realizado por un dispositivo de equipo de las instalaciones […]

Sistemas y procedimientos para proporcionar almacenamiento de datos en servidores de un sistema de entrega de medios bajo demanda, del 22 de Enero de 2020, de Rovi Guides, Inc: Un procedimiento para su uso en un sistema de guía interactivo que proporciona a los usuarios acceso a programas, comprendiendo el procedimiento: generar, […]

Sistema de demanda y reproducción de medios, del 23 de Octubre de 2019, de Sky CP Limited: Un receptor de medios adaptado para reproducir elementos de contenido de medios primarios y secundarios recibidos de un servidor de medios en respuesta a una […]