Método de actualización de un algoritmo de autenticación en un sistema informático.

Proceso de actualización de un algoritmo de autenticación en al menos un dispositivo de tratamiento de datos (CARD,

SERV) apto para almacenar en una memoria de dicho dispositivo (CARD, SERV) una identidad de abonado (IMSI1) asociada a un algoritmo de autenticación (Algo1),caracterizadoporque comprende las siguientes etapas:

- Una etapa previa de almacenamiento, en una memoria del dispositivo, de un segundo algoritmo de autenticación (Algo2) inactivo, asociado a un segundo código IMSI2, distinto de la identidad de abonado IMSI1.

- Una etapa de vuelco del primer algoritmo (Algo1) hacia el segundo algoritmo (Algo2) apta para inhibir el primer algoritmo (Algo1) y para activar el segundo (Algo2).

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/IB2003/000868.

Solicitante: GEMALTO SA.

Nacionalidad solicitante: Francia.

Dirección: 6, RUE DE LA VERRERIE 92190 MEUDON FRANCIA.

Inventor/es: BEAUDOU,PATRICE, DUBOIS,Christophe.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04W12/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 12/00 Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato. › Autenticación.

PDF original: ES-2377554_T3.pdf

Fragmento de la descripción:

Método de actualización de un algoritmo de autenticación en un sistema informático.

La presente invención se refiere a la actualización de un algoritmo de autenticación en un sistema informático.

La invención se aplica a un dispositivo cualquiera de tratamiento de datos que almacene un algoritmo de autenticación. La invención se aplica en particular a la tarjeta con chip.

La tarjeta con chip puede conectarse a cualquier sistema ya esté embarcado o no.

La invención se puede emplear en cualquier tipo de red de telecomunicación tal como el sistema de radiocomunicación digital celular de tipo GSM (Global System for Mobile communication), UMTS (Universal Mobile Telecommunication Service), GPRS (General Packet Radio Service), etc.

El ejemplo elegido para ilustrar la invención será él del teléfono móvil conectado a una tarjeta con chip de tipo SIM (Subscriber Identity Module).

Estado de la técnica

La gestión de la itinerancia (roaming en inglés) de un usuario en una red GSM (Global System for Mobile Communication) necesita emplear una identificación específica de este usuario.

El uso de un canal radio hace que las comunicaciones sean vulnerables a las escuchas y utilizaciones fraudulentas. El sistema GSM recurre por lo tanto:

El sistema GSM utiliza actualmente cuatro tipos de códigos asociados al abonado:

Durante el abono, se asigna una clave Ki al abonado con el código IMSI. Esta pareja IMSI/Ki está almacenada al mismo tiempo en la tarjeta SIM del abonado y fuera de la tarjeta en particular en un centro de autenticación AuC (Authentication Center en inglés). Una pareja va unida íntimamente a uno o varios algoritmos de autenticación.

Recordemos que el centro de autenticación AuC es un centro de autenticación de los abonados de una red GSM. Recordemos, a título informativo, que una autenticación es un proceso que permite a la red comprobar que un abonado tiene autorización para utilizar la red controlando la presencia de una clave secreta en la tarjeta SIM.

Así, el documento US 6.212.372 "enseña la utilización de dos identificadores diferentes para acceder a un mismo servicio, estos identificadores diferentes pudiendo ser activados sucesivamente".

El documento WO 93/07697 "enseña la utilización de un identificador y de un doble algoritmo de encriptación".

Se puede almacenar también otra pareja en una segunda base de datos llamada HLR (Home Location Register). Esta base almacena la pareja MSISDN/IMSI asociada a cada abonado, compuesta por el número del abonado MSISDN y la identidad invariante IMSI.

Un problema reside en la puesta al día de un algoritmo almacenado en la tarjeta y en cualquier dispositivo de tratamiento de datos que almacene datos propios de los usuarios (el centro AuC, el registro HLR, la base VLR, etc.) en comunicación con la tarjeta. Dicha actualización requiere entre otras cosas modificar el algoritmo de autenticación de cada pareja IMSI/Ki, y de las parejas MSISDN/Ki, al mismo tiempo dentro de la tarjeta y fuera de la tarjeta en el centro AuC, en el registro VLR, en la base HLR, etc.

Una solución simplista puede consistir en descargar el nuevo algoritmo dentro de la tarjeta y fuera de ella en el centro AuC, en el registro VLR, en la base HLR, etc. Sin embargo, esta solución plantea un problema en términos de seguridad; no es factible transmitir este algoritmo en la red, más cuando este algoritmo es no-propietario.

La invención

Se pretende una actualización securizada de un algoritmo de autenticación.

Para alcanzar este objetivo, la invención se refiere a un proceso de actualización de un algoritmo de autenticación en al menos un dispositivo de tratamiento de datos apto para almacenar en una memoria de dicho dispositivo una identidad de abonado asociada a un algoritmo de autenticación, caracterizado porque comprende las siguientes etapas:

Así, se ve que los algoritmos de autenticación están previamente almacenados en la tarjeta. Ello evita, durante la actualización, que tenga que circular un algoritmo de autenticación para una puesta al día.

La invención se entenderá mejor con la lectura de la descripción que sigue, la cual se da a título de ejemplo y con referencia a los dibujos adjuntos.

En los dibujos

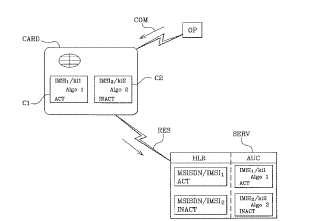

La Figura 1 es una vista de un sistema informático en el que se puede aplicar la invención. En esta figura aparece el estado del sistema informático antes del vuelco de las cuentas.

La Figura 2 representa la misma vista que la Figura 1. En esta figura, el estado del sistema es el que se obtiene tras el vuelco de las cuentas.

Descripción detallada que ilustra la invención

Para simplificar la descripción, los mismos elementos llevan las mismas referencias.

En la Figura 1, para ilustrar la invención, se ha representado una arquitectura que comprende un sistema embarcado tal como un teléfono móvil (no representado) conectado a una tarjeta CARD. En nuestro ejemplo de realización, esta tarjeta es de tipo SIM.

En nuestro ejemplo ilustrado, el sistema embarcado comunica con un dispositivo de tratamiento de datos tal como un servidor SERV por medio de una red de telecomunicaciones RES.

En nuestro ejemplo, un operador OP gestiona las distintas tarjetas repartidas por la red. En particular, el operador administra las cuentas de los distintos abonados. En general, durante la personalización de la tarjeta, el operador asigna una pareja de datos a saber la clave Ki y el código IMSI asociado a al menos un algoritmo de autenticación y los carga en la tarjeta. La tarjeta almacena así una pareja IMSI/Ki para cada abonado. Esta pareja se almacena también en un centro de autenticación AuC.

Para simplificar la ilustración de la invención se ha elegido asociar a cada cuenta un único algoritmo de autenticación. Sin embargo, este ejemplo no es limitativo; varios algoritmos de autenticación podrían haberse asociado a una misma cuenta de abonado.

En nuestro ejemplo ilustrado, se almacena otra pareja MSISDN/IMSI en una base llamada HLR (Home Location Register).

El centro AuC y la base HLR pueden encontrarse indistintamente en un mismo servidor o en dos servidores diferentes. En nuestro ejemplo y con referencia a la Figura 1, se ha elegido almacenarlos en el mismo servidor SERV.

Tal como se ha indicado anteriormente, una actualización de un algoritmo de autenticación no es sencillo.

En nuestro ejemplo de realización, el proceso de actualización conforme a la invención necesita una tarjeta con chip apta para almacenar al menos dos cuentas C1 y C2. La tarjeta almacena una primera cuenta C1 de abonado asociada a al menos un primer algoritmo de autenticación Algo1 (A3A8). Esta primera cuenta se compone... [Seguir leyendo]

Reivindicaciones:

1. Proceso de actualización de un algoritmo de autenticación en al menos un dispositivo de tratamiento de datos (CARD, SERV) apto para almacenar en una memoria de dicho dispositivo (CARD, SERV) una identidad de abonado (IMSI1) asociada a un algoritmo de autenticación (Algo1), caracterizado porque comprende las siguientes etapas:

2. Proceso según la reivindicación 1, caracterizado porque la etapa de vuelco se realiza por iniciativa de una entidad exterior (OP) a dicho dispositivo.

3. Proceso según la reivindicación 1 ó 2, caracterizado porque, para realizar la operación de vuelco, la entidad exterior a dicho dispositivo (OP) transmite un comando (COM) a distancia hacia dicho dispositivo (CARD) para realizar el vuelco del primer algoritmo (Algo1) hacia el segundo algoritmo (Algo2).

4. Proceso según la reivindicación 1 ó 2, caracterizado porque para realizar la operación de vuelco, la entidad exterior a dicho dispositivo descarga en el dispositivo un programa apto para activarse con retardo, cuya función consiste en realizar un vuelco del primer algoritmo (Algo1) hacia el segundo algoritmo (Algo2).

5. Proceso según la reivindicación 1, caracterizado porque, durante la etapa previa de almacenamiento, se almacena un segundo código IMSI2, distinto del código IMSI1 y asociado al algoritmo Algo2, y porque después de la etapa de vuelco de las cuentas en dicho dispositivo (CARD), dicho dispositivo transmite el código IMSI2 hacia la totalidad o parte de los dispositivos de tratamiento de datos (SERV) que necesiten un vuelco de algoritmos, dicho código (IMSI2) asociado al segundo algoritmo informando a estos últimos del vuelco de algoritmo para asegurar una sincronización de la actualización de los algoritmos.

6. Proceso según la reivindicación 5, caracterizado porque a la recepción del código (IMSI2) asociado al segundo algoritmo (Algo2), dicho dispositivo receptor realiza un vuelco de algoritmo del primer algoritmo (Algo1) hacia el segundo algoritmo (Algo2).

7. Proceso según la reivindicación 1, caracterizado porque al final del vuelco, se reutiliza el espacio de memoria que almacena los datos asociados a la cuenta desactivada.

8. Dispositivo de tratamiento de datos, en particular una tarjeta con chip, apto para almacenar una identidad de abonado (IMSI1) y asociado a un algoritmo de autenticación (Algo1), caracterizado porque comprende:

9. Programa de ordenador almacenado en un dispositivo de tratamiento de datos, que comprende instrucciones de código para la ejecución de la etapa de vuelco definida en la reivindicación 1 cuando se ejecuta en el dispositivo de tratamiento de datos.

10. Programa de ordenador almacenado en un dispositivo de tratamiento de datos, que comprende instrucciones de códigos para, después de la etapa de vuelco del primer algoritmo hacia el segundo tal como se define en la reivindicación 1, identificar el algoritmo utilizado por un dispositivo emisor con el código (IMSI2), tal como se define en la reivindicación 5, recibido de dicho dispositivo emisor cuando es ejecutado en el dispositivo de tratamiento de datos.

Patentes similares o relacionadas:

Transferencia automática segura de datos con un vehículo de motor, del 22 de Julio de 2020, de AIRBIQUITY INC: Un dispositivo electrónico en un vehículo para operar en un vehículo de motor en un estado de energía desatendido, comprendiendo el dispositivo […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Servidor de autenticación de una red de telecomunicación celular y UICC correspondiente, del 22 de Julio de 2020, de Thales Dis France SA: Un servidor de autenticación de una red de telecomunicaciones celular, estando dispuesto dicho servidor de autenticación para generar un token de autenticación para ser […]

Método de control de aplicación y terminal móvil, del 8 de Julio de 2020, de Guangdong OPPO Mobile Telecommunications Corp., Ltd: Un terminal móvil , que comprende: un procesador ; y un módulo de inteligencia artificial AI ; el procesador que se […]

Red de telecomunicaciones y método de acceso a la red basado en el tiempo, del 8 de Julio de 2020, de KONINKLIJKE KPN N.V.: Una red de telecomunicaciones configurada para proporcionar acceso a una pluralidad de terminales (A-D) en donde los terminales están dispuestos para ejecutar aplicaciones […]

Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil y red de cadena de bloques entre operadores, del 1 de Julio de 2020, de DEUTSCHE TELEKOM AG: Método para el establecimiento y el funcionamiento de una red dedicada en una red de telefonía móvil sobre la base de una Red de Cadena de […]

Métodos y sistemas de autenticación mediante el uso de código de conocimiento cero, del 24 de Junio de 2020, de NAGRAVISION S.A.: Un método para permitir o denegar el acceso operativo a un accesorio confiable desde un dispositivo no confiable , a través del […]

Procedimiento y sistema para la autenticación del emparejamiento entre un vehículo y un dispositivo móvil, del 24 de Junio de 2020, de KWANG YANG MOTOR CO., LTD.: Un procedimiento para la autenticación del emparejamiento entre una motocicleta y un dispositivo móvil , donde la motocicleta incluye un […]