MANTENIMIENTO DE LA SINCRONIZACION DE EXTREMO-A-EXTREMO EN UNA CONEXION DE TELECOMUNICACIONES.

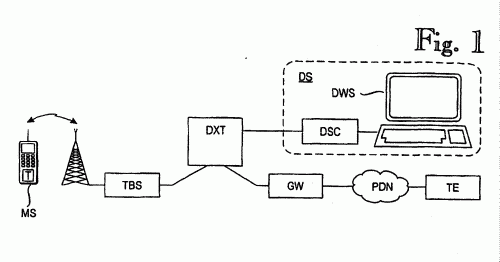

Método para mantener una sincronización de extremo-a- extremo en una conexión de telecomunicaciones que transmite datos en tramas sustancialmente en tiempo real y que usa un cifrado sincronizado de extremo-a-extremo,

en el que, basándose en el número de tramas recibidas en el extremo receptor de la conexión de telecomunicaciones, se define un valor de un vector de inicialización correspondiente a una trama recibida y que se usa en el descifrado de la trama, y en el que por lo menos una parte de la conexión de telecomunicaciones es una conexión por conmutación de paquetes, caracterizado porque el método comprende: incrementar el retardo de reproducción de los datos que están siendo transmitidos en el extremo receptor de la conexión por conmutación de paquetes añadiendo una o más tramas adicionales a la cadena de tramas que está siendo transmitida, marcar una trama que se va a añadir para incrementar el retardo de reproducción como trama adicional, y en el número de tramas recibidas, contar únicamente las tramas no marcadas como tramas adicionales.

Tipo: Resumen de patente/invención.

Solicitante: EADS SECURE NETWORKS OY.

Nacionalidad solicitante: Finlandia.

Dirección: HIOMOTIE 32,00380 HELSINKI.

Inventor/es: RELANDER, RASMUS, KANTOLA, RAIMO.

Fecha de Publicación: .

Fecha Concesión Europea: 12 de Abril de 2006.

Clasificación Internacional de Patentes:

- H04L9/12 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › Dispositivos de cifrado de emisión y de recepción sincronizados o inicializados de manera especial.

Patentes similares o relacionadas:

Sistema criptográfico y metodología para asegurar criptografía de software, del 20 de Mayo de 2020, de V-Key Inc: Un producto para proporcionar criptografía a aplicaciones realizándose en un dispositivo que comprende: instrucciones para dirigir una unidad de procesamiento […]

Procedimientos, sistemas y producto de programa de ordenador para proporcionar encriptado en una pluralidad de dispositivos, del 23 de Mayo de 2019, de Bicdroid Inc: Un procedimiento para proporcionar encriptado en una pluralidad de dispositivos (102a-1021) configurados para comunicación electrónica con un servidor , incluyendo la pluralidad […]

Reinyección de un lote de comandos seguros en un canal seguro, del 10 de Abril de 2019, de IDEMIA France: Procedimiento de comunicación que comprende, a nivel de un dispositivo esclavo , las etapas siguientes: recibir , de un dispositivo tercero […]

Sincronización de relojes, del 27 de Febrero de 2019, de Diebold Nixdorf, Incorporated: Un aparato que comprende: un reloj; una interfaz de comunicación para comunicarse con un segundo reloj; una interfaz de usuario acoplada […]

Procedimiento de protección de contenidos y de servicios multimedia, del 6 de Diciembre de 2017, de VIACCESS: Procedimiento de protección de un contenido codificado mediante una clave de contenido CW, siendo suministrado dicho contenido por un sistema de emisión a al menos […]

Arquitectura de partición de elemento seguro mutiemisor para dispositivos habilitados para NFC, del 11 de Octubre de 2017, de Secure NFC Pty. Ltd: Un método para proporcionar particiones de elemento seguro para un dispositivo habilitado para NFC para una pluralidad de emisores de tarjetas, comprendiendo […]

Gestión de claves simétricas sincronizadas para asegurar datos intercambiados por nodos de comunicaciones, del 9 de Agosto de 2017, de TELESPAZIO S.P.A: Método para asegurar / desasegurar datos intercambiados por nodos de comunicaciones, comprendiendo el método: •generar, por un primer nodo de comunicaciones y por […]

Procedimiento de reubicación de SRNS en un sistema de comunicación móvil, del 20 de Abril de 2016, de LG ELECTRONICS INC.: Un procedimiento de reubicación de un controlador de red de radio servidor, que comprende: recibir, mediante un controlador de red de radio objetivo, una pluralidad […]