Manejo del tipo de usuario en una red de acceso inalámbrica.

Un método en una red de acceso inalámbrica para proporcionar una indicación del tipo de usuario a una Puerta de Enlace de Seguridad,

SEGW, durante un procedimiento de registro para un usuario, comprendiendo el citado método las etapas de:

recibir en un servidor de Autenticación, Autorización y Registro de Operaciones, AAA, una solicitud de autenticación del usuario;

enviar una indicación del tipo de usuario para el usuario desde el servidor de AAA a la SEGW con un mensaje de éxito de autenticación, donde la información del tipo de usuario indica un tipo de túnel de IPsec; y

utilizar la indicación del tipo de usuario recibida en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/SE2008/050553.

Solicitante: TELEFONAKTIEBOLAGET LM ERICSSON (PUBL).

Nacionalidad solicitante: Suecia.

Dirección: 164 83 STOCKHOLM SUECIA.

Inventor/es: NYLANDER, TOMAS, VIKBERG,JARI.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2404045_T3.pdf

Fragmento de la descripción:

Manejo del tipo de usuario en una red de acceso inalámbrica

Campo técnico

La presente invención se refiere a las redes de telecomunicaciones inalámbricas. Más específicamente, y sin limitación, la invención se dirige a un método de informar a una Puerta de Enlace de Seguridad (SEGW – SEcurity GateWay, en inglés) y/o a un Controlador de Red de Acceso Genérica (GANC – Generic Access Network Controller, en inglés) acerca de diferentes tipos de usuario.

Antecedentes El Proyecto de Colaboración de Tercera Generación (3GPP – Third Generation Partnership Project, en inglés) ha estandarizado el concepto de Red de Acceso Genérica (GAN – Generic Access Network, en inglés) a partir del 3GPP de Versión 6. El nombre más preciso utilizado por el 3GPP es “Acceso Genérico a Interfaces A/Gb” y esta estandarización estaba basada en las especificaciones de facto del Acceso mediante Telefonía Móvil Sin Licencia (UMA – Unlicensed Mobile Access, en inglés) . Dos ejemplos de soluciones existentes para permitir que una Estación de Telefonía Móvil (MS – Mobile Station, en inglés) acceda a una Red de Núcleo (CN – Core Network, en inglés) de GSM son: una solución de GAN y una solución de tipo Femto para GSM.

La FIG. 1 es un diagrama de bloques funcional del TS 43.318 del 3GPP que ilustra una arquitectura de la GAN 10. La GAN se especifica en el TS 43.318 y el TS 44.318 del 3GPP. Una estación de telefonía Móvil (MS – Mobile Station, en inglés) 11 se conecta a través de un punto de acceso (AP – Access Point, en inglés) de WiFi en una red de acceso 12 de IP genérica. La GAN proporciona una nueva Red de Acceso por Radio (RAN – Radio Access Network, en inglés) , y el nodo correspondiente al Controlador de Estación de Base de la GERAN se denomina Controlador de Red de Acceso Genérica (GANC – Generic Access Network Controller, en inglés) 13. El GANC 13 incluye una Puerta de Enlace de Seguridad (SEGW – SEcurity GateWay, en inglés) 14 y se conecta a una Red de Núcleo (CN – Core Network, en inglés) de GSM 15. La MS es un aparato de mano de modo dual, de radio dual, que incluye por ejemplo tanto WiFi como soporte de macro radio de 3GPP (por ejemplo, GSM, WCDMA o los dos) . La MS se conecta al AP de WiFi utilizando la Radio de WiFi. El estándar de GAN define por ejemplo cómo puede funcionar la MS en modo de GAN y acceder a los servicios proporcionados por la CN de GSM utilizando la interfaz Up 16 entre la MS y el GANC.

La interfaz Up 16 puede atravesar redes de IP inseguras y está por lo tanto protegida mediante un túnel de IP seguro entre la MS 11 y el GANC 13 manejado por la SEGW 14.

La GAN estándar actual puede denominarse “GAN de 2G” (“2G-GAN” en inglés) o “GAN de GSM” (“GSM-GAN”, en inglés) porque las interfaz-A e interfaz-Gb de GSM estándar se utilizan entre el GANC y la CN. Se está trabajando para estandarizar una solución “GAN de 3G” (“3G-GAN”, en inglés) o “GAN de WCDMA” (“WCDMA-GAN”, en inglés) . En este caso, el GANC utilizará interfaces de WCDMA estándar tales como las interfaces Iu-cs e Iu-ps para conectarse a la CN. El estándar resultante puede ser también denominado “Generic Access to Iu Interfaces” o “Iu de GAN” (“GAN-Iu”, en inglés) .

La FIG. 2 es un diagrama de protocolo que ilustra una Arquitectura de Plano de Control del Dominio de Circuitos Conmutados (CS – Circuit Switched, en inglés) 20 relacionada con la solución de la GAN y con la Interfaz Up 16. El GANC 13 utiliza señalización de interfaz A normal hacia el Centro de Conmutación de Telefonía Móvil (MSC – Mobile Switching Center, en inglés) 21. El GANC interrelaciona los protocolos relacionados, como la Parte de Aplicación del Sistema de Estación de Base (BSSAP – Base Station System Application Part, en inglés) 22, con los protocolos de GAN relevantes, tales como Recursos de Circuitos Conmutados para Acceso Genérico (GA-CSR – Generic Access-Circuit Switched Resources, en inglés) 23, en las dos direcciones.

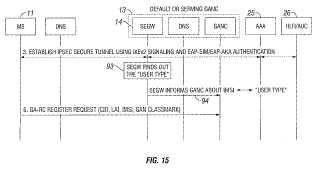

La FIG. 3 es un diagrama de señalización que ilustra el procedimiento de registro de GAN existente entre la MS 11 y el GANC 13. Este procedimiento está bien definido, por ejemplo, en las Especificaciones Técnicas del 3GPP para GAN, por lo tanto el procedimiento no se describirá con detalle en esta memoria, aunque varias etapas son relevantes para la presente invención.

En la etapa 3, se establece un túnel de IPsec entre la MS y la SEGW 14 utilizando señalización de IKEv2. La MS soporta una tarjeta (U) SIM y el establecimiento del túnel es autenticado utilizando señalización de SIM de EAP o AKA de EAP entre la MS y el servidor de Autenticación, Autorización y Registro de Operaciones (AAA – Authentication, Authorization and Accounting, en inglés) 25 tal como requiere la SEGW. El procedimiento de autenticación es llevado a cabo realmente hacia la tarjeta (U) SIM en la MS. El AAA contacta a un HLR/AuC 26 para obtener las claves de seguridad requeridas para ser utilizadas como parte de la señalización de SIM de EAP o de AKA de EAP.

En la etapa 6, la MS 11 envía un mensaje de SOLICITUD DE REGISTRO DE RC de GA al GANC 13 y puede indicar alguna información acerca de las capacidades de la MS en el Elemento de Información (IE – Information Element, en inglés) de Marca de clase da la GAN.

En la etapa 7, el intento de registro de la GAN es aceptado por el GANC 13 y un mensaje de ACEPTAR REGISTRO DE RC de GA es devuelto a la MS 11. Los casos de rechazo y redireccionamiento tal como se muestran en las etapas 8 y 9 alternativas no son relevantes para la presente invención y se muestran sólo para completar.

La FIG. 4 es un diagrama de señalización que ilustra la secuencia de señalización de la GAN cuando se lleva a cabo una Actualización de Ubicación periódica en el modo de GAN. Las partes más relevantes de esta secuencia son lasetapas 11-12 en las cuales el GANC 13 recibe una ORDEN DE MODO DE CODIFICACIÓN (BSSAP) y se supone que activará la señalización hacia la MS 11. Estas etapas particulares se utilizan en esta memoria como ejemplo de cómo debe actuar el GANC hacia los diferentes tipos de terminales y puntos de acceso que acceden al sistema.

La FIG. 5 es un diagrama de bloques funcional de una arquitectura de una red de acceso de tipo Femto para GSM. La solución de tipo Femto para GSM proporciona pequeñas femtoceldas para los usuarios finales teniendo pequeñas estaciones de base de radio de GSM, por ejemplo, en la casa del usuario. La estación de base de radio pequeña se denomina Equipo de la Casa del Abonado (CPE – Customer Premises Equipment, en inglés) de Femtoceldas 31. El CPE de Femtocelda se conecta a la red utilizando las interfaces Fp y Abis sobre IP propietarias. El nodo correspondiente al BSC de la GERAN se denomina BSC de tipo Femto 32. No existe ningún estando del 3GPP específico para la solución de tipo Femto para GSM. Una de las principales diferencias de la solución de GAN descrita anteriormente es que las MSs no requieren ningún cambio porque entre la MS y el CPE de Femtoceldas se utiliza la interfaz Um de GSM estándar. La MS se conecta al CPE de Femtoceldas como normalmente en la GERAN. El CPE de Femtoceldas es a continuación conectado al BSC de tipo Femto utilizando las interfaces Fp y Abis sobre IP propietaria.

La FIG. 6 es un diagrama de protocolo que ilustra una Arquitectura de Plano de Control del Dominio de CS 40 relativa a la solución de tipo Femto para GSM de la FIG. 6. El BSC de tipo Femto 32 utiliza señalización de interfaz A normal hacia el MSC 21. El BSC de tipo Femto interrelaciona los protocolos relacionados, como el BSSAP 22, con los protocolos de GSM relevantes tales como los recursos de Radio de GSM (GSM RR – GSM Radio Resources, en inglés) 41 en ambas direcciones.

La solución de seguridad aplicada a la solución de tipo Femto para GSM es muy similar a la solución utilizada en la GAN (como se ha descrito en la FIG. 3) . El CPE de Femtocelda 31 establece un túnel de IPsec hacia la SEGW 14 utilizando los mismos mecanismos que en la GAN. La principal diferencia es que el CPE de la Femtocelda contiene la tarjeta (U) SIM que es autenticada hacia el servidor de AAA 25.

El documento US 2007/268888, 22 de Noviembre de 2007 (2007-11-22) describe un método que emplea comunicaciones entre un controlador de red de acceso, una puerta de enlace de seguridad (SGW – Security GateWay, en inglés) y un servidor de AAA para mejorar la funcionalidad de la red. La SGW se comunica con el servidor de AAA para facilitar la autenticación de una estación... [Seguir leyendo]

Reivindicaciones:

1. Un método en una red de acceso inalámbrica para proporcionar una indicación del tipo de usuario a una Puerta de Enlace de Seguridad, SEGW, durante un procedimiento de registro para un usuario, comprendiendo el citado método las etapas de:

recibir en un servidor de Autenticación, Autorización y Registro de Operaciones, AAA, una solicitud de autenticación del usuario;

enviar una indicación del tipo de usuario para el usuario desde el servidor de AAA a la SEGW con un mensaje de éxito de autenticación, donde la información del tipo de usuario indica un tipo de túnel de IPsec; y

utilizar la indicación del tipo de usuario recibida en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec.

2. El método de acuerdo con lo citado en la reivindicación 1, en el que la etapa de enviar la indicación del tipo de usuario a la SEGW incluye crear la indicación del tipo de usuario en el servidor de AAA.

3. El método de acuerdo con lo citado en la reivindicación 2, en el que la etapa de creación de la indicación del tipo de usuario en el servidor de AAA incluye crear la indicación del tipo de usuario basándose en la Identidad de Estación de Telefonía Móvil Internacional, IMSI (International Mobile Station Identity, en inglés) del usuario, o en un número de serie de IMSI asociada.

4. El método de acuerdo con lo citado en la reivindicación 1, que comprende también enviar la indicación del tipo de usuario desde la SEGW a un Controlador de Red de Acceso Genérica, GANC (Generic Access Network Controller, en inglés) .

5. El método de acuerdo con lo citado en la reivindicación 1, en el que la etapa de enviar la indicación del tipo de usuario a la SEGW incluye las etapas de:

enviar una solicitud desde el servidor de AAA a un Registro de Ubicación Local, HLR (Home Local Register, en inglés) , solicitando la información de autenticación para el usuario;

crear la indicación del tipo de usuario en el HLR;

enviar una respuesta al servidor de AAA conteniendo la información de autenticación solicitada y la indicación del tipo de usuario para el usuario; y

enviar la indicación del tipo de usuario desde el servidor de AAA a la SEGW.

6. El método de acuerdo con lo citado en la reivindicación 1, en el que la etapa de utilizar la indicación del tipo de usuario recibida en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec incluye situar limitaciones permitidas en el túnel de IPsec, siendo las citadas limitaciones seleccionadas de un grupo que consiste en ancho de banda permitido, número de conexiones de TCP permitidas, protocolo permitido, puertos de protocolo de destino permitidos, número de asociaciones de seguridad de IPsec permitidas y paquetes por segundo permitidos.

7. Un método para determinar la información del tipo de usuario en una Puerta de Enlace de Seguridad, SEGW (SEcurity GateWay, en inglés) , en una red de acceso inalámbrica durante un procedimiento de registro para un usuario, comprendiendo el citado método las etapas de:

almacenar en la SEGW, una base de datos que asocia diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs (International Mobile Station Identities, en inglés) , o números de serie con información del tipo de usuario indicando un tipo de túnel de IPsec;

recibir la IMSI del usuario en la SEGW durante el procedimiento del registro;

determinar la información del tipo de usuario para el usuario basándose en la IMSI del usuario o en un número de serie de IMSI asociado; y

utilizar la información del tipo de usuario determinada en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec.

8. El método de acuerdo con lo citado en la reivindicación 7, en el que la etapa de utilizar la información del tipo de usuario determinada en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec incluye disponer limitaciones permitidas en el túnel de IPsec, siendo las citadas limitaciones seleccionadas de un grupo consistente en ancho de banda permitido, número de conexiones de TCP permitidas, número de flujos de UDP permitidos, direcciones de IP de destino permitidas, protocolo permitido, puertos de protocolo de destino permitidos, número de asociaciones de seguridad de IPsec permitidas y paquetes por segundo permitidos.

9. Un método en una red de acceso inalámbrica para obtener información del tipo de usuario por parte de un nodo controlador durante un procedimiento de registro para un usuario, comprendiendo el citado método las etapas de:

configurar una base de datos con la información del tipo de usuario asociada con diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs, o número de serie de IMSI, donde la información del tipo de usuario indica un tipo de túnel de IPsec,

recibir la IMSI del usuario en el nodo controlador durante el procedimiento de registro; y

utilizar la IMSI del usuario por parte del nodo controlador para obtener la información del tipo de usuario para el usuario a partir de la base de datos.

10. Un método en una red de acceso inalámbrica para determinar la información del tipo de usuario en un nodo controlador durante un procedimiento de registro para un usuario, comprendiendo el citado método las etapas de:

configurar el nodo controlador con la información del tipo de usuario asociada con diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs (International Mobile Station Identities, en inglés) , o número de serie de IMSI, donde la información del tipo de usuario indica un tipo de túnel de IPsec;

recibir la IMSI del usuario en el nodo controlador durante el procedimiento de registro; y

determinar la información del tipo de usuario por parte del nodo controlador basándose en la IMSI del usuario o en el número de serie de una IMSI asociada.

11. Un servidor de Autenticación, Autorización y Registro de Operaciones, AAA (Authentication, Authorization and Accounting, en inglés) , para proporcionar una indicación del tipo de usuario a una Puerta de Enlace de Seguridad, SEGW (SEcurity GateWay, en inglés) , durante un procedimiento de registro para un usuario, comprendiendo el citado servidor de AAA:

un medio para recibir una solicitud de autenticación del usuario; y

un medio para enviar una indicación del tipo de usuario para el usuario a la SEGW con un mensaje de éxito de autenticación, en el que la indicación del tipo de usuario indica un tipo de túnel de IPsec;

en el que la SEGW utiliza la indicación del tipo de usuario recibida para seleccionar y aplicar políticas asociadas en el túnel de IPsec.

12. El servidor de AAA de acuerdo con lo citado en la reivindicación 11, en el que el medio para enviar la indicación del tipo de usuario a la SEGW incluye un medio para crear la indicación del tipo de usuario en el servidor de AAA.

13.El servidor de AAA de acuerdo con lo citado en la reivindicación 12, en el que el medio para crear la indicación del tipo de usuario en el servidor de AAA incluye un medio para crear la indicación del tipo de usuario basándose en la Identidad de Estación de Telefonía Móvil Internacional, IMSI (International Mobile Station Identity, en inglés) , o un número de serie de IMSI asociado.

14. El servidor de AAA de acuerdo con lo citado en la reivindicación 11, en el que el medio para enviar la indicación del tipo de usuario a la SEGW incluye:

un medio para enviar una solicitud desde el servidor de AAA a un Registro de Ubicación Local, HLR (Home Location Register, en inglés) , solicitando información de autenticación para el usuario;

un medio para recibir una respuesta desde el HLR conteniendo la información de autenticación solicitada y la indicación del tipo de usuario para el usuario; y

un medio para enviar la indicación del tipo de usuario desde el servidor de AAA a la SEGW.

15. Un aparato en una Puerta de Enlace de Seguridad, SEGW, (SEcurity GateWay, en inglés) , en una red de acceso, comprendiendo el citado aparato:

una base de datos configurada para asociar información del tipo de usuario con diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs (International Mobile Station Identities, en inglés) , o un número de serie de IMSI asociado, donde la información del tipo de usuario indica un tipo de túnel de IPsec;

un medio para recibir la IMSI de un usuario durante un procedimiento de registro;

un medio para determinar la información del tipo de usuario para el usuario basándose en la IMSI del usuario o en el número de serie de una IMSI asociada; y

un medio para utilizar la información del tipo de usuario determinada en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec.

16. El aparato de acuerdo con lo citado en la reivindicación 15, en el que el medio para utilizar la información del tipo de usuario determinada en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec está adaptado para disponer limitaciones permitidas en el túnel de IPsec, estando las citadas limitaciones seleccionadas de un grupo que consiste en ancho de banda permitido, número de conexiones de TCP permitidas, número de flujos de UDP permitidos, direcciones de IP de destino permitidas, protocolo permitido, puertos de protocolo de destino permitidos, número de asociaciones de seguridad de IPsec permitidas y paquetes por segundo permitidos.

17. Un sistema en una red de acceso para proporcionar información del tipo de usuario a un nodo controlador durante un procedimiento de registro para un usuario, comprendiendo el citado sistema:

una base de datos configurada para asociar la información del tipo de usuario con diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs (International Mobile Station Identities, en inglés) , o número de serie de IMSI, donde la información del tipo de usuario indica un tipo de túnel de IPsec;

un medio dentro del nodo controlador para recibir la IMSI del usuario durante un procedimiento de registro; y

un medio dentro del nodo controlador para utilizar la IMSI del medio con el fin de obtener la información del tipo de usuario para el usuario a partir de la base de datos.

18. Un aparato en un nodo controlador en una red de acceso, comprendiendo el citado aparato:

una base de datos configurada para asociar la información del tipo de usuario con diferentes Identidades de Estación de Telefonía Móvil Internacional, IMSIs (International Mobile Station Identities, en inglés) , o número de serie de IMSI, donde la información del tipo de usuario indica un tipo de túnel de IPsec;

un medio para recibir la IMSI de un usuario durante un procedimiento de registro; y

un medio para determinar la información del tipo de usuario para el usuario basándose en la IMSI del usuario o en el número de serie de una IMSI asociada.

19. Un método en una Puerta de Enlace de Seguridad, SEGW, (SEcurity GateWay, en inglés) , en una red de acceso inalámbrica para seleccionar y aplicar políticas a un túnel de IPsec durante un procedimiento de registro para un usuario en el cual un servidor de Autenticación, Autorización y Registro de Operaciones, AAA (Authentication, Authorization and Accounting, en inglés) , recibe una solicitud de autenticación del usuario, comprendiendo el citado método las etapas de:

recibir desde el servidor de AAA, un mensaje de éxito de autenticación incluyendo una información del tipo de usuario para el usuario, donde la indicación del tipo de usuario indica un tipo de túnel de IPsec; y

utilizar la indicación del tipo de usuario recibida en la SEGW para seleccionar y aplicar políticas asociadas al túnel de IPsec.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]