Dispositivo y método para detectar una actividad sospechosa, programa y medio de grabación.

Un aparato de detección de actividad sospechosa para detectar una actividad sospechosa utilizando medios degeneración de señal,

un sensor para recibir una señal procedente de dichos medios de generación de señal, y datosde imagen tomados mediante una cámara, que comprende:

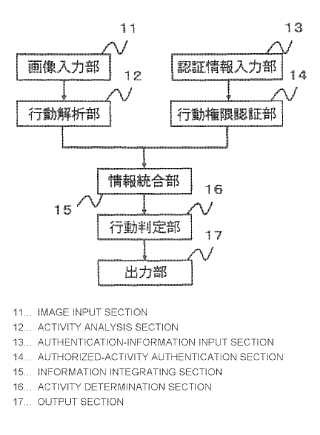

una sección (11) de entrada de imágenes adaptada para capturar datos de imagen de dicha cámara y paraemitir dichos datos de imagen;

una sección (12) de análisis de la actividad adaptada para detectar un objeto móvil tal como una persona y unvehículo incluidos en una imagen indicada mediante datos de imagen procedentes de dicha sección (11) deentrada de imágenes, reconocer si el objeto móvil detectado es una persona, un vehículo u otra entidaddiferente a estos, obtener la posición del objeto detectado, y extraer además una trayectoria del movimientodel objeto detectado, para emitir la información así obtenida como información de actividad del objeto móvil;una sección (13) de entrada de información de autenticación adaptada para obtener un número de IDindicado en dicha señal recibida mediante dicho sensor, un tiempo de recepción y una posición de recepciónde dicha señal mediante la salida de dicho sensor, y emitir la información así obtenida como información deautenticación;

una sección (14) de autenticación de la autorización adaptada para almacenar información de autorizacióncorrespondiente a dicha información de autenticación, obtener información de autorización correspondiente ala información de autenticación introducida desde dicha sección (13) de entrada de información deautenticación y emitir dicha información de autenticación introducida con dicha información de autorizaciónobtenida añadida a la misma;

una sección (15) de integración de la información adaptada para poner la información de autenticacióncomplementada con información de autorización introducida desde dicha sección (14) de autenticación de laautorización, en correspondencia con información de actividad del objeto móvil introducida desde dichasección de análisis de la actividad, y emitir la información de actividad del objeto móvil con la información deautorización añadida a la misma;

una sección (16) de determinación de la actividad adaptada para incluir una lista de actividades permitidas yactividades prohibidas dependiendo del nivel de autorización, reconocer una actividad de violación y unaactividad prohibida predeterminadas haciendo referencia a dicha lista, con respecto al nivel de autorizaciónañadido a la información de actividad del objeto móvil introducida desde dicha sección (15) de integración dela información, y tras la detección de que la actividad indicada mediante la información de actividad del objetomóvil es una actividad ilegal o una actividad prohibida, generar y emitir la información de alarma; yuna sección (17) de salida adaptada para emitir una alarma cuando recibe información de alarma procedentede dicha sección (16) de determinación de la actividad;

caracterizado por que:

dicha sección (16) de determinación de la actividad está adaptada además para, cuando existeinformación de autenticación en la sección de determinación de la actividad que no está encorrespondencia con ninguna información de actividad del objeto móvil, crear información de actividaddel objeto móvil provisional para ponerla en correspondencia con dicha información de autenticación, yasumir el nivel de autorización de la misma como estando al mínimo nivel.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/JP2007/058936.

Solicitante: NEC CORPORATION.

Nacionalidad solicitante: Japón.

Dirección: 7-1, Shiba 5-chome Minato-ku Tokyo 108-8001 JAPON.

Inventor/es: ISHIDERA,EIKI.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G08B13/196 FISICA. › G08 SEÑALIZACION. › G08B SISTEMAS DE SEÑALIZACION O DE LLAMADA; TRANSMISORES TELEGRAFICOS DE ORDENES; SISTEMAS DE ALARMA. › G08B 13/00 Alarmas contra ladrones, los atracadores o cualquier intruso. › utilizando cámaras de televisión.

- G08B25/00 G08B […] › Sistemas de alarma en los que el emplazamiento del lugar donde existe la condición que acciona la alarma es señalado a una estación central, p. ej. sistemas telegráficos de incendio o de policía.

- G08B25/04 G08B […] › G08B 25/00 Sistemas de alarma en los que el emplazamiento del lugar donde existe la condición que acciona la alarma es señalado a una estación central, p. ej. sistemas telegráficos de incendio o de policía. › utilizando una línea de señalización única, p. ej. en bucle cerrado.

- H04N7/18 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04N TRANSMISION DE IMAGENES, p. ej. TELEVISION. › H04N 7/00 Sistemas de televisión (detalles H04N 3/00, H04N 5/00; métodos y arreglos, para la codificación, decodificación, compresión o descompresión de señales de vídeo digital H04N 19/00; distribución selectiva de contenido H04N 21/00). › Sistemas de televisión en circuito cerrado, es decir, sistemas en los cuales la señal no es difundida.

PDF original: ES-2431667_T3.pdf

Fragmento de la descripción:

Dispositivo y método para detectar una actividad sospechosa, programa y medio de grabación Campo técnico La presente invención se refiere a una tecnología de vigilancia, en particular a un aparato y un método de detección de actividad sospechosa, actividad anómala y actividad prohibida utilizando un sensor de autenticación y una imagen por cámara.

Antecedentes de la técnica Hasta la fecha se han propuesto muchos métodos para emitir automáticamente una alarma mediante la detección de una persona o un vehículo a partir de una imagen tomada mediante una cámara y el análisis de sus actividades.

Las técnicas específicas para llevar a cabo el método descrito anteriormente incluyen, por ejemplo, una técnica dada a conocer en el documento no de patente número 2 ("A System for Video Surveillance and Monitoring", informe técnico CMU-RI-TR-00-12, Robotics Institute, Carnegie Mellon University, mayo de 2000) y una técnica utilizada en el producto denominado VEW, de ObjectVideo, Inc.

De acuerdo con estas técnicas, es posible emitir una alarma mediante el recurso de detectar automáticamente una actividad ilegal o una actividad prohibida, tal como cuando una persona o un vehículo invaden una zona indicada como de acceso prohibido, y cuando una persona o un vehículo atraviesan una línea divisoria que dicha persona o dicho vehículo tienen prohibido atravesar.

Sin embargo, estas técnicas tienen el problema de que se emitirá una alarma de actividad prohibida o actividad ilegal incluso para una persona o un vehículo que tienen autorización, igual que en el caso de una persona ordinaria y un vehículo, por ejemplo, cuando una persona pertinente autorizada entra en una zona de "acceso prohibido sin autorización" o entra en el área de "acceso prohibido sin autorización", cuando una ambulancia entra en un cruce teniendo el semáforo en rojo, y similares.

Por otra parte, se conocen diversas formas de utilización de RFID (Radio Frequency IDentification, identificación por radiofrecuencia) como dispositivo de autenticación y están siendo aplicadas, por ejemplo, en el control de entrada y salida en el que la autorización para acceder a un edificio u oficina es autenticada mediante RFID y la puerta se abre para admitir a una persona o un vehículo que han sido autenticados como teniendo autorización para acceder por dicha puerta.

Además, cuando el objetivo es únicamente el personal, se conocen asimismo métodos que utilizan autenticación biométrica en base a características de la cara, de huellas digitales, de las venas o del iris.

Sin embargo, en un sistema de vigilancia que utiliza únicamente RFID, puesto que la ausencia de una respuesta RFID es equivalente a la ausencia de evento, existe el problema de que no puede conseguirse una función de vigilancia suficiente salvo que todo el personal sea monitorizado transportando una RFID consigo, y por lo tanto el rango de aplicación de dicho sistema está limitado.

Resulta difícil conseguir un sistema de vigilancia eficaz utilizando únicamente RFID, en particular en una zona o área pública, tal como el vestíbulo de un edificio, una estación ferroviaria, un aeropuerto, etc., donde hay muchas personas que no llevan consigo una RFID.

Además, existe un problema similar incluso en el caso de la autenticación biométrica, y es necesario soportar un entorno o una situación en la que todo el personal a monitorizar pueda ser autenticado, lo que tiene como resultado una gran carga de gestión de datos.

Además, existe asimismo el problema de que no es posible realizar el análisis detallado de una persona o de un vehículo a monitorizar, solamente mediante autenticación RFID o biométrica, en la que solamente es posible llevar a cabo una vigilancia gruesa, tal como monitorizar en qué momento y a través de que puerta ha accedido la persona o el vehículo, y en qué momento y en qué lugar está presente la persona o el vehículo, y similares.

Por ejemplo, el documento de patente 1 (patente japonesa abierta a la inspección pública número 2004-127142) da a conocer un método en el que la validez de una persona que entra en un espacio predeterminado es determinada mediante el recurso de autenticar a una persona que tiene autorización para entrar en/utilizar dicho espacio, utilizando una tarjeta IC y similares; sin embargo, esta técnica tiene un problema consistente en que solamente es posible determinar la validez de la entrada de una persona particular en un lugar particular, y no es posible determinar la validez de la actividad de una persona o vehículo particulares en un lugar particular.

El documento de patente número 2 (patente japonesa abierta a la inspección pública número 2005-11057) da a conocer un método en el que se mejora la precisión combinando una vigilancia por imágenes y una vigilancia por sensores, tal como RFID.

De acuerdo con la técnica del documento de patente 2, es posible obtener información dinámica detallada del una persona o un objeto, etc., la cual no puede ser reconocida solamente mediante información de imágenes tomada por una cámara, etc.

Además, de acuerdo con la técnica del documento de patente 2, puesto que se supone que cada persona posee una etiqueta RFID en una ubicación tal como un lugar corporativo, cuando se detecta una persona pero no existe respuesta de RFID, es posible considerar a dicha persona como sospechosa emitiendo por lo tanto una alarma.

Sin embargo, dado que esta técnica solamente utiliza la información simplemente acerca de si un sujeto a monitorizar posee o no una etiqueta RFID o un terminal GPS, y no autentica a un sujeto que tiene autorización, resulta difícil llevar a cabo un control preciso de alarmas tal como el siguiente.

Es decir, existe un problema consistente en que se emite erróneamente una alarma incluso para una persona que tiene autorización, debido a la ausencia de aplicación de políticas precisas de vigilancia correspondientes a esta autorización, tales como: cuando una persona está autorizada para entrar en cualquier lugar, la persona queda excluida del objeto a monitorizar y no se emitirá la alarma; cuando se permite a una persona entrar solamente en un área específica, la entrada a un área no permitida se considerará como una actividad ilegal, y se emitirá una alarma; cuando una persona no tiene permitida la entrada en absoluto o no posee una etiqueta RFID, ha de generarse la alarma en cuanto dicha persona es detectada; incluso cuando una persona que se desplaza en sentido opuesto es detectada en una trayectoria en la que el desplazamiento en sentido opuesto está prohibido, no se emitirá una alarma si la persona tiene una autorización específica para desplazarse en sentido opuesto; incluso cuando una persona que está quieta es detectada en una trayectoria en la que está prohibido permanecer quieto, no se emitirá una alarma si la persona tiene autorización específica para permanecer quieta.

Documento de patente 1: patente japonesa abierta a la inspección pública número 2004-127142, Documento de patente 2: patente japonesa abierta a la inspección pública número 2005-11057, Documento no de patente 2: A System for Video Surveillance and Monitoring", informe técnico CMU-RI-TR00-12, Robotics Institute, Carnegie Mellon University, mayo de 2000.

Descripción de la Invención En la técnica dada a conocer en el documento no de patente 2, existe un problema consistente en que incluso cuando una persona o un vehículo tienen una autorización, se emite una alarma que indica una actividad prohibida o violación, del mismo modo que en el caso de una persona o vehículo ordinarios.

En un sistema de vigilancia que utiliza solamente RFID, puesto que la ausencia de respuesta RFID es equivalente al hecho de que no exista evento, no puede conseguirse una función de vigilancia suficiente salvo que todos los sujetos a monitorizar lleven consigo una RFID, provocando por lo tanto el problema de que el rango de aplicación de dicho sistema está limitado. Lo mismo puede decirse del caso de autenticación biométrica, y por lo tanto es necesario soportar un entorno en el que todos los sujetos a monitorizar puedan ser autenticados, imponiendo por lo tanto una gran carga en la gestión de datos.

Además, existe asimismo el problema de que no es posible realizar el análisis detallado de una persona o de un vehículo a monitorizar, solamente mediante autenticación RFID o biométrica, en la que solamente es posible llevar a cabo una vigilancia gruesa, tal como monitorizar en qué momento y a través de que puerta ha accedido la persona o el vehículo, y en qué momento y en qué lugar está presente la persona o el vehículo, y similares.

Dado que la técnica dada a conocer en... [Seguir leyendo]

Reivindicaciones:

1. Un aparato de detección de actividad sospechosa para detectar una actividad sospechosa utilizando medios de generación de señal, un sensor para recibir una señal procedente de dichos medios de generación de señal, y datos de imagen tomados mediante una cámara, que comprende:

una sección (11) de entrada de imágenes adaptada para capturar datos de imagen de dicha cámara y para emitir dichos datos de imagen; una sección (12) de análisis de la actividad adaptada para detectar un objeto móvil tal como una persona y un vehículo incluidos en una imagen indicada mediante datos de imagen procedentes de dicha sección (11) de entrada de imágenes, reconocer si el objeto móvil detectado es una persona, un vehículo u otra entidad diferente a estos, obtener la posición del objeto detectado, y extraer además una trayectoria del movimiento del objeto detectado, para emitir la información así obtenida como información de actividad del objeto móvil; una sección (13) de entrada de información de autenticación adaptada para obtener un número de ID indicado en dicha señal recibida mediante dicho sensor, un tiempo de recepción y una posición de recepción de dicha señal mediante la salida de dicho sensor, y emitir la información así obtenida como información de autenticación; una sección (14) de autenticación de la autorización adaptada para almacenar información de autorización correspondiente a dicha información de autenticación, obtener información de autorización correspondiente a la información de autenticación introducida desde dicha sección (13) de entrada de información de autenticación y emitir dicha información de autenticación introducida con dicha información de autorización obtenida añadida a la misma; una sección (15) de integración de la información adaptada para poner la información de autenticación complementada con información de autorización introducida desde dicha sección (14) de autenticación de la autorización, en correspondencia con información de actividad del objeto móvil introducida desde dicha sección de análisis de la actividad, y emitir la información de actividad del objeto móvil con la información de autorización añadida a la misma; una sección (16) de determinación de la actividad adaptada para incluir una lista de actividades permitidas y actividades prohibidas dependiendo del nivel de autorización, reconocer una actividad de violación y una actividad prohibida predeterminadas haciendo referencia a dicha lista, con respecto al nivel de autorización añadido a la información de actividad del objeto móvil introducida desde dicha sección (15) de integración de la información, y tras la detección de que la actividad indicada mediante la información de actividad del objeto móvil es una actividad ilegal o una actividad prohibida, generar y emitir la información de alarma; y una sección (17) de salida adaptada para emitir una alarma cuando recibe información de alarma procedente de dicha sección (16) de determinación de la actividad; caracterizado por que:

dicha sección (16) de determinación de la actividad está adaptada además para, cuando existe información de autenticación en la sección de determinación de la actividad que no está en correspondencia con ninguna información de actividad del objeto móvil, crear información de actividad del objeto móvil provisional para ponerla en correspondencia con dicha información de autenticación, y asumir el nivel de autorización de la misma como estando al mínimo nivel.

2. El aparato de detección de actividad sospechosa según la reivindicación 1, en el que cuando es introducida información de actividad del objeto móvil que no corresponde con ninguna información de autenticación, dicha sección (16) de determinación de la actividad está adaptada para asumir el nivel de autorización con respecto a la información de actividad del objeto móvil como estando al mínimo nivel.

3. El aparato de detección de actividad sospechosa según la reivindicación 1, en el que la sección (14) de autenticación de la autorización está adaptada para almacenar una plantilla de un uniforme o de ropa; y está configurada para obtener una imagen parcial de una persona mediante hacer referencia a la posición de dicha persona a partir de la información de actividad del objeto móvil procedente de dicha sección de análisis de la actividad, está configurada para comparar dicha imagen parcial con el uniforme o la ropa almacenados en dicha plantilla; y cuando existe un uniforme o ropa cuya similitud es mayor que un umbral predeterminado, está configurada para obtener información de autenticación introducida desde dicha sección de entrada de información de autenticación con información acerca del uniforme o la ropa siendo la información de autenticación, o está configurada para obtener información de autorización correspondiente a información de reconocimiento que es información acerca del uniforme y de la ropa, y está configurada para emitir la información de autenticación introducida con dicha información de autorización añadida a la misma.

4. El aparato de detección de actividad sospechosa según la reivindicación 3, en el que cuando se introduce información de actividad del objeto móvil que no se corresponde con ninguna información de autenticación, dicha sección (14) de autenticación de la autorización está configurada para establecer el nivel de autorización con respecto a la información de actividad del objeto móvil estando al nivel mínimo.

5. El aparato de detección de actividad sospechosa según cualquiera de las reivindicaciones 1 a 4, en el que

la lista de actividades permitidas y actividades prohibidas en dicha sección (16) de determinación de la actividad varía en función del tiempo.

6. El aparato de detección de actividad sospechosa según cualquiera de las reivindicaciones 1 a 5, en el que dicha sección (16) de determinación de la actividad está configurada para aplicar una autorización, que ha sido añadida a un elemento de información de actividad del objeto móvil, a otro elemento de información de actividad del objeto móvil.

7. Un método de detección de actividad sospechosa llevado a cabo en un aparato de detección de actividad sospechosa que comprende la sección (11) de entrada de imágenes, una sección (12) de análisis de la actividad, una sección (13) de entrada de información de autenticación, una sección (14) de autenticación de la autorización, una sección (15) de integración de la información, una sección (16) de determinación de la actividad y una sección de salida (17) , detectando dicho aparato de detección de actividad sospechosa una actividad sospechosa mediante la utilización de medios de generación de señal, un sensor para recibir una señal procedente de dichos medios de generación de señal, y datos de imagen tomados mediante una cámara, en el que dicha sección (11) de entrada de imágenes captura datos de imagen procedentes de dicha cámara y emite dichos datos de imagen; dicha sección (12) de análisis de la actividad detecta un objeto móvil, tal como una persona y un vehículo incluido en una imagen indicada mediante datos de imagen procedentes de dicha sección (11) de entrada de imágenes, reconoce si el objeto móvil detectado es una persona, un vehículo u otra entidad, obtiene la posición del objeto detectado y extrae además una trayectoria del movimiento del objeto detectado para emitir la información así obtenida como información de actividad del objeto móvil; dicha sección de entrada de información de autenticación (13) obtiene un número de ID indicado en dicha señal recibida mediante dicho sensor, un tiempo de recepción y una posición de recepción de dicha señal mediante la salida de dicho sensor, y emite la información así obtenida como información de autenticación; dicha sección (14) de autenticación de la autorización almacena información de autorización correspondiente a dicha información de autenticación; obtiene información de autorización correspondiente a la información de autenticación introducida desde dicha sección (13) de entrada de información de autenticación y emite la información de autenticación introducida con dicha información de autorización obtenida añadida a la misma; dicha sección (15) de integración de la información pone información de autenticación complementada con información de autorización introducida desde dicha sección (14) de autenticación de la autorización, en correspondencia con información de actividad del objeto móvil introducida desde dicha sección de análisis de la actividad, y emite la información de actividad del objeto móvil con la información de autorización añadida a la misma; dicha sección (16) de determinación de la actividad incluye una lista de actividades permitidas y actividades prohibidas en función del nivel de autorización, reconoce una actividad de violación o una actividad prohibida predeterminadas haciendo referencia a dicha lista, con respecto al nivel de autorización añadido a la información de actividad del objeto móvil introducida desde dicha sección (15) de integración de la información, y al detectar que la actividad indicada mediante la información de actividad del objeto móvil es una actividad ilegal o una actividad prohibida, genera y emite información de alarma; y dicha sección de salida (17) emite una alarma cuando recibe información de alarma desde dicha sección de determinación de la actividad; caracterizado por que:

cuando existe información de autenticación en la sección de determinación de la actividad que no está en correspondencia con ninguna información de actividad del objeto móvil, dicha sección (16) de determinación de la actividad crea información de actividad del objeto móvil provisional poniéndola en correspondencia con dicha información de autenticación, y asume que el nivel de autorización de la misma está al nivel mínimo.

8. Un método de detección de actividad sospechosa según la reivindicación 7, en el que dicha sección (14) de autenticación de la autorización almacena una plantilla de un uniforme o de ropa; obtiene una imagen parcial de una persona haciendo referencia a la posición de dicha persona a partir de la información de actividad del objeto móvil procedente de dicha sección (12) de análisis de la actividad; compara dicha imagen parcial con el uniforme o la ropa almacenados en dicha plantilla; y cuando existe un uniforme o ropa cuya similitud es mayor que un umbral predeterminado, obtiene información de autenticación introducida desde dicha sección (13) de entrada de información de autenticación con información acerca del uniforme o la ropa siendo la información de autenticación, u obtiene información de autorización correspondiente a la información de reconocimiento que es información acerca del uniforme o la ropa, y emite la información de autenticación introducida con dicha información de autorización estando añadida a la misma.

9. El método de detección de actividad sospechosa según la reivindicación 8, en el que cuando se introduce información de actividad del objeto móvil que no se corresponde con ninguna información de autenticación, dicha sección (14) de autenticación de la autorización establece el nivel de autorización con respecto a la información de actividad del objeto móvil estando al nivel mínimo.

10. El método de detección de actividad sospechosa según cualquiera de las reivindicaciones 7 a 9, en el que

la lista de actividades permitidas y actividades prohibidas en dicha sección (16) de determinación de la actividad varía en función del tiempo.

11. El método de detección de actividad sospechosa según cualquiera de las reivindicaciones 7 a 10, en el que

dicha sección (16) de determinación de la actividad aplica una autorización, que ha sido añadida a un elemento de información de actividad del objeto móvil, a otro elemento de información de actividad del objeto móvil.

12. Un programa o un medio de grabación o soporte de registro para almacenar dicho programa, que hace que un sistema informático ejecute el proceso llevado a cabo en cada componente de cualquiera de las reivindicaciones 7 a 10 11.

Patentes similares o relacionadas:

Procedimiento y sistema de monitoreo, del 27 de Mayo de 2020, de MariCare Oy: Procedimiento para observar la presencia, ubicación, movimiento y/o postura de uno o más objetos a monitorear con un sistema de monitoreo, […]

Sistema de monitorización de elementos de válvula, del 25 de Marzo de 2020, de TLV CO. LTD.: Una combinación de un sistema de monitorización de elementos de válvula y una pluralidad de elementos de válvula instalados en un distribuidor , […]

Itinerancia inalámbrica de dispositivo de alarma, del 18 de Marzo de 2020, de CSL (Dualcom) Limited: Un método de operación de un dispositivo de alarma dispuesto para transmitir una señal de alarma indicativa de que se ha cumplido una condición de alarma, comprendiendo […]

Sistema y procedimiento para controlar parámetros de red para una serie de paneles de control de seguridad doméstica/sistemas domésticos, del 26 de Febrero de 2020, de HONEYWELL INTERNATIONAL INC.: Un procedimiento implementado por procesador de ordenador para controlar parámetros de red para una serie de paneles de control conectados en red […]

Procedimiento y sistema para monitorear el estado operativo de una red de suministro de energía, del 26 de Febrero de 2020, de SIEMENS AKTIENGESELLSCHAFT: Procedimiento para monitorear el estado operativo de una red de suministro de energía , en el que

- por medio de sensores (12a-c), previstos en […]

Procedimiento y sistema para monitorear el estado operativo de una red de suministro de energía, del 26 de Febrero de 2020, de SIEMENS AKTIENGESELLSCHAFT: Procedimiento para monitorear el estado operativo de una red de suministro de energía , en el que

- por medio de sensores (12a-c), previstos en […]

Localización y recuperación de vehículos, del 3 de Febrero de 2020, de Tracker Network (UK) Limited: Un sistema para facilitar la recuperación de vehículos robados, que comprende: - un sistema informático central dispuesto para […]

Mejoras en sistema electrónico antirrobo para el control, identificación y detección del fruto del olivar, del 20 de Enero de 2020, de OLIDETEC TECHNOLOGY, S.L: Mejoras en sistema electrónico antirrobo para el control, identificación y detección del fruto del olivar. Constituida a partir de un sistema electrónico encapsulado […]

Un procedimiento para operar un sistema de alarma para un edificio, sistema de alarma para un edificio e instalación de alarma, del 16 de Enero de 2020, de Verisure Sàrl: Un procedimiento para operar un sistema de alarma para un edificio, sistema de alarma para un edificio e instalación de alarma. La invención se […]