Dispositivo de protección de red.

Dispositivo de protección de red (110) para el control de las comunicaciones de un dispositivo de procesamientode datos externo (200) fuera de una red de automatización (100) con un dispositivo de automatización (190) en lared de automatización (100),

en donde para las comunicaciones con el dispositivo de automatización (190) seproporciona un protocolo de automatización, en donde en el dispositivo de protección de red (110) se almacenan ose pueden almacenar reglas de protocolo, en donde las reglas de protocolo comprenden especificaciones que creanuna dependencia de la decisión sobre una transmisión o una no transmisión de un mensaje de protocolo delprotocolo de automatización, en relación con un contenido del mensaje de protocolo, y en donde el dispositivo deprotección de red (110) se conforma para la decisión sobre una transmisión o una no transmisión de un mensaje deprotocolo entrante del protocolo de automatización que corresponde a las especificaciones de las reglas deprotocolo, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110)comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión delmensaje de protocolo, además en relación con un estado operacional de un elemento o de una pluralidad deelementos (110, 190) de la red de automatización (100), o de un dispositivo o de una pluralidad de dispositivosconectados con la red de automatización.

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E10006472.

Solicitante: SIEMENS AKTIENGESELLSCHAFT.

Nacionalidad solicitante: Alemania.

Dirección: WITTELSBACHERPLATZ 2 80333 MUNCHEN ALEMANIA.

Inventor/es: ARNOLD, JOHANN, TALANIS, THOMAS, PLAUM, REINER, HERBERTH, HARALD, GERLACH,HENDRIK.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2445894_T3.pdf

Fragmento de la descripción:

Dispositivo de protección de red

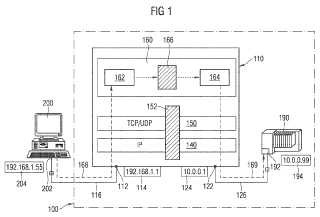

La presente invención hace referencia a un dispositivo de protección de red para el control de las comunicaciones de un dispositivo de procesamiento de datos externo dispuesto fuera de una red de automatización con un dispositivo de automatización en la red de automatización, en donde se proporciona un protocolo de automatización para las comunicaciones con el dispositivo de automatización.

Esta clase de dispositivos de protección de red se conocen a partir del estado del arte, por ejemplo, a partir de la patente US 2008/0320582.

Las unidades de automatización se integran cada vez más, por ejemplo, en grandes redes de comunicaciones de oficinas que, sin embargo, generalmente resultan accesibles de una manera relativamente abierta. De esta manera, los aspectos de la seguridad cobran cada vez más importancia también en la tecnología de automatización. Para evitar o para reducir los accesos no autorizados a las unidades de automatización, frecuentemente se utilizan los denominados “cortafuegos” como un dispositivo de protección de red. Esta clase de cortafuegos protegen las redes que se encuentran detrás, en tanto que filtran el tráfico de datos hacia la red mencionada, en base a un conjunto de reglas (las denominadas reglas de cortafuegos) . Las acciones de filtrado convencionales consisten, por ejemplo, en el bloqueo, rechazo o dejar pasar paquetes de datos.

En general, para la descripción de los procesos de comunicaciones, se utiliza frecuentemente el denominado “modelo de capas OSI”. Dentro del modelo de capas OSI, las tareas individuales en un proceso de comunicaciones se dividen generalmente en siete capas dispuestas unas sobre otras. En el caso de un denominado protocolo de comunicaciones TCP/IP, como se utiliza, por ejemplo, en el estado del arte mencionado a continuación, en este caso la capa de red IP corresponde a la capa OSI 3, mientras que la capa de transporte TCP/UDP corresponde a la capa OSI 4. Por lo tanto, la capa OSI 7 superior corresponde a la denominada “capa de aplicación”, es decir, la capa mencionada contiene los datos de comunicaciones reales que deben ser transmitidos desde el emisor hacia el receptor.

Los dispositivos de protección de red anteriormente mencionados, se conocen, por ejemplo, a partir de la publicación europea EP 2091199 A2, de la declaración de patente alemana DE 103 31 307 A1, o también a partir de la publicación de Estados Unidos US 2008/0320582 A1. Los cortafuegos revelados en dichas declaraciones de patente, toman sus decisiones de filtrado en base a la información que resulta relevante en las capas mencionadas anteriormente, la “capa OSI 3” o la “capa OSI 4”. Los cortafuegos mencionados, conocidos a partir del estado del arte, dictan sus decisiones, por ejemplo, en base a la dirección IP (dirección de origen y/o dirección de destino) (capa OSI 3) , a los denominados “puertos” y/o, por ejemplo, a las clases de protocolo IP, como por ejemplo, UDP, TCP, ICMP. Por consiguiente, los cortafuegos conocidos pueden admitir o bloquear determinadas direcciones IP de destino y de origen, así como determinados puertos de destino y, de esta manera, pueden controlar el acceso a una red protegida por los cortafuegos mencionados.

Una desventaja del estado del arte mencionado, consiste en que esta clase de dispositivos de protección de red, siempre se deben adaptar a las modificaciones correspondientes en una red dispuesta detrás, y en que, por ejemplo, en una red de esta clase no se pueden recibir fácilmente unidades con direcciones IP desconocidas. Además, también resulta difícil la recepción de unidades con direcciones IP dinámicas, pero con nombres DNS que permanezcan sin modificaciones.

Por lo tanto, un objeto de la presente invención consiste en proporcionar un dispositivo de protección de red, mediante el cual se pueda proteger desde el exterior, una red de automatización industrial, de una manera flexible y simple contra un acceso no autorizado o no deseado.

Dicho objeto se resuelve mediante un dispositivo de protección de red, de acuerdo con la reivindicación 1.

Además, por un mensaje de protocolo del protocolo de automatización en relación con la presente descripción, se entiende un mensaje de acuerdo con el protocolo de automatización en una de las capas 5 o sobre dichas capas, de acuerdo con el modelo de capas OSI anteriormente mencionado. En particular, por un mensaje de protocolo se entiende un mensaje sobre la capa OSI 7, la denominada capa de aplicación.

Dado que el dispositivo de protección de red consulta el contenido del mensaje de protocolo, para decidir sobre una transmisión o una no transmisión de un mensaje de protocolo entrante, una decisión de esta clase se toma, por ejemplo, independientemente de la información de la dirección sobre el nivel de la capa 3 o de la capa 4, es decir, por ejemplo, independientemente de la dirección IP. Más bien, se llega preferentemente a la información lógica o a las direcciones, independientemente de la configuración de red física concreta. De esta manera, se pueden integrar, por ejemplo, nuevas unidades de una manera simple en una red de automatización, dado que el dispositivo de

protección de red se puede configurar de manera que en el caso de las especificaciones de seguridad, la configuración física de la red no cumple función alguna o bien, cumple una función subordinada.

Los dispositivos de protección de red correspondientes se pueden configurar, por ejemplo, de una manera más simple (se puede realizar, por ejemplo, el establecimiento de las reglas de filtrado) , dado que las reglas de protocolo correspondientes también se pueden crear sin conocimientos concretos de la configuración física de la red. Un dispositivo de protección de red de esta clase, permite admitir o prohibir, por ejemplo, determinadas consultas específicas de automatización (por ejemplo, cambios de parametrización, diagnósticos, cambios de modos de funcionamiento) , en donde las admisiones o bien, prohibiciones mencionadas de esta clase de consultas, pueden ser específicas, por ejemplo, del usuario o bien, del cliente. Mediante la transferencia de los criterios de selección de un dispositivo de protección de red de esta clase, a los contenidos sobre la capa OSI 4, se puede lograr una configuración más flexible y simple de un dispositivo de protección de red, para una red de automatización.

Una red de automatización puede estar conformada, por ejemplo, como una red de automatización industrial. Esta clase de redes de automatización industriales se pueden diseñar, configurar y/o proporcionar, por ejemplo, para el control y/o el ajuste de instalaciones industriales (por ejemplo, instalaciones de producción, de transporte, etc.) , máquinas y/o equipos. En particular, las redes de automatización o bien, las redes de automatización industriales pueden presentar protocolos de comunicaciones en tiempo real (por ejemplo, Profinet, Profibus, Ethernet en tiempo real) para las comunicaciones, al menos, entre los componentes que participan en las tareas de control y/o de ajuste (por ejemplo, entre las unidades de control y las instalaciones y/o máquinas a controlar) .

Además de un protocolo de comunicaciones en tiempo real, también se puede proporcionar, al menos, un protocolo de comunicaciones adicional (que no debe ser, por ejemplo, capaz de operar en tiempo real) en la red de automatización o bien, en la red de automatización industrial, por ejemplo, para la monitorización, la configuración, la reprogramación y/o la reparametrización de una unidad o de una pluralidad de unidades de control en la red de automatización.

Una red de automatización puede comprender, por ejemplo, comunicaciones por hilos y/o comunicaciones sin hilos.

Los dispositivos de protección de red pueden ser, por ejemplo, los denominados “cortafuegos”. Los dispositivos de protección de red pueden estar provistos, por ejemplo, además de la función de protección, con una funcionalidad de “conmutador” o de “enrutador”. Además, esta clase de funcionalidad adicional permite, por ejemplo, un redireccionamiento de mensajes entrantes y salientes, en donde la capacidad de redireccionamiento mencionada no se debe utilizar forzosamente siempre durante el funcionamiento.

Además, la función de protección puede estar provista también, por ejemplo, de una función de “puente”, en la que los mensajes se conducen, por ejemplo, siempre sin modificaciones de dirección.

Sin embargo, la función de un dispositivo de protección de red puede estar limitada a la propia función de protección de los mensajes... [Seguir leyendo]

Reivindicaciones:

1. Dispositivo de protección de red (110) para el control de las comunicaciones de un dispositivo de procesamiento de datos externo (200) fuera de una red de automatización (100) con un dispositivo de automatización (190) en la red de automatización (100) , en donde para las comunicaciones con el dispositivo de automatización (190) se proporciona un protocolo de automatización, en donde en el dispositivo de protección de red (110) se almacenan o se pueden almacenar reglas de protocolo, en donde las reglas de protocolo comprenden especificaciones que crean una dependencia de la decisión sobre una transmisión o una no transmisión de un mensaje de protocolo del protocolo de automatización, en relación con un contenido del mensaje de protocolo, y en donde el dispositivo de protección de red (110) se conforma para la decisión sobre una transmisión o una no transmisión de un mensaje de protocolo entrante del protocolo de automatización que corresponde a las especificaciones de las reglas de protocolo, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión del mensaje de protocolo, además en relación con un estado operacional de un elemento o de una pluralidad de elementos (110, 190) de la red de automatización (100) , o de un dispositivo o de una pluralidad de dispositivos conectados con la red de automatización.

2. Dispositivo de protección de red de acuerdo con la reivindicación 1, caracterizado porque el dispositivo de protección de red (110) se conforma de manera que en el caso de una no transmisión del mensaje de protocolo, se envía un mensaje con información en relación con la no transmisión, en correspondencia con el protocolo de automatización, al dispositivo de procesamiento de datos externo (200) .

3. Dispositivo de protección de red de acuerdo con la reivindicación 1 ó 2, caracterizado porque el dispositivo de protección de red (110) está diseñado para un modo operacional con dirección transparente, particularmente porque para la realización del modo operacional con dirección transparente, el dispositivo de protección de red (110) opera como sustituto para los participantes (190) de la red de automatización (100) , protegidos por el dispositivo mencionado.

4. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 3, caracterizado porque el dispositivo de protección de red (110) se diseña y se configura de manera que se pueda controlar, configurar y/o predeterminar opcionalmente un modo operacional con dirección transparente o con dirección no transparente.

5. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 4, caracterizado porque el contenido del mensaje de protocolo está configurado para la iniciación de una acción de automatización en el dispositivo de automatización (190) que recibe el mensaje de protocolo, y porque las reglas del protocolo comprenden especificaciones que crean una dependencia de la decisión sobre una transmisión o una no transmisión del mensaje de protocolo, en relación con la acción de automatización a iniciar y/o la clase de acción de automatización a iniciar.

6. Dispositivo de protección de red de acuerdo con la reivindicación 5, caracterizado porque la acción de automatización comprende:

- una conmutación del modo de funcionamiento, particularmente un inicio o una detención de un proceso, y/o

- la carga de un programa de automatización, y/o

- el establecimiento de parámetros, información o valores en un módulo de control o una unidad de automatización, y/o

- la lectura de parámetros, valores o información de un módulo de control o una unidad de automatización, y/o

- el control o el ajuste de un programa de automatización, o la intervención en un programa de automatización, y/o

- la activación de un sensor o de un actuador.

7. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 6, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión del mensaje de protocolo, además en relación con especificaciones de tiempo y/o de lugar.

8. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 7, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión del mensaje de protocolo, además en relación con un emisor y/o un cliente y/o un receptor del mensaje de protocolo.

9. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 8, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión del mensaje de protocolo, además en relación con la presencia de un código de seguridad asociado a un emisor y/o a un cliente del mensaje de protocolo,

particularmente porque el mensaje de protocolo no se transmite cuando no se encuentra presente el código de seguridad asociado al emisor o al cliente del mensaje de protocolo.

10. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 9, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre la transmisión o la no transmisión de un mensaje de protocolo, además en relación con una autentificación de un emisor y/o de un cliente del mensaje de protocolo.

11. Dispositivo de protección de red de acuerdo con una de las reivindicaciones 1 a 10, caracterizado porque las reglas de protocolo almacenadas en el dispositivo de protección de red (110) comprenden especificaciones que crean una dependencia de la decisión sobre una transmisión o no transmisión de un mensaje de protocolo, desde el dispositivo de procesamiento de datos externo (200) al dispositivo de automatización (190) en la red de automatización, además en relación con una dirección IP del mensaje de protocolo, un protocolo IP del mensaje de protocolo y/o un “puerto”.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]