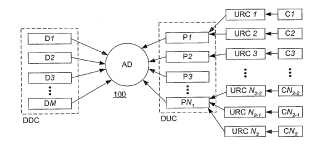

Arquitectura de dominio autorizado híbrido basado en personas y dispositivos.

Sistema para generar un dominio autorizado (AD), comprendiendo el sistema:

- medios para obtener un identificador de dominio que identifica de manera unívoca el dominio (100)autorizado,

- medios para unir al menos un usuario y al menos un dispositivo al dominio autorizado identificado por elidentificador de dominio obteniendo o generando una única lista o certificado que comprende el identificadorde dominio, un identificador único para al menos un usuario y un identificador único para al menos undispositivo definiendo así que tanto el usuario como el dispositivo están unidos al dominio (100) autorizado,y

- medios para unir al menos un ítem de contenido al dominio autorizado identificado por el identificador dedominio

a) uniendo un ítem de contenido a un certificado de derecho de usuario, en el que dicho certificado dederecho de usuario identifica el ítem de contenido y un usuario unidos al dominio autorizado, y/o

b) uniendo un ítem de contenido a un certificado de derecho de dispositivo, en el que dicho certificado dederecho de dispositivo identifica el ítem de contenido y un dispositivo unidos al dominio autorizado, y/o

c) uniendo un ítem de contenido a un certificado de derecho de dominio, en el que dicho certificado dederecho de dominio identifica el ítem de contenido y el dominio autorizado,

obteniendo así varios dispositivos y varios usuarios que están autorizados a acceder a un ítem de contenidode dicho dominio (100) autorizado, comprendiendo además el sistema medios para controlar el acceso a unítem de contenido dado unido al dominio (100) autorizado mediante un dispositivo dado que se hacefuncionar por un usuario dado, en el que los medios están adaptados para:

- comprobar, usando el certificado de derecho de usuario y/o la única lista de dominio o certificado si elusuario dado está unido al mismo dominio (100) autorizado que el ítem de contenido dado, o

- comprobar, usando el certificado de derecho de dispositivo y/o la única lista de dominio o certificado si eldispositivo dado está unido al mismo dominio (100) autorizado que el ítem de contenido dado,y permitir acceso al usuario dado a través del dispositivo dado al ítem de contenido si el usuario dado estáunido al mismo dominio (100) autorizado,

o permitir el acceso al usuario dado a través del dispositivo dado al ítem de contenido si el dispositivo dadoforma parte del mismo dominio (100) autorizado.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/IB2004/051226.

Solicitante: KONINKLIJKE PHILIPS N.V.

Inventor/es: KAMPERMAN,FRANCISCUS,L.,A.,J, KOSTER,ROBERT L, SCHRIJEN,GEERT J.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F21/10 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › G06F 21/00 Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas. › Protección de programas o contenidos distribuidos, p. ej.:venta o concesión de licencias con derechos de autor (protección en sistemas de video o televisión de pago H04N 7/16).

- G06F21/31 G06F 21/00 […] › autenticación del usuario.

- G11B20/00 G […] › G11 REGISTRO DE LA INFORMACION. › G11B REGISTRO DE LA INFORMACION BASADO EN UN MOVIMIENTO RELATIVO ENTRE EL SOPORTE DE REGISTRO Y EL TRANSDUCTOR (registro de valores medidos según un procedimiento que no necesita el uso de un transductor para la reproducción G01D 9/00; aparatos de registro o de reproducción que utilizan una banda marcada por un procedimiento mecánico, p. ej. una banda de papel perforada, o que utilizan soportes de registro individuales, p. ej. fichas perforadas o fichas magnéticas G06K; transferencia de datos de un tipo de soporte de registro a otro G06K 1/18; circuitos para el acoplamiento de la salida de un dispositivo de reproducción a un receptor radio H04B 1/20; cabezas de lectura para gramófonos o transductores acústicos electromecánicos o sus circuitos H04R). › Tratamiento de la señal, no específica del procedimiento de registro o reproducción; Circuitos correspondientes.

- H04L12/28 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 12/00 Redes de datos de conmutación (interconexión o transferencia de información o de otras señales entre memorias, dispositivos de entrada/salida o unidades de tratamiento G06F 13/00). › caracterizados por la configuración de los enlaces, p. ej. redes locales (LAN), redes extendidas (WAN) (redes de comunicación inalámbricas H04W).

- H04L29/06 H04L […] › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2428320_T3.pdf

Fragmento de la descripción:

Arquitectura de dominio autorizado híbrido basado en personas y dispositivos La invención se refiere a un método para generar un dominio autorizado. La invención se refiere además a un sistema para generar un dominio autorizado. Además, la invención se refiere a un medio legible por ordenador que tiene almacenado en el mismo instrucciones para hacer que una o más unidades de procesamiento ejecuten el método según la invención.

Los desarrollos recientes en las tecnologías de distribución de contenido (es decir Internet y medios extraíbles) facilitan mucho más el intercambio de contenido que antes. La rápida adopción por los consumidores muestra que tales tecnologías realmente cubren sus necesidades. Un efecto secundario es que también permiten la copia y distribución ilegal sencilla de contenido. La industria de contenidos considera este último desarrollo como una amenaza para sus negocios. Por tanto en los últimos años, la cantidad de sistemas de protección de contenido está creciendo rápidamente. Algunos de estos sistemas sólo protegen el contenido de una copia ilegal, mientras que otros también prohíben que el usuario obtenga acceso al contenido. La primera categoría se denomina sistemas de protección de copia (CP) . Los sistemas de CP han sido tradicionalmente el tema principal para los dispositivos de electrónica de consumo (CE) , puesto que se considera que este tipo de protección de contenido se implementa a bajo precio y no requiere una interacción bidireccional con el proveedor de contenido. Algunos ejemplos son el sistema de cifrado de contenido (CSS) , el sistema de protección de discos de DVD ROM y DTCP (un sistema de protección para conexiones de IEEE 1394) .

La segunda categoría se conoce con varios nombres. En el mundo de la difusión, los sistemas de esta categoría se conocen generalmente como sistemas de acceso condicional (CA) , mientras que en el mundo de Internet se conocen generalmente como sistemas de gestión digital de derechos (DRM) .

Una red doméstica puede definirse como un conjunto de dispositivos que están interconectados usando algún tipo de tecnología de red (por ejemplo Ethernet, IEEE 1394, BlueTooth, 802.11b, 802.11g, etc.) . Aunque la tecnología de red permite que los diferentes dispositivos se comuniquen, esto no es suficiente para permitir que los dispositivos interoperen. Para ello, es necesario que los dispositivos puedan descubrir y dirigir las funciones presentes en los otros dispositivos en la red. Tal interoperabilidad se proporciona por middleware de red doméstica. Ejemplos de middleware de red doméstica son Jini, HAVi, UPnP, AVC.

El concepto de dominios autorizados (AD) intenta hallar una solución para dar servicio tanto a los intereses de los propietarios de contenido (que desean proteger sus derechos de autor) como a los consumidores de contenido (que desean un uso no restringido del contenido) . El principio básico es tener un entorno de red controlado en el que el contenido pueda usarse de manera relativamente libre siempre que no sobrepase el límite del dominio autorizado. Normalmente, los dominios autorizados giran alrededor del entorno doméstico, también denominados redes domésticas. Naturalmente, también son posibles otros escenarios. Un usuario, por ejemplo, podría llevar consigo un dispositivo portátil para audio y/o vídeo con una cantidad limitada de contenido en un viaje, y usarlo en su habitación de hotel para acceder a o descargar contenido adicional almacenado en su sistema de audio y/o vídeo personal en casa. Incluso si el dispositivo portátil está fuera de la red doméstica, es una parte del dominio autorizado del usuario. De esta manera, un dominio autorizado (AD) es un sistema que permite acceso al contenido por dispositivos en el dominio, pero no por ningún otro.

Para una introducción más extensa al uso de un dominio autorizado, etc., véase S.A.F.A. van den Heuvel, W. Jonker, F.L.A.J. Kamperman, P.J. Lenoir, Secure Content Management in Authorised Domains, Philips Research, Países Bajos, IBC 2002 conference publication, páginas 467-474, celebrada el 12-16 de septiembre de 2002.

Existen diversas propuestas que implementan el concepto de dominios autorizados en cierta medida.

Un tipo de soluciones previas incluyen dominios autorizados (AD) basados en dispositivos. Ejemplos de tales sistemas son SmartRight (Thomson Multimedia) , xCP y NetDRM (Matshushita) . Un ejemplo adicional de un AD basado en dispositivos se da, por ejemplo, en el documento WO 2003/098931 por el mismo solicitante.

En AD basados en dispositivos típicos, el dominio se forma por un conjunto específico de dispositivos y contenido. Sólo el conjunto específico de dispositivos del dominio tiene permiso para acceder, usar, etc. el contenido de ese dominio. No se realiza ninguna distinción de los diversos usuarios del conjunto específico de dispositivos.

Un inconveniente de los sistemas de AD basados en dispositivos es que normalmente no proporcionan la flexibilidad típica que un usuario desea o necesita, puesto que los usuarios están limitados a un conjunto particular y limitado de dispositivos. De esta manera, no se permite que un usuario ejerza los derechos que el usuario ha obtenido en cualquier momento y en cualquier lugar que elija. Por ejemplo, si un usuario visita la casa de un amigo no puede acceder a su contenido comprado legalmente en los dispositivos del amigo puesto que estos dispositivos no formarían parte normalmente del conjunto particular y limitado de dispositivos que forman el dominio que comprende el contenido del usuario.

Otro tipo de soluciones previas son dominios autorizados basados en personas, en los que el dominio se basa en personas en lugar de dispositivos como en el caso de los AD basados en dispositivos. Un ejemplo de un sistema de este tipo se describe, por ejemplo, en el documento WO 2004/038568 por el mismo solicitante en el que el contenido está acoplado a personas que entonces se agrupan en un dominio.

En un AD basado en personas típico se permite el acceso al contenido unido a ese AD por sólo un conjunto específico y limitado de usuarios, pero por ejemplo usando cualquier dispositivo compatible. Los dominios autorizados basados en personas ofrecen normalmente una gestión de dominio más sencilla en comparación con los AD basados en dispositivos.

Sin embargo, los sistemas basados en personas requieren la identificación de la persona, algo que no siempre es conveniente o se prefiere por los usuarios. Además, un visitante a su casa puede desear acceder a su contenido. Puesto que no tiene un dispositivo de id de personas para ese dominio no le es posible acceder al contenido. Se preferiría que los dispositivos en la casa que pertenecen al dominio pudieran permitir el acceso al contenido de dominio por el visitante.

Por tanto, se requiere un dominio autorizado híbrido basado en dispositivos y en personas que tenga las ventajas individuales de cada sistema.

Un objeto de la invención es proporcionar un método y un sistema correspondiente para proporcionar una estructura de dominio autorizado basada tanto en personas como en dispositivos. Un objeto adicional es proporcionar un método y un sistema que resuelvan los inconvenientes mencionados anteriormente de la técnica anterior. Un objeto adicional es proporcionar esto de una manera sencilla, flexible y eficaz.

Estos objetos, entre otros, se consiguen mediante un sistema según las reivindicaciones 1 a 5.

De este modo, se obtiene una manera sencilla y eficaz de agrupar dispositivos y personas en un AD. Además, se proporciona un dominio autorizado híbrido basado en personas y dispositivos. De esta manera, se permite el acceso a un ítem de contenido de un dominio autorizado por un usuario que hace funcionar un dispositivo o bien verificando que el ítem de contenido y el usuario están enlazados al mismo dominio o bien verificando que el dispositivo y el ítem de contenido están enlazados al mismo dominio. De ese modo, se obtiene una flexibilidad mejorada para uno o más usuarios cuando se accede al contenido en un dominio autorizado mientras todavía se mantiene la seguridad del contenido. Esto se realiza adicionalmente de una manera sencilla, segura y fiable.

En una realización, el método comprende además la etapa de controlar el acceso a un ítem de contenido dado unido al dominio autorizado mediante un dispositivo dado que se hace funcionar por un usuario dado, comprendiendo la etapa:

- comprobar si el usuario dado está unido al mismo dominio autorizado que el ítem de contenido dado, o

- comprobar si el dispositivo dado está unido al mismo dominio autorizado que el ítem de contenido dado,

y permitir el acceso al usuario dado a través del dispositivo... [Seguir leyendo]

Reivindicaciones:

1. Sistema para generar un dominio autorizado (AD) , comprendiendo el sistema:

-medios para obtener un identificador de dominio que identifica de manera unívoca el dominio (100) autorizado,

- medios para unir al menos un usuario y al menos un dispositivo al dominio autorizado identificado por el identificador de dominio obteniendo o generando una única lista o certificado que comprende el identificador de dominio, un identificador único para al menos un usuario y un identificador único para al menos un dispositivo definiendo así que tanto el usuario como el dispositivo están unidos al dominio (100) autorizado, y

- medios para unir al menos un ítem de contenido al dominio autorizado identificado por el identificador de dominio

a) uniendo un ítem de contenido a un certificado de derecho de usuario, en el que dicho certificado de derecho de usuario identifica el ítem de contenido y un usuario unidos al dominio autorizado, y/o b) uniendo un ítem de contenido a un certificado de derecho de dispositivo, en el que dicho certificado de derecho de dispositivo identifica el ítem de contenido y un dispositivo unidos al dominio autorizado, y/o c) uniendo un ítem de contenido a un certificado de derecho de dominio, en el que dicho certificado de derecho de dominio identifica el ítem de contenido y el dominio autorizado,

obteniendo así varios dispositivos y varios usuarios que están autorizados a acceder a un ítem de contenido de dicho dominio (100) autorizado, comprendiendo además el sistema medios para controlar el acceso a un ítem de contenido dado unido al dominio (100) autorizado mediante un dispositivo dado que se hace funcionar por un usuario dado, en el que los medios están adaptados para:

- comprobar, usando el certificado de derecho de usuario y/o la única lista de dominio o certificado si el usuario dado está unido al mismo dominio (100) autorizado que el ítem de contenido dado, o

- comprobar, usando el certificado de derecho de dispositivo y/o la única lista de dominio o certificado si el dispositivo dado está unido al mismo dominio (100) autorizado que el ítem de contenido dado,

y permitir acceso al usuario dado a través del dispositivo dado al ítem de contenido si el usuario dado está unido al mismo dominio (100) autorizado,

o permitir el acceso al usuario dado a través del dispositivo dado al ítem de contenido si el dispositivo dado forma parte del mismo dominio (100) autorizado.

2. Sistema según la reivindicación 1, caracterizado porque los medios para controlar el acceso de un ítem de contenido dado están adaptados para comprobar que el certificado de derecho de usuario para el ítem de contenido dado especifica que el usuario dado tiene el derecho de acceder al ítem de contenido dado y sólo permitir el acceso al ítem de contenido dado en el caso de que dicha etapa de comprobación tenga un resultado positivo.

3. Sistema según la reivindicación 1, caracterizado porque la única lista o certificado comprende el identificador de dominio, un identificador único para exactamente un usuario y un identificador único para exactamente un dispositivo.

4. Sistema según la reivindicación 1, caracterizado porque el certificado de derecho de usuario, el certificado de derecho de dispositivo o el certificado de derecho de dominio comprende datos de derechos que representan qué derechos existen en relación con el al menos un ítem de contenido unido al certificado de derecho de usuario o al certificado de derecho de dispositivo o al certificado de derecho de dominio.

5. Sistema según la reivindicación 1, caracterizado porque cada ítem de contenido está encriptado y que un derecho de contenido está unido a cada ítem de contenido y a un certificado de derecho de usuario o a un certificado de derecho de dispositivo o a un certificado de derecho de dominio, y que el derecho de contenido de un ítem de contenido dado comprende una clave de desencriptación para desencriptar el ítem de contenido dado.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]