Sistema de seguridad para el control de objetos y acciones diversas mediante un teléfono inteligente.

Sistema de seguridad para el control de objetos y acciones diversas mediante un teléfono inteligente;

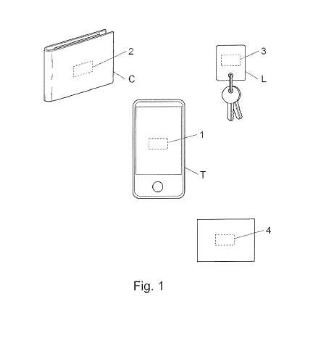

que comprende: un teléfono inteligente (T) que incorpora un chip NFC principal (1); - unos chips NFC secundarios (2, 3), autónomos, que se fijan en múltiples objetos (C, T), y que tienen almacenada información y un código que es transmitido al chip NFC principal (1) incluido en el teléfono inteligente (T), estableciéndose una comunicación con aquellos; y una aplicación (software) integrada en el teléfono inteligente (T), destinada a efectuar, previa programación de dichos chips NFC secundarios (2, 3), una comunicación secuencial con los mismos, activando una alarma en el teléfono inteligente (T), si el chip NFC principal (1) se aleja de cualquiera de los chips NFC secundarios (2, 3) sobrepasando una distancia determinada. Este sistema comprende chip NFC maestro (4), certificador de usuario, para realizar acciones que requieran de una autenticación extra de seguridad.

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P201231595.

Solicitante: REGIDOR RAO, Antonio.

Nacionalidad solicitante: España.

Inventor/es: REGIDOR RAO,Antonio.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04M1/66 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04M COMUNICACIONES TELEFONICAS (circuitos para el control de otros aparatos vía cable telefónico y que no implican aparatos de conmutación telefónica G08). › H04M 1/00 Equipos de subestaciones, p. ej. para utilización por el abonado (servicios de abonado o instalaciones proporcionadas en las centrales H04M 3/00; aparatos con fichas de pago previo H04M 17/00; disposiciones de suministro de corriente H04M 19/08). › con medios para evitar las llamadas no autorizadas o fraudulentas (verificación de la identidad o autoridad del usuario en comunicaciones digitales secretas o protegidas H04L 9/32).

- H04M1/72 H04M 1/00 […] › Teléfonos móviles; teléfonos inalámbricos, es decir, dispositivos para establecer enlaces sin hilos a estaciones base sin selección de ruta.

Fragmento de la descripción:

SISTEMA DE SEGURIDAD PARA EL CONTROL DE OBJETOS Y ACCIONES

DIVERSAS MEDIANTE UN TELÉFONO INTELIGENTEObjeto de la invención La presente invención se refiere a un sistema de seguridad para el control de objetos y acciones diversas mediante un teléfono inteligente, tal como un 10 "smartphone", una tableta digital o similar y chips de tecnología inalámbrica.

Campo de aplicación de la invención,

Esta invención se enmarca dentro del campo de la telefonía móvil, de los sistemas de seguridad antirrobo, de los sistemas de pago seguro a través de teléfono inteligente o "smartphone" y en el de la verificación de identidad del usuario. También entra en el campo de la electrónica y de la transmisión de datos de manera inalámbrica, concretamente de los chips que transmiten información de manera inalámbrica, usando radiofrecuencias de cualquier tipo e intensidad,

dependiendo de la cantidad de información que se quiera transmitir y de la velocidad a que se necesite transmitirla.

Antecedentes de la invención.

Con la popularización de los teléfonos inteligentes o "smartphones" como objetos todo uso y de los chips que transmiten información de manera inalámbrica, autoalimentados o no, cada día aparecen nuevos usos. Aunque en el mercado existe tecnología similar a la de la presente invención, la aplicación y la tecnología empleada difieren sustancialmente.

Actualmente son conocidos diferentes sistemas que utilizan un teléfono inteligente o smartphone, en combinación con unos elementos de intercomunicación para controlar objetos o acciones diversas.

Por ejemplo, en el año 2011 salió al mercado un sistema antirrobo, el SECU4 Bags .. http://www.secu4.com/es/bagsphp... gracias al cual el teléfono móvil y una tarjeta están intercomunicados por Bluetooth, para evitar el robo de una maleta o una cartera, por ejemplo. La tarjeta se coloca en el objeto que queremos asegurar y si este objeto se separa más de lo que el usuario ha programado, la alarma se dispara en la tarjeta, el móvil o en ambos. La desventaja de este sistema es que hay que recargar la tarjeta cada 100 horas de uso y que es cara y voluminosa, por lo que al final es fácil olvidarse de recargarla o de incluirla en objetos pequeños de valor.

Actualmente la empresa Sony ha lanzado al mercado un nuevo producto relacionado con los nuevos teléfonos móviles que incorporan un chip NFC. Se trata de los SmartTag ''http://www.sonymobile.com/es/products/accessories/xperiasmarttags-nt2/", unos chips NFC que se programan con el smartphone y que permiten lanzar al unísono varias acciones en dicho smartphone con solo acercar éste al SmartTag.

Por ejemplo, con un SmartTag programado en el coche para activar el GPS y la música, nada más entrar en el automóvil y acercar el smartphone al SmartTag, el 20 smartphone automáticamente lanzará la aplicación del GPS y activará la reproducción de un tema musical de la biblioteca de música almacenada en el teléfono móvil. Este sistema permite tener varios SmartTag en varias zonas de la casa o en el trabajo, cada uno de ellos programado de manera diferente para provocar que el móvil realice automáticamente determinadas tareas al acercarlo al

SmartTag.

En febrero de 2011 la empresa Continental conjuntamente con la firma NXP presentaron el primer coche dotado con tecnología NFC .. http://www.nxp.com/ news/ press-re leases/2 O 11/02/nxp-a nd-co ntinenta I-dem o nstrate-the-wo rld-s-first

concept-car-embedding-nfc-at-mobile-world-congress.html" gracias al cual era posible acceder al automóvil y arrancarlo usando el smartphone dotado con chip NFC.

En cuanto al pago seguro se llevó a cabo una prueba piloto en 2010 con chips NFC. En este link está toda la información relativa a esta experiencia piloto y a los chips N F C ''http://es.wikipedia.org/wiki/NearJield_Communication''.

Actualmente existen muchas aplicaciones para teléfonos inteligentes que protegen con software el robo del terminal, pero el usuario debe activar el software mediante un SMS en el momento del robo para que el smartphone envíe su posición mediante GPS, o bien para borrar todos los datos del móvil. Cerberus, Lookout o Plan B, son algunas de estas aplicaciones, entre otras muchas.

El teléfono inteligente o smartphone tiene un claro futuro como unidad personal centralizada de actividades: se usará para realizar pagos seguros, para abrir las puertas del coche y para permitir su arranque -la marca Continental mostró su primer prototipo el pasado año 2011-, para abrir la puerta del garaje o del hogar,

activar o desactivar una alarma, identificarse ante un estamento gubernativo o mostrar su historial médico o certificado de antecedentes penales, e incluso puede llegar a ser el DNI y el carné de conducir.

Actualmente la llegada del pago seguro a través del smartphone con NFC es ya una realidad. En 2010 se llevó a cabo una prueba piloto en la población barcelonesa de Sitges, y actualmente ya son muchas las compañías de electrónica y telefonía móvil que ya están aplicando chips NFC a sus móviles y creando aplicaciones para pago seguro con el móvil. El pago seguro con smartphone dotado de chip NFC constituye una gran ventaja ya que el usuario no necesita llevar

encima ninguna tarjeta de crédito ni mostrar un documento identificativo. El usuario puede pagar sólo acercando el smartphone a un terminal, sin necesidad incluso de insertar ningún código PIN o código de seguridad -aunque esto sería lo recomendable-.

No obstante, con todas estas importantes funcionalidades extendidas vinculadas a la seguridad personal del usuario, y considerando todo este monto de información personal que se almacena en el teléfono inteligente, la sustracción del teléfono o smartphone supone un problema importante para el usuario ya que la totalidad de la información almacenada pasa a manos ajenas, permitiendo que un tercero suplante al titular del teléfono inteligente, ejecutando de manera indebida funciones o acciones integradas en el teléfono inteligente, tales como pagos, apertura de puertas, arranque de vehículos u otras cualesquiera.

Descripción de la invención La invención trata de combinar tecnologías ya existentes y aplicadas en los teléfonos inteligentes para crear un sistema que evite la pérdida o robo de objetos de vital importancia para el usuario, así como un sistema de certificación de usuario legítimo a la hora de hacer un pago, la apertura de puertas o cualquier otra actividad realizada a través del teléfono inteligente, smartphone o tableta digital, funciones que ya se aplican hoy en día o que se aplicarán en un futuro muy próximo.

Si el teléfono inteligente se convierte en la "llave única" de acceso a los datos personales del usuario, de apertura de puertas de hogar, del coche, de acceso al trabajo, para fichar al llegar al puesto de trabajo, para pagar en un comercio, entonces es necesario que el teléfono inteligente sea inviolable -no sólo por software sino también por hardware-y que nadie pueda hacer un mal uso de él.

El sistema se basa en la comunicación inalámbrica entre un teléfono inteligente y uno o varios chips con tecnología inalámbrica, que necesiten o no, alimentación eléctrica propia.

Este sistema es totalmente configurable por el usuario a través de una aplicación que puede estar incluida en el mismo sistema operativo del teléfono inteligente.

La información incorporada en los chips está encriptada para evitar su robo con antenas de captación de datos de chips RFID (Radio Frequency IDentification) , chips NFC (Near Field Communication) o de cualquier otro tipo.

El objetivo de la invención es crear una red personal de seguridad antirrobo de aquéllos objetos más valiosos o de gran utilidad que el usuario lleva normalmente consigo y disponer de un sistema válido de certificación de usuario legítimo para respaldar el uso del teléfono inteligente en situaciones en las que se requiera una seguridad extra.

Con un mismo chip autónomo remoto es posible cubrir y realizar varias acciones, como antirrobo, evitar el descuido accidental de un objeto o del teléfono inteligente, asi como verificar al usuario legítimo del móvil en caso de realizar un pago seguro o de bloquear totalmente el teléfono inteligente en caso de fallo de detección del chip remoto externo autónomo.

Para conseguir los objetivos indicados se ha desarrollado un sistema de seguridad para el control de objetos y acciones diversas mediante un smartphone y varios chips NFC de transmisión inalámbrica, proporcionando dicho sistema de seguridad diversas funcionalidades, tales como: a) evitar la pérdida de objetos por olvido, b) alertar al...

Reivindicaciones:

1. Sistema de seguridad para el control de objetos y acciones diversas mediante un teléfono inteligente; tratándose dicho teléfono inteligente (T) de un smartphone, una tableta digital u otro aparato similar; caracterizado porque comprende:

-un teléfono inteligente móvil (T) que incorpora un chip NFC principal (1) ;

-unos chips NFC secundarios (2, 3) , autónomos, que se fijan en múltiples objetos (C, T) , y que tienen almacenada información y un código que es transmitido al chip NFC principal (1) incluido en el teléfono inteligente (T) , estableciéndose una comunicación con aquéllos; y

-una aplicación (software) integrada en el teléfono inteligente (T) , preferentemente en el mismo sistema operativo o grabada en la memoria ROM de dicho teléfono móvil (T) , destinada a efectuar, previa programación de dichos chips NFC secundarios (2, 3) , una comunicación secuencial con los mismos, activando una alarma en tal teléfono inteligente (T) , si el chip NFC principal (1) se aleja de cualquiera de los chips NFC secundarios (2, 3) sobrepasando una distancia determinada.

2. Sistema, según la reivindicación anterior, caracterizado porque comprende un chip NFC secundario configurado como chip NFC maestro (4) , certificador de usuario, que actúa de respaldo a la hora de realizar con el teléfono móvil (T) diversas acciones que requieran de una autenticación extra de seguridad, estando dotado dicho chip NFC maestro (4) de un código identificativo de seguridad encriptado que actúa como certificador de usuario legítimo, mientras se mantenga próximo al teléfono inteligente (T) , Y dentro del campo de comunicación del chip NFC principal (1) incluido en dicho teléfono inteligente.

3. Sistema según la reivindicación 2, caracterizado porque la aplicación implementada en el teléfono inteligente (T) incluye una rutina que lee y en su caso valida el código identificativo de seguridad encriptado existente en el chip NFC maestro (4) , certificador de usuario, en el momento de ejecutar una funcionalidad extendida, verificando que se trata del usuario legitimo.

4. Sistema según la reivindicación 2, caracterizado porque la aplicación implementada en el teléfono inteligente (T) prevé el bloqueo del teléfono un tiempo predeterminado desde que éste se separa del chip NFC maestro (4) certificador de usuario, dejando de ser total o parcialmente operativo.

5. Sistema según la reivindicación 1, caracterizado porque la aplicación implementada en el teléfono inteligente (T) equipado con chip NFC principal (1) prevé el bloqueo del teléfono transcurrido un tiempo predeterminado desde que éste se separa de todos o algunos de los chips NFC secundarios (2, 3) .

6. Sistema según las reivindicaciones 1, 4 Y 5, caracterizado porque el bloqueo del teléfono inteligente (T) prevé impedir el apagado del mismo, con petición de una contraseña para esta función.

7. Sistema según las reivindicaciones 1 y 5, caracterizado porque la aplicación implementada en el teléfono inteligente (T) prevé la activación y desactivación de los chips NFC secundarios (2, 3) , asi como programar una serie de variables, como la distancia de activación de la alarma.

8. Sistema según las reivindicaciones 1 y 5 caracterizado porque la aplicación implementada en el teléfono inteligente (T) prevé, en caso de alejamiento de un chip NFC secundario (2, 3) , el disparo de la alarma del teléfono inteligente (T) , la posibilidad de desactivar dicha alarma mediante una contraseña, y la desautorización del chip NFC secundario correspondiente.

Patentes similares o relacionadas:

Operaciones avanzadas de interfaz de usuario en un dispositivo inalámbrico de modo dual, del 5 de Febrero de 2020, de BlackBerry Limited: Un método para un dispositivo inalámbrico operable para realizar una llamada de voz, comprendiendo el método: conectarse con una […]

Sistemas, métodos y aparatos para proporcionar notificaciones de usuario adaptativas, del 21 de Marzo de 2019, de Nokia Technologies OY: Un método que comprende: detectar un evento en un primer aparato ; determinar el uso de uno o más aparatos conectados […]

SISTEMA Y MÉTODO DE DETERMINACIÓN DE CAÍDA EN VEHÍCULOS DE DOS RUEDAS, del 2 de Octubre de 2018, de PLANETUS, S.L: Sistema y método de determinación de caída en vehículos de dos ruedas. Se describe en este documento un sistema que permite determinar caídas […]

Método de configuración de parámetros de aplicación de terminal móvil y dispositivo y sistema relacionados, del 27 de Abril de 2016, de HUAWEI DEVICE CO., LTD: Un método para configurar un parámetro de aplicación de un terminal móvil, caracterizado por cuanto que comprende: el establecimiento , por un terminal móvil, de una […]

Teléfono móvil y terminal de control remoto combinados, del 7 de Septiembre de 2015, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Se describe un sistema que habilita a una estación móvil para facilitar funcionalidades de telefonía móvil y de terminal de control remoto combinadas. Una estación […]

Teléfono móvil y terminal de control remoto combinados, del 7 de Septiembre de 2015, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Se describe un sistema que habilita a una estación móvil para facilitar funcionalidades de telefonía móvil y de terminal de control remoto combinadas. Una estación […]

DISPOSITIVO DE SEÑAL INALÁMBRICA PARA SILENCIADO DE TERMINALES MÓVILES, del 7 de Junio de 2013, de JIMÉNEZ PÉREZ, Alberto: 1. Dispositivo de señal inalámbrica para silenciado de terminales móviles, caracterizado por estar constituido a partir de una caja paralelepipédica que alberga una placa de circuito […]

Métodos y aparatos para generar señales de sincronización en una unidad de rediocomunicación, del 25 de Marzo de 2013, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Una unidad remota que puede funcionar en un modo en espera para alternativamente despertar y entrar enmodo de reposo, comprendiendo dicha unida remota: una […]

TELÉFONO MÓVIL, del 14 de Abril de 2011, de SIEMENS AKTIENGESELLSCHAFT: Teléfono móvil con un teclado con teclas de marcado y teclas funcionales y un equipo indicador, así como con equipos emisores y receptores integrados, caracterizado […]

TELÉFONO MÓVIL, del 14 de Abril de 2011, de SIEMENS AKTIENGESELLSCHAFT: Teléfono móvil con un teclado con teclas de marcado y teclas funcionales y un equipo indicador, así como con equipos emisores y receptores integrados, caracterizado […]