SISTEMA Y PROCEDIMIENTO PARA LA AUTENTICACIÓN DE UNA TRANSFERENCIA DE CONTEXTO.

Un procedimiento que comprende:

recibir una petición de transferencia de contexto desde una primera entidad de red (140) en una segunda entidad de red (130),

incluyendo la petición de transferencia de contexto un campo de información que contiene material de autenticación correspondiente a un dispositivo móvil (100); calcular el material de validación en la segunda entidad de red (130), en el que el material de validación se calcula a partir de información conocida por la segunda entidad de red (130) para ser contenida en el dispositivo móvil (100), y en el que el material de validación no se transfirió anteriormente desde la segunda entidad de red (130) al dispositivo móvil (100); y

determinar si el material de validación coincide con el material de autenticación.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/IB2008/002856.

Solicitante: NOKIA CORPORATION.

Nacionalidad solicitante: Finlandia.

Dirección: KEILALAHDENTIE 4 02150 ESPOO FINLANDIA.

Inventor/es: MADEMANN, FRANK, DR., NIEMI, VALTTERI, BLOMMAERT,MARC, FORSBERG,Dan.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04W8/12 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 8/00 Gestión de datos de red. › entre el registro de localización y servidores de movilidad.

PDF original: ES-2375594_T3.pdf

Fragmento de la descripción:

Sistema y procedimiento para la autenticación de una transferencia de contexto.

Referencia cruzada a solicitudes relacionadas

La presente solicitud reivindica el beneficio de la Solicitud Provisional de los Estados Unidos Nº de Serie 60/983.450, presentada el 29 de Octubre de 2007, y titulada "Sistema y Procedimiento para la Autenticación de una Transferencia de Contexto desde una MME hacia el Sistema de 3GPP Heredado."

Antecedentes

Esta sección pretende proporcionar los antecedentes para el material que se describe más adelante y/o se define en las reivindicaciones. Esta sección de antecedentes puede incluir conceptos que podrían seguirse pero que no son necesariamente los que se han concebido o seguido anteriormente. A menos que se indique otra cosa específicamente, esta sección no es la técnica anterior a la descripción y reivindicaciones en esta solicitud y no se admite nada en esta sección que sea técnica anterior.

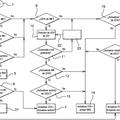

En la Red de Acceso de Radio Terrestre (UTRAN) del Sistema de Telecomunicaciones Móviles Universal (UMTS) , se usa una firma del identificador de la estación móvil temporal de la red de paquetes conmutados (P-TMSI) para autenticar y autorizar la transferencia de la información de contexto del equipo de usuario (UE) . Como se entiende generalmente en la técnica, la información de contexto del protocolo de paquetes de datos (PDP) para el UE es un registro de valores de parámetros que proporciona información necesaria para establecer una conexión. Estos parámetros pueden incluir información acerca del tipo de contexto del PDP que se está usando, la información de la Calidad de Servicio (QoS) , etc. La autenticación y la autorización se realizan cuando se transfiere la información de contexto del UE entre entidades de red de un sistema único, o entre entidades de red de diferentes sistemas, cuando cambia el nodo de soporte (SGSN) del Servicio de Radio General de Paquetes (GPRS) . Tal cambio puede producirse cuando el UE se está transfiriendo debido al movimiento a una localización diferente. De este modo, el SGSN antiguo (es decir, el SGSN desde el cual se está transfiriendo el UE) puede verificar que la petición de transferencia de contexto desde un nuevo SGSN (es decir el SGSN al cual se está transfiriendo el UE, también llamado SGSN cesionario) es válida y se refiere al UE identificado en la petición de transferencia de contexto. La señalización salto por salto entre elementos de red puede estar protegida por la seguridad del dominio de red (NDS) de modo que ningún intruso pueda modificar los paquetes.

Los mecanismos para la autenticación de las peticiones de transferencia de la información de contexto en un sistema del Proyecto de Miembros de la 3ª Generación (3GPP) Evolucionado son diferentes de los sistemas UMTS y GPRS heredados. En un sistema de 3GPP evolucionado (también conocido como UTRAN Evolucionada (E-UTRAN)

o de Evolución a Largo Plazo (LTE) ) , que se trata por ejemplo en la Especificación Técnica del 3GPP (TS) 23.401, no se espera que se use la firma del P-TMSI. En cambio, la asociación del nivel de seguridad del estrato de no acceso (NAS) y las claves correspondientes y los valores COUNT se gestionan durante del modo de reposo (IDLE) . Toda la señalización a nivel NAS se autentica, por la protección de integridad, con las claves NAS. Como se describe en el documento TS 23.401 y como es conocido en la técnica, la movilidad del UE en una red 3GPP evolucionada se controla por un elemento conocido como la Entidad de Gestión de Movilidad (MME) . Las funcionas de una MME pueden incluir la señalización NAS, la Gestión de Movilidad (MM) , la señalización de seguridad NAS, y la autenticación. Durante la movilidad desde una MME antigua a una MME nueva, la MME antigua autentica una petición de transferencia de contexto y la señalización de movilidad basada en una Muestra_NAS calculada con una clave de protección de integridad.

Cuando un UE se mueve entre el UMTS, el Sistema Global para Comunicaciones Móviles (GSM) o el GPRS y un sistema 3GPP evolucionado, la transferencia de contexto y la señalización de movilidad deben seguir autenticándose. Sin embargo, hay un problema con respecto a cómo autoriza el sistema 3GPP evolucionado las peticiones de transferencia de contexto o la señalización de movilidad que vienen desde un sistema UMTS/GPRS que no proporciona los mismos mecanismos de autorización que el sistema 3GPP evolucionado. En particular un nodo cesionario de la red UMTS/GPRS (un nodo dentro del dominio al cual se está transfiriendo el UE) espera una firma del P-TMSI desde un UE (es decir, un terminal móvil u otro dispositivo) . El nodo de UMTS/GPRS proporciona a continuación esa firma del P-TMSI a una entidad de red par (por ejemplo, un SGSN desde el cual se está transfiriendo el UE) durante la petición de información de contexto para ese UE. Sin embargo, el sistema 3GPP evolucionado (EPS) no proporciona el manejo de la firma del P-TMSI. En realidad, pueden usarse partes del elemento de información (IE) que mantienen la firma del P-TMSI en un mensaje de señalización del sistema UTRAN para un propósito diferente en un sistema 3GPP evolucionado. Por ejemplo, algunos de los bits de ese IE pueden ser necesarios en un sistema 3GPP evolucionado para mantener las partes del Sistema de Paquetes Evolucionado TMSI (S-TMSI) . Esto reduce los bits disponibles para el uso del material de autenticación para la autorización de la transferencia de contexto. La arquitectura WG2 SA TSG del 3GPP – documento S2 Nº 58 titulado: "Procedimiento RAU de la MME/SGW para el SGSN pre-versión-8" desvela una petición de transferencia de contexto entre dos entidades de red que pertenecen a sistemas diferentes.

Sumario

Este sumario se proporciona para introducir una selección de conceptos en una forma simplificada que se describen además más adelante en la Descripción Detallada. Este Sumario no pretende identificar las características claves o las características esenciales de la invención.

De acuerdo con al menos algunas realizaciones, un equipo de usuario (UE) y una MME en un sistema 3GPP evolucionado genera cada uno material de autenticación. Ese material de autenticación puede transportarse in el interior del campo de la firma del P-TMSI de un mensaje de señalización de UMTS desde el UE al SGSN de UMTS/GPRS cuando el UE se está transfiriendo a un sistema UTRAN/GERAN. Ese material de autenticación también puede comunicarse desde el SGSN del UMTS/GPRS a la MME (del sistema 3GPP evolucionado) desde el cual se está transfiriendo el UE. En esta disposición, la MME antigua puede autenticar a continuación la petición de transferencia de contexto desde el sistema 3GPP legado en base al material de autenticación transferido y el conocimiento de cómo se crea el material de autenticación.

En al menos algunas realizaciones, la MME y el UE deducen el material de autenticación en base a las claves específicas del usuario. El material de autenticación, que puede deducirse cuando se crean las claves NAS o bajo demanda, pueden incorporarse a continuación en el contenido del campo de la firma del P-TMSI para la señalización del 3GPP heredado desde el UE y desde el SGSN del UMTS/GPRS a la MME. En el caso de que se usen una o más claves NAS (o se usen claves derivadas de las claves NAS) , el material de autenticación generado puede cambiarse cada vez que cambian las claves NAS. De este modo no se necesita transferir el número de secuencia dentro del campo de la firma del P-TMSI, proporcionando de este modo una seguridad mejorada bajo restricciones de una longitud determinada del campo de la firma del P-TMSI reutilizado. Si las claves NAS cambian cada vez que se mueve el UE, por ejemplo, desde la UTRAN a la E-UTRAN, el material de autenticación también se refrescará cuando el UE se mueve de vuelta a la UTRAN.

Con las diversas realizaciones descritas en este documento, no se necesita ningún mecanismo similar a la firma del P-TMSI para el sistema de 3GPP evolucionado, es decir, no hay ninguna necesidad de crear una firma del P-TMSI en la MME antes de recibir una petición de autenticación de la transferencia de contexto. Tampoco hay ninguna necesidad de transferir una muestra o una firma desde la MME al UE. El UE puede generar material de autenticación (por ejemplo, una muestra) bajo demanda, evitando por lo tanto los requisitos de almacenamiento para la muestra. Esa muestra puede transportarse en los mensajes de señalización de UMTS existentes.

Estas y otras ventajas y características, junto con la organización y el modo de operación de las mismas, se hará evidente... [Seguir leyendo]

Reivindicaciones:

1. Un procedimiento que comprende:

recibir una petición de transferencia de contexto desde una primera entidad de red (140) en una segunda entidad de red (130) , incluyendo la petición de transferencia de contexto un campo de información que contiene material de autenticación correspondiente a un dispositivo móvil (100) ; calcular el material de validación en la segunda entidad de red (130) , en el que el material de validación se calcula a partir de información conocida por la segunda entidad de red (130) para ser contenida en el dispositivo móvil (100) , y en el que el material de validación no se transfirió anteriormente desde la segunda entidad de red (130) al dispositivo móvil (100) ; y determinar si el material de validación coincide con el material de autenticación.

2. El procedimiento de la reivindicación 1, que comprende además:

una vez determinado que el material de validación coincide con el material de autenticación, autenticar la petición de transferencia de contexto y transferir la información de contexto a la primera entidad de red (140) .

3. El procedimiento de la reivindicación 1, que comprende además:

una vez determinado que el material de validación no coincide con el material de autenticación, enviar un mensaje de error a la primera entidad de red (140) ;

posteriormente al envío del mensaje de error, recibir una segunda petición de transferencia de contexto desde la primera entidad de red (140) , indicando la segunda petición de transferencia de contexto la autorización del dispositivo móvil (100) ; y en respuesta a la segunda petición de transferencia de contexto, transferir la información de contexto a la primera entidad de red (140) .

4. El procedimiento de cualquiera de las reivindicaciones 1 a 3, en el que el campo de información comprende un campo de información de la firma del identificador temporal de la estación móvil de la red de paquetes conmutados.

5. El procedimiento de cualquiera de las reivindicaciones 1 a 4, en el que el material de validación se deduce a partir de al menos una clave específica del usuario.

6. El procedimiento de la reivindicación 5, en el que la, al menos una clave específica del usuario es una clave de la entidad de gestión de la seguridad de acceso.

7. El procedimiento de la reivindicación 5, en el que la, al menos una clave específica del usuario se deduce de al menos una clave del estrato no de acceso.

8. El procedimiento de la reivindicación 5, en el que la, al menos una, clave específica del usuario se deduce a partir de al menos una clave de la entidad de gestión de la seguridad de acceso.

9. El procedimiento de cualquiera de las reivindicaciones 1 a 8, en el que el material de autenticación comprende una muestra de tiempo deducida a partir de una clave de la entidad de gestión de la seguridad de acceso.

10. Un medio legible por ordenador para almacenar un programa de ordenador que comprende instrucciones que cuando se ejecutan por un ordenador causan que el ordenador realice cada una de las etapas del procedimiento de la reivindicación 1.

11. El medio legible por ordenador de la reivindicación 10, que comprende instrucciones para realizar el procedimiento de acuerdo con cualquiera de las reivindicaciones de 2 a 9.

12. Un aparato que comprende:

al menos un procesador configurado para recibir una petición de transferencia de contexto desde una primera red, incluyendo la petición de transferencia de contexto un campo de información que contiene material de autenticación que corresponde a un dispositivo móvil (100) , calcular el material de validación, en el que el material de validación se calcula a partir de información conocida por el aparato a estar contenido en el dispositivo móvil (100) , y en el que el material de validación no se transfirió anteriormente desde al aparato al dispositivo móvil (100) , y determinar si el material de validación coincide con el material de autenticación.

13. El aparato de la reivindicación 12, en el que al menos un procesador está configurado para realizar el procedimiento de cualquiera de las reivindicaciones de 2 a 9.

14. Un procedimiento que comprende:

operar un dispositivo móvil (100) dentro de una primera red inalámbrica:

calcular el material de autenticación en el dispositivo móvil (100) en base a información compartida con un elemento de la primera red inalámbrica (130) ;

transmitir una actualización del área de encaminamiento desde el dispositivo móvil en una segunda red inalámbrica, en el que la segunda red inalámbrica es diferente de la primera red inalámbrica, y en el que la petición de actualización del área de encaminamiento incluye un campo de información que contiene el material de autenticación; y recibir en el dispositivo móvil, como resultado de la transmisión de la petición de actualización del área de encaminamiento, una aceptación de actualización del área de encaminamiento desde la segunda red inalámbrica.

15. Un medio legible por ordenador para el almacenamiento de un programa de ordenador que comprende instrucciones que cuando se ejecutan por un ordenador causan que el ordenador realice cada una de las etapas del procedimiento de la reivindicación 14.

16. Un aparato que comprende:

al menos un procesador configurado para operar el aparato dentro de una primera red inalámbrica;

calcular el material de autenticación en base a la información compartida con un elemento de la primera red inalámbrica (130) ;

transmitir una actualización del área de encaminamiento en una segunda red inalámbrica, en el que la segunda red inalámbrica es diferente de la primera red inalámbrica y en el que la petición de actualización del área de encaminamiento incluye una campo de información que contiene el material de autenticación; y recibir, como resultado de la transmisión de la petición de actualización del área de encaminamiento, una aceptación de la actualización del área de encaminamiento desde la segunda red inalámbrica.

Patentes similares o relacionadas:

Técnicas para proporcionar un enrutamiento específico para un abonado de un equipo de usuario en itinerancia en una red de comunicación visitada, del 24 de Junio de 2020, de DEUTSCHE TELEKOM AG: Un método para iniciar un enlace de comunicación en itinerancia entre un equipo de usuario (UE) y una red de comunicación visitada , comprendiendo el método: […]

Notificación del HSS de fallo de solicitud de conectividad para una sesión del paquete de datos, del 18 de Marzo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un nodo de control de una primera red , que comprende: - una primera interfaz hacia un nodo de acceso de radio de la primera […]

Procedimiento y aparato de identificación de una seudoestación base, y terminal, del 1 de Enero de 2020, de Guangdong OPPO Mobile Telecommunications Corp., Ltd: Un procedimiento de identificación de una seudoestación base, que puede aplicarse a un terminal, comprendiendo el procedimiento: redireccionar […]

Método para conectar un terminal de telecomunicación en itinerancia a una red de operador visitada, del 28 de Agosto de 2019, de Thales Dis France SA: Método para conectar un terminal de telecomunicación en itinerancia a una red visitada, comprendiendo dicho terminal un elemento de seguridad, comprendiendo […]

Método para conectar un terminal de telecomunicación en itinerancia a una red de operador visitada, del 28 de Agosto de 2019, de Thales Dis France SA: Método para conectar un terminal de telecomunicación en itinerancia a una red visitada, comprendiendo dicho terminal un elemento de seguridad, comprendiendo […]

Técnicas para iniciar un enlace de comunicación de itinerancia con un equipo de usuario en una red de comunicación visitada, del 26 de Junio de 2019, de DEUTSCHE TELEKOM AG: Un método para iniciar un enlace de comunicación de itinerancia con un equipo de usuario, UE en una red de comunicación visitada , el método […]

Método y sistema de tratamiento de solicitudes de información de localización de dispositivos móviles, del 22 de Mayo de 2019, de ALCATEL LUCENT: Un método de tratamiento de una solicitud de información de localización de un dispositivo móvil conectado a una primera red de un sistema inalámbrico […]

Método y sistema para facilitar itinerancia LTE entre operadoras domésticas y visitadas, del 22 de Mayo de 2019, de Mobileum Inc: Un método para gestionar itinerancia de dispositivos móviles, que comprende: recibir, en una pasarela asociada con una red Móvil Pública Visitada, VPMN, , […]

Redireccionamiento de tráfico en tráfico de itinerancia de datos, del 23 de Enero de 2019, de Mobileum Inc: Un procedimiento para direccionar tráfico de itinerancia asociado con un abonado de una red móvil pública local (HPMN) , comprendiendo […]