Sistema para la distribución de claves criptográficas.

Un sistema de distribución de clave criptográfica que comprende:

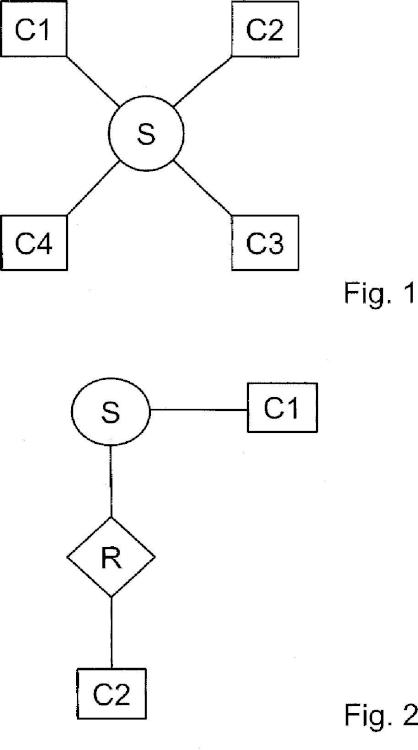

• un nodo del servidor (S);

• al menos un primer nodo de cliente (C1) conectado al nodo del servidor (S) por medio de un primer canal cuántico; • una red de repetidor conectada al nodo del servidor (S) por medio de un segundo canal cuántico; y

• al menos un segundo nodo de cliente (C2) conectado a la red de repetidor por medio de un tercer canal cuántico;

donde:

• el nodo del servidor (S) y el primer nodo de cliente (C1) están configurados para generar en cooperación una primera clave cuántica de enlace asociada con un primer suscriptor de sistema mediante la implementación de una distribución de clave cuántica en el primer canal cuántico;

• el primer nodo de cliente (C1) está configurado para proporcionar al primer suscriptor la primera clave cuántica de enlace;

• la red de repetidor y el segundo nodo de cliente (C2) están configurados para generar en cooperación una clave cuántica de transferencia asociada con un segundo suscriptor de sistema mediante la implementación de una distribución de clave cuántica en el tercer canal cuántico;

• el segundo nodo de cliente (C2) está configurado para proporcionar al segundo suscriptor la clave cuántica de transferencia;

• el nodo del servidor (S) y la red de repetidor están configurados para generar en cooperación una segunda clave cuántica de enlace asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el segundo canal cuántico;

• la red de repetidor está configurada además para

- encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia, y

- enviar la segunda clave cuántica de enlace encriptada al segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s); y

• el nodo del servidor (S) está configurado además para

- encriptar una clave criptográfica de tráfico asociada con el primer y el segundo suscriptor de sistema sobre la base de la primera clave cuántica de enlace y de una primera clave de autenticación de servicio asociada con el primer suscriptor,

- enviar la clave criptográfica de tráfico encriptada sobre la base de la primera clave cuántica de enlace y de la primera clave de autenticación de servicio al primer suscriptor por medio de uno o varios canal(es) de comunicación público(s),

- encriptar la clave criptográfica de tráfico asociada con el primer y el segundo suscriptor de sistema sobre la base de la segunda clave cuántica de enlace y de una segunda clave de autenticación de servicio asociada con el segundo suscriptor, y

- enviar la clave criptográfica de tráfico encriptada sobre la base de la segunda clave cuántica de enlace y de la segunda clave de autenticación de servicio al segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s).

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E12179118.

Solicitante: SELEX ES S.p.A.

Inventor/es: BOVINO,Fabio Antonio.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L9/08 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 9/00 Disposiciones para las comunicaciones secretas o protegidas. › distribución de claves.

PDF original: ES-2509816_T3.pdf

Fragmento de la descripción:

Sistema para la distribución de claves criptográficas.

CAMPO TÉCNICO DE LA INVENCIÓN

La presente invención se refiere, en general, a un sistema de distribución de claves criptográficas y, en particular, a un sistema de distribución de claves criptográficas basado en la distribución de clave cuántica.

ESTADO DE LA TÉCNICA

Como es conocido, la Distribución de clave cuántica (DCC) (QKD por sus siglas en inglés) es una técnica basada en los principios de la mecánica cuántica que permite a dos dispositivos de comunicación conectados entre sí por medio de un canal cuántico generar una clave criptográfica aleatoria, llamada clave cuántica, la cual puede ser utilizada por dichos dispositivos de comunicación o por los usuarios de dichos dispositivos de comunicación, para comunicarse entre sí de una manera segura por un canal público o más bien por un canal de interceptación, por ejemplo una conexión a través de Internet.

En general, el canal cuántico comprende un enlace cuántico, por ejemplo un enlace a través de fibra óptica o en espacio libre, y un enlace convencional, o más bien no cuántico, tal como una conexión a través de Internet.

La QKD dispone que una serie de estados cuánticos, usualmente en forma de fotones, se transmita en el canal cuántico, en particular por el enlace cuántico del canal cuántico, con el fin de generar una clave cuántica común a los dos dispositivos de comunicación.

En particular, la QKD dispone que los dos dispositivos de comunicación realicen las siguientes operaciones:

midan propiedades específicas, por ejemplo el plano de polarización, de los fotones transmitidos por el enlace cuántico del canal cuántico;

intercambien, por el enlace convencional del canal cuántico, información relacionada con las medidas realizadas; y

generen una y la misma clave cuántica sobre la base de las medidas realizadas y de la información intercambiada por el enlace convencional del canal cuántico.

Como es conocido, los protocolos de distribución de claves criptográficas tradicionales no permiten detectar si las claves criptográficas distribuidas han sido Interceptadas. En particular, los protocolos de distribución de claves criptográficas tradicionales no permiten descubrir si una clave criptográfica distribuida antes de iniciar una comunicación encriptada basada en dicha clave criptográfica ha sido interceptada, por ejemplo por medio de un ataque de intermediarios (man ¡n the middle).

Por el contrario, la QKD permite detectar si alguien ha intentado interceptar de manera abusiva la clave cuántica. En particular, la QKD no solo permite detectar si alguien ha interceptado o no de manera abusiva cualquier información intercambiada y/o cualquier fotón transmitido por el canal cuántico durante la generación de la clave cuántica, sino que también permite evitar que la información interceptada se pueda utilizar para rastrear la clave cuántica.

El protocolo BB84 es un algoritmo de QKD conocido que fue descrito por primera vez por C.H. Bennett y G. Brassard en "Criptografía cuántica: distribución de clave pública y el lanzamiento de moneda", Proc. de la Conf. Int. del IEEE sobre el procesamiento de señales, sistemas y ordenadores, Bangalore, India, del 10-12 de diciembre de 1984, págs. 175-179.

En particular, el protocolo BB84 permite que dos dispositivos de comunicación conectados entre sí por medio de un canal cuántico que comprende un enlace cuántico y un enlace convencional, es decir, un enlace no cuántico, generen una clave cuántica binarla segura. Ninguno de los dos enlaces necesita ser una conexión segura; de hecho, el protocolo BB84 está diseñado también para tener en cuenta posibles interferencias, en cualquier forma, con ambos enlaces por un tercero no autorizado.

En lo sucesivo, los dos dispositivos de comunicación se denominarán dispositivo A y dispositivo B en beneficio de la simplicidad de la descripción.

En particular, de acuerdo con el protocolo BB84, el dispositivo A transmite una serie de estados cuánticos al dispositivo B por el canal cuántico, específicamente por el enlace cuántico del canal cuántico, en forma de fotones oportunamente polarizados para codificar información binaria. Las polarizaciones de los fotones transmitidos se 5 pueden definir de acuerdo con dos bases distintas, por ejemplo una primera base + que comprende las polarizaciones ortogonales 0° y 90° y una segunda base x que comprende las polarizaciones ortogonales 45° y 135°.

En detalle, de acuerdo con el protocolo BB84, el dispositivo A realiza las siguientes operaciones:

genera una secuencia aleatoria de bits; y

para cada bit generado,

- selecciona aleatoriamente una base respectiva,

- transmite, por el canal cuántico, específicamente por el enlace cuántico del canal cuántico, un fotón polarizado respectivo de acuerdo con la base seleccionada respectiva para codificar dicho bit, y

- almacena dicho bit, la base seleccionada respectiva y el Instante de tiempo cuando se transmite el fotón respectivo.

En la tabla que aparece a continuación se proporciona un ejemplo de cómo se pueden polarizar los fotones transmitidos por el canal cuántico para codificar 0 ó 1 en las dos bases + y x.

TABLA

| BASE | 0 | |

| + | OP | 90° |

| X | 45° | 135° |

Además, Para cada fotón recibido por el canal cuántico, específicamente por el enlace cuántico del canal cuántico, el dispositivo B realiza las siguientes operaciones:

selecciona aleatoriamente una base respectiva;

mide la polarización del fotón recibido utilizando la base seleccionada respectiva;

determina el bit codificado por la polarización medida; y 35

almacena el bit determinado, la base seleccionada respectiva y el instante de tiempo cuando se recibe dicho fotón.

Una vez que termina la transmisión de los fotones, el dispositivo A envía al dispositivo B, por el enlace convencional del canal cuántico, las bases utilizadas para polarizar los fotones transmitidos y el dispositivo B envía al dispositivo 40 A, de nuevo por el enlace convencional del canal cuántico, las bases utilizadas para medir las polarizaciones de los fotones recibidos. Los dispositivos A y B descartan cualquier bit para el cual el dispositivo B ha utilizado una base para medir la polarización del fotón que es diferente de la utilizada por el dispositivo A para polarizar dicho fotón. Cada dispositivo obtiene de este modo una clave sin procesar respectiva constituida por los bits no descartados.

En beneficio de la simplicidad de la descripción, hasta ahora el protocolo BB84 se ha descrito asumiendo que el dispositivo A transmite fotones únicos al dispositivo B por el canal cuántico. No obstante, como es conocido, el protocolo BB84 se puede implementar también mediante el uso de pares de los así llamados fotones entrelazados, donde los fotones de cada par transportan la misma información cuántica. En particular, en el caso de un protocolo BB84 basado en pares de fotones entrelazados, un dispositivo cuántico acoplado al canal cuántico que conecta los 50 dispositivos A y B se utiliza para transmitir pares de fotones entrelazados por dicho canal cuántico, específicamente por el enlace cuántico del canal cuántico, de tal forma que, para cada par transmitido, un primer fotón sea recibido por el dispositivo A y un segundo fotón sea recibido por el dispositivo B.

En detalle, en el caso de un protocolo BB84 basado en pares de fotones entrelazados, para cada fotón recibido por 55 el canal cuántico, cada uno de los dispositivos A y B realiza las siguientes operaciones:

cada dispositivo selecciona aleatoriamente una base respectiva;

cada dispositivo mide la polarización del fotón recibido utilizando la base seleccionada respectiva;

cada dispositivo determina el bit codificado por la polarización medida; y

cada dispositivo almacena el bit determinado, la base seleccionada respectiva y el instante de tiempo cuando se recibe dicho fotón.

Una vez que termina la transmisión de los fotones, los dispositivos A y B intercambian las bases utilizadas para medir las polarizaciones de los fotones recibidos por el enlace convencional del canal cuántico y descartan los bits para los cuales utilizan diferentes bases. Cada dispositivo obtiene de este modo una clave sin procesar respectiva constituida por los bits no descartados.

De manera ideal, ambos en el caso de un protocolo BB84 basado en fotones únicos y en el caso... [Seguir leyendo]

Reivindicaciones:

1. Un sistema de distribución de clave criptográfica que comprende:

un nodo del servidor (S);

al menos un primer nodo de cliente (C1) conectado al nodo del servidor (S) por medio de un primer canal cuántico;

una red de repetidor conectada al nodo del servidor (S) por medio de un segundo canal cuántico; y

al menos un segundo nodo de cliente (C2) conectado a la red de repetidor por medio de un tercer canal cuántico; donde:

el nodo del servidor (S) y el primer nodo de cliente (C1) están configurados para generar en cooperación una primera clave cuántica de enlace asociada con un primer suscriptor de sistema mediante la implementación de una distribución de clave cuántica en el primer canal cuántico;

el primer nodo de cliente (C1) está configurado para proporcionar al primer suscriptor la primera clave cuántica de 20 enlace;

la red de repetidor y el segundo nodo de cliente (C2) están configurados para generar en cooperación una clave cuántica de transferencia asociada con un segundo suscriptor de sistema mediante la implementación de una distribución de clave cuántica en el tercer canal cuántico;

el segundo nodo de cliente (C2) está configurado para proporcionar al segundo suscriptor la clave cuántica de transferencia;

el nodo del servidor (S) y la red de repetidor están configurados para generar en cooperación una segunda clave 30 cuántica de enlace asociada con el segundo suscriptor mediante la implementación de una distribución de clave

cuántica en el segundo canal cuántico;

la red de repetidor está configurada además para

- encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia, y

- enviar la segunda clave cuántica de enlace encrlptada al segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s); y

el nodo del servidor (S) está configurado además para

- encriptar una clave criptográfica de tráfico asociada con el primer y el segundo suscriptor de sistema sobre la base de la primera clave cuántica de enlace y de una primera clave de autenticación de servicio asociada con el primer suscriptor,

- enviar la clave criptográfica de tráfico encriptada sobre la base de la primera clave cuántica de enlace y de la primera clave de autenticación de servicio al primer suscriptor por medio de uno o varios canal(es) de comunicación público(s),

- encriptar la clave criptográfica de tráfico asociada con el primer y el segundo suscriptor de sistema sobre la base de la segunda clave cuántica de enlace y de una segunda clave de autenticación de servicio asociada con el segundo suscriptor, y

- enviar la clave criptográfica de tráfico encriptada sobre la base de la segunda clave cuántica de enlace y de la 55 segunda clave de autenticación de servicio al segundo suscriptor por medio de uno o varios canal(es) de

comunicación público(s).

2. El sistema de la reivindicación 1, donde el nodo del servidor (S) está configurado además para:

almacenar una primera clave de autenticación de servicio actual asociada con el primer suscriptor y una segunda clave de autenticación de servicio actual asociada con el segundo suscriptor;

encriptar la clave criptográfica de tráfico asociada con el primer y el segundo suscriptor y una primera clave de 5 autenticación de servicio nueva asociada con el primer suscriptor sobre la base de la primera clave cuántica de

enlace y de la primera clave de autenticación de servicio actual;

enviar la clave criptográfica de tráfico y la primera clave de autenticación de servicio nueva encriptadas sobre la base de la primera clave cuántica de enlace y de la primera clave de autenticación de servicio actual al primer

suscriptor por medio de uno o varios canal(es) de comunicación público(s);

encriptar la clave criptográfica de tráfico asociada con el primer y el segundo suscriptor y una segunda clave de autenticación de servicio nueva asociada con el segundo suscriptor sobre la base de la segunda clave cuántica de enlace y de la segunda clave de autenticación de servicio actual;

enviar la clave criptográfica de tráfico y la segunda clave de autenticación de servicio nueva encriptadas sobre la base de la segunda clave cuántica de enlace y de la segunda clave de autenticación de servicio actual al segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s); y

actualizar la primera clave de autenticación de servicio actual almacenada en memoria con la primera clave de autenticación de servicio nueva y la segunda clave de autenticación de servicio actual almacenada en memoria con la segunda clave de autenticación de servicio nueva.

3. El sistema de la reivindicación 2, donde el nodo del servidor (S) está configurado para:

encriptar la clave criptográfica de tráfico y la primera clave de autenticación de servicio nueva mediante la realización de una encriptación de libreta de un solo uso (One Time Pad, OTP) de dicha clave criptográfica de tráfico y dicha primera clave de autenticación de servicio nueva sobre la base de la primera clave cuántica de enlace, obteniendo de ese modo un primer mensaje encriptado;

encriptar el primer mensaje encriptado sobre la base de la primera clave de autenticación de servicio actual, obteniendo de ese modo un segundo mensaje encriptado;

enviar el segundo mensaje encriptado al primer suscriptor por medio de uno o varios canal(es) de comunicación

público(s);

encriptar la clave criptográfica de tráfico y la segunda clave de autenticación de servicio nueva mediante la realización de una encriptación de libreta de un solo uso (One Time Pad, OTP) de dicha clave criptográfica de tráfico y de dicha segunda clave de autenticación de servicio nueva sobre la base de la segunda clave cuántica de enlace,

obteniendo de ese modo un tercer mensaje encriptado;

encriptar el tercer mensaje encriptado sobre la base de la segunda clave de autenticación de servicio actual, obteniendo de ese modo un cuarto mensaje encriptado; y

enviar el cuarto mensaje encriptado al segundo suscriptor por medio de uno o varios canal(es) de comunicación

público(s).

4. El sistema de acuerdo con una cualquiera de las reivindicaciones precedentes, donde la red de repetidor comprende un nodo repetidor (R) conectado al nodo del servidor (S) por medio del segundo canal cuántico

y al segundo nodo de cliente (C2) por medio del tercer canal cuántico;

donde el nodo repetidor (R) y el segundo nodo de cliente (C2) están configurados para generar en cooperación la clave cuántica de transferencia asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el tercer canal cuántico;

donde el nodo repetidor (R) y el nodo del servidor (S) están configurados para generar en cooperación la segunda clave cuántica de enlace asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el segundo canal cuántico;

y donde el nodo repetidor (R) está configurado además para:

encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia; y

enviar la segunda clave cuántica de enlace encrlptada al segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s).

5. El sistema de acuerdo con una cualquiera de las reivindicaciones tales 1 a 3, donde la red de repetidor comprende:

un primer nodo repetidor conectado al nodo del servidor (S) por medio del segundo canal cuántico; y

un segundo nodo repetidor conectado al segundo nodo de cliente (C2) por medio del tercer canal cuántico y al primer nodo repetidor por medio de un cuarto canal cuántico;

donde el primer nodo repetidor y el nodo del servidor (S) están configurados para generar en cooperación la segunda clave cuántica de enlace asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el segundo canal cuántico;

donde el segundo nodo repetidor y el segundo nodo de cliente (C2) están configurados para generar en cooperación la clave cuántica de transferencia asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el tercer canal cuántico;

donde el primer nodo repetidor y el segundo nodo repetidor están configurados para generar en cooperación una 25 clave cuántica de transferencia adicional mediante la implementación de una distribución de clave cuántica en el cuarto canal cuántico;

donde el primer nodo repetidor está configurado además para:

encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia adicional generada en cooperación con el segundo nodo repetidor, y

enviar la segunda clave cuántica de enlace encriptada sobre la base de la clave cuántica de transferencia adicional generada en cooperación con el segundo nodo repetidor a dicho segundo nodo repetidor por medio de uno o varios

canal(es) de comunicación público(s);

y donde el segundo nodo repetidor está configurado además para:

desencriptar la segunda clave cuántica de enlace encriptada recibida del primer nodo repetidor sobre la base de la 40 clave cuántica de transferencia adicional generada en cooperación con dicho primer nodo repetidor;

encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia asociada con el segundo suscriptor; y

enviar la segunda clave cuántica de enlace encriptada sobre la base de la clave cuántica de transferencia asociada con el segundo suscriptor a dicho segundo suscriptor por medio de uno o varios canal(es) de comunicación público(s).

6. El sistema de acuerdo con una cualquiera de las reivindicaciones tales 1 a 3, donde la red de repetidor 50 comprende:

un primer nodo repetidor conectado al nodo del servidor (S) por medio del segundo canal cuántico;

un segundo nodo repetidor conectado al segundo nodo de cliente (C2) por medio del tercer canal cuántico; y 55

un nodo repetidor intermedio conectado al primer nodo repetidor por medio de un cuarto canal cuántico y al segundo nodo repetidor por medio de un quinto canal cuántico;

donde el primer nodo repetidor y el nodo del servidor (S) están configurados para generar en cooperación la

segunda clave cuántica de enlace asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el segundo canal cuántico;

donde el segundo nodo repetidor y el segundo nodo de cliente (C2) están configurados para generar en cooperación 5 la clave cuántica de transferencia asociada con el segundo suscriptor mediante la implementación de una distribución de clave cuántica en el tercer canal cuántico;

donde el primer nodo repetidor y el nodo repetidor intermedio están configurados para generar en cooperación una primera clave cuántica de transferencia adicional mediante la implementación de una distribución de clave cuántica 10 en el cuarto canal cuántico;

donde el nodo repetidor intermedio y el segundo nodo repetidor están configurados para generar en cooperación una segunda clave cuántica de transferencia adicional mediante la implementación de una distribución de clave cuántica en el quinto canal cuántico;

donde el primer nodo repetidor está configurado además para:

encriptar la segunda clave cuántica de enlace sobre la base de la primera clave cuántica de transferencia adicional generada en cooperación con el nodo repetidor intermedio, y

enviar la segunda clave cuántica de enlace encriptada sobre la base de la primera clave cuántica de transferencia adicional generada en cooperación con el nodo repetidor intermedio a dicho nodo repetidor intermedio por medio de uno o varios canal(es) de comunicación público(s);

donde el nodo repetidor intermedio está configurado además para:

desencriptar la segunda clave cuántica de enlace encriptada recibida del primer nodo repetidor sobre la base de la primera clave cuántica de transferencia adicional generada en cooperación con el primer nodo repetidor;

encriptar la segunda clave cuántica de enlace sobre la base de la segunda clave cuántica de transferencia adicional generada en cooperación con el segundo nodo repetidor; y

enviar la segunda clave cuántica de enlace encriptada sobre la base de la segunda clave cuántica de transferencia adicional generada en cooperación con el segundo nodo repetidor a dicho segundo nodo repetidor por medio de uno

o varios canal(es) de comunicación público(s);

y donde el segundo nodo repetidor está configurado además para:

desencriptar la segunda clave cuántica de enlace encriptada recibida del nodo repetidor intermedio sobre la base 40 de la segunda clave cuántica de transferencia adicional generada en cooperación con dicho nodo repetidor

intermedio;

encriptar la segunda clave cuántica de enlace sobre la base de la clave cuántica de transferencia asociada con el segundo suscriptor; y

enviar la segunda clave cuántica de enlace encriptada sobre la base de la clave cuántica de transferencia asociada con el segundo suscriptor al segundo suscriptor por medio de uno o varios canal(es) de comunicación

público(s).

7. El sistema de acuerdo con una cualquiera de las reivindicaciones precedentes, donde el nodo del

servidor (S) está configurado para generar las claves criptográficas de tráfico funcionando como un Generador de números aleatorios cuántico (QRNG, por sus siglas en inglés, Quantum Random Number Generator).

8. El sistema de acuerdo con una cualquiera de las reivindicaciones tales 1 a 6, donde el nodo del

servidor (S) está configurado para recibir las claves criptográficas de tráfico desde un generador de claves independiente de dicho nodo del servidor (S).

Patentes similares o relacionadas:

Distribución y recuperación de datos de una red P2P usando un registro de cadena de bloques, del 17 de Junio de 2020, de Luxembourg Institute of Science and Technology (LIST): método de distribución y recuperación de datos en una red informática con nodos pares , que comprende: (a) encriptar, con una clave secreta […]

Método y aparato de detección de contraseña débil, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por uno o más dispositivos informáticos, comprendiendo el método: recibir (S101) una contraseña que va a detectarse; adquirir (S102) […]

Arquitectura e instrucciones flexibles para el estándar de cifrado avanzado (AES), del 27 de Mayo de 2020, de INTEL CORPORATION: Un procesador que comprende: una pluralidad de núcleos; una caché de instrucciones de nivel 1, L1, para almacenar una pluralidad de instrucciones […]

Método y aparato de establecimiento de clave y de envío de datos, del 27 de Mayo de 2020, de Advanced New Technologies Co., Ltd: Un método para enviar primeros datos desde un primer terminal directamente a un segundo terminal, que comprende: escribir y almacenar en una cadena […]

Configuración de plazo de espera de comprobación de operatividad usando mensajes IKE, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método para la configuración y la realización de una comprobación de operatividad utilizando mensajes de intercambio de claves de Internet, siendo el método realizado […]

Control de acceso para datos encriptados en identificadores legibles por máquina, del 6 de Mayo de 2020, de Wonderhealth, LLC: Un sistema, que comprende: un dispositivo cliente que comprende al menos un procesador de hardware; una aplicación cliente ejecutable en el […]

Un método y aparato para manejar claves para encriptación e integridad, del 6 de Mayo de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método, como se ejecuta en un nodo de control de servicio en una red de comunicación que comprende una pluralidad de puntos de servicio, de proporcionar […]

Método de autorización de una operación que va a realizarse en un dispositivo informático objetivo, del 29 de Abril de 2020, de THE BOEING COMPANY: Método de autorización de una operación que va a realizarse en un dispositivo informático objetivo, comprendiendo dicho método: generar, en […]