Procedimiento para la escucha de conexiones de comunicación.

Procedimiento para la escucha de conexiones de comunicación entre dos y más abonados (A a D) de una red decomunicación (TKN) que presenta una o varias redes IP (IPN1,

IPN2), en el cual se determina al menos un routerIP (R1 a R4) responsable de un punto de acceso a red (POP1 a POP4) del abonado (A) que ha de ser escuchado ala red IP (IPN1) o a las redes IP y en el cual se incita al al menos un router IP (R1 a R4) determinado a obtenerdatos de contenido (CD1 a CD4) asignados a conexiones de comunicación en las que participe el abonado (A) queha de ser escuchado, caracterizado porque, al detectar una solicitud de escucha (LIR) que solicite la escucha deuno de los abonados (A), un servidor de escucha (LIS) determina al menos un servidor de control de conexiones(SIPS1, SIPS2, GK1) asignado al abonado, y porque el servidor de escucha (LIS) incita al al menos un servidor decontrol de conexiones (SIPS1, SIPS2, GK1) determinado a obtener datos de conexión (ID1 a ID3) asignados aconexiones de comunicación en las que participe el abonado (A).

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E02360089.

Solicitante: ALCATEL LUCENT.

Nacionalidad solicitante: Francia.

Dirección: 3, avenue Octave Gréard 75007 Paris FRANCIA.

Inventor/es: LAUTENSCHLAGER, WOLFGANG, STAH,UWE.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04M3/22 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04M COMUNICACIONES TELEFONICAS (circuitos para el control de otros aparatos vía cable telefónico y que no implican aparatos de conmutación telefónica G08). › H04M 3/00 Centrales automáticas o semiautomáticas. › Disposiciones de supervisión, de control o de ensayo.

- H04M7/00 H04M […] › Disposiciones de interconexión entre centros de conmutación.

PDF original: ES-2411693_T3.pdf

Fragmento de la descripción:

Procedimiento para la escucha de conexiones de comunicación La invención se refiere a un procedimiento para la escucha de conexiones de comunicación entre dos y más abonados de una red de comunicación que presenta una o varias redes IP. La invención se refiere además a un servidor de escucha para asistir la escucha de conexiones de comunicación entre dos y más abonados de una red de comunicación, así como a un servidor de control de conexiones para conexiones de comunicación y a un router IP para la realización del procedimiento.

Las leyes nacionales e internacionales exigen a los operadores de una red de comunicación prever dentro de la red de comunicación mecanismos que permitan a un solicitante de servicio (policía, servicios secretos, …) vigilar el tráfico telefónico de personas sospechosas.

La invención parte de la manera en que este problema se resuelve dentro de una red telefónica clásica:

En la central de conmutación local del abonado que ha de ser vigilado se marca el registro de datos del abonado que ha de ser vigilado y se prepara una especie de comunicación colectiva hacia el solicitante de servicio. Los datos que han de ser determinados fundamentalmente para el procedimiento de escucha correspondiente son determinados por el centro de conmutación mediante el acceso a una base de datos del solicitante de servicio que forma parte de la central de conmutación. Por lo tanto, el mecanismo de escucha completo forma parte de la central de conmutación.

Existe el problema de que crecientemente existen posibilidades técnicas de llevar comunicaciones telefónicas total

o parcialmente como conexiones de comunicación VOIP (VOIP = Voice over IP, IP = Internet Protocol) mediante redes de comunicación. Un procedimiento de este tipo se describe en la publicación de la solicitud de patente internacional con el número WO01/89145A1. En este se da a conocer un procedimiento en el que una llamada con un terminal móvil se transmite a través de una red IP, presentando la red IP un llamado gatekeeper. Dicho gatekeeper incita a un router de acceso asignado al terminal móvil a vigilar su tráfico y transmitir todos los paquetes relacionados con el terminal móvil a un dispositivo de vigilancia.

La solicitud de patente internacional con el número de publicación WO99/55062 da a conocer un dispositivo de escucha basado en una red inteligente que controla una red de conmutación.

La solicitud de patente europea con el número de publicación EP1111892A1 da a conocer un sistema y un procedimiento para la vigilancia de una red IP.

La invención tiene el objetivo de garantizar la escucha de conexiones de comunicación de forma eficiente sin grandes necesidades de señalización, incluso si la red de comunicación a través de la que se llevan las conexiones de comunicación presenta una o varias redes IP.

Este objetivo se consigue mediante un procedimiento para la escucha de conexiones de comunicación entre dos y más abonados de una red de comunicación según la teoría de la reivindicación 1. Este objetivo se consigue mediante un servidor de escucha para asistir la escucha de conexiones de comunicación entre dos y más abonados de una red de comunicación según la teoría de la reivindicación 9. Este objetivo se consigue además mediante un servidor de control de conexiones para conexiones de comunicación según la teoría de la reivindicación 11. Este objetivo se consigue además mediante un router IP según la teoría de la reivindicación 13.

La invención está basada en la idea de obtener datos de conexión sobre las conexiones de comunicación que han de ser escuchadas, mediante uno o varios servidores de control de comunicaciones, y obtener datos de contenido sobre las conexiones de comunicación que han de ser escuchadas, mediante un router IP o varios routers IP responsables respectivamente de un punto de acceso a red del abonado a la red IP o a una de las redes IP.

La ventaja de la invención consiste en que de esta manera es posible la vigilancia completa de conexiones de comunicación que se lleven total o parcialmente a través de una o varias redes IP. El modo de obtención resulta especialmente efectivo y requiero pocos recursos. Además, la invención puede integrarse de manera sencilla en estructuras de red ya existentes.

Otra ventaja consiste en que la realización de la escucha mediante el procedimiento según la invención es completamente transparente para el abonado vigilado. Por lo tanto, este no tiene ninguna posibilidad de enterarse de la vigilancia.

Algunas formas de realización de la invención resultan de las reivindicaciones subordinadas.

A continuación, se describen a título de ejemplo varios ejemplos de realización con la ayuda de los siguientes

dibujos.

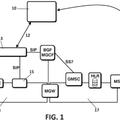

La figura 1 muestra un esquema de bloques de una red de comunicación con un servidor de escucha según la invención, con varios servidores de control de conexiones y con varios routers IP según la invención para un primer ejemplo de realización.

La figura 2 muestra un esquema de bloques de un detalle de una red de comunicación con un servidor de control de conexiones según la invención y con varios routers IP según la invención para un segundo ejemplo de realización.

La figura 3 muestra una representación funcional de un detalle de la red de comunicación según la figura 1 con un servidor de escucha según la invención, con varios servidores de control de conexiones según la invención y con varios routers IP según la invención.

La figura 1 muestra una red de comunicación TKN, varios terminales TE1 a TE7 y tres servidores LEA1 a LEA3.

La red de comunicación TKN es una red de comunicación a través de la que pueden llevarse conexiones de voz. No obstante, también es posible que a través de la red de comunicación TKN puedan llevarse adicionalmente o alternativamente conexiones de datos y de vídeo o que se puedan transmitir datos sin conexión. La red de comunicación TKN se compone preferentemente de una o varias redes telefónicas que también pueden estar asignadas a diferentes operadores de red. Además, la red de comunicación TKN dispone de una o varias redes IP (IP = Internet Protocol) . Además, la red de comunicación TKN puede disponer de una o varias redes de acceso, a través de las que los terminales de abonados pueden obtener acceso a una de las redes antes mencionadas de la red de comunicación TKN.

De las redes parciales de la red de comunicación TKN, en la figura 1 están representadas a título de ejemplo una red telefónica, una red IP IPN1 y tres redes de acceso AN1 a AN3, a través de las que es posible un acceso a la red IP IPN1. La red telefónica PSN1 es una red PSTN o ISDN (PSTN = Public Switch Telecommunication Network, ISDN = Integrated Services Digital Network) . La red telefónica PSN1 dispone de una o varias centrales de conmutación que establecen conexiones de comunicación entre los terminales de la red telefónica PSN1 así como traspasos de red a otras redes parciales de la red de comunicación TKN.

La red IP IPN1 es una red de datos que para la transmisión de los datos usa como protocola de capa 3 un protocolo IP. Para ello, preferentemente se usa la pila de protocolos TCP/IP (TCP = Transmission Control Protocol) . Como protocolos de capa 2 o protocolos MAC (MAC = Medium Access Protocol) , en la red IP IPN1 puede usarse una multitud de protocolos diferentes. Por ejemplo, es posible usar Ethernet, DQDB y/o protocolos ATM (DQDB = Distributed Queue Dual Bus, ATM = Asynchronous Transfer Mode) . La red IP IPN1 presenta una multitud de routers IP que conmutan paquetes de datos en el nivel IP. No obstante, también es posible que la red IP IPN1 sea la red de un operador de red determinado.

Las redes de acceso AN1 a AN3 permiten a los terminales TE2 a TE4 obtener acceso a la red IP IPN1. La red de acceso AN1 es una red telefónica. Mediante esta red telefónica se establece entre el terminal TE2 y un punto de acceso a red IP IPN1 una conexión telefónica a través de la que se transmiten los datos por ejemplo mediante un módem. La red de acceso AN2 es una red de telefonía móvil, por ejemplo según el estándar GSM o UMTS (GSM = Global System for Mobile Communication, UMTS = Universal Mobile Telecommunications System) . La red de acceso AN3 es un Wireless-LAN (LAN = Local Area Network) .

Los terminales TE1 a TE7 son terminales, mediante los que es posible una comunicación de voz a través de la red de comunicación TKN. El terminal TE1 es un teléfono VOIP. El terminal TE1 está conectado directamente a la red IP IPN1 a través de un punto de acceso a red POP4. El terminal TE2 es un ordenador con un software VOIP y con componentes periféricos,... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento para la escucha de conexiones de comunicación entre dos y más abonados (A a D) de una red de comunicación (TKN) que presenta una o varias redes IP (IPN1, IPN2) , en el cual se determina al menos un router IP (R1 a R4) responsable de un punto de acceso a red (POP1 a POP4) del abonado (A) que ha de ser escuchado a la red IP (IPN1) o a las redes IP y en el cual se incita al al menos un router IP (R1 a R4) determinado a obtener datos de contenido (CD1 a CD4) asignados a conexiones de comunicación en las que participe el abonado (A) que ha de ser escuchado, caracterizado porque, al detectar una solicitud de escucha (LIR) que solicite la escucha de uno de los abonados (A) , un servidor de escucha (LIS) determina al menos un servidor de control de conexiones (SIPS1, SIPS2, GK1) asignado al abonado, y porque el servidor de escucha (LIS) incita al al menos un servidor de control de conexiones (SIPS1, SIPS2, GK1) determinado a obtener datos de conexión (ID1 a ID3) asignados a conexiones de comunicación en las que participe el abonado (A) .

2. Procedimiento según la reivindicación 1, caracterizado porque el servidor de escucha (LIS) determina el al menos un router IP (R1 a R4) y le incita a obtener datos de contenido (CD1 a CD4) .

3. Procedimiento según la reivindicación 1, caracterizado porque el al menos un servidor de control de conexiones (SIPS1, SIPS2, GK1) determina el al menos un router IP (R1 a R4) y le incita a obtener datos de contenido (CD1 a CD4) .

4. Procedimiento según la reivindicación 1, caracterizado porque el servidor de escucha (LIS) incita a un servidor de control de conexiones (SIPS1, SIPS2, GK1) determinado a obtener datos de conexión (ID1 a ID3) al activar una lógica de escucha (SL1 a SL3) situada en el servidor de control de conexiones (SIPS1, SIPS2, GK1) .

5. Procedimiento según la reivindicación 1, caracterizado porque el servidor de escucha (LIS) incita a un servidor de control de conexiones (SIPS1, SIPS2, GK1) determinado a obtener datos de conexión (ID1 a ID3) al cargar una lógica de escucha (SL1 a SL3) al servidor de control de conexiones (SIPS1, SIPS2, GK1) .

6. Procedimiento según la reivindicación 4 o la reivindicación 5, caracterizado porque la lógica de escucha (SL1 a SL3) se dispara para cada establecimiento de conexión controlado por el servidor de control de conexiones (SIPS1, SIPS2, GK1) y, una vez disparada, filtra datos de conexión a causa de criterios de filtrado determinados por el servidor de escucha (LIS) .

7. Procedimiento según la reivindicación 1, caracterizado porque un router IP (R1 a R4) determinado es incitado a obtener datos de conexión (CD1 a CD4) al activarse una lógica de escucha (LIL1 a LIL4) situada en el router IP (R1 a R4) .

8. Procedimiento según la reivindicación 1, caracterizado porque un router IP (R1 a R4) determinado es incitado a obtener datos de conexión (CD1 a CD4) al cargarse una lógica de escucha (LIL1 a LIL4) al router IP (R1 a R4) .

9. Servidor de escucha (LIAD) para asistir la escucha de conexiones de comunicación entre dos o más abonados (A a D) de una red de comunicación (TKN) que presenta una o varias redes IP (IPN1, IPN2) , caracterizado porque el servidor de escucha (LIS) está provisto de una unidad de control (CONTR) que está realizada de tal forma que al detectar una solicitud de escucha (LIR) que solicite la escucha de uno de los abonados (A) determina al menos un servidor de control de conexiones (SIPS1, SIPS2, GK1) asignado al abonado (A) , y porque además, la unidad de control (CONTR) está realizada de tal forma que incita al al menos un servidor de control de conexiones (SIPS1, SIPS2, GK1) determinado a obtener datos de conexión (ID1 a ID3) asignados a conexiones de comunicación en las que participe el abonado (A) .

10. Servidor de escucha (LIAD) según la reivindicación 9, caracterizado porque además la unidad de control (CONTR) está realizada de tal forma que determina al menos un router IP (R1 a R4) responsable de un punto de acceso a red (POP1 a POP4) del abonado (A) a la red IP (IPN1) o a las redes IP, y porque la unidad de control (CONTR) además está realizada de tal forma que incita al al menos un router IP (R1 a R4) determinado a obtener datos de conexión (CD1 a CD4) asignados a conexiones de comunicación en las que participe el abonado (A) .

11. Servidor de control de conexiones (SIPS1, SIPS2, GK1) para conexiones de comunicación, estando provisto el servidor de control de conexiones (SIPS1, SIPS2, GK1) de una unidad de control (SF) para el control de conexiones de comunicación en una red IP (IPN1, IPN2) , caracterizado porque el servidor de control de conexiones (SIPS1, SIPS2, GK1) está provisto de una lógica de escucha (SL1, SL2) realizada de tal forma que, incitada por un servidor de escucha (LIS) que como consecuencia de una solicitud de escucha (LIR) que solicita la escucha de un abonado (A) ha determinado el servidor de control de conexiones (SIPS1, SIPS2, GK1) como servidor de control de conexiones (SIPS1, SIPS2, GK1) asignado al abonado, a abonar datos de conexión (ID1 a ID3) asignados a conexiones de comunicación en las que participe uno o varios abonados (A) determinados por el servidor de escucha (LIS) .

12. Servidor de control de conexiones según la reivindicación 11, caracterizado porque además la lógica de escucha está realizada de tal forma que determina al menos un router IP (R1 a R4) responsable de un punto de acceso a red (POP1 a POP4) del abonado (A) a la red IP (IPN1) o a las redes IP, y porque además la lógica de escucha está realizada de tal forma que incita al al menos un router IP (R1 a R4) determinado a obtener datos de

conexión (CD1 a CD4) asignados a conexiones de comunicación en las que participe el abonado (A) .

13. Router IP (R1 a R4) , estando provisto el router IP (R1 a R4) de una unidad de control (RF) para el control de la conmutación de paquetes IP en una red IP (IPN1, IPN2) , caracterizado porque el router IP (R1 a R4) está provisto de una lógica de escucha (SL1, SL2) realizada de tal forma que, incitada por un servidor de escucha (LIS) que como consecuencia de una solicitud de escucha (LIR) que solicita la escucha de un abonado (A) , ha determinado el router IP (R1 a R4) como router IP (R1 a R4) responsable de un punto de acceso a red (POP1 a POP4) del abonado (A) a la red IP (IPN1) , obtiene datos de conexión (CD1 a CD4) asignados a conexiones de comunicación en las que participen uno o varios abonados (A) determinados por el servidor de escucha (LIS) .

14. Router IP (R1 a R4) según la reivindicación 13, caracterizado porque además la lógica de escucha (SL1, SL2) está realizada de tal forma que para la obtención de datos de conexión determina aquellos paquetes IP

conmutados por el router IP (R1 a R4) que estén asignados a conexiones de comunicación y que sean enviados por el router IP (R1 a R4) al abonado o recibidos por el abonado.

15. Router IP (R1 a R4) según la reivindicación 14, caracterizado porque además la lógica de escucha (SL1, SL2) está realizada de tal forma que determina la asignación de un paquete IP a una conexión de comunicación, a partir del tipo y de parámetros del programa de aplicación procesado para el paquete IP.

16. Router IP (R1 a R4) según la reivindicación 14, caracterizado porque además la lógica de escucha (SL1, SL2) está realizada de tal forma que copia los paquetes IP determinados por ella y transmite las copias al servidor de escucha (LIS) .

Patentes similares o relacionadas:

Generación mejorada de tonos de aviso no-seguro en redes de conmutación de paquetes, particularmente a través de múltiples dominios de seguridad, localmente por parte de un teléfono de VoIP, del 1 de Julio de 2020, de Airbus Defence and Space Limited: Un método para soportar tonos de aviso no-seguro en redes de conmutación de paquetes, en donde el método es ejecutado por una pasarela de voz con Seguridad Multinivel, […]

Método de comunicación y dispositivo de comunicación, del 27 de Mayo de 2020, de Beijing Xiaomi Mobile Software Co., Ltd: Un método de comunicación para transmitir datos multimedia desde un servidor multimedia durante una llamada entre unos terminales primero y segundo […]

Método y aparato de intercambio de información, del 20 de Mayo de 2020, de Advanced New Technologies Co., Ltd: Un método de intercambio de información, realizado en un dispositivo terminal, caracterizado porque el método comprende: determinar […]

Integración de información adicional en una llamada de telecomunicaciones, del 20 de Mayo de 2020, de Google LLC: Método, que comprende: la recepción, mediante un servidor de enrutamiento de llamadas, de una solicitud para establecer una llamada entre un dispositivo […]

Método, sistema y dispositivo para gestionar llamadas en redes IMS, del 25 de Marzo de 2020, de Vodafone IP Licensing Limited: Un método para gestionar llamadas en una red IMS, el método comprende:

- recibir una notificación en un servidor desde la red IMS […]

Método, sistema y dispositivo para gestionar llamadas en redes IMS, del 25 de Marzo de 2020, de Vodafone IP Licensing Limited: Un método para gestionar llamadas en una red IMS, el método comprende:

- recibir una notificación en un servidor desde la red IMS […]

Sistema de comunicación telefónica para detectar usos indebidos en una red telefónica pública, del 11 de Marzo de 2020, de DEUTSCHE TELEKOM AG: Sistema de comunicación telefónica para detectar usos indebidos en una red telefónica pública a la que está conectado un abonado de red telefónica, con: […]

Procedimiento para las comunicaciones comerciales, del 4 de Diciembre de 2019, de Whisbi Technologies, S.L: Procedimiento para las comunicaciones comerciales, iniciado mediante la cumplimentación de un formulario en un sitio web, por un usuario interesado, que incluya […]

Encaminamiento basado en localización de llamadas de emergencia VoIP, del 13 de Noviembre de 2019, de QUALCOMM INCORPORATED: Un servidor de localización operativo para: recibir, desde una CSCF , una petición para encaminar una llamada de emergencia de protocolo […]