Procedimiento y dispositivo para crear un programa de aplicación para un mando de seguridad.

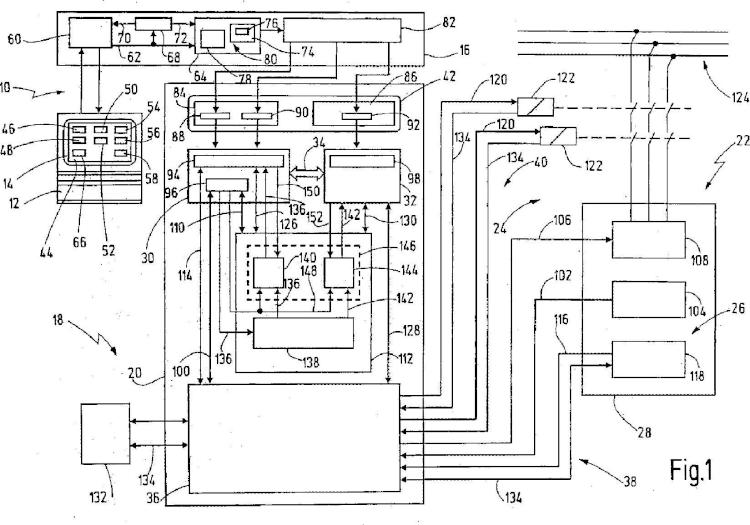

Procedimiento para la creación de un programa de aplicación para un mando de seguridad (20) que está diseñado para controlar una instalación automatizada (22) con una pluralidad de sensores (26) y una pluralidad de actores (24),

en donde el programa de aplicación comprende una primera parte de programa (74), en la que se procesan a prueba de errores variables de programa relevantes para la seguridad, y que comprende por lo menos una segunda parte de programa (78), en la que se procesan variables de programa no relevantes para la seguridad, en donde para las variables de programa no relevantes para la seguridad dentro de la segunda parte de programa (78) no se requiere un procesamiento a prueba de errores, caracterizado por las siguientes etapas:

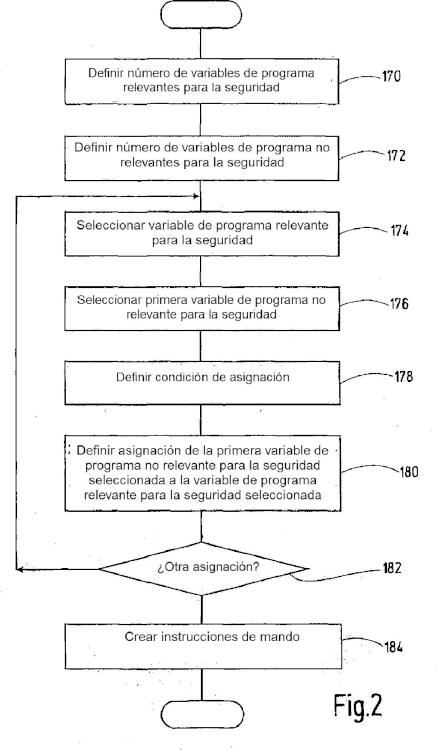

- Definir un número de variables de programa relevantes para la seguridad (46),

- definir un número de variables de programa no relevantes para la seguridad (48),

- seleccionar una variable de programa relevante para la seguridad (50) entre el número de variables de programa relevantes para la seguridad (46),

- seleccionar una primera variable de programa no relevante para la seguridad (52) entre el número de variables de programa no relevantes para la seguridad (48), en donde a la primera variable de programa no relevante para la seguridad (52) se asigna repetidamente un valor momentáneo durante la ejecución del programa de aplicación,

- definir por lo menos una condición de asignación (54) que se procesa durante la ejecución del programa de aplicación,

- definir una asignación (56) que asigne la primera variable de programa no relevante para la seguridad seleccionada (52) a la variable de programa relevante para la seguridad seleccionada (50), en donde el valor momentáneo de la primera variable de programa no relevante para la seguridad seleccionada (52) durante la ejecución del programa de aplicación se asigna dependiendo de la condición de asignación (54) a la variable de programa relevante para la seguridad seleccionada (50).

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2010/000991.

Solicitante: PILZ GMBH & CO. KG.

Nacionalidad solicitante: Alemania.

Dirección: FELIX-WANKEL-STRASSE 2 73760 OSTFILDERN ALEMANIA.

Inventor/es: WALTER, HERBERT, MOOSMANN,PETER, REUSCH,MATTHIAS, HECKEL,ANDREAS I.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G05B19/042 FISICA. › G05 CONTROL; REGULACION. › G05B SISTEMAS DE CONTROL O DE REGULACION EN GENERAL; ELEMENTOS FUNCIONALES DE TALES SISTEMAS; DISPOSITIVOS DE MONITORIZACION O ENSAYOS DE TALES SISTEMAS O ELEMENTOS (dispositivos de maniobra por presión de fluido o sistemas que funcionan por medio de fluidos en general F15B; dispositivos obturadores en sí F16K; caracterizados por particularidades mecánicas solamente G05G; elementos sensibles, ver las subclases apropiadas, p. ej. G12B, las subclases de G01, H01; elementos de corrección, ver las subclases apropiadas, p. ej. H02K). › G05B 19/00 Sistemas de control por programa (aplicaciones específicas, ver los lugares apropiados, p. ej. A47L 15/46; relojes que implican medios anejos o incorporados que permiten hacer funcionar un dispositivo cualquiera en un momento elegido de antemano o después de un intervalo de tiempo predeterminado G04C 23/00; marcado o lectura de soportes de registro con una información digital G06K; registro de información G11; interruptores horarios o de programa horario que se paran automáticamente cuando el programa se ha realizado H01H 43/00). › que utilizan procesadores digitales (G05B 19/05 tiene prioridad).

- G05B23/02 G05B […] › G05B 23/00 Ensayo o monitorización de sistemas de control o de sus elementos (monitorización de sistemas de control por programa G05B 19/048, G05B 19/406). › Ensayo o monitorización eléctrico.

- G05B9/03 G05B […] › G05B 9/00 Disposiciones de seguridad (G05B 7/00 tiene prioridad; disposiciones de seguridad en sistemas de control por programa G05B 19/048, G05B 19/406; válvulas de seguridad F16K 17/00; circuitos de protección de seguridad en general H02H). › con un bucle de canal múltiple, es decir, sistemas de control redundantes.

PDF original: ES-2493068_T3.pdf

Fragmento de la descripción:

Procedimiento y dispositivo para crear un programa de aplicación para un mando de seguridad La presente invención se refiere a un procedimiento y un dispositivo para crear un programa de aplicación para un mando de seguridad que está diseñado para controlar una instalación automatizada con una pluralidad de sensores y una pluralidad de actores, en donde el programa de aplicación comprende una primera parte de programa, en la que se procesan a prueba de errores variables de programa relevantes para la seguridad, y comprende por lo menos una segunda parte del programa, en la que se procesan variables de programa no relevantes para la seguridad, en donde para las variables de programa no relevantes para la seguridad dentro de la segunda parte del programa no se requiere un procesamiento a prueba de errores.

Un mando de seguridad en el sentido de la presente invención es un aparato, o un dispositivo, que por ejemplo recibe las señales de entrada suministradas por sensores y a partir de las mismas genera señales de salida mediante vínculos lógicos y eventualmente otras etapas de procesamiento de señales o de datos. Las señales de salida pueden suministrarse entonces a los actores que dependiendo de las señales de entrada causan acciones o reacciones en una instalación controlada.

Un campo de aplicación preferido para tales mandos de seguridad es la vigilancia de pulsadores de parada de emergencia, mandos a dos manos, puertas de seguridad o barreras de luz en el ámbito de la seguridad de máquinas. Tales sensores se emplean, por ejemplo, para asegurar una máquina que durante el funcionamiento implica un peligro para las personas o los bienes materiales. Cuando se abre la puerta de seguridad o cuando se acciona el pulsador de parada de emergencia se genera respectivamente una señal que se suministra al mando de seguridad como señal de entrada. Como reacción a la misma, el mando de seguridad desconecta entonces la parte de la máquina que implica el peligro, por ejemplo, mediante un actor.

Algo característico en un mando de seguridad, en comparación con un mando "normal", es que el mando de seguridad siempre garantiza una condición segura de la instalación o máquina que implica el peligro, incluso si en ella misma o en un aparato relacionado con ella se presenta un error de funcionamiento. Por lo tanto, a los mandos de seguridad se aplican requisitos extremadamente altos en cuanto a su propia seguridad frente a los errores, lo cual tiene como consecuencia un dispendio considerable en su desarrollo y fabricación.

Normalmente, para el uso de los mandos de seguridad se requiere una autorización especial previa otorgada por lasautoridades competentes, tales como por ejemplo las asociaciones o sindicatos profesionales o la asociación TÃ?V

en Alemania (equivalente a la Inspección Técnica de Vehículos ITV en España) . A este respecto, el mando de seguridad debe cumplir normas de seguridad especificadas, las cuales se detallan por ejemplo en la norma europea EN 954-1 o en una norma comparable, por ejemplo la norma IEC 61508 o la norma EN ISO 13849-1. Por lo tanto, en los siguientes entiende bajo un mando de seguridad un aparato o un dispositivo, respectivamente, que cumpla por lo menos con la categoría de seguridad 3 de la norma europea EN 954-1 previamente mencionada o cuyo Nivel de Integridad de Seguridad (Safety Integrity Level -SIL) por lo menos alcance el nivel 2 de acuerdo con la norma IEC 61508 previamente mencionada.

Un mando de seguridad programable le ofrece al usuario la posibilidad de adaptar las vinculaciones lógicas y, dado el caso, otras etapas de procesamiento de señales o datos mediante el uso de un software, el así llamado programa 45 de aplicación, individualmente de manera correspondiente a sus necesidades. De esto resulta una gran flexibilidad en comparación con soluciones anteriores, en las que las vinculaciones lógicas se producían a través de un cableado definido entre diferentes módulos de seguridad. Un programa de aplicación se puede crear, por ejemplo, mediante el uso de un ordenador personal comercial (PC) y empleando programas de software correspondientemente instalados.

En instalaciones que corresponden al estado actual de la técnica, normalmente se usan dos mandos programables. Un mando de seguridad para cumplir con las tareas de seguridad y un mando estándar para cumplir con las tareas estándar. En casos aislados también se usa un mando común, a través del cual se cumplen todas las tareas tanto estándar como también de seguridad. En ambas formas de realización, el cumplimiento de las funciones de 55 seguridad se realiza a través de un procesamiento a prueba de errores de variables de programa relevantes para la seguridad. Para ello, a través de sensores de seguridad, es decir, sensores diseñados a prueba de errores, se registran magnitudes relevantes para la seguridad y se suministran por medio de señales de entrada de mando relevantes para la seguridad al mando de seguridad o al mando común. En el mismo se determinan valores para señales de salida de mando relevantes para la seguridad usando variables de programa relevantes para la seguridad. Con estas señales de salida de mando se activan actores de seguridad, es decir, actores configurados a prueba de errores, para realizar acciones relevantes para la seguridad. La realización de tareas estándar se lleva a cabo mediante el procesamiento de variables de programa no relevantes para la seguridad, para los que no se requiere un procesamiento a prueba de errores. Para ello, a través de sensores estándar se registran magnitudes no relevantes para la seguridad, que también se denominan como magnitudes relevantes para el proceso. Mediante 65 señales de entrada de mando no relevantes para la seguridad, dichas magnitudes se suministran al mando estándar o al mando común. Usando variables de programa no relevantes para la seguridad, en el mismo se determinan

señales de salida de mando no relevantes para la seguridad. Con estas señales de salida de mando se activan actores estándar que entonces se realizan acciones no relevantes para la seguridad.

En ambas formas de realización, para llevar a cabo las funciones de seguridad se requieren sensores de alto coste, debido a que los mismos están diseñados a prueba de errores. Para esto ni se pueden emplear sensores estándar de menor coste, ya que los mismos no están configurados a prueba de errores, ni tampoco se pueden usar variables de programa no relevantes para la seguridad.

Tanto el uso de mandos de seguridad programables como también el uso de un mando común para realizar todas las funciones estándar y funciones de seguridad pueden contribuir a incrementar la flexibilidad en la creación de programas de aplicación y, por lo tanto, en la realización de mandos de seguridad. Sin embargo, los mismos todavía no son óptimos en lo referente a los costes â?" los costes para la elaboración del programa de aplicación y los costes de los componentes requeridos para la realización del mando de seguridad.

El documento US 2007/0255429 A1 desvela un sistema de mando para el control automático de una instalación, en donde el mando procesa tanto variables de programa relevantes para la seguridad como también variables de programa (estándar) no relevantes para la seguridad. De manera correspondiente, el mando incluye partes de programa a prueba de errores y las así llamadas partes de programa estándar. En el mando, las partes de programa a prueba de errores y las partes de programa estándar se ejecutan de manera completamente separada. El sistema de mando incluye unidades de entrada/salida escalonadas, a las cuales están conectados sensores y/o actores. Los actores son controlados conjuntamente por las partes de programa a prueba de errores y por las partes de programa estándar, a la manera de un vínculo UND. Sin embargo, allí no se prevé el uso o la evaluación de variables de programa no relevantes para la seguridad en la parte de programa a prueba de errores.

El documento US 2009/0030534 A1 desvela un procedimiento para programar un mando de seguridad, en donde se usa una superficie de programa gráfica para crear primero un esquema de cableado, mediante el cual se conecta el mando de seguridad con los sensores y actores. A continuación, en base descripciones de elementos que se encuentran almacenados en el mando de seguridad y/o en los sensores y actores, puede llevarse a cabo una creación parcialmente automatizada del programa. Para este propósito, en un aparato programador existe una biblioteca de partes de programa que se seleccionan dependiendo de las descripciones de elementos y se combinan para formar un programa.

El documento US 5.504.473 desvela un procedimiento para analizar señales de un detector... [Seguir leyendo]

Reivindicaciones:

1. Procedimiento para la creación de un programa de aplicación para un mando de seguridad (20) que está diseñado para controlar una instalación automatizada (22) con una pluralidad de sensores (26) y una pluralidad de actores (24) , en donde el programa de aplicación comprende una primera parte de programa (74) , en la que se procesan a prueba de errores variables de programa relevantes para la seguridad, y que comprende por lo menos una segunda parte de programa (78) , en la que se procesan variables de programa no relevantes para la seguridad, en donde para las variables de programa no relevantes para la seguridad dentro de la segunda parte de programa (78) no se requiere un procesamiento a prueba de errores, caracterizado por las siguientes etapas:

- Definir un número de variables de programa relevantes para la seguridad (46) , -definir un número de variables de programa no relevantes para la seguridad (48) , -seleccionar una variable de programa relevante para la seguridad (50) entre el número de variables de programa relevantes para la seguridad (46) , -seleccionar una primera variable de programa no relevante para la seguridad (52) entre el número de variables de programa no relevantes para la seguridad (48) , en donde a la primera variable de programa no relevante para la seguridad (52) se asigna repetidamente un valor momentáneo durante la ejecución del programa de aplicación, -definir por lo menos una condición de asignación (54) que se procesa durante la ejecución del programa de aplicación, -definir una asignación (56) que asigne la primera variable de programa no relevante para la seguridad seleccionada (52) a la variable de programa relevante para la seguridad seleccionada (50) , en donde el valor momentáneo de la primera variable de programa no relevante para la seguridad seleccionada (52) durante la ejecución del programa de aplicación se asigna dependiendo de la condición de asignación (54) a la variable de programa relevante para la seguridad seleccionada (50) .

2. Procedimiento de acuerdo con la reivindicación 1, caracterizado por que la condición de asignación (54) representa una consulta mediante la cual se determina si la primera variable de programa no relevante para la seguridad seleccionada (52) cumple con un requisito de confiabilidad exigido para variables de programa relevantes para la seguridad.

3. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que como condición de asignación (54) se define una consulta de plausibilidad, mediante la cual se comprueba si la primera variable de programa no relevante para la seguridad seleccionada (52) y una variable de programa adicional

seleccionada son compatibles entre sí.

4. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que como condición de asignación (54) se define una consulta de plausibilidad, mediante la cual se comprueba si la primera variable de programa no relevante para la seguridad seleccionada (52) cumple con un criterio de comparación, en donde el criterio de comparación representa una propiedad característica de la primera variable de programa no relevante para la seguridad seleccionada (52)

5. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que el programa de aplicación comprende una pluralidad de instrucciones de transformación, en donde las instrucciones de

transformación representan la asignación (56) y la condición de asignación (54) , estando por lo menos una parte de las instrucciones de transformación contenidas en la primera parte de programa (74) .

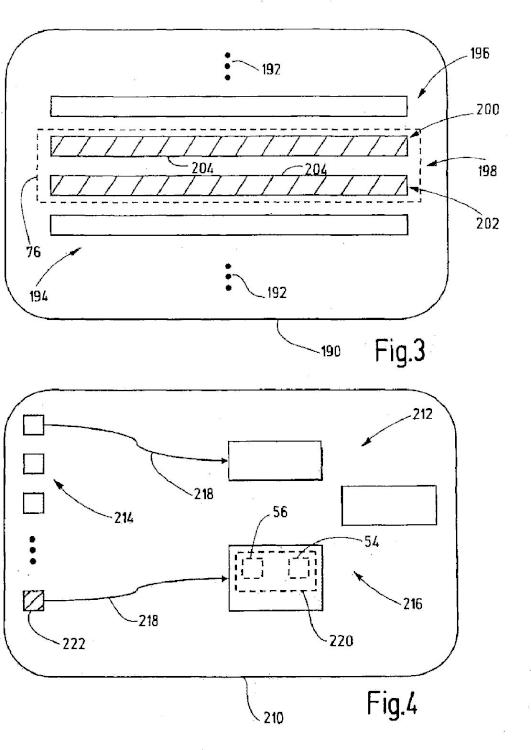

6. Un procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que una primera porción de código (200) que representa la asignación (56) y una segunda porción de código (202) que representa la condición de asignación (54) se resumen en un módulo de programa (76, 220) .

7. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que el programa de aplicación se crea mediante el uso de un programa de ordenador (16) que se ejecuta en un ordenador (12) , en donde el programa de ordenador (16) comprende un módulo de visualización (60) , en donde el módulo de 55 visualización (60) hace que durante la creación del programa de aplicación se visualice un código fuente (62) para el programa de aplicación por medio de una pluralidad de símbolos gráficos de código fuente (196) que representan a dicho código fuente en una unidad de visualización (14) conectada al ordenador (12) , en donde los símbolos gráficos de código fuente (196) están realizados en una forma de representación básica, en donde la pluralidad de símbolos gráficos de código fuente (196) comprende un número de símbolos gráficos de código fuente (198) que representan un código de transformación contenido en el código fuente (62) , en donde el código de transformación comprende una primera porción de código (200) que representa la asignación (56) y una segunda porción de código (202) que representa la condición de asignación (54) , en donde el programa de ordenador (16) comprende además un módulo de reconocimiento (68) , mediante el cual se reconoce por lo menos una de las dos porciones de código (200, 202) , en donde al existir una porción de código reconocida el módulo de visualización (60) hace que por lo menos un 65 símbolo gráfico de código de transformación (204) , el cual está contenido en el número de símbolos gráficos de código de transformación (198) , se represente en una forma de representación modificada con respecto a la forma 17

de representación básica.

8. Procedimiento de acuerdo con la reivindicación 7, caracterizado por que con el módulo de reconocimiento (68)

se reconoce la primera porción de código (200) . 5

9. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que el programa de aplicación se crea mediante el uso de un programa de ordenador (16) que se ejecuta en un ordenador (12) , en donde la creación del programa de aplicación se realiza mediante la selección de un número de módulos de programa entre una pluralidad de módulos de programa predefinidos, en donde el programa de ordenador (16) 10 comprende un módulo de visualización (60) que produce la visualización de una pluralidad de símbolos gráficos de módulo de programa (212) en una unidad de visualización (14) conectada al ordenador (12) , en donde la pluralidad de símbolos gráficos de módulo de programa (212) comprende un primer número de símbolos gráficos de módulo de programa (214) que representan los módulos de programa predefinidos, y comprende un segundo número de símbolos gráficos de módulo de programa (216) que representan el número de módulos de programa seleccionados, 15 en donde por lo menos el primer número de símbolos gráficos de módulo de programa (214) están realizados en una forma de representación básica, en donde el número de módulos de programa predefinidos comprende un módulo de programa (220) creado durante la creación del programa de aplicación, el cual representa la asignación (56) y la condición de asignación (54) , en donde el módulo de programa creado (220) se representa a través de por lo menos un símbolo gráfico de módulo de programa modificado (222) , en donde el módulo de visualización (60) hace que el símbolo gráfico de módulo de programa modificado (222) se visualice en una forma de representación modificada con respecto a la forma de representación básica.

10. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que durante la ejecución del programa de aplicación, a partir de la primera variable de programa no relevante para la seguridad 25 seleccionada (52) se genera una variable de programa no relevante para la seguridad duplicada.

11. Procedimiento de acuerdo con la reivindicación 10, caracterizado por que tanto para la primera variable de programa no relevante para la seguridad seleccionada (52) como también para la variable de programa no relevante para la seguridad duplicada se procesa la condición de asignación (54) .

12. Procedimiento de acuerdo con cualquiera de las reivindicaciones precedentes, caracterizado por que la primera variable de programa no relevante para la seguridad seleccionada (52) es una variable de entrada de programa, en donde el valor momentáneo que se asigna a la variable de entrada de programa representa un valor de una señal de ascensor (102) que es generada con un sensor no diseñado a prueba de errores (104) .

13. Dispositivo para crear un programa de aplicación para un mando de seguridad (20) que está diseñado para controlar una instalación automatizada (22) con una pluralidad de sensores (26) y una pluralidad de actores (24) , en donde el programa de aplicación comprende una primera parte de programa (74) , en la que se procesan a prueba de errores variables de programa relevantes para la seguridad, y que comprende por lo menos una segunda parte 40 de programa (78) , en la que se procesan variables de programa no relevantes para la seguridad, en donde para las variables de programa no relevantes para la seguridad dentro de la segunda parte de programa (78) no se requiere un procesamiento a prueba de errores, caracterizado por unidades (12, 14, 16) para definir un número de variables de programa relevantes para la seguridad (46) y para seleccionar una variable de programa relevante para la seguridad (50) entre un número de variables de programa relevantes para la seguridad (46) , para definir un número 45 de variables de programa no relevantes para la seguridad (48) y para seleccionar una primera variable de programa no relevante para la seguridad (52) entre el número de variables de programa no relevantes para la seguridad (48) , en donde a la primera variable de programa no relevante para la seguridad (52) durante la ejecución del programa de aplicación se asigna repetidamente un valor momentáneo, para definir por lo menos una condición de asignación (54) que se procesa durante la ejecución del programa de aplicación, y para definir una asignación (56) que asigna 50 la primera variable de programa no relevante para la seguridad seleccionada (52) a la variable de programa relevante para la seguridad seleccionada (50) , en donde el valor momentáneo de la primera variable de programa no relevante para la seguridad seleccionada (52) , durante la ejecución del programa de aplicación se asigna dependiendo de la condición de asignación (54) a la variable de programa relevante para la seguridad seleccionada (50) .

14. Programa de ordenador con medios de código de programa para realizar un procedimiento de acuerdo con cualquiera de las reivindicaciones 1 a 12, cuando el programa de ordenador (16) se ejecuta en un ordenador (12) .

Patentes similares o relacionadas:

Procedimiento de optimización de la energía suministrada a una pluralidad de equipos distribuidos en un espacio, del 29 de Julio de 2020, de SCHNEIDER ELECTRIC INDUSTRIES SAS: Procedimiento de optimización de la energía total suministrada a una pluralidad de equipos de confort distribuidos en un espacio que consta de un módulo […]

Procedimiento de optimización de la energía suministrada a una pluralidad de equipos distribuidos en un espacio, del 29 de Julio de 2020, de SCHNEIDER ELECTRIC INDUSTRIES SAS: Procedimiento de optimización de la energía total suministrada a una pluralidad de equipos de confort distribuidos en un espacio que consta de un módulo […]

Procedimiento para asociar automáticamente un módulo a un inversor correspondiente, y módulo y sistema de generación de energía relacionados, del 1 de Julio de 2020, de MARICI Holdings The Netherlands B.V: Procedimiento para asociar automáticamente un módulo a un inversor (10a) correspondiente de una pluralidad de inversores (10a, 10b, 10c) que están […]

Aparato y método para controlar una señal de entrada, del 1 de Julio de 2020, de LSIS Co., Ltd: Un aparato para controlar una senal de manera que una senal de entrada del PLC (Controlador Logico Programable) se iguale a una senal de entrada de referencia (uc), caracterizado […]

Procedimiento y disposición para el control remoto de dispositivos de campo de al menos un sistema de automatización, del 17 de Junio de 2020, de SCHNEIDER ELECTRIC INDUSTRIES SAS: Procedimiento para el control remoto de al menos un dispositivo de campo (D1... Dn) en al menos un sistema de automatización (P1... Pk) con una unidad de control (BG); […]

Dispositivo de campo y método de suministro de información, del 3 de Junio de 2020, de Yokogawa Electric Corporation: Dispositivo de campo , que comprende: una pluralidad de tipos de sensores (30a a 30e); al menos un convertidor (20a a 20e) configurado para adquirir resultados […]

Procedimiento para el control de un accionamiento, del 20 de Mayo de 2020, de Siemens Energy Global GmbH & Co. KG: Procedimiento para el control de un accionamiento con al menos un convertidor , al menos un motor y un control de un accionamiento asociado; en donde está […]

Montaje compuesto por un sistema de desbloqueo de emergencia y un sistema de diagnóstico para verificar el funcionamiento del sistema de desbloqueo de emergencia, del 6 de Mayo de 2020, de KLAW PRODUCTS LIMITED: Un montaje para transferir materia entre los primer y segundo objetos separados por una distancia, siendo móviles uno o ambos de los primer y segundo objetos para aumentar […]

Sistema y método de control en bucle cerrado de firma de objetivo, del 6 de Mayo de 2020, de EMHART GLASS S.A.: Un sistema para ajustar automáticamente la regulación temporal de sucesos de operaciones en cavidades de una sección de una máquina de secciones individuales, […]