Módulo seguro para proporcionar valores horarios de confianza.

Un método para proporcionar valores horarios de confianza en dispositivos de comunicaciones que cuentancon un medio de almacenamiento seguro (108) y que se pueden emplear para conectarse a una red decomunicaciones (102,

104), método que comprende:

almacenar un valor horario (214) en el medio de almacenamiento seguro (108), valor horario que esnecesario para determinar el acceso a un servicio limitado en el tiempo;

mientras el dispositivo de comunicaciones se encuentra desconectado de la red de comunicaciones(102,104), contar la cantidad de veces que el valor horario almacenado (214) se utiliza para determinar el acceso alservicio limitado en el tiempo;

solo suministrar servicios limitados en el tiempo de acuerdo con el valor horario almacenado (214), si lacantidad de veces que se ha utilizado el valor horario almacenado no excede un límite de uso predefinido (218);mientras el dispositivo de comunicaciones móviles se encuentra conectado a la red de comunicaciones(102,104), recibir un valor horario actualizado (212) en un evento de actualización, evento de actualización que esresultado de un mensaje de solicitud (pull) (210) emitido por el dispositivo de comunicaciones;al recibir el valor horario actualizado (212), comparar el valor horario actualizado (212) con el valor horarioalmacenado (214) en el medio de almacenamiento seguro (108);

solo si el valor horario actualizado (212) es más reciente que el valor horario almacenado (214), almacenarel valor horario actualizado en lugar del valor horario almacenado;

contar la cantidad de veces que el valor horario almacenado (214) se actualiza con un valor horariosolicitado;

si la cantidad de veces que el valor horario almacenado (214) se actualiza con un valor horario solicitadoexcede un límite de solicitudes predefinido (218), iniciar un mecanismo de envío (push) (210) en lugar de losmensajes de solicitud, para recibir el valor horario actualizado; y

exigir una verificación de seguridad adicional de cualquier mensaje de envío (210), antes de permitir que eldispositivo de comunicaciones almacene el valor horario actualizado (212) en lugar del valor horario almacenado(214).

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E07251512.

Solicitante: VODAFONE GROUP PLC.

Nacionalidad solicitante: Reino Unido.

Dirección: VODAFONE HOUSE THE CONNECTION NEWBURY BERKSHIRE RG14 2FN REINO UNIDO.

Inventor/es: Montaner,Javier, Koraichi,Najib, Moutarazak,Said.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06F21/00 FISICA. › G06 CALCULO; CONTEO. › G06F PROCESAMIENTO ELECTRICO DE DATOS DIGITALES (sistemas de computadores basados en modelos de cálculo específicos G06N). › Disposiciones de seguridad para la protección de computadores, sus componentes, programas o datos contra actividades no autorizadas.

- G06F21/02

PDF original: ES-2385910_T3.pdf

Fragmento de la descripción:

Módulo seguro para proporcionar valores horarios de confianza La presente invención se refiere a un módulo seguro para proporcionar un reloj de confianza. En particular, la invención se refiere al suministro de un módulo tal, para incorporarlo dentro de un dispositivo portátil en red.

En el campo de los servicios de telecomunicaciones móviles, es posible que algunos servicios requieran la utilización de valores de fecha/hora para ejecutarse: un ejemplo podría ser un servicio de entrega de contenido "embargado", que permita reproducir un elemento de contenido solamente antes o después de una fecha determinada. Si estos servicios han de suministrarse sin conexión (es decir, no es posible acceder a un reloj en red) , el proveedor de los servicios debe recurrir a un reloj local. No obstante, este origen de la hora puede no ser exacto. Además, es posible que los usuarios sin escrúpulos intenten modificar el valor de la hora local almacenado en un reloj local, para evadir las limitaciones temporales impuestas por los servicios.

La ejecución dependiente del tiempo de los servicios de entrega de contenido puede mediarse utilizando técnicas de gestión de derechos digitales (DRM) . Es posible imponer límites de tiempo a la descarga y a la reproducción de elementos de contenido utilizando técnicas básicas de la DRM.

Los protocolos como el OCSP (protocolo del estado de los certificados con conexión a red) proporcionan un modo para validar la confiabilidad de los certificados en tiempo real/con conexión. Las respuestas del OCSP incluyen una marca de hora que indica el momento en que se generó la respuesta. En las normas de la OMA (Open Mobile Alliance) relativas a la DRM, este valor se utiliza para sincronizar/renovar la hora DRM de los dispositivos que se han desincronizado. Este método para obtener una hora segura requiere una conexión en tiempo real con el servidor OCSP.

En la solicitud de patente británica n.º de publicación GB2403382, el solicitante describe un sistema de entrega DRM que facilita la entrega de contenido limitada en el tiempo, recurriendo a la presencia de un reloj que es exacto y resistente a modificaciones no autorizadas. Uno de esos relojes, que en la solicitud del solicitante se denomina reloj de referencia principal (PRC) , funciona sobre la base de señales de sincronización recibidas de un sistema de posicionamiento global (GPS) .

Se sabe que esto proporciona lo que se denomina un "reloj seguro" en los dispositivos electrónicos. Un ejemplo particular de este tipo de "reloj seguro" que utiliza una tarjeta inteligente incorporada a un dispositivo de comunicaciones móviles se describe en la solicitud de patente internacional WO2004/075525.

Como se muestra en la WO2004/075525, es posible adaptar un módulo seguro para que funcione como origen de hora de confianza sin conexión en los dispositivos portátiles en red. Aquí, una vez que el módulo de identificación del abonado (SIM) recibe un valor horario de un servidor horario remoto, dicho valor se utiliza como referencia a la que se añade un tiempo inferido desde un contador de tiempo asociado al SIM. En este caso, para incrementar el contador de tiempo, el módulo seguro depende de una fuente externa (el reloj del dispositivo) , que es básicamente menos confiable que el módulo seguro en sí mismo.

Otros documentos conocidos son la EP1022640, en la que se describe un dispositivo marcador de la hora de confianza que deja de funcionar luego de que se cumplen determinadas condiciones, y la WO2004/102967, en la que se describe un método que permite determinar la fecha y hora de vencimiento para acceder a datos cifrados, en un módulo seguro que utiliza un reloj interno para proporcionar la hora actual.

En particular, en la EP1022640 se describe un dispositivo marcador de la hora de confianza que se puede conectar a un ordenador por medio de una conexión SCS1, a fin de proporcionar a ese ordenador una marca de hora de confianza, que es necesaria para que se siga ejecutando el software en el ordenador. Este dispositivo marcador de la hora de confianza se inhabilita luego de haber emitido una cantidad preestablecida de marcas de hora, o luego de transcurrido un tiempo de uso determinado. Asimismo, este dispositivo marcador de la hora de confianza controla el desfase de su reloj interno por medio de una referencia horaria externa, mientras mantiene marcas de hora que se incrementan de forma monótona.

Por consiguiente, un objeto de la invención es evitar o por lo menos mitigar los problemas antemencionados.

De acuerdo con un aspecto de la presente invención, se proporciona un método conforme con la reivindicación independiente 1 y un sistema conforme con la reivindicación independiente 2.

Convenientemente, el método comprende asimismo restablecer a un valor predeterminado el conteo de la cantidad de veces en las que se utiliza el valor horario almacenado, a consecuencia de lo cual se desbloquea el suministro de servicios limitados en el tiempo de acuerdo con el valor horario almacenado.

Este contador de transacciones brinda flexibilidad, y al mismo tiempo mantiene el control en manos del proveedor de la red. Además, se elimina la participación del usuario, al utilizar el contador de transacciones para limitar el uso de la función de hora segura y obligar a que se solicite al servidor un nuevo valor horario para desbloquear la función limitada.

Los eventos de actualización pueden ocurrir a intervalos predeterminados. Si lo hacen, los intervalos predeterminados pueden ser de duración variable, y la duración variará de acuerdo con la frecuencia de servicio necesaria.

Es preferible que el valor horario actualizado se entregue en un formato cifrado.

El evento de actualización puede ser el resultado de un mensaje de difusión emitido por la red de comunicaciones.

Mediante la utilización de técnicas de difusión y/o de envío (push) para distribuir el valor horario a todos los SIM, el método garantiza que el dispositivo se actualice sin la participación del usuario. La solución que funciona sobre la base de la difusión es conveniente para los servicios de entrega de difusión (p. ej. DVB-H) y facilita el acceso universal para todos los dispositivos (protegidos) , no solo los dispositivos móviles. Dado que este método no depende de la información recibida de otros dispositivos, sino solo del servidor, la seguridad es mayor.

La red de comunicaciones puede ser una red de comunicaciones alámbrica o inalámbrica.

El método puede comprender asimismo, mientras el dispositivo de comunicación permanece desconectado de la red, llevar un registro de las veces que el valor horario almacenado se utiliza para determinar el acceso al servicio limitado en el tiempo; y, cuando el dispositivo de comunicación se conecta a la red, transmitir el registro a un servidor de registro, lo que permite consolidar el uso del servicio limitado en el tiempo.

El servicio limitado en el tiempo puede ser el acceso a contenido protegido por DRM, donde el acceso a la DRM está limitado por condiciones temporales, de modo tal que el método facilita la validación sin conexión a red de los derechos de acceso.

En particular, el método permite controlar por completo las limitaciones temporales de la DRM, sin depender del reloj convencional (no seguro) de un dispositivo. El valor horario obtenido a través de la invención también se puede utilizar para la validación sin conexión a red de certificados. Otros servicios sin conexión se pueden brindar y controlar utilizando el método de la invención.

Asimismo, el manejo del tiempo en el SIM es "inteligente" y no depende de ningún reloj o dispositivo externo que no es de confianza.

Para comprender mejor la presente invención, a continuación se hará referencia, exclusivamente a modo de ejemplo, a los dibujos adjuntos, en los cuales:

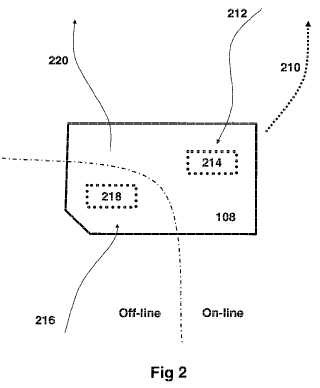

la fig. 1 muestra los componentes de un sistema horario seguro que incluye un módulo seguro; y la fig. 2 ilustra el funcionamiento del módulo seguro de acuerdo con la presente invención.

En el campo de las telecomunicaciones móviles, el módulo de identificación del abonado (SIM) es un ejemplo práctico de dicho módulo seguro. En la explicación que sigue, la invención se ilustra en términos de este campo de las telecomunicaciones móviles y, por consiguiente, el módulo seguro se denomina SIM en todo el texto. Como los especialistas comprenderán fácilmente, no se pretende limitar... [Seguir leyendo]

Reivindicaciones:

1. Un método para proporcionar valores horarios de confianza en dispositivos de comunicaciones que cuentan con un medio de almacenamiento seguro (108) y que se pueden emplear para conectarse a una red de comunicaciones (102, 104) , método que comprende:

almacenar un valor horario (214) en el medio de almacenamiento seguro (108) , valor horario que es necesario para determinar el acceso a un servicio limitado en el tiempo;

mientras el dispositivo de comunicaciones se encuentra desconectado de la red de comunicaciones (102, 104) , contar la cantidad de veces que el valor horario almacenado (214) se utiliza para determinar el acceso al servicio limitado en el tiempo;

solo suministrar servicios limitados en el tiempo de acuerdo con el valor horario almacenado (214) , si la cantidad de veces que se ha utilizado el valor horario almacenado no excede un límite de uso predefinido (218) ;

mientras el dispositivo de comunicaciones móviles se encuentra conectado a la red de comunicaciones (102, 104) , recibir un valor horario actualizado (212) en un evento de actualización, evento de actualización que es resultado de un mensaje de solicitud (pull) (210) emitido por el dispositivo de comunicaciones;

al recibir el valor horario actualizado (212) , comparar el valor horario actualizado (212) con el valor horario almacenado (214) en el medio de almacenamiento seguro (108) ;

solo si el valor horario actualizado (212) es más reciente que el valor horario almacenado (214) , almacenar el valor horario actualizado en lugar del valor horario almacenado;

contar la cantidad de veces que el valor horario almacenado (214) se actualiza con un valor horario solicitado;

si la cantidad de veces que el valor horario almacenado (214) se actualiza con un valor horario solicitado excede un límite de solicitudes predefinido (218) , iniciar un mecanismo de envío (push) (210) en lugar de los mensajes de solicitud, para recibir el valor horario actualizado; y exigir una verificación de seguridad adicional de cualquier mensaje de envío (210) , antes de permitir que el dispositivo de comunicaciones almacene el valor horario actualizado (212) en lugar del valor horario almacenado (214) .

2. Un método como el que se reivindica en la reivindicación 1, el cual además comprende:

restablecer el conteo (218) de la cantidad de veces que se utiliza el valor horario almacenado, a un valor predeterminado, en respuesta al almacenamiento del valor horario actualizado (212) , con lo que se desbloquea el suministro de servicios limitados en el tiempo, de acuerdo con el valor horario almacenado (214) .

3. Un método como el que se reivindica en la reivindicación 1, en el cual los eventos de actualización ocurren a intervalos predeterminados.

4. Un método como el que se reivindica en la reivindicación 3, en el cual los intervalos predeterminados son de duración variable, duración que varía de acuerdo con una frecuencia de servicio necesaria.

5. Un método como el que se reivindica en cualquiera de las reivindicaciones 1 a 4, en el cual el valor horario actualizado se entrega en un formato cifrado.

6. Un método como el que se reivindica en cualquiera de las reivindicaciones 1 a 5, en el cual el evento de actualización es el resultado de un mensaje de difusión emitido por la red de comunicaciones.

7. Un método como el que se reivindica en cualquiera de las reivindicaciones anteriores, en el cual la red de comunicaciones es una red de comunicaciones inalámbrica.

8. Un método como el que se reivindica en cualquiera de las reivindicaciones anteriores, el cual además comprende:

mientras el dispositivo de comunicaciones permanece desconectado de la red, llevar un registro (220) de las veces que el valor horario almacenado (214) se utiliza para determinar el acceso al servicio limitado en el tiempo; y cuando el dispositivo de comunicaciones se conecta a la red, transmitir el registro (224) a un servidor de registro (102) , lo que permite consolidar el uso del servicio limitado en el tiempo.

9. Un método como el que se reivindica en cualquiera de las reivindicaciones anteriores, en el cual el servicio limitado en el tiempo tiene acceso a contenido protegido por DRM, acceso a DRM que está limitado por condiciones temporales, de modo tal que el método facilita la validación sin conexión de los derechos de acceso.

10. Un método como el que se reivindica en cualquiera de las reivindicaciones anteriores, el cual además comprende:

obtener un primer valor horario local TL0 de un origen local;

cuando se necesite un valor horario actualizado y no se pueda acceder a un valor horario proveniente de la red de comunicaciones, calcular un valor horario actualizado de modo local, obteniendo un segundo valor horario actual local TL1 del origen local; y comprobar que el TL1 sea mayor que el TL0 y actualizar el valor horario almacenado (214) , incrementando el valor horario almacenado por la diferencia entre el primer y el segundo valor horario local.

11. Un módulo seguro (108) para proporcionar valores horarios de confianza a un dispositivo de comunicaciones, dispositivo de comunicaciones que se puede emplear para conectarse a una red de comunicaciones (102, 104) y que incluye medios de acceso a servicios para proporcionar acceso a servicios limitados en el tiempo, módulo seguro que incluye:

un medio de almacenamiento seguro para almacenar un valor horario (214) , valor horario que es necesario para determinar el acceso a un servicio limitado en el tiempo; y un medio de conteo (212) , para contar la cantidad de veces que el valor horario almacenado (214) se utiliza para determinar el acceso al servicio limitado en el tiempo, mientras el módulo seguro se encuentra desconectado de la red de comunicaciones;

donde el medio de acceso a servicios solo proporciona acceso a dichos servicios limitados en el tiempo de acuerdo con el valor horario almacenado, si la cantidad de ocasiones en las que se ha utilizado el valor horario almacenado no excede un límite de uso predefinido;

el cual módulo seguro (108) comprende además:

un medio de interfaz para recibir un valor horario actualizado (212) en un evento de actualización mientras el módulo seguro se encuentra conectado a la red de comunicaciones (102, 104) , evento de actualización que es resultado de un mensaje de solicitud (210) emitido por el dispositivo de comunicaciones, y donde el medio de interfaz se puede emplear para activar un evento de actualización (210) mientras el módulo seguro se encuentra conectado, con lo que se fuerza la recepción de un valor horario actualizado (212) ;

un medio de comparación para comparar el valor horario actualizado (212) con el valor horario almacenado (214) en el medio de almacenamiento seguro, una vez recibido el valor horario actualizado, un medio de conteo de solicitudes, para contar la cantidad de ocasiones en las cuales el valor horario almacenado (214) se actualiza con un valor horario solicitado;

un medio de iniciación, para iniciar un mecanismo de envío (210) en lugar de un mecanismo de solicitud, si la cantidad de veces que el valor horario almacenado (214) se actualiza con un valor horario solicitado excede un límite de solicitudes predefinido (218) ;

un medio para verificar la seguridad, para llevar a cabo una verificación de seguridad adicional de cualquier mensaje de envío (210) , antes de permitir que el dispositivo de comunicaciones almacene el valor horario actualizado (212) en lugar del valor horario almacenado (214) ; y un medio de escritura segura, para almacenar el valor horario actualizado (212) en lugar del valor horario almacenado (214) , solo si el valor horario actualizado es más reciente que el valor horario almacenado.

12. Un módulo seguro (108) como el que se reivindica en la reivindicación 11, el cual además comprende:

un medio de restablecimiento, para restablecer el medio de conteo (218) a un valor predeterminado en respuesta al almacenamiento del valor horario actualizado (212) , con lo que se desbloquea el suministro de servicios limitados en el tiempo, de acuerdo con el valor horario almacenado.

13. Un módulo seguro (108) como el que se reivindica en la reivindicación 11, en el cual los eventos de actualización (210) ocurren a intervalos predeterminados.

14. Un módulo seguro como el que se reivindica en la reivindicación 13, en el cual los intervalos predeterminados son de duración variable, duración que varía de acuerdo con una frecuencia de servicio necesaria.

15. Un módulo seguro como el que se reivindica en cualquiera de las reivindicaciones 11 a 14, en el cual el valor horario actualizado (212) se entrega en un formato cifrado.

16. Un módulo seguro como el que se reivindica en cualquiera de las reivindicaciones 11 a 15, en el cual el evento de actualización es el resultado de un mensaje de difusión emitido por la red de comunicaciones.

17. Un módulo seguro como el que se reivindica en cualquiera de las reivindicaciones 11 a 16, en el cual la red de comunicaciones es una red de comunicaciones inalámbrica.

18. Un módulo seguro como el que se reivindica en cualquiera de las reivindicaciones 11 a 17, el cual además 10 comprende:

un medio de registro para llevar un registro (220) de las veces que el valor horario almacenado se utiliza para determinar el acceso al servicio limitado en el tiempo mientras el dispositivo de comunicaciones permanece desconectado de la red;

donde el medio de interfaz se puede emplear asimismo para transmitir el registro (220) a un servidor de 15 registro (102) cuando el dispositivo de comunicaciones se conecta a la red, lo que permite consolidar el uso del servicio limitado en el tiempo.

19. Un módulo seguro como el que se reivindica en cualquiera de las reivindicaciones 11 a 18, en el cual el servicio limitado en el tiempo tiene acceso a contenido protegido por DRM, acceso a DRM que está limitado por condiciones de tiempo, de modo tal que el módulo facilita la validación sin conexión de los derechos de acceso.

Patentes similares o relacionadas:

Funcionamiento de red de frecuencia única (SFN) para mejoras de cobertura de comunicaciones de tipo máquina (MTC), del 17 de Junio de 2020, de QUALCOMM INCORPORATED: Un procedimiento para comunicaciones de tipo máquina, MTC, inalámbricas realizado por un dispositivo remoto caracterizado por: detectar […]

Método y aparato de procesamiento de servicio, del 3 de Junio de 2020, de Advanced New Technologies Co., Ltd: Un método para el procesamiento de servicios, el método que comprende: después de recibir una solicitud de procesamiento de servicios de un usuario, […]

Dispositivo de a bordo para un vehículo, del 20 de Mayo de 2020, de AUTOSTRADE TECH S.p.A: Dispositivo de a bordo (100, 100', 100") para un vehículo, siendo adecuado dicho dispositivo de a bordo (100, 100', 100") para su uso en un sistema […]

Método para detectar software clonado, del 29 de Abril de 2020, de NAGRAVISION S.A.: Método para detectar un software clonado para ser usado en una unidad de usuario cliente que se comunica con un servidor para solicitar un servicio enviando una solicitud […]

Dispositivo multimedia y procedimiento de transmisión de datos por un dispositivo multimedia, del 18 de Marzo de 2020, de FM Marketing GmbH: Un dispositivo multimedia con un control remoto , que comprende: - un primer microprocesador , - un primer dispositivo de hardware para identificar el control […]

Proceso para asegurar la comunicación de un archivo digital a través de una red de comunicación, del 26 de Febrero de 2020, de AMADEUS S.A.S.: Proceso para comunicar un archivo digital (D1) desde un servidor a un Sistema de Manejo de Información (IHS), comprendiendo el IHS un conjunto […]

Método y aparato para proporcionar entorno virtual personalizado, del 15 de Enero de 2020, de Beijing Xiaomi Mobile Software Co., Ltd: Un método realizado por una plataforma de servicios para proporcionar acceso a una comunidad de servicios que comprende: comparar la información de identificación […]

Procedimiento y dispositivo para controlar la pantalla de seguridad en un dispositivo electrónico, del 28 de Agosto de 2019, de SAMSUNG ELECTRONICS CO., LTD.: Un dispositivo electrónico que comprende: un módulo de representación; una primera memoria que tiene datos de representación almacenados en […]