Método para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad.

Método para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad,

en particulardatos de información de perfiles de usuarios,

en el que se proporciona un protocolo que emplea SAML (Lenguaje de Marcación de Afirmación de Seguridad),como protocolo de soporte en tal modo que los mensajes de SAML funcionan como contenedores para DST,(Plantilla de Servicios de Datos), para componer mensajes DST de SAML,

en el que dichos mensajes DST de SAML involucran mensajes de petición de DST de SAML o mensajes derespuesta de DST de SAML,

en el que un mensaje de petición de DST de SAML incluye una petición de DST que se contesta por una respuestade DST que está incluida en un mensaje de respuesta de DST de SAML,

en el que, dichos mensajes de DST incluyen información de procesamiento de datos y

en el que, para dichos mensajes de DST se definen espacios de nombres de protocolo unificado como espacios denombres específicos del protocolo,

en el que, dichas peticiones de DST incluyen una declaración de selección, en el que dicha declaración de selecciónmantiene una expresión XPATH para indicar qué parte de dichos datos distribuidos se tiene que procesar,en el que dicha expresión XPATH se maneja sobre el receptor futuro de dichas peticiones de DST, y

en el que el espacio de nombres que se define en dichas peticiones de DST y que no es uno de dichos espacios denombres específicos del protocolo se usa en el interior de dicha expresión XPATH para los elementos de referenciade dichos datos distribuidos.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2010/001587.

Solicitante: NEC EUROPE LTD.

Nacionalidad solicitante: Alemania.

Dirección: Kurfürsten-Anlage 36 69115 Heidelberg ALEMANIA.

Inventor/es: DA SILVA, JOAO, GIRAO,Joao , Winkler,Florian, SANTOS,HUGO.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

PDF original: ES-2426135_T3.pdf

Fragmento de la descripción:

Método para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad

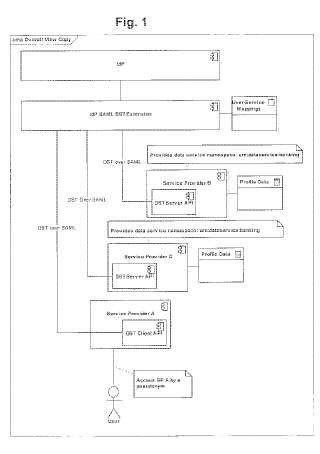

La presente invención se refiere a un método para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad, en particular datos de información de perfiles de usuarios, en el que se proporciona un protocolo que emplea SAML (Lenguaje de Marcación de Afirmación de la Seguridad) como un protocolo de soporte de tal modo que los mensajes de SAML funcionan como contenedores para mensajes de DST (Plantilla del Servicio de Datos) o mensajes similares a DST para componer los mensajes DST de SAML, en el que dichos mensajes DST de SAML involucran mensajes de petición de DST de SAML o mensajes de respuesta de DST de SAML, en donde un mensaje de respuesta de DST de SAML incluye una petición de DST o similar a DST que se contesta por una respuesta de DST o similar a DST que se incluyen en un SAML. El mensaje de respuesta de DST, en el que dichos mensajes de DST o similares a DST incluyen información de procesamiento de datos, y en el que para dichos mensajes de DST o similares a DST se definen espacios de nombres de protocolo unificado como espacios de nombres específicos del protocolo.

Con una abundancia de servicios disponibles sobre la Internet de hoy en día y futura, que requieren cada uno la creación de cuentas, autenticación y almacenamiento de datos del perfil de usuario, los usuarios se enfrentan con el hecho de que sus perfiles se difunden entre una diversidad de proveedores de servicios diferentes, por ejemplo, bancos, librerías o servicios comunitarios como YouTube o Facebook.

La Gestión de Identidades (IdM) tiene por objeto la provisión de un inicio de sesión único (SSO) y un intercambio seguro y consciente de la privacidad de la información (perfil) de usuario entre los proveedores de servicios (SP) y los Proveedores de Identidades (IdP) . La información de usuario se puede almacenar por un Proveedor de Identidades o las llamadas Autoridades de Atributos que se pueden consultar por el Proveedor de Identidades para datos de usuarios para distribuirlos a los SP solicitantes.

Además la mayor parte de los proveedores de servicios almacenan actualmente los datos de perfiles que son parte de sus definiciones de servicios en un formato propietario donde cada uno de los campos de datos tiene un nombre propietario y una semántica asociada. Esto significa que incluso si la Gestión de Identidades proporciona medios para la lectura de datos distribuidos desde diversas Autoridades de Atributos, hay siempre el requisito de mapear los identificadores de datos y/o las semánticas entre los dominios de los proveedores de servicios. Esto es tedioso, a menudo imposible y, si no se hace puede resultar un estrecho acoplamiento entre los consumidores de datos de perfiles y las autoridades que los proporcionan.

Los usuarios que quieren beneficiarse de las soluciones de la Gestión de Identidades querrán estar en el control de sus datos de perfiles distribuidos y de este modo necesitan un medio de gestionarlo en un modo conveniente. Esto incluirá la modificación y consulta siempre que se proteja por políticas de control de acceso y la capacidad de tener una clara visión general de qué datos personales están almacenados y dónde.

Adicionalmente, no solo los usuarios estarán interesados en la gestión de los perfiles y datos distribuidos, sino que también los SP estarán interesados en la provisión de servicios que incluyen tal manipulación. Al mismo tiempo, sin embargo, los SP que proporcionan los datos de perfiles de usuarios no querrán dar el control sobre los mismos, lo que requiere una solución que permita a los SP verificar/afirmar a las partes solicitantes y obligar a su propio control de acceso antes de distribuir los datos o permitir su manipulación.

Finalmente, una infraestructura que soporta la gestión de los perfiles de usuarios distribuidos tendrá que proporcionar los mapeos entre los identificadores de usuarios de los diferentes dominios de proveedores de servicios para asegurarse de que los usuarios que se identifican y se enlazan a un perfil específico en un dominio de SP se pueden identificar por un nombre diferente (lo más probable) en otro dominio de SP. Esta es una propiedad que es una parte inherente de las soluciones de gestión de identidad de hoy en día y una de las piedras angulares de protección de la privacidad.

SAML 2.0 es un lenguaje de marcación basado en XML desarrollado por el consorcio OASIS. Soporta el Inicio deSesión Único, las transacciones distribuidas y la autorización basada en la afirmación a través de los diferentes dominios de seguridad. Se definen varias vinculaciones de protocolos que permiten el uso del SAML para servicios HTTP simples así como Servicios Web, es decir sobre SOAP (Protocolo de Acceso de Objetos Simples) y SIP (Protocolo de Iniciación de Sesión) .

El uso de SAML, para SSO en combinación con el Subsistema Multimedia IP de 3GPP (IMS) se presentó en el documento "Identity Management for IMS-based IPTV", IEEE Globecom 2008. Además, la Alianza de Libertad adoptó el SAML para sus soluciones de IdM. De este modo, SAML constituye de hecho una normativa para el intercambio de información relacionada con la IdM en un entorno de empresa.

El SAML define varios tipos de peticiones y respuestas, por ejemplo consultar por los atributos de identidad o intercambiar reivindicciones acerca de las partes solicitante y respondedora. Además los mensajes de SAML pueden transportar identificadores o identidades de usuarios virtuales. Dentro de este documento esos identificadores se denominan como seudónimos, ya que se pueden usar para ocultar una identidad real del usuario. Es importante observar, que los seudónimos pueden ser específicos del dominio, lo que significa que el mismo usuario se puede identificar por diferentes seudónimos en diferentes dominios de proveedores de servicios.

El SAML es solo para acceso de lectura, y no permite a los usuarios, ni a los Proveedores de Identidades o los SP gestionar, es decir escribir o modificar, la información de los perfiles en ningún modo.

Existe otro posible formato de mensaje que es la Plantilla de Servicios de Datos (DST) de la Alianza de Libertad especificada en https://www.projectliberty.org/resource_center/specifications/liberty_alliance_id_wsf_data_services _template_v2_0_specifications. DST es la especificación de una plantilla de protocolo que define la estructura de los mensajes basados en XML que transportan la información para la gestión (creación, borrado, modificación y consulta) de los datos de perfiles. La DST asume que los datos de perfiles son accesibles en la estructura de XML y usa las expresiones XPATH para seleccionar los nodos de datos de perfiles que son objeto de procesamiento.

Como sugiere su nombre, la DST no es un protocolo sino una plantilla de los mensajes de protocolo que -como se ha establecido por la especificación -se entiende que se implementa por cada uno de los servicios de datos individualmente. La implementación incluye la definición de un espacio de nombres dependientes del servicio de datos tanto para los mensajes de protocolo como los datos que se gestionarán con DST. Sin embargo, esto hace a la DST completamente dependiente del servicio de datos de perfiles que la implementa, lo que no la hace unificada ni permite el desacoplamiento de los clientes y servidores de DST. De hecho, vincula los casos de plantillas de protocolo con el servicio de datos.

Actualmente no hay ningún medio para gestionar y modificar los datos de perfiles distribuidos en un modo seguro y consciente de la privacidad, lo que significa que un usuario tendrá que acceder a los servicios individuales para actualizar una parte de su información de perfil.

El documento del 3GPP TS 29.240 V8.0.0 (2008-12) "3nd Generation Partnership Project; Technical Specification Group Core Network and Terminals; 3GPP Generic User Profile (GUP) ; Stage 3; Network (Release 8) " trata del problema de la amplia distribución de datos asociados con un usuario debido a tener varios dominios dentro de un sistema móvil de 3GPP y varias tecnologías de acceso. Para posibilitar a los usuarios, abonados, operadores de red y proveedores de servicios de valor añadido crear, acceder y gestionar los datos relacionados con los usuarios localizados en diferentes entidades, se especifica un Perfil de Usuario Genérico de 3GPP que proporciona una arquitectura, descripción de datos e interfaz con mecanismos para manejar los datos.

Es un objeto de la presente invención mejorar y desarrollar adicionalmente un método del tipo descrito inicialmente para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad, en particular... [Seguir leyendo]

Reivindicaciones:

1. Método para soportar la gestión y el intercambio de datos distribuidos de un usuario o una entidad, en particular datos de información de perfiles de usuarios, en el que se proporciona un protocolo que emplea SAML (Lenguaje de Marcación de Afirmación de Seguridad) , como protocolo de soporte en tal modo que los mensajes de SAML funcionan como contenedores para DST, (Plantilla de Servicios de Datos) , para componer mensajes DST de SAML, en el que dichos mensajes DST de SAML involucran mensajes de petición de DST de SAML o mensajes de respuesta de DST de SAML, en el que un mensaje de petición de DST de SAML incluye una petición de DST que se contesta por una respuesta de DST que está incluida en un mensaje de respuesta de DST de SAML, en el que, dichos mensajes de DST incluyen información de procesamiento de datos y en el que, para dichos mensajes de DST se definen espacios de nombres de protocolo unificado como espacios de nombres específicos del protocolo, en el que, dichas peticiones de DST incluyen una declaración de selección, en el que dicha declaración de selección mantiene una expresión XPATH para indicar qué parte de dichos datos distribuidos se tiene que procesar, en el que dicha expresión XPATH se maneja sobre el receptor futuro de dichas peticiones de DST, y en el que el espacio de nombres que se define en dichas peticiones de DST y que no es uno de dichos espacios de nombres específicos del protocolo se usa en el interior de dicha expresión XPATH para los elementos de referencia de dichos datos distribuidos.

2. El método de acuerdo con la reivindicación 1, en el que dichos mensajes DST de SAML incluyen un elemento que funciona como un contenedor -elemento contenedor -para transportar un único mensaje de DST.

3. El método de acuerdo con la reivindicación 1 o 2, en el que dichos mensajes de petición de DST de SAML incluyen un elemento que funciona como campo de tema para la identificación del usuario o la entidad cuyos datos están sujetos al procesamiento de DST especificado en el mensaje de DST contenido en dichos mensajes de petición de DST de SAML, y/o en el que dichos mensajes de petición de DST de SAML incluyen un elemento que funciona como un campo del emisor para la identificación del originador de dichos mensajes de petición de DST de SAML, y/o en el que dichos mensajes de petición de DST de SAML incluyen un elemento que funciona como un campo del receptor para enviar dichos mensajes de petición de DST de SAML a un destino específico, en particular a un servicio de datos específico.

4. El método de acuerdo con cualquiera de las reivindicaciones 1 a 3, en el que cada uno de dichos mensajes de petición de DST de SAML incluye un elemento contenedor que constituye dicha petición de DST, o en el que dichas peticiones de DST transportan información de procesamiento de datos con respecto a la creación, modificación, borrado o consulta de dichos datos distribuidos.

5. El método de acuerdo con cualquiera de las reivindicaciones 1 a 4, en el que la semántica de dichas peticiones de DST con respecto a dicho procesamiento de creación y/o borrado se construye de tal modo que el efecto de dichas peticiones se limita solamente a la creación y/o borrado de datos dentro de un registro de datos.

6. El método de acuerdo con cualquiera de las reivindicaciones 1 a 5, en el que dichos mensajes de respuesta de DST de SAML incluyen un elemento que funciona como campo de estado que indica el estado del mensaje de respuesta de DST de SALM, y/o en el que dichos mensajes de respuesta de DST de SAML incluyen un elemento que funciona como un campo de reintento de tema para mantener la información acerca de un nombre de tema que se usará dentro de una petición de reintento.

7. El método de acuerdo con cualquiera de las reivindicaciones 1 a 6, en el que cada uno de dichos mensajes de respuesta de DST de SAML incluyen uno o más elementos contenedores que incluyen dichas respuestas de DST.

8. El método de acuerdo con la reivindicación 7, en el que dicho uno o más elementos de contenedor incluidos por dichos mensajes de respuesta de DST de SAML incluyen un identificador que se usa para referirse al emisor de una respuesta de DST.

9. El método de acuerdo con cualquiera de las reivindicaciones 1 a 8, en el que dichos mensajes DST de SAML incluyen un elemento de firma que contiene el resultado de firmar dichos mensajes DST de SAML, y/o en el que dichos mensajes DST de SAML se intercambian entre los proveedores de servicios solicitante y servidor para gestionar dichos datos distribuidos de dicho usuario o dicha entidad.

10. El método de acuerdo con cualquiera de las reivindicaciones 1 a 9, en el que está involucrado un Proveedor de Identidades en el intercambio de dichos mensajes DST de SAML entre los proveedores de servicios solicitante y servidor, en el que dicho usuario o dicha entidad pueden acceder a un proveedor de servicios por un identificador de

seudónimo, en el que dicho Proveedor de Identidades se emplea por los proveedores de servicios para resolver dicho identificador de seudónimo y/o mapearlo a su cuenta de usuario local, y/o en el que un proveedor de servicio solicitante puede enviar un mensaje de petición de DST de SAML incluyendo dicho identificador de seudónimo de dicho usuario o dicha entidad como tema y un mensaje de DST a dicho Proveedor de Identidades.

11. El método de acuerdo con la reivindicación 10, en el que dicho Proveedor de Identidades crea un identificador de seudónimo temporal que es válido tanto en dicho proveedor de servicio solicitante como dicho proveedor de servicio servidor.

12. El método de acuerdo con la reivindicación 11, en el que dicho Proveedor de Identidades responde a dicho proveedor de servicios solicitante con un mensaje de reintento de DST de SAML que indica dicho identificador de seudónimo temporal, y/o en el que dicho Proveedor de Identidades sustituye dicho identificador de seudónimo por dicho identificador de seudónimo temporal dentro de dicho mensaje de DST de SAML, y/o en el que dicho proveedor de servicios solicitante envía un nuevo mensaje de petición de DST de SAML que incluye dicho seudónimo temporal como tema y dicho mensaje de DST a dicho Proveedor de Identidades.

13. El método de acuerdo con cualquiera de las reivindicaciones 10 a 12, en el que dicho Proveedor de Identidades busca qué proveedores de servicios pueden servir dichas peticiones de DST que afectan al tipo de dichos datos distribuidos, en particular los datos de información de perfiles de usuarios, especificados en dichas peticiones de DST y redirige dicho mensaje de petición de DST de SAML a dichos proveedores de servicio servidores, y/o en el que dichos proveedores de servicios servidores responden con mensajes de respuesta de DST de SAML a dicho Proveedor de Identidades, en el que dicho Proveedor de Identidades acumula dichas respuestas de DST incluidas en dichos mensajes de respuesta de DST de SAML de dichos proveedores de servicios servidores y devuelve un mensaje de respuesta de DST de SAML que contiene dichas respuestas de DST o similares a DST acumuladas a dicho proveedor de servicios solicitante.

14. El método de acuerdo con cualquiera de las reivindicaciones 10 a 13, en el que dicho Proveedor de Identidades se usa como servidor de descubrimiento para un proveedor de servicios solicitante para descubrir proveedores de servicio servidores, en el que dicho Proveedor de Identidades comprueba la firma de un mensaje de petición de DST de SAML enviado desde dicho proveedor de servicios solicitante, en el que dicho Proveedor de Identidades busca qué proveedores de servicios pueden servir dichas peticiones de DST que afectan al tipo de dichos datos distribuidos, en particular datos de información de perfiles de usuario, especificados en dichas peticiones de DST, en el que dicho Proveedor de Identidades crea un identificador de seudónimo temporal, en el que dicho Proveedor de Identidades sustituye el tema en dicho mensaje de petición de DST de SAML por dicho seudónimo temporal -petición cambiada -, en el que dicho Proveedor de Identidades firma dicha petición cambiada, y en el que dicho Proveedor de Identidades envía un mensaje de respuesta de DST de SAML que contiene dicha petición cambiada y los Identificadores de Recursos Uniformes de dichos proveedores de servicios servidores de búsqueda a dicho proveedor de servicios solicitante.

15. El método de acuerdo con la reivindicación 14, en el que dicho proveedor de servicios solicitante refirma dicha petición cambiada y envía dicha petición cambiada refirmada a dichos proveedores de servicios servidores buscados.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]