Método, sistema y dispositivo para negociar la capacidad de la seguridad cuando se desplaza un terminal.

Un método para negociar la capacidad de la seguridad cuando se desplaza un equipo de usuario,

UE, en elque, cuando el UE está en reposo, se desplaza desde una red de segunda generación/tercera generación, 2G/3G, auna red de evolución a largo plazo, LTE, comprendiendo el método:

recibir, por una entidad de gestión de la movilidad, MME, un mensaje de petición de actualización del área deseguimiento, TAU, enviado (100) desde el UE;

adquirir (101), por la MME, un algoritmo de seguridad de un nivel sin acceso, NAS, soportado por el UE;adquirir (102), por la MME, una clave de autenticación relacionada con vectores desde un mensaje de respuesta delcontexto de gestión de movilidad, enviado desde un nodo de soporte de servicios generales (SGSN) de paquetespor radio,

seleccionar (103) por la MME, un algoritmo de seguridad de NAS de acuerdo con el algoritmo de seguridad de NASsoportado por el UE, obteniendo una clave raíz de acuerdo con la clave de autenticación relacionada con vectores, ydespués obtener una clave de protección de NAS de acuerdo con la clave raíz obtenida, y enviar (104) un mensajeque transporte el algoritmo de seguridad de NAS seleccionado al UE; y

recibir (104) por el UE, el mensaje que transporta el algoritmo de seguridad de NAS seleccionado enviado por laMME;

obtener (105), por el UE, una clave raíz de acuerdo con la clave actual de autenticación relacionada con vectores, ydespués obtener la clave de protección de NAS, de acuerdo con la clave raíz obtenida, en el quecuando el SGSN es un SGSN de la red 2G, la clave de autenticación relacionada con vectores comprende al menosuna clave de cifrado Kc, o un valor obtenido tras realizar una conversión unidireccional en la clave de cifrado Kc; ocuando el SGSN es un SGSN de la red 3G, la clave de autenticación relacionada con vectores comprende al menosuna clave de integridad IK y un clave de cifrado CK, o valores obtenidos tras realizar una conversión unidireccionalen la IK y en la clave de cifrado CK.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/CN2008/072165.

Solicitante: HUAWEI TECHNOLOGIES CO., LTD..

Nacionalidad solicitante: China.

Dirección: Huawei Administration Building Bantian Longgang District, Shenzhen Guangdong 518129 CHINA.

Inventor/es: HE,CHENGDONG.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

- H04W12/06 H04 […] › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 12/00 Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato. › Autenticación.

PDF original: ES-2401039_T3.pdf

Fragmento de la descripción:

Método, sistema y dispositivo para negociar la capacidad de la seguridad cuando se desplaza un terminal

Campo de la tecnología La presente invención está relacionada con el campo de la tecnología de comunicaciones inalámbricas y, más en particular, con un método y un sistema para negociar la capacidad de la seguridad cuando se desplaza un terminal, una entidad de gestión de la movilidad (MME) y un equipo de usuario (UE) .

Antecedentes de la invención Una red inalámbrica incluye una red de acceso por radio y una red básica. La red básica de una red inalámbrica de evolución a largo plazo (LTE) incluye una MME. La MME tiene funciones similares a las de un nodo de soporte (SGSN) del servicio general de radio por paquetes de servicio (GPRS) de una red de segunda/tercera generación (2G/3G) , y es principalmente responsable de la gestión de la movilidad y de la autenticación del usuario. Cuando un UE está en estado de reposo en una red inalámbrica 2G/3G o LTE, el UE necesita negociar respectivamente la capacidad de la seguridad de la señalización sin acceso (NAS) con el SGSN o la MME. La capacidad de la seguridad incluye un algoritmo de cifrado de la señalización NAS, una clave correspondiente de protección de la integridad de NAS, Knas-int, un algoritmo de protección de la integridad NAS y una correspondiente clave de protección de la confidencialidad de NAS, Knas-enc, que se utilizan para la transmisión de señalización entre el UE y un sistema, asegurando con ello la recepción normal de la señalización del UE y la seguridad del sistema de comunicaciones.

Cuando un UE que accede a una red de acceso radio edge (GERAN) de un sistema global 2G para las comunicaciones móviles (GSM) , o a una red terrestre de acceso por radio (UTRAN) de un sistema universal de telecomunicaciones móviles 3G (UMTS) , se desplaza en el estado de reposo, el UE puede desplazarse a una zona de seguimiento de una red de acceso radio LTE, y por tanto el UE puede acceder a la red nuevamente a través de una LTE. En ese momento tiene lugar un procedimiento de actualización de la zona de seguimiento (TAU) , es decir, tiene lugar un procedimiento TAU entre redes heterogéneas. Durante el procedimiento, como la entidad que realiza la negociación de la capacidad de la seguridad del UE cambia, por ejemplo desde un SGSN a la MME, y las entidades pueden tener diferentes capacidades de seguridad, necesita realizarse de nuevo el procedimiento de negociación de la capacidad de la seguridad, para asegurar la seguridad de la interacción subsiguiente entre el UE y la red. Debe indicarse que, para la red LTE, la negociación de la capacidad de la seguridad incluye la negociación de un algoritmo de protección de la confidencialidad de NAS y un algoritmo de protección de la integridad de NAS, un algoritmo de protección de la confidencialidad del control de recursos radio (RRC) y un algoritmo de protección de la integridad del RRC, y un algoritmo de protección de la confidencialidad del plano de usuario (UP) .

Para el procedimiento TAU iniciado por el UE en estado de reposo, necesita resolverse la negociación del algoritmo de protección de la confidencialidad de NAS, el algoritmo de protección de la integridad de NAS y las correspondientes claves de protección de NAS.

Durante la implementación de la presente invención, el inventor averiguó que no se puede encontrar en la técnica anterior ningún método para negociar la capacidad de la seguridad durante el procedimiento TAU entre las redes heterogéneas, de manera que cuando el UE se desplaza desde la red 2G/3G a la red LTE, la negociación de la capacidad de la seguridad no puede ser realizada, dando como resultado que no puede asegurarse la seguridad de la interacción subsiguiente entre el UE y la red.

El documento “Proyecto de asociación de 3ª generación; Servicios del Grupo de Especificaciones Técnicas y Aspectos del sistema; mejoras del GPRS para el acceso E-UTRAN (Edición 8) ” del ESTÁNDAR 3GPP; 3GPP TS23.401, PROYECTO DE ASOCIACIÓN DE LA 3ª GENERACIÓN (3GPP) , CENTRO DE COMPETENCIA DE MÓVILES; 650, ROUTE DES LUCIOLES; F-06921 SOPHIA ANTIPOLIS CEDEX, FRANCIA, NÚM. V1.1.0, de 1 de Julio de 2007 (2007-07-01) , páginas 1 - 78, XP050363612, define mejoras del GPRS para el acceso E-UTRAN.

El documento de NOKIA SIEMENS NETWORKS ET AL: “PseudoCR a TR 33.821: Gestión de claves de la movilidad en modo de reposo”, BORRADOR del 3GPP; S3-070529, PROYECTO DE ASOCIACIÓN DE 3ª GENERACIÓN (3GPP) , CENTRO DE COMPETENCIA DE MÓVILES; 650, ROUTE DES LUCIOLES; F-06921 SOPHIA ANTIPOLIS CEDEX, FRANCIA, volumen SA WG3, núm. Montreal; 20070703, 3 de Julio de 2007 (2007-07-03) , XP050279999, estudia la gestión de claves en la movilidad del modo de reposo cuando el UE se desplaza desde una LTE anterior a una nueva LTE.

El documento de 3GPP: “Proyecto asociación de 3ª generación; Servicios del Grupo de Especificaciones Técnicas y Aspectos del sistema; Racionalidad y seguimiento de las decisiones de seguridad en la Evolución de la Arquitectura del Sistema (SAE) del RAN/3GPP EVOLUCIONADO A LARGO PLAZO (LTE) (Edición 8”) BORRADOR del 3GPP;S3-070625- TR33821- V040-CL, PROYECTO DE ASOCIACIÓN DE 3ª GENERACIÓN (3GPP) , CENTRO DECOMPETENCIA DE MÓVILES; 650, ROUTE DES LUCIOLES; F-06921 SOPHIA ANTIPOLIS CEDEX, FRANCIA,

volumen SA WG3, núm. Montreal; 20070714, 14 de Julio de 2007 (2007-07-14) , XP050280077, estudia la Racionalidad y seguimiento de las decisiones de seguridad en la SAE de LTE RAN/3GPP.

El documento “Proyecto de Asociación de tercera generación; Servicios del Grupo de Especificaciones Técnicas y Aspectos del sistema; Evolución de la Arquitectura del sistema 3GPP: Informe sobre Opciones Técnicas y Conclusiones (Edición 7) ” del ESTÁNDAR 3GPP; 3GPP TR 23.882, PROYECTO DE ASOCIACIÓN DE LATERCERA GENERACIÓN (3GPP) , CENTRO DE COMPETENCIA DE MÓVILES; 650, ROUTE DES LUCIOLES; F06921 SOPHIA ANTIPOLIS CEDEX, FRANCIA, NÚM. V1.11.0, de 1 de Julio de 2007 (2007-07-01) , páginas 147 176, XP050364123, resume la evolución de la arquitectura del sistema 3GPP: Informe sobre opciones técnicas y conclusiones.

Consecuentemente, la presente invención está dirigida a métodos que tienen las características de las reivindicaciones 1 y 12, un sistema que tiene las características de la reivindicación 6, una entidad de gestión de la movilidad que tiene las características de la reivindicación 8, y un equipo de usuario que tiene las características de la reivindicación 10. En las respectivas reivindicaciones dependientes se definen modos de realización ventajosos de la misma.

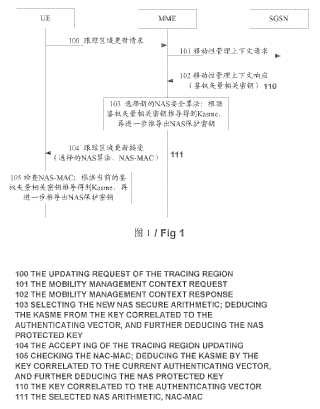

Breve descripción de los dibujos La figura 1 es un diagrama de flujo de un método, de acuerdo con un primer modo de realización de la presente invención, para negociar la capacidad de la seguridad cuando se desplaza un terminal;

La figura 2 es un diagrama de flujo de un método, de acuerdo con un segundo modo de realización de la presente invención, para negociar la capacidad de la seguridad cuando se desplaza un terminal;

La figura 3 es un diagrama de flujo de un método de acuerdo con un tercer modo de realización de la presente invención, para negociar la capacidad de la seguridad cuando se desplaza un terminal; y

La figura 4 es una vista estructural de un sistema, de acuerdo con un modo de realización de la presente invención, para negociar la capacidad de la seguridad cuando se desplaza un terminal.

Descripción detallada de los modos de realización En un método para negociar la capacidad de la seguridad cuando se desplaza un terminal, proporcionado en los modos de realización de la presente invención, cuando se desplaza un UE desde una red 2G/3G a una red LTE, una MME recibe un mensaje de petición de TAU enviado desde el UE, y adquiere un algoritmo de seguridad de NAS soportado por el UE, y una clave de autenticación relacionada con vectores o una clave raíz obtenida de acuerdo con la clave de autenticación relacionada con vectores. Después, la MME selecciona un algoritmo de seguridad de NAS de acuerdo con el algoritmo de seguridad de NAS soportado por el UE, obtiene una clave de protección de NAS de acuerdo con la clave de autenticación relacionada con vectores o la clave raíz, obtenida de acuerdo con la clave de autenticación relacionada con vectores, y envía al UE un mensaje que transporta el algoritmo de seguridad de NAS seleccionado. El UE obtiene una clave de protección de NAS de acuerdo con una clave de autenticación relacionada con vectores.

Los modos de realización de la presente invención se ilustran en detalle a continuación con referencia a modos de realización específicos y a los dibujos que se acompañan.

Se supone que un UE ha accedido... [Seguir leyendo]

Reivindicaciones:

1. Un método para negociar la capacidad de la seguridad cuando se desplaza un equipo de usuario, UE, en el que, cuando el UE está en reposo, se desplaza desde una red de segunda generación/tercera generación, 2G/3G, a una red de evolución a largo plazo, LTE, comprendiendo el método:

recibir, por una entidad de gestión de la movilidad, MME, un mensaje de petición de actualización del área de seguimiento, TAU, enviado (100) desde el UE;

adquirir (101) , por la MME, un algoritmo de seguridad de un nivel sin acceso, NAS, soportado por el UE;

adquirir (102) , por la MME, una clave de autenticación relacionada con vectores desde un mensaje de respuesta del contexto de gestión de movilidad, enviado desde un nodo de soporte de servicios generales (SGSN) de paquetes por radio,

seleccionar (103) por la MME, un algoritmo de seguridad de NAS de acuerdo con el algoritmo de seguridad de NAS soportado por el UE, obteniendo una clave raíz de acuerdo con la clave de autenticación relacionada con vectores, y después obtener una clave de protección de NAS de acuerdo con la clave raíz obtenida, y enviar (104) un mensaje que transporte el algoritmo de seguridad de NAS seleccionado al UE; y

recibir (104) por el UE, el mensaje que transporta el algoritmo de seguridad de NAS seleccionado enviado por la MME;

obtener (105) , por el UE, una clave raíz de acuerdo con la clave actual de autenticación relacionada con vectores, y después obtener la clave de protección de NAS, de acuerdo con la clave raíz obtenida, en el que cuando el SGSN es un SGSN de la red 2G, la clave de autenticación relacionada con vectores comprende al menos una clave de cifrado Kc, o un valor obtenido tras realizar una conversión unidireccional en la clave de cifrado Kc; o cuando el SGSN es un SGSN de la red 3G, la clave de autenticación relacionada con vectores comprende al menos una clave de integridad IK y un clave de cifrado CK, o valores obtenidos tras realizar una conversión unidireccional en la IK y en la clave de cifrado CK.

2. El método según la reivindicación 1, en el que la adquisición, por la MME, del algoritmo de seguridad de NAS soportado por el UE comprende:

adquirir, por la MME, la información de capacidad de la seguridad soportada por el UE, desde el mensaje de petición de TAU enviado desde el UE, donde el mensaje de petición de TAU contiene el algoritmo de seguridad de NAS soportado por el UE.

3. El método según la reivindicación 1, en el que la adquisición, por la MME, del algoritmo de seguridad de NAS soportado por el UE comprende:

adquirir, por la MME, la información de capacidad de la seguridad soportada por el UE desde el mensaje de respuesta del contexto enviado desde el SGSN, donde el mensaje de respuesta del contexto contiene el algoritmo de seguridad de NAS soportado por el UE.

4. El método según la reivindicación 1, en el que antes del envío, por la MME, del mensaje que transporta el algoritmo de seguridad de NAS seleccionado al UE, el método comprende además:

realizar, por la MME, una protección de la integridad del mensaje que transporta el algoritmo de seguridad de NAS seleccionado; y

detectar, por el UE, si la protección de integridad realizada en el mensaje que transporta el algoritmo de seguridad de NAS seleccionado es correcto, de acuerdo con la clave de protección de NAS obtenida, tras recibir el mensaje que transporta el algoritmo de seguridad de NAS seleccionado.

5. El método según la reivindicación 2 o 3, en el que el mensaje que transporta el algoritmo de seguridad de NAS seleccionado, transporta además la información de capacidad de la seguridad soportada por el UE; y

el método comprende además: la determinación, por el UE, de si tiene lugar un ataque a la degradación, determinando si la información de capacidad de la seguridad recibida soportada por el UE es consistente con la información de capacidad de la seguridad soportada por el UE.

6. Un sistema para negociar una capacidad de la seguridad cuando se desplaza un equipo de usuario, UE, en el que cuando el UE está en reposo, se desplaza desde una red de segunda/tercera generación, 2G/3G a una red de evolución a largo plazo, LTE, el sistema comprende el UE y la entidad de gestión de la movilidad, MME, donde

el UE está adaptado para enviar un mensaje de petición de actualización del área de seguimiento, TAU, a la MME, recibir un mensaje que transporte el nivel sin acceso seleccionado, NAS, el algoritmo de seguridad enviado desde la MME, y obtener una clave de protección de NAS de acuerdo con una clave raíz que se obtiene de acuerdo con una clave actual de autenticación relacionada con vectores; y

la MME está adaptada para: recibir el mensaje de petición de TAU enviado desde el UE; adquirir una clave de autenticación relacionada con vectores desde el mensaje de respuesta del contexto de la gestión de movilidad enviado desde un nodo de soporte de servicios generales, SGSN, de paquetes por radio, y un algoritmo de seguridad de NAS soportado por el UE; seleccionar un algoritmo de seguridad de NAS de acuerdo con el algoritmo de seguridad de NAS soportado por el UE, y generar y enviar un mensaje que transporte el algoritmo de seguridad de NAS seleccionado al UE; y obtener una clave de protección de NAS de acuerdo con una clave raíz que se obtiene de acuerdo con la clave de autenticación adquirida relacionada con vectores, en la que cuando el SGSN es un SGSN de la red 2G, la clave de autenticación relacionada con vectores comprende al menos una clave de cifrado Kc, o un valor obtenido tras realizar una conversión unidireccional en la clave de cifrado Kc; o cuando el SGSN es un SGSN de la red 3G, la clave de autenticación relacionada con vectores comprende al menos una clave de integridad IK y un clave de cifrado CK, o valores obtenidos tras realizar una conversión unidireccional en la IK y en la clave de cifrado CK.

7. El sistema según la reivindicación 6, en el que la MME está adaptada además para adquirir información de capacidad de la seguridad soportada por el UE, y está adaptada también para transportar la información de capacidad de la seguridad soportada por el UE en el mensaje que transporta el algoritmo de seguridad de NAS seleccionado y enviado al UE; y

el UE está adaptado también para determinar si ocurre un ataque a la degradación, determinando si la información de capacidad de la seguridad soportada por el UE y enviada desde la MME es consistente con la información de capacidad de la seguridad soportada por el UE.

8. Una entidad de gestión de la movilidad, MME, que comprende un módulo de adquisición, un módulo de selección y un módulo de obtención de claves, en la que

el módulo de adquisición está adaptado para recibir un mensaje de petición de la actualización del área de seguimiento, TAU, enviado desde un equipo de usuario, UE, adquirir una clave de autenticación relacionada con vectores desde el mensaje de respuesta del contexto de gestión de la movilidad, enviado desde un nodo de soporte de servicios generales, SGSN, de paquetes por radio y un algoritmo de seguridad del nivel sin acceso, NAS, soportado por el UE;

el módulo de selección está adaptado para seleccionar el algoritmo de seguridad de NAS de acuerdo con el algoritmo de seguridad de NAS soportado por el UE y adquirido por el módulo de adquisición, generar y enviar el mensaje que transporta el algoritmo de seguridad de NAS seleccionado al UE; y.

el módulo de obtención de claves está adaptado para obtener la clave de protección de NAS, de acuerdo con una clave raíz obtenida de acuerdo con la clave de autenticación relacionada con vectores, adquirida por el módulo de adquisición y el algoritmo de seguridad de NAS seleccionado por el módulo de selección, en la que cuando el SGSN es un SGSN de la red 2G, la clave de autenticación relacionada con vectores comprende al menos una clave de cifrado Kc, o un valor obtenido tras realizar una conversión unidireccional en la clave de cifrado Kc; o cuando el SGSN es un SGSN de la red 3G, la clave de autenticación relacionada con vectores comprende al menos una clave de integridad IK y un clave de cifrado CK, o valores obtenidos tras realizar una conversión unidireccional en la IK y en la clave de cifrado CK.

9. La MME según la reivindicación 8, en la que el módulo de adquisición está adaptado también para adquirir la información de capacidad de la seguridad soportada por el UE, y el módulo de selección está adaptado también para transportar la información de capacidad de la seguridad soportada por el UE y adquirida por el módulo de adquisición en el mensaje que transporta el algoritmo de seguridad de NAS seleccionado.

10. Un equipo de usuario, UE, en el que, cuando el UE en reposo, se desplaza desde una red de segunda generación/tercera generación, 2G/3G, a una red de evolución a largo plazo, LTE, el UE comprende un módulo de actualización, un módulo de obtención de claves, un módulo de almacenamiento y un módulo de detección, en el que

el módulo de actualización está adaptado para enviar un mensaje de petición de la actualización del área de seguimiento, TAU, que transporta la información de capacidad de la seguridad soportada por el UE y almacenada en el módulo de almacenamiento, a la entidad de gestión de la movilidad, MME, y para recibir un mensaje que transporta un algoritmo de seguridad del nivel sin acceso, NAS, enviado desde la MME;

el módulo de obtención de claves está adaptado para obtener una clave de protección de NAS de acuerdo con una clave raíz que se obtiene de acuerdo con una clave actual de autenticación relacionada con vectores y con el algoritmo de seguridad de NAS recibido por el módulo de actualización;

el módulo de almacenamiento está adaptado para almacenar la información de capacidad de la seguridad soportada por el UE; y

el módulo de detección está adaptado para determinar si ocurre un ataque a la degradación cuando se detecta que la información de capacidad de la seguridad soportada por el UE y recibida desde la MME es inconsistente con la información de capacidad de la seguridad soportada por el UE y almacenada en el módulo de almacenamiento.

11. El UE según la reivindicación 10, en el que el mensaje que transporta el algoritmo de seguridad de NAS seleccionado y enviado desde la MME transporta además la información de capacidad de la seguridad soportada por el UE.

12. Un método para negociar la capacidad de la seguridad cuando se desplaza un equipo de usuario, UE, en el que cuando el UE está en reposo, se desplaza desde una red de segunda/tercera generación 2G/3G a una red de evolución a largo plazo, LTE, comprendiendo el método:

recibir (300) , por una entidad de gestión de la movilidad, MME, un mensaje de actualización del área de seguimiento, TAU, enviado desde el UE;

adquirir (301, 302) por la MME, un algoritmo de seguridad del nivel sin acceso, NAS, soportado por el UE;

adquirir (303) por la MME, una clave raíz, Kasme, obtenida de acuerdo con una clave de autenticación relacionada con vectores desde un servidor de abonados locales, HSS, a través de un procedimiento de autenticación y acuerdo de clave, AKA;

seleccionar (304) por la MME, un algoritmo de seguridad de NAS de acuerdo con al algoritmo de seguridad de NAS soportado por el UE y un algoritmo de seguridad de NAS soportado por la MME; y

obtener (304) , por la MME, una clave de protección de NAS de acuerdo con la clave raíz;

generar (305) y enviar, por la MME, un mensaje de petición de una orden del modo de seguridad, SMC, de NAS, que transporta el algoritmo de seguridad de NAS seleccionado, al UE;

recibir (306) , por el UE, el mensaje de petición de la SMC que transporta el algoritmo de seguridad de NAS seleccionado por la MME, adquirir el algoritmo de seguridad de NAS soportado por el UE y seleccionado por la MME; y después obtener (306) una clave raíz de acuerdo con la clave actual de autenticación relacionada con vectores obtenida en el procedimiento AKA, y obtener (306) una clave de protección de NAS de acuerdo con la clave raíz.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]