MÉTODO PARA DISEÑAR UN SISTEMA DE SEGURIDAD INTEGRADO PARA UNA INSTALACIÓN.

Método para diseñar un sistema de seguridad integrado para un edificio que comprende una instalación mediante el uso de un modelo por ordenador de la instalación protegida;

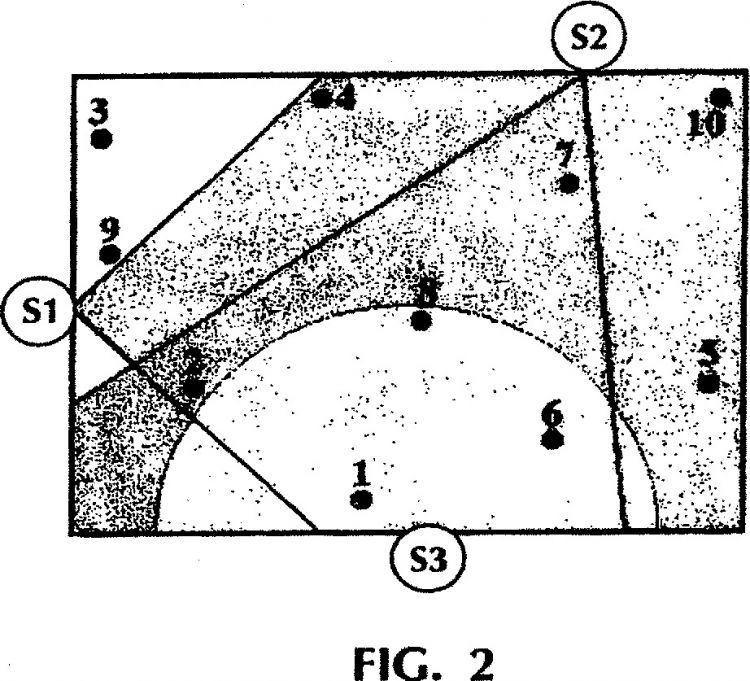

dicho método comprende: la elección del tipo de sensor y el número de sensores (S1, S2, S3) del sistema teniendo en cuenta algunos ataques de seguridad probables contra la instalación (I); la ubicación en el modelo de los sensores del sistema (S1, S2, S3) en el espacio de la instalación protegida de modo que proporcionen la cobertura de aquel espacio por áreas de cobertura y una evaluación experta del sistema diseñado (II); la creación en la memoria del ordenador de una base de datos; dicha base de datos almacena modelos matemáticos de los sensores que describen áreas de cobertura en forma de una función característica de cada sensor (S1, S2, S3); la realización del modelo del sistema de seguridad integrado con la ayuda de un ordenador que permite distribuir los modelos de sensores almacenados en la base de datos en el modelo de la instalación protegida (V); el funcionamiento del sistema de seguridad integrado diseñado se comprueba introduciendo acciones de prueba en el mismo (VI); el procesamiento de los resultados de la prueba con métodos estadísticos (VII); se obtiene una estimación del modelo de sistema en funcionamiento y esta estimación se compara con el valor de estimación requerido (VIII); si la estimación no iguala o supera el cambio de estimación requerido, se cambian los sensores (S1, S2, S3) y/o el tipo y el número de éstos hasta obtener el valor de estimación requerido; en el que la comprobación del funcionamiento del sistema de seguridad integrado comprende las etapas de: utilizar un método de generación de números seudoaleatorios para introducir perturbaciones de prueba en el modelo del sistema sensor integrado y construir una distribución de probabilidad uniforme de perturbaciones de prueba en cualquier espacio del modelo de instalación protegida; y determinar, para cada perturbación, si cada uno del conjunto de sensores puede detectar la perturbación o no

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/RU2003/000394.

Solicitante: ZAKRYTOE AKTIONERNOE OBSCHESTVO PROIZVODSTVENNO-VNEDRENCHESKOE PREDPRIYATIE "AMULET".

Nacionalidad solicitante: Federación de Rusia.

Dirección: UL. GEROEV PANFILOVTSEV, D.20, KOR.1, STROENIE 2, OFIS. 141 MOSCOW 125480 FEDERACION RUSA.

Inventor/es: BELYAEVA,EKATERINA ALEXANDROVNA, KUZOYATOV,OLEG PETROVICH, MOSOLOV,ALEXANDR SERGEEVICH, NOVIKOV,JURY VITALIEVICH.

Fecha de Publicación: .

Fecha Solicitud PCT: 27 de Agosto de 2003.

Fecha Concesión Europea: 6 de Octubre de 2010.

Clasificación Internacional de Patentes:

- G06F17/50

- G08B13/00 FISICA. › G08 SEÑALIZACION. › G08B SISTEMAS DE SEÑALIZACION O DE LLAMADA; TRANSMISORES TELEGRAFICOS DE ORDENES; SISTEMAS DE ALARMA. › Alarmas contra ladrones, los atracadores o cualquier intruso.

- G08B31/00 G08B […] › Sistemas de alarma de predicción, caracterizados por una extrapolación u otro tipo de cálculo utilizando datos históricos puestos al día.

Clasificación PCT:

- G06F17/50

- G06N7/06 G […] › G06 CALCULO; CONTEO. › G06N SISTEMAS DE COMPUTADORES BASADOS EN MODELOS DE CALCULO ESPECIFICOS. › G06N 7/00 Sistemas de computadores basados en modelos matemáticos específicos. › Simulación utilizando computadores universales.

- G08B13/00 G08B […] › Alarmas contra ladrones, los atracadores o cualquier intruso.

Clasificación antigua:

Países PCT: Austria, Bélgica, Suiza, Alemania, Dinamarca, España, Francia, Reino Unido, Grecia, Italia, Liechtensein, Luxemburgo, Países Bajos, Suecia, Mónaco, Portugal, Irlanda, Eslovenia, Finlandia, Rumania, Chipre.

Fragmento de la descripción:

Método para diseñar un sistema de seguridad integrado para una instalación.

Ámbito de la invención

La presente invención se refiere al ámbito de protección de una instalación ante intrusiones no autorizadas y, en particular, a un método para el diseño de un sistema de seguridad integrado para una instalación.

Fundamentos de la invención

Se conocen diversos métodos para el diseño de un sistema de seguridad integrado en el estado actual de la técnica. Dicho sistema de seguridad integrado debería proporcionar el nivel de protección adecuado ante posibles ataques, fiabilidad y rentabilidad. El establecimiento de un nivel de requisitos demasiado alto en un sistema de seguridad conlleva gastos infundados, y el menoscabo de los requisitos incrementa el riesgo de violación de la seguridad.

Normalmente deberían tenerse en cuenta los factores siguientes: el tipo de ataques contra la seguridad que se pretende evitar (por ejemplo, fuego, intrusiones no autorizadas en un área y movimientos en la misma, ataques contra la integridad de construcciones concretas, retirada de determinados elementos, roturas de equipos, etc.), las dimensiones y las propiedades de la planificación de la instalación que se pretende proteger, las características particulares del equipo de protección desplegado o los requisitos de duplicación de la información de los sensores (solapamiento de las áreas de cobertura de los sensores) en relación con los tipos de información recibida y el número de sensores.

El método de diseño de un sistema de seguridad integrado más parecido al de la presente invención se conoce a partir del libro (V.S. Barsukov, "Security: technologies, instruments, services" [Seguridad: tecnologías, instrumentos, servicios], 2001, "KUDIS-obraz", Moscú, pág. 126-130).

Dicho método de diseño conocido permite establecer un modelo de sistema de seguridad integrado que tiene en cuenta supuestos ataques de seguridad. En el modelo de la instalación protegida se seleccionan y disponen en particular el número de sensores y los tipos de sensor de sistema de seguridad integrado. Los sensores se disponen en el espacio de la instalación protegida y sus áreas de cobertura (área efectiva del elemento sensor) pretenden cubrir el espacio de la manera más completa y satisfaciendo los requisitos de duplicación de la información de los sensores (si el cliente lo requiere). En el diseño se tienen en cuenta las características de los sensores (umbral de sensibilidad, fiabilidad) y los requisitos del cliente en cuanto al nivel de seguridad, fiabilidad del sistema y gastos económicos previstos del sistema de seguridad integrado relativos a la elección de los sensores. Los requisitos de cliente pueden comprender unas condiciones de control simple, doble o incluso triple, un control más elevado de los lugares particularmente protegidos (una caja fuerte, artículos importantes, etc.), así como las posibles condiciones de ausencia de control en algunos lugares (una pared maestra ciega, ausencia de elementos inflamables en alguna parte de la instalación, etc.).

El diseño del sistema y la disposición de los sensores en dicho método conocido pueden realizarse con la ayuda de aplicaciones informáticas que proporcionen simulaciones por ordenador, o bien todas las operaciones de diseño necesarias se pueden efectuar a mano sobre el papel.

Dicho método conocido contempla la verificación de la eficiencia de trabajo y la calidad del sistema diseñado por un método de evaluación experto basado en un número de factores cuantitativos relativamente bajo. Normalmente, la cobertura de la zona protegida por los sensores se estima visualmente, así como también el cumplimiento del requisito de doble control para las zonas particularmente protegidas. Esta aproximación a la verificación de la eficiencia de trabajo está caracterizada por un alto nivel de subjetividad que a menudo conduce a errores al hacer comprobaciones de sistemas de seguridad integrados en instalaciones de geometría compleja. Además, comporta dificultades considerables en análisis de funcionamiento de sistemas de seguridad integrados con interrelación sistemática de las partes.

Durante la etapa de desarrollo del sistema de seguridad integrado de la instalación protegida pueden revelarse errores de diseño. Ello conduce a la necesidad de corregir los errores en la etapa de ensamblaje del sistema y a efectuar una revisión del proyecto sobre el lugar, lo que conlleva unos gastos elevados. Además, requiere la presencia del diseñador en la instalación, lo que no siempre resulta aceptable para el cliente, por motivos de confidencialidad y de seguridad.

El inconveniente principal de los métodos conocidos radica en que siempre existe un riesgo ante la presencia de fallos ocultos no detectados en el sistema en funcionamiento, lo que resulta inamisible en sistemas de seguridad de instalaciones que requieren unos niveles de protección elevados. En otras palabras, los métodos conocidos de diseño y comprobación en curso de la fiabilidad y la calidad del sistema de seguridad integrado diseñado no garantizan los niveles de fiabilidad suficientes que requieren en particular los sistemas de seguridad de algunas instalaciones importantes (empresas industriales importantes, bancos, etc.), lo que impone una limitación significativa a su uso.

El hecho de que el cliente no disponga de datos visuales de la comprobación del sistema diseñado en la etapa de aceptación del proyecto supone otra limitación de los métodos conocidos de diseño de un sistema de seguridad integrado. El cliente acepta el proyecto completo sin tener un estudio o estimación detallados de los resultados de la comprobación, por lo que no se cumplen los requisitos de cliente que establecen las directrices de diseño actuales.

Además, los métodos conocidos para el diseño de sistemas de seguridad integrados se obtienen independientemente a partir de estimaciones de eficiencia económica del sistema diseñado en funcionamiento, en otras palabras, sin comparar los costes del sistema con su eficiencia en funcionamiento, lo que no permite optimizar esta interrelación. Debido a ello, los diseñadores a menudo eligen soluciones poco rentables, por ejemplo, diseñando costosos sistemas de seguridad integrados para proteger instalaciones sencillas que requieren unos niveles de seguridad bajos.

La ausencia en el método de diseño de una comprobación eficiente de la ejecución y eficiencia económica no permite introducir mejoras y correcciones en el sistema de seguridad integrado durante la etapa de diseño del sistema.

También se hace referencia directa al artículo titulado "Distributed Real-Time Simulator for Intruder Detection System Analysis" [Simulador distribuido en tiempo real para el análisis de sistemas de detección de intrusos], de Smith, J.S. y otros, en las Actas sobre las Conferencias de Invierno sobre Simulaciones de 1999 (IEEE, ISBN: 0-7803-5780-9), que describe un sistema de simulación distribuido desarrollado para la evaluación de sistemas de seguridad físicos.

También el artículo titulado "Discrete-Event Simulation for the Design and Evaluation of Physical Protection System" [Simulación de eventos a discreción para el diseño y la evaluación de sistemas de protección físicos] de Jordan S. E. y otros, en las Actas sobre las Conferencias de Invierno sobre Simulaciones de 1998 (IEEE, ISBN: 0-7803-5133-9) describe el uso de simulaciones de eventos a discreción para el diseño y control de sistemas de protección físicos para instalaciones de ubicación fija que contengan artículos de valor significativo.

Además, se remite al lector al documento JP 07 334779 A, que describe un método y un dispositivo de diagnóstico de equipos de custodia para sistemas de custodia de maquinaria.

El documento EP 1 293 945 A1 describe una herramienta de planificación, que puede implementarse en un ordenador, para calcular propagaciones de incendios y crear modelos de las respuestas de los sistemas de alarma contra incendios. La simulación del incendio se sustenta sobre un modelo termodinámico de propagación del fuego en función del tiempo. Por consiguiente, el modelo permite obtener un tiempo de respuesta en el que una unidad de alarma detectará un incendio.

Sumario de la invención

La presente invención proporciona un método para diseñar un sistema de seguridad integrado según la reivindicación 1. Las formas de realización preferidas se...

Reivindicaciones:

1. Método para diseñar un sistema de seguridad integrado para un edificio que comprende una instalación mediante el uso de un modelo por ordenador de la instalación protegida; dicho método comprende:

la elección del tipo de sensor y el número de sensores (S1, S2, S3) del sistema teniendo en cuenta algunos ataques de seguridad probables contra la instalación (I);

la ubicación en el modelo de los sensores del sistema (S1, S2, S3) en el espacio de la instalación protegida de modo que proporcionen la cobertura de aquel espacio por áreas de cobertura y una evaluación experta del sistema diseñado (II);

la creación en la memoria del ordenador de una base de datos; dicha base de datos almacena modelos matemáticos de los sensores que describen áreas de cobertura en forma de una función característica de cada sensor (S1, S2, S3);

la realización del modelo del sistema de seguridad integrado con la ayuda de un ordenador que permite distribuir los modelos de sensores almacenados en la base de datos en el modelo de la instalación protegida (V);

el funcionamiento del sistema de seguridad integrado diseñado se comprueba introduciendo acciones de prueba en el mismo (VI);

el procesamiento de los resultados de la prueba con métodos estadísticos (VII);

se obtiene una estimación del modelo de sistema en funcionamiento y esta estimación se compara con el valor de estimación requerido (VIII); si la estimación no iguala o supera el cambio de estimación requerido, se cambian los sensores (S1, S2, S3) y/o el tipo y el número de éstos hasta obtener el valor de estimación requerido;

en el que la comprobación del funcionamiento del sistema de seguridad integrado comprende las etapas de:

utilizar un método de generación de números seudoaleatorios para introducir perturbaciones de prueba en el modelo del sistema sensor integrado y construir una distribución de probabilidad uniforme de perturbaciones de prueba en cualquier espacio del modelo de instalación protegida; y

determinar, para cada perturbación, si cada uno del conjunto de sensores puede detectar la perturbación o no.

2. Método según la reivindicación 1, caracterizado porque se crea una base de datos para almacenar modelos matemáticos de los sensores que describen las áreas de cobertura y las propiedades de funcionamiento de las funciones características de sensores de prevención de incendios, sensores de movimiento, sensores de tipo cierre-rotura y sensores de vibración.

3. Método según cualquiera de las reivindicaciones 1 o 2, caracterizado porque se utiliza un método de generación de números seudoaleatorios para introducir perturbaciones de prueba y construir una distribución de probabilidad uniforme de perturbaciones de prueba en el espacio del modelo de instalación protegida.

4. Método según cualquiera de las reivindicaciones 1 a 3, caracterizado porque se utiliza un método para determinar la probabilidad de reacciones de tipo diferente en el sistema entero o en sus sensores individuales debidas a las perturbaciones de prueba como método estadístico para procesar los resultados de las perturbaciones de prueba.

5. Método según cualquiera de las reivindicaciones 1 a 4, caracterizado porque los métodos estadísticos utilizados para el procesamiento de los resultados de las pruebas comprenden una estimación de la fiabilidad de los resultados de las pruebas teniendo en cuenta la información de que disponga el diseñador acerca de las propiedades del sistema diseñado y la instalación protegida.

6. Método según la reivindicación 5, caracterizado porque se utiliza como información adicional la información sobre las zonas de alto y bajo riesgo de intrusión a la instalación protegida y sobre los equipos de protección física y seguridad industrial adicionales instalados en la misma.

7. Método según cualquiera de las reivindicaciones 1 a 6, caracterizado porque el coste del sistema diseñado se calcula en la estimación.

8. Método según cualquiera de las reivindicaciones 1 a 7, caracterizado porque el modelo construido del sistema de seguridad integrado diseñado y los resultados de las pruebas se presentan en una pantalla de ordenador y/o en un formulario impreso por algún equipo de impresión.

9. Método según la reivindicación 1, en el que la etapa de procesamiento de los resultados de la prueba por métodos estadísticos comprende las etapas siguientes:

el cálculo de una probabilidad para cada una de las perturbaciones que no se han detectado mediante ninguno de los sensores;

el cálculo de una probabilidad para cada una de las perturbaciones que se han detectado mediante por lo menos por un sensor;

el cálculo de una probabilidad para cada una de las perturbaciones que han se han detectado mediante más de un sensor.

10. Método según la reivindicación o la reivindicación 9, en que las coordenadas de las perturbaciones son coordenadas bidimensionales.

11. Método según cualquiera de las reivindicaciones 1 o 9, en que las coordenadas de las perturbaciones son coordenadas tridimensionales.

Patentes similares o relacionadas:

MÉTODO PARA LA OBTENCIÓN DE UN MODELO FÍSICO DE UN OBJETO TRIDIMENSIONAL A PARTIR DE SUPERFICIES DESARROLLABLES Y MODELO FÍSICO ASÍ OBTENIDO, del 2 de Abril de 2020, de UNIVERSIDAD NACIONAL DE COLOMBIA: La presente invención se relaciona con un método para obtener un modelo físico de un objeto tridimensional a partir de un modelo digital de […]

Reconstrucción ósea e implantes ortopédicos, del 12 de Junio de 2019, de Mahfouz, Mohamed Rashwan: Procedimiento de diseño de un implante ortopédico específico para el paciente, en el que el procedimiento comprende: comparar un modelo […]

Diseño de sobrante sin secciones, del 31 de Mayo de 2019, de Hexagon Manufacturing Intelligence Canada Limited: Un método para el diseño de un sobrante , en donde todo o parte del sobrante se diseña con un enfoque sin secciones, que comprende las etapas de: introducir […]

Diseño de sobrante sin secciones, del 31 de Mayo de 2019, de Hexagon Manufacturing Intelligence Canada Limited: Un método para el diseño de un sobrante , en donde todo o parte del sobrante se diseña con un enfoque sin secciones, que comprende las etapas de: introducir […]

MÉTODO IMPLEMENTADO POR ORDENADOR PARA GENERAR UN MODELO NUMÉRICO DE REPRESENTACIÓN DE UN NÚCLEO MAGNÉTICO PARA UN ELEMENTO DE INDUCCIÓN MAGNÉTICA, del 23 de Mayo de 2019, de SP CONTROL TECHNOLOGIES, S.L: La presente invención es una invención implementada en ordenador que comprende un método para generar un modelo numérico de representación de un […]

Procedimiento de simulación del funcionamiento de un circuito electrónico y programa, del 22 de Mayo de 2019, de Sorbonne Université: Procedimiento de simulación del funcionamiento de un circuito electrónico implementado por ordenador, comprendiendo el circuito electrónico […]

Método de predicción de fractura, dispositivo de procesamiento de cálculo, programa y soporte de registro, del 8 de Mayo de 2019, de NIPPON STEEL & SUMITOMO METAL CORPORATION: Un método implementado por ordenador para predecir una fractura en una parte de objetivo de análisis en un proceso de formación, que comprende: un […]

Método, dispositivo, programa y soporte de registro del análisis de la causa de la retracción, del 8 de Mayo de 2019, de NIPPON STEEL & SUMITOMO METAL CORPORATION: Un método implementado por ordenador para analizar una causa de la retracción en un producto formado que es formado a presión a partir de una placa […]

Métodos de análisis de campos electromagnéticos para materiales conductores anisotrópicos, del 26 de Abril de 2019, de Subaru Corporation: Un método de análisis del campo electromagnético para un material conductor anisotrópico, en el que el método de análisis del campo electromagnético utiliza […]

Métodos de análisis de campos electromagnéticos para materiales conductores anisotrópicos, del 26 de Abril de 2019, de Subaru Corporation: Un método de análisis del campo electromagnético para un material conductor anisotrópico, en el que el método de análisis del campo electromagnético utiliza […]