Método y aparato para itinerancia entre redes de comunicaciones.

Un método de gestionar itinerancia de un Nodo Móvil en una red Visitada,

estando el Nodo Móvil asociado a unared Local, estando el método caracterizado por:

en un servidor de Autenticación, Autorización y Contabilización dispuesto en la red Visitada, seleccionar (706) unnodo de Puerta de Enlace en base a criterios de selección, estando el nodo de Puerta de Enlace dispuesto entre lared Local y la red Visitada;

en el servidor de Autenticación Autorización y Contabilización, enviar (709) un mensaje a un nodo de acceso de lared Visitada al que está unido el Nodo Móvil, cuyo mensaje identifica el nodo de Puerta de Enlace seleccionado.

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2007/060002.

Solicitante: TELEFONAKTIEBOLAGET LM ERICSSON (PUBL).

Nacionalidad solicitante: Suecia.

Dirección: 164 83 STOCKHOLM SUECIA.

Inventor/es: KATO,RYOJI, ODA,TOSHIKANE, SUGIMOTO,SHINTA.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04L29/06 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04L TRANSMISION DE INFORMACION DIGITAL, p. ej. COMUNICACION TELEGRAFICA (disposiciones comunes a las comunicaciones telegráficas y telefónicas H04M). › H04L 29/00 Disposiciones, aparatos, circuitos o sistemas no cubiertos por uno solo de los grupos H04L 1/00 - H04L 27/00. › caracterizadas por un protocolo.

- H04W12/06 H04 […] › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › H04W 12/00 Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato. › Autenticación.

- H04W8/06 H04W […] › H04W 8/00 Gestión de datos de red. › Registro en el servidorde red Registro de Localización,VLR oen el servidor de movilidad de usuario.

- H04W8/12 H04W 8/00 […] › entre el registro de localización y servidores de movilidad.

- H04W80/04 H04W […] › H04W 80/00 Protocolos de red inalámbrica o adaptaciones de protocolos para operaciones inalámbricas. › Capa de protocolos de red, p. ej. IP móvil [Protocolo de Internet (Internet Protocol)].

PDF original: ES-2449574_T3.pdf

Fragmento de la descripción:

Método y aparato para itinerancia entre redes de comunicaciones

Campo técnico

La invención se refiere al campo de la itinerancia entre redes de comunicaciones.

Antecedentes El IP para móviles (MIP) , que ha sido descrita en IETF RFC 3344, permite a los usuarios de dispositivos para comunicaciones móviles moverse desde una red a otra mientras mantienen una dirección de IP permanente, con independencia de la red en la que se encuentren. Esto permite al usuario mantener conexiones mientras se está desplazando. Por ejemplo, si un usuario estuviera participando en una sesión de Voz sobre IP (VoIP) y el usuario se moviera durante la sesión de una red a otra, sin soporte de MIP podría cambiar la dirección de IP del usuario. Esto podría conducir a problemas con la sesión de VoIP.

Un Nodo Móvil (MN) está asignado a dos direcciones de IP: una dirección local permanente y una dirección de custodia (CoA) . La CoA está asociada a un nodo de la red que el usuario visita normalmente. Para comunicar con el MN, se envían paquetes a la dirección local de MN. Estos paquetes son interceptados por un Agente Local en la red local, que tiene conocimiento de la CoA actual. El Agente Local tuneliza después los paquetes hasta la CoA del MN con una nueva cabecera de IP, mientras que conserva la cabecera de IP original. Cuando los paquetes son recibidos por el MN, éste retira la nueva cabecera de IP y obtiene la cabecera de IP original. El MN envía paquetes directamente a otro nodo a través de un agente extraño de la red visitada. El agente extraño conserva información acerca de los MNs visitantes, incluyendo la CoA de cada MN visitante.

Proxy Mobile IP v6 (MIPv6) , IETF draft-sgundave-mip6-proxymip6-01, describe una función de Agente Proxy Móvil (PMA) . Esta función emula propiedades de enlace local con el fin de hacer que un MN se comporte como si éste estuviera en su red local y permita soportar movilidad por las redes que de otro modo no podría soportar MIPv6.

Se implementa normalmente un PMA en el enrutador de acceso. El PMA envía y recibe señales relacionadas con la movilidad en representación de un MN. Cuando un MN conecta con un enrutador de acceso que tiene un PMA, el MN presenta su identidad en forma de Identificador de Acceso de Red (NAI) como parte de un procedimiento de autenticación de acceso. Una vez que el MN ha sido autenticado, el PMA obtiene el perfil de usuario a partir de un almacén de directivas. El PMA, que tiene conocimiento del perfil de usuario y del NAI, puede ahora emular la red local del MN. El MN obtiene a continuación su dirección local desde el PMA. El PMA informa también al Agente Local del MN sobre la posición actual del MN usando un mensaje de Actualización de Enlace. El mensaje de Actualización de Enlace utiliza el NAI del MN. Tras la recepción del mensaje de Actualización de Enlace, el Agente Local configura un túnel hasta el PMA y envía un reconocimiento de enlace al PMA. Con la recepción del Reconocimiento de Enlace, el PMA configura un túnel hasta el Agente Local. Todo el tráfico procedente del MN es enrutado hasta el Agente Local a través del túnel.

El Agente Local recibe cualquier paquete que sea enviado al MN, y reenvía el paquete recibido hasta el PMA a través del túnel. Con la recepción del paquete, el PMA retira la cabecera de túnel y envía el paquete al MN. El PMA actúa como enrutador por defecto sobre el enlace de acceso. Cualesquiera paquetes que sean enviados desde el MN son enviados a través del PMA hasta el Agente Local, el cual envía después el paquete hasta el destino final.

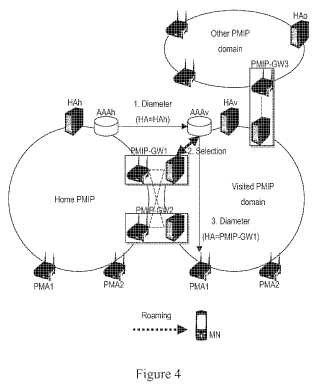

Resulta posible que un MN deambule desde un dominio Proxy MIP a otro. En el ejemplo ilustrado en la Figura 1, un MN deambula desde un dominio Proxy MIP Local hasta un dominio Proxy MIP visitado. Para asegurar continuidad para cualquiera de las sesiones en las que el MN esté actualmente participando, el MN sigue usando su Agente Local (HAh) en vez del Agente Local (HAv) del dominio Proxy MIP Visitado, incluso aunque el PMA que da servicio al MN esté en el dominio visitado. En ese caso, el PMA que da servicio al MN es PMA1v una vez que el MN se ha desplazado al dominio Visitado.

Según la especificación PMIPv6 actual, a efectos de que ocurra itinerancia, se establece un túnel (ilustrado en la Figura 1 mediante una línea de puntos) entre el Agente Local HAh y el PMA (en este caso, PMA1v) que da servicio al MN en el dominio visitado. Con el fin de establecer un túnel, se requiere una relación de confianza entre HAh y PMA1v. Ocurre un problema en el escenario de itinerancia, debido a que HAh y PMA1v pertenecen a dominios Proxy MIP diferentes. Es posible establecer una relación de confianza entre HAh y PMA1v. Sin embargo, esto conduce a problemas de escalabilidad, ya que esto podría requerir que todos los Has de todos los dominios Proxy MIP tengan una relación de confianza con todos los PMAs de todos los dominios Proxy MIP con anterioridad a cualquier itinerancia, lo que no es práctico.

Otro problema de itinerancia entre dominios Proxy MIP se presenta cuando el dominio Proxy MIP Local está en una red cerrada. Una red cerrada puede estar, por ejemplo, protegida mediante un cortafuegos. Esta situación ha sido ilustrada en la Figura 2. En ese caso, establecer un túnel entre HAh y PMA1v resulta imposible a menos que el cortafuegos entre las dos redes reconozca que PMA1v goza de la confianza de HAh. El cortafuegos podría necesitar por lo tanto tener conocimiento de todas las relaciones de confianza entre Has y PMAs de todos los dominios Proxy

MIP.

H. Ohnishi et al., “Mobile IPv6 AAA Problem statement draft-ohnishi-mip6-aaa-problem-statement-00.txt” IETF [Online], Febrero de 2004, describe que no se establece el procedimiento de AAA para un Nodo Móvil que deambule por una red visitada y que la solución aplicada a IPv4 no puede ser utilizada. S. Gundavelli et al., “Proxy Mobile Ipv6draft-sgundave-mip6-proxymip6-02.txt” IETF [Online], 5 de Marzo de 2007, describe una solución de protocolo para gestión de movilidad basada en red, pero no describe ninguna forma de seleccionar una puerta de enlace. M Ghassemian et al., “Análisis de direccionamiento y alternativas QoS para conectividad ad hoc con Internet”, Comunicaciones de radio Personales, Interiores y Móviles, 2003. PIMRC 2003.14 IEEE Proceedings del 7-10 de Septiembre de 2003, describe el principio de aplicar puertas de enlace de internet para el acceso de nodos móviles a Internet a través de redes de acceso fijas, pero no se enfoca sobre IP de Móviles y se refiere a un nodo que selecciona una puerta de enlace sobre la base de QoS. P. Calhoun et al., “RFC 4004: Aplicación Diametro Móvil IPv4” IEFT [Online], Agosto de 2005 describe un procedimiento de AAA usando el protocolo DIAMETRO en una red IPv4 Móvil.

Sumario Los inventores han resuelto los problemas asociados al establecimiento de relaciones de confianza entre nodos de red en dominios diferentes, y han diseñado aparatos y métodos para reducir esos problemas.

Según un primer aspecto de la invención, se proporciona un método de gestionar itinerancia de un Nodo Móvil en una red Visitada. El nodo móvil está asociado a una red Local. Un servidor de Autenticación, Autorización y Contabilización (AAA) dispuesto en la red Visitada, selecciona un nodo de Puerta de Enlace dispuesto entre la red Local y la red Visitada para su uso por el Nodo Móvil. La selección se basa en criterios de selección. Una vez que se ha seleccionado el nodo de Puerta de Enlace, el servidor envía un mensaje a un nodo de acceso de la red Visitada a la que está sujeto el Nodo Móvil, cuyo mensaje identifica el nodo de Puerta de Enlace seleccionado. Una ventaja del método cuando se utiliza en una red Proxy-MIP consiste en que no hay necesidad de que un Agente Proxy Móvil establezca una relación de confianza con Agentes Locales de otras redes. El método permite también que un Nodo Móvil mantenga asociación segura con su Red Local, incluso cuando el Nodo Móvil es itinerante en una red Visitada cerrada. El método puede ser usado también para seleccionar un Punto de Anclaje Móvil para su uso por parte de un Nodo Móvil en una red MIPv6 Jerárquica.

Usando un servidor de AAA, se puede hacer programación previa del nodo de Puerta de Enlace como parte de un procedimiento de autenticación normal.

En caso de que la invención sea implementada en una red Proxy-MIP, el nodo de Puerta de Enlace es un nodo de Puerta de Enlace de IP de Proxy Móvil, y el nodo de acceso es un Agente Proxy Móvil.

La invención comprende opcionalmente, con anterioridad a la selección de un nodo de Puerta de Enlace, recibir un mensaje de autorización desde un servidor de Autenticación, Autorización... [Seguir leyendo]

Reivindicaciones:

1. Un método de gestionar itinerancia de un Nodo Móvil en una red Visitada, estando el Nodo Móvil asociado a una red Local, estando el método caracterizado por:

en un servidor de Autenticación, Autorización y Contabilización dispuesto en la red Visitada, seleccionar (706) un nodo de Puerta de Enlace en base a criterios de selección, estando el nodo de Puerta de Enlace dispuesto entre la red Local y la red Visitada;

en el servidor de Autenticación Autorización y Contabilización, enviar (709) un mensaje a un nodo de acceso de la red Visitada al que está unido el Nodo Móvil, cuyo mensaje identifica el nodo de Puerta de Enlace seleccionado.

2. El método según la reivindicación 1, en donde el nodo de Puerta de Enlace es un nodo de Puerta de Enlace de IP de Proxy Móvil, y el nodo de acceso es un Agente Proxy Móvil.

3. El método según la reivindicación 1 ó 2, que comprende además;

con anterioridad a seleccionar un nodo de Puerta de Enlace, recibir (705) un mensaje de autorización desde un servidor de Autenticación, Autorización y Contabilización dispuesto en la red Local, comprendiendo el mensaje de autorización un identificador que identifica un Agente Local de la red Local;

cambiar el identificador para que identifique el nodo de Puerta de Enlace seleccionado, y

enviar el mensaje de autorización con el identificador cambiado al nodo de acceso.

4. El método según una cualquiera de las reivindicaciones anteriores, en donde los criterios de selección comprenden uno cualquiera de entre una relación de confianza entre el nodo de Puerta de Enlace y la red Local, y la distancia entre el nodo de acceso y el nodo de Puerta de Enlace.

5. El método según una cualquiera de las reivindicaciones anteriores, en donde las funciones del nodo de Puerta de Enlace están distribuidas entre la red Local y la red Visitada, y los criterios de selección comprenden la selección de funciones individuales.

6. El método según la reivindicación 5, en donde el nodo de Puerta de Enlace es un nodo de Puerta de Enlace de IP de Proxy Móvil, y las funciones incluyen una función de emulación de Agente Local y una función de Agente Proxy Móvil.

7. El método según la reivindicación 1, en donde el nodo de Puerta de Enlace es un Punto de Anclaje de Movilidad y el nodo de acceso es un Enrutador de Acceso.

8. Un servidor (601) de Autenticación, Autorización y Contabilización para su uso en una red de comunicación, comprendiendo el servidor:

medios (603) para seleccionar un nodo de Puerta de Enlace, dispuesto entre una red Local y una red Visitada a la que el Nodo Móvil, MN, está unido en base a criterios de selección, y

un transmisor (605) para enviar un mensaje a un nodo de acceso de la red Visitada, cuyo mensaje identifica el nodo de Puerta de Enlace seleccionado;

en donde el servidor de Autenticación, Autorización y Contabilización está dispuesto de modo que se sitúa en la red Visitada.

9. El servidor de Autenticación, Autorización y Contabilización según la reivindicación 8, que comprende además:

un receptor (602) para recibir un mensaje de autorización desde un servidor de Autenticación, Autorización y Contabilización dispuesto en la red Local, comprendiendo el mensaje de autorización un identificador que identifica un Agente Local en la red Local;

estando el servidor de Autenticación, Autorización y Contabilización caracterizado por comprender medios para cambiar el identificador para que identifique el nodo de Puerta de Enlace seleccionado;

en donde el mensaje enviado al nodo de acceso es el mensaje de autorización con el identificador cambiado.

10. El servidor de Autenticación, Autorización y Contabilización según la reivindicación 9, que comprende además:

un receptor (602) para recibir un mensaje de autorización desde un servidor de Autenticación, Autorización y Contabilización Local, dispuesto en la red Local;

medios para seleccionar un Punto de Anclaje de Movilidad para su uso por un Nodo Móvil unido a la red atendida por el servidor de Autenticación, Autorización y Contabilización;

medios para añadir un Par de Valor - Atributo que identifica el Punto de Anclaje de Movilidad respecto al mensaje de autorización con anterioridad a la transmisión del mismo al nodo de acceso en la red Visitada.

Patentes similares o relacionadas:

Procedimiento y dispositivo para el procesamiento de una solicitud de servicio, del 29 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para el procesamiento de una solicitud de servicio, comprendiendo el procedimiento: recibir (S201), mediante un nodo de consenso, una solicitud […]

Gestión de memoria intermedia recomendada de red de una aplicación de servicio en un dispositivo de radio, del 22 de Julio de 2020, de TELEFONAKTIEBOLAGET LM ERICSSON (PUBL): Un método llevado a cabo por un nodo de red en una red de comunicación por radio , comprendiendo el método: obtener (S1) una predicción del ancho […]

Método, servidor y sistema de inicio de sesión de confianza, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método de inicio de sesión de confianza implementado por computadora aplicado a un sistema de inicio de sesión de confianza que comprende un primer sistema de aplicación […]

Método y aparato para configurar un identificador de dispositivo móvil, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un método implementado por servidor para configurar un identificador de dispositivo móvil, que comprende: obtener una lista de aplicaciones, APP, […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Método para atender solicitudes de acceso a información de ubicación, del 22 de Julio de 2020, de Nokia Technologies OY: Un aparato que comprende: al menos un procesador; y al menos una memoria que incluye un código de programa informático para uno o más programas, […]

Sincronización de una aplicación en un dispositivo auxiliar, del 22 de Julio de 2020, de OPENTV, INC.: Un método que comprende, mediante un dispositivo de medios: acceder, utilizando un módulo de recepción, un flujo de datos que incluye contenido […]

Procedimiento y dispositivo para su uso en la gestión de riesgos de información de aplicación, del 22 de Julio de 2020, de Advanced New Technologies Co., Ltd: Un procedimiento para la gestión de riesgos de información de aplicación en un dispositivo de red, comprendiendo el procedimiento: recibir información […]