Estación móvil y tarjeta de abonado aseguradas contra ataques desde redes inseguras.

Estación móvil que tiene:

- un equipo terminal móvil (20) y una tarjeta de abonado (30) configurados para hacer funcionar el equipo terminal (20) con dicha tarjeta de abonado (30) en un sistema de radiotelefonía móvil,

y

- un módulo de seguridad implementado en el equipo terminal (20), bloqueado contra accesos desde fuera del sistema de radiotelefonía móvil y provisto de un dispositivo de protección (31) para proteger la estación móvil contra ataques procedentes de una red no segura (10) distinta de la red de radiotelefonía móvil, con cuyo dispositivo de protección (31), los datos (40) entrantes en la estación móvil desde la red no segura (10) distinta de la red de radiotelefonía móvil, pueden comprobarse y tratarse posteriormente en función del resultado de la comprobación,

caracterizada porque el equipo terminal (20) incluye un microprograma (21) que está bloqueado contra accesos desde fuera del sistema de radiotelefonía móvil, y estando configurado el módulo de seguridad, de manera que una comunicación entre el equipo terminal (20) y el módulo de seguridad puede realizarse sólo mediante intermedio del microprograma (21) del equipo terminal (20).

Tipo: Patente Europea. Resumen de patente/invención. Número de Solicitud: E05021164.

Solicitante: GIESECKE & DEVRIENT GMBH.

Nacionalidad solicitante: Alemania.

Dirección: PRINZREGENTENSTRASSE 159 81677 MUNCHEN ALEMANIA.

Inventor/es: RANKL, WOLFGANG, HORAK,MONIKA DR.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- H04W12/00 ELECTRICIDAD. › H04 TECNICA DE LAS COMUNICACIONES ELECTRICAS. › H04W REDES DE COMUNICACION INALAMBRICAS (difusión H04H; sistemas de comunicación que utilizan enlaces inalámbricos para comunicación no selectiva, p. ej. extensiones inalámbricas H04M 1/72). › Disposiciones de seguridad; Autenticación; Protección de la privacidad o el anonimato.

- H04W88/02 H04W […] › H04W 88/00 Dispositivos especialmente adaptados para redes de comunicación inalámbricas, p. ej. terminales, estaciones base o dispositivos de punto de acceso. › Terminales.

PDF original: ES-2426747_T3.pdf

Fragmento de la descripción:

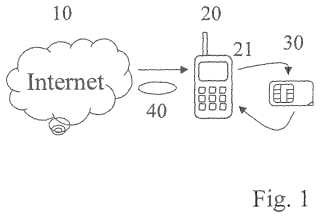

Estación móvil y tarjeta de abonado aseguradas contra ataques desde redes inseguras La invención se refiere a una estación móvil, con un equipo terminal móvil y una tarjeta de abonado, en la que está prevista una protección contra ataques desde una red no segura (por ejemplo Internet) durante la recepción de datos desde la red no segura, así como a una tarjeta de abonado correspondiente.

Por equipo terminal móvil se entiende un aparato para la utilización de un sistema de radiotelefonía móvil en combinación con una tarjeta de abonado, por ejemplo un teléfono móvil, un Smart Phone (teléfono inteligente) o un PDA (Personal Data Assistant [agenda digital]) con función de teléfono móvil. El corazón de la tarjeta de abonado es el módulo de seguridad, que contiene datos de identidad, como por ejemplo el IMSI y la clave de autenticación Ki, que son específicos de la tarjeta de abonado y con ello indirectamente del usuario de la tarjeta de abonado o del equipo terminal móvil que se hace funcionar con la misma. En relación con la invención, la unidad de equipo terminal móvil y tarjeta de abonado se denomina estación móvil.

Con sistema de radiotelefonía móvil quiere indicarse un sistema global con una red de radiotelefonía móvil, un sistema de base y una pluralidad de estaciones móviles (compuestas de equipo terminal y tarjeta de abonado) . A través de la red de radiotelefonía móvil se realiza la comunicación inalámbrica por medio de la estación móvil. En el sistema de base están registrados datos de identidad de los usuarios de todas las estaciones móviles o tarjetas de abonado. Durante el funcionamiento de un equipo terminal móvil con tarjeta de abonado en una red de radiotelefonía móvil, los datos de identidad que se hallan en el módulo de seguridad de la tarjeta de abonado se utilizan para autenticar la estación móvil o el equipo terminal móvil o la tarjeta de abonado frente a la red de radiotelefonía móvil o el sistema de base.

Como ejemplos de sistemas de radiotelefonía móvil pueden mencionarse: GSM (Global System for Mobile Communications [sistema mundial para comunicaciones móviles]) , UMTS (Universal Mobile Telecommunications System [sistema de comunicaciones móviles universales]) , IMT-2000 (International Mobile Communication 2000 [telecomunicaciones móviles internacionales]) . En el sistema de radiotelefonía móvil GSM el módulo de seguridad se denomina SIM (SIM = Subscriber Identity Module [módulo de identidad de abonado]) , y en el sistema de radiotelefonía móvil UMTS se denomina USIM (USIM = Universal SIM [módulo de identidad de abonado universal]) . En estos casos, la tarjeta de abonado se denomina frecuentemente tarjeta SIM o tarjeta USIM.

Entretanto se ha hecho posible obtener con los equipos terminales móviles datos de diferentes redes, distintas de la red de radiotelefonía móvil. Por ejemplo pueden descargarse datos de Internet. A diferencia de la red de radiotelefonía móvil, por regla general tales redes no son dignas de confianza, ya que están controladas por una instancia que no es el operador del sistema de radiotelefonía móvil. Los datos pueden llevar acoplado un software de ataque peligroso, tal como por ejemplo virus informáticos o troyanos, que inevitablemente se acepta al aceptarse los datos. En relación con la invención, una red no segura se refiere a una red distinta de la red de radiotelefonía móvil y sobre la cual ejerce el control una instancia que no es el sistema de radiotelefonía móvil.

Para proteger los equipos terminales móviles contra ataques procedentes de redes no seguras, el equipo terminal tiene instalado un software de protección, tal como por ejemplo filtros de paquetes personales (firewall (cortafuegos) personales) y programas antivirus. Dado que el software de protección está implementado con libre acceso en el equipo terminal móvil, también está expuesto a ataques procedentes de redes no seguras, al igual que otras aplicaciones de software y datos que se hallen en el equipo terminal móvil o en la tarjeta de abonado que hayan de ser protegidos por el software de protección.

En las redes informáticas locales, como por ejemplo redes de empresas, frecuentemente está previsto un software con la función de un filtro de paquetes (firewall [cortafuegos]) para la protección de la red informática contra ataques procedentes de fuera de la misma. En un filtro de paquetes así (firewall [cortauegos]) , todos los paquetes de datos entrantes desde el exterior en un sistema cerrado que se desea proteger se comprueban y, si es necesario, se filtran y en caso dado se rechazan. Otro software con la función de un mecanismo de protección para redes locales es un, así llamado, Intrusion Detection System (IDS) [sistema de detección de intrusión], que puede reconocer y en caso dado bloquea el software de ataque.

Por el documento DE 10300897 A1 se conoce un procedimiento para hacer funcionar un equipo terminal móvil con una tarjeta de abonado (tarjeta de telecomunicación) en un sistema de radiotelefonía móvil, en el que las llamadas entrantes en el equipo terminal se filtran mediante una función de comprobación instalada en la tarjeta de abonado. Por lo tanto, en este procedimiento es posible por ejemplo, en un teléfono móvil GSM/UMTS, eliminar las llamadas no deseadas filtrándolas mediante la tarjeta SIM/USIM. Así pues, el documento DE 10300897 A1 ofrece un procedimiento para filtrar llamadas dentro de la red de radiotelefonía móvil.

El documento EP 1420600 A1 describe una estación móvil con una tarjeta de abonado y un equipo terminal y un módulo de seguridad implementado en el equipo terminal con un dispositivo de protección para proteger la estación móvil contra ataques procedentes de una red no segura (red de teléfono móvil) .

El documento WO 03/065654 A1 describe una estación móvil con un dispositivo de protección contra ataques procedentes de una red no segura (Internet) distinta de la red de radiotelefonía móvil, según el preámbulo de la reivindicación 1.

El objetivo de la invención es crear una estación móvil, con un equipo terminal móvil y una tarjeta de abonado, que ofrezca una protección segura y eficaz contra ataques procedentes de redes no seguras (por ejemplo Internet) distintas del sistema de radiotelefonía móvil y que se hallen bajo el control de una instancia que no sea el operador de radiotelefonía móvil.

El objetivo se logra mediante una estación móvil según la reivindicación 1.

La estación móvil según la reivindicación 1 presenta un equipo terminal móvil y una tarjeta de abonado que están configurados para hacer funcionar el equipo terminal con dicha tarjeta de abonado en un sistema de radiotelefonía móvil. Según la invención está implementado en el equipo terminal un módulo de seguridad que está bloqueado contra accesos desde el exterior del sistema de radiotelefonía móvil. El módulo de seguridad presenta a su vez un dispositivo de protección para proteger la estación móvil contra ataques procedentes de una red no segura distinta de la red de radiotelefonía móvil, dispositivo de protección con el que los datos entrantes en la estación móvil desde la red no segura pueden comprobarse y tratarse posteriormente en función del resultado de la comprobación. Según la invención, el equipo terminal incluye un microprograma (firmware) . El microprograma comprende diferentes funcionalidades, que por regla general sólo requiere el equipo terminal mismo. Por lo tanto, no es necesario que sea posible acceder al microprograma desde fuera de la estación móvil. Como es habitual en microprogramas, el microprograma tiene la característica de estar bloqueado contra accesos desde fuera de la estación móvil. Así pues, el dispositivo de protección está configurado de manera que una comunicación entre el equipo terminal y el módulo de seguridad pueda realizarse sólo por intermedio del microprograma del equipo terminal. Por consiguiente, el microprograma del equipo terminal adopta la función de un filtro adicional contra datos con ataques de software procedentes de redes no seguras.

Gracias a que el módulo de seguridad, y por lo tanto también el dispositivo de protección, está bloqueado contra accesos desde fuera del sistema de radiotelefonía móvil, el dispositivo de protección mismo está protegido contra ataques. Los datos que lleguen a la estación móvil desde redes no seguras, tales como por ejemplo Internet, no pueden acceder al módulo de seguridad. Por consiguiente, se impide un puenteo del dispositivo de protección mediante una manipulación indebida del dispositivo de protección mismo.

Así pues, según la reivindicación 1 se crea una estación móvil que ofrece una protección segura y eficaz... [Seguir leyendo]

Reivindicaciones:

1. Estación móvil que tiene:

- un equipo terminal móvil (20) y una tarjeta de abonado (30) configurados para hacer funcionar el equipo terminal

(20) con dicha tarjeta de abonado (30) en un sistema de radiotelefonía móvil, y

- un módulo de seguridad implementado en el equipo terminal (20) , bloqueado contra accesos desde fuera del sistema de radiotelefonía móvil y provisto de un dispositivo de protección (31) para proteger la estación móvil contra ataques procedentes de una red no segura (10) distinta de la red de radiotelefonía móvil, con cuyo dispositivo de protección (31) , los datos (40) entrantes en la estación móvil desde la red no segura (10) distinta de la red de radiotelefonía móvil, pueden comprobarse y tratarse posteriormente en función del resultado de la comprobación,

caracterizada porque el equipo terminal (20) incluye un microprograma (21) que está bloqueado contra accesos desde fuera del sistema de radiotelefonía móvil, y estando configurado el módulo de seguridad, de manera que una comunicación entre el equipo terminal (20) y el módulo de seguridad puede realizarse sólo mediante intermedio del microprograma (21) del equipo terminal (20) .

2. Estación móvil según la reivindicación 1, en la que el módulo de seguridad está implementado en la tarjeta de abonado (30) .

3. Estación móvil según la reivindicación 1, en la que el módulo de seguridad está implementado en un soporte de datos distinto de la tarjeta de abonado (30) , que está implementado de manera que puede desmontarse del equipo terminal o está fijo en el mismo.

4. Estación móvil según una de las reivindicaciones 1 a 3, en la que el módulo de seguridad está implementado, al menos en parte, en particular el dispositivo de protección (31) , en forma de aplicación de software.

5. Estación móvil según una de las reivindicaciones 1 a 4, en la que en el módulo de seguridad están implementadas además unas reglas de filtrado (32) con las que los datos (40) pueden ser comprobados por el dispositivo de protección (31) .

6. Estación móvil según la reivindicación 5, en la que las reglas de filtrado (32) pueden procesarse.

7. Estación móvil según la reivindicación 6, en la que las reglas de filtrado (32) pueden procesarse por medio de la interfaz aérea del sistema de radiotelefonía móvil.

8. Estación móvil según una de las reivindicaciones 5 a 7, en la que en el módulo de seguridad están implementados al menos dos juegos distintos de reglas de filtrado (32) para diferentes usuarios de la estación móvil.

9. Estación móvil según una de las reivindicaciones 1 a 8, en la que los datos (40) pueden procesarse de manera que se rechacen datos (40) predeterminados, en particular datos (40) que contravengan reglas de filtrado (32) .

10. Estación móvil según una de las reivindicaciones 1 a 9, en la que como red no segura (10) está prevista Internet.

11. Estación móvil según una de las reivindicaciones 1 a 10, en la que como red no segura (10) está prevista una red radioeléctrica de corto alcance, como en particular RFID, WLAN y/o IRDA.

REFERENCIAS CITADAS EN LA DESCRIPCIÓN

La lista de referencias citada por el solicitante lo es solamente para utilidad del lector, no formando parte de los documentos de patente europeos. Aún cuando las referencias han sido cuidadosamente recopiladas, no pueden 5 excluirse errores u omisiones y la OEP rechaza toda responsabilidad a este respecto.

Documentos de patente citados en la descripción

• DE 10300897 A1 [0008] • WO 03065654 A1 [0010]

• EP 1420600 A1 [0009]

Patentes similares o relacionadas:

Transferencia automática segura de datos con un vehículo de motor, del 22 de Julio de 2020, de AIRBIQUITY INC: Un dispositivo electrónico en un vehículo para operar en un vehículo de motor en un estado de energía desatendido, comprendiendo el dispositivo […]

Método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático de cliente que comprende una entidad de módulo de identidad de abonado con un kit de herramientas de módulo de identidad de abonado así como una miniaplicación de módulo de identidad de abonado, sistema, dispositivo informático de cliente y entidad de módulo de identidad de abonado para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en el dispositivo informático de cliente, programa que comprende un código de programa legible por ordenador y producto de programa informático, del 22 de Julio de 2020, de DEUTSCHE TELEKOM AG: Un método para un nivel mejorado de autenticación relacionado con una aplicación de cliente de software en un dispositivo informático […]

Sistema de comunicación y un método para operar el mismo, del 15 de Julio de 2020, de Telefónica Germany GmbH & Co. OHG: Un método para operar un sistema de comunicación que comprende una red de comunicación móvil, que incluye una red principal de subsistema multimedia de IP IMS […]

Sistema y método para gestionar datos de aplicación de aplicaciones de tarjetas sin contacto, del 15 de Julio de 2020, de Kaba AG Group Innovation Management: Un sistema para gestionar datos de aplicación de diferentes aplicaciones de tarjetas sin contacto para una pluralidad de dispositivos de comunicación móvil , comprendiendo […]

Red de telecomunicaciones y método de acceso a la red basado en el tiempo, del 8 de Julio de 2020, de KONINKLIJKE KPN N.V.: Una red de telecomunicaciones configurada para proporcionar acceso a una pluralidad de terminales (A-D) en donde los terminales están dispuestos para ejecutar aplicaciones […]

Procedimiento para el emparejamiento auténtico de equipos técnicos, del 17 de Junio de 2020, de SCHEIDT & BACHMANN GMBH: Procedimiento para el emparejamiento de exactamente un primer tipo de equipos técnicos, primer equipo técnico , con exactamente un segundo tipo de […]

Un método y sistema para proporcionar autenticación del acceso del usuario a un recurso informático a través de un dispositivo móvil utilizando múltiples factores de seguridad separados, del 17 de Junio de 2020, de Hoverkey Ltd: Un método de autenticación de un usuario para acceder a un recurso informático a través de un dispositivo móvil que comprende: almacenar una autorización de recursos cifrada; […]

ADAPTADOR PARA SEGURIDAD EN COMUNICACIONES ROBÓTICAS, del 11 de Junio de 2020, de ERLE ROBOTICS, S.L: La invención consiste en un dispositivo adaptador para componentes robóticos que proporciona soluciones mecánicas, de estructura, electrónicas, […]