Control de seguridad y procedimiento para el control de una instalación automática.

Control de seguridad para el control de una instalación automatizada (12) de acuerdo con un programa deaplicación (34) que se ejecuta en el control de seguridad,

en el que la instalación (12) comprende una pluralidad desensores (16) y una pluralidad de actuadores (14), y en el que el programa de aplicación (34) comprende unapluralidad de instrucciones de control (44, 46, 48) para el control de los actuadores (14),

con un primer procesador (20), que está configurado para ejecutar, a través del procesamiento de una pluralidad deprimeras variables del programa, al menos una parte de las instrucciones de control (44),

con un segundo procesador (22), que está configurado para ejecutar, a través del procesamiento de una pluralidadde segundas variables del programa, al menos una parte de las instrucciones de control (48), y

con una memoria de datos no volátil (92) para el almacenamiento de datos a prueba de tensión cero, que debenestar presentes durante la conexión del control de seguridad después de un fallo de la tensión,

en el que el primero y el segundo procesador (20, 22) están configurados, respectivamente, para calcula valores deprueba, con los que se puede verificar la validez de un valor registrado en la memoria de datos (92),

caracterizado porque el primer procesador (20) está configurado para calcular para al menos una de las primerasvariables del programa (FSV1A) un primer valor de prueba (CRCFSV1A(n)) en función de un valor momentáneo(FSV1A(n)) presente para la primera variable del programa (FSV1A) en un primer instante definido, porque elsegundo procesador (22) está configurado, además, para calcular un segundo valor de prueba (CRCFSV1B(n)), quecorresponde con el primer valor de prueba (CRCFSV1A(n)) y porque la memoria de datos (92) está configurada pararegistrar el valor momentáneo (FSV1A(n)), el primer valor de prueba (CRCFSV1A(n)) y el segundo valor de prueba(CRCFSV1B(n)), en el que el control de seguridad (10) está configurado para realizar durante su nuevo arranqueuna verificación de la validez del valor momentáneo (FSV1A(n)), en el que el control de seguridad (10) estáconfigurado para determinar la factibilidad del valor momentáneo (FSV1A(n)) con el primer valor de prueba(CRCFSV1A(n)) por medio del primer procesador (20) y para determinar la factibilidad del valor momentáneo(FSV1A(n)) con el segundo valor de prueba (CRCFSV1B(n)), por medio del segundo procesador (22).

Tipo: Patente Internacional (Tratado de Cooperación de Patentes). Resumen de patente/invención. Número de Solicitud: PCT/EP2010/002436.

Solicitante: PILZ GMBH & CO. KG.

Nacionalidad solicitante: Alemania.

Dirección: FELIX-WANKEL-STRASSE 2 73760 OSTFILDERN ALEMANIA.

Inventor/es: MOOSMANN,PETER.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G05B19/05 FISICA. › G05 CONTROL; REGULACION. › G05B SISTEMAS DE CONTROL O DE REGULACION EN GENERAL; ELEMENTOS FUNCIONALES DE TALES SISTEMAS; DISPOSITIVOS DE MONITORIZACION O ENSAYOS DE TALES SISTEMAS O ELEMENTOS (dispositivos de maniobra por presión de fluido o sistemas que funcionan por medio de fluidos en general F15B; dispositivos obturadores en sí F16K; caracterizados por particularidades mecánicas solamente G05G; elementos sensibles, ver las subclases apropiadas, p. ej. G12B, las subclases de G01, H01; elementos de corrección, ver las subclases apropiadas, p. ej. H02K). › G05B 19/00 Sistemas de control por programa (aplicaciones específicas, ver los lugares apropiados, p. ej. A47L 15/46; relojes que implican medios anejos o incorporados que permiten hacer funcionar un dispositivo cualquiera en un momento elegido de antemano o después de un intervalo de tiempo predeterminado G04C 23/00; marcado o lectura de soportes de registro con una información digital G06K; registro de información G11; interruptores horarios o de programa horario que se paran automáticamente cuando el programa se ha realizado H01H 43/00). › Controladores lógicos programables, p. ej. que simulen las interconexiones lógicas de señales según diagramas en escalera o gráficos de funciones.

- G05B9/03 G05B […] › G05B 9/00 Disposiciones de seguridad (G05B 7/00 tiene prioridad; disposiciones de seguridad en sistemas de control por programa G05B 19/048, G05B 19/406; válvulas de seguridad F16K 17/00; circuitos de protección de seguridad en general H02H). › con un bucle de canal múltiple, es decir, sistemas de control redundantes.

PDF original: ES-2446349_T3.pdf

Fragmento de la descripción:

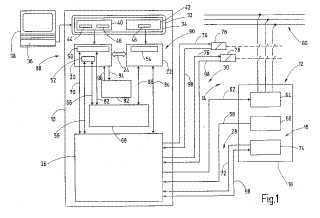

Control de seguridad y procedimiento para el control de una instalación automática La invención se refiere a un control de seguridad para el control de una instalación automatizada de acuerdo con un programa de aplicación que se ejecuta en el control de seguridad, en el que la instalación comprende una pluralidad de sensores y una pluralidad de actuadores, y en el que el programa de aplicación comprende una pluralidad de instrucciones de control para el control de los actuadores, con un primer procesador, que está configurado para ejecutar, a través del procesamiento de una pluralidad de primeras variables del programa, al menos una parte de las instrucciones de control, con un segundo procesador, que está configurado para ejecutar, a través del procesamiento de una pluralidad de segundas variables del programa, al menos una parte de las instrucciones de control, y con una memoria de datos no volátil para el almacenamiento de datos a prueba de tensión cero, que deben estar presentes durante la conexión del control de seguridad después de un fallo de la tensión.

La invención se refiere, además, a un procedimiento para el control de una instalación automatizada, en el que la instalación comprende una pluralidad de sensores y una pluralidad de actuadores.

Un control de seguridad en el sentido de la presente invención es un aparato o un dispositivo, que recibe la señales de entrada suministradas por sensores y a partir de ellas genera señales de salida a través de enlaces lógicos y eventualmente otras etapas de procesamiento de señales o de datos. Las señales de salida se pueden conducir entonces a actuadores que, en función de las señales de entrada, realizan acciones o reacciones en una instalación controlada.

Un campo de aplicación preferido para tales controles de seguridad es la supervisión de teclas de desconexión de emergencia, controles de dos manos, puertas de protección o rejillas ópticas en el campo de la seguridad de las máquinas. Tales sensores se utilizan para asegurar, por ejemplo, una máquina, desde la que parte durante el funcionamiento un peligro para las personas o para los productos materiales. En el caso de apertura de la puerta de protección o en el caso de activación de la tecla de desconexión de emergencia se genera en cada caso una señal, que es alimentada al control de seguridad como señal de entrada. Como reacción a ello, el control de seguridad desconecta entonces, por ejemplo con la ayuda de un actuador, la parte peligrosa de la máquina.

En un control de seguridad es característico, en oposición a un control “normal”, que el control de seguridad propiamente dicho, cuando aparece una función errónea en él o en un aparato conectado con él, garantiza siempre un estado seguro de las instalaciones o máquinas peligrosas. Por lo tanto, en los controles de seguridad se plantean requerimientos extremadamente altos a la propia seguridad contra fallos, lo que tiene como consecuencia un gasto considerable en el desarrollo y fabricación.

En general, los controles de seguridad necesitan, antes de su utilización, una autorización especial a través de las autoridades de inspección competentes, como por ejemplo en Alemania a través de las Asociaciones Profesionales

Un control de seguridad programable ofrece al usuario la posibilidad de establecer individualmente los enlaces lógicos y, dado el caso, otras etapas de procesamiento de señales o de datos con la ayuda de un software, el llamado programa de aplicación, de acuerdo con sus necesidades. De ello resulta una gran flexibilidad en comparación con soluciones más antiguas, en las que los enlaces lógicos son generados a través de un cableado definido entre diferentes módulos de seguridad. Un programa de aplicación se puede crear, por ejemplo, con la ayuda de un ordenador personal (PC) de venta en el comercio y utilizando programas de software instalados de forma correspondiente.

Como ya se ha mencionado, en un control de seguridad se plantean requerimientos extremadamente altos a la propia seguridad contra fallos, es decir, con vistas a fallos que aparecen en el control de seguridad. Una medida consiste, por ejemplo, en diseñar de forma redundante un control de seguridad al menos en los componentes que procesan datos, como por ejemplo los procesadores. De esta manera se consigue una disponibilidad máxima posible del control de seguridad con vistas a fallos que aparecen en el control de seguridad. De la misma manera es deseable una alta disponibilidad de un control de seguridad con vistas a fallos que aparecen posiblemente fuera del control de seguridad. Así, por ejemplo, un control de seguridad, después de un fallo de la tensión, debería continuar funcionando de nuevo sin problemas en aquel estado que tenía el control de seguridad antes del fallo de la tensión. Pero precisamente con respecto a la disponibilidad en el caso de fallos que aparecen fuera del control de seguridad, los controles de seguridad no son todavía óptimos.

El documento DE 198 02 728 A1 publica un control de seguridad con una memoria de datos no volátil, en la que se

registran parámetros de las máquinas MP. Los parámetros de las máquinas deben permanecer inalterados durante toda la vida útil de la máquina o el control. Para supervisar los parámetros de las máquinas con respecto a modificaciones, se calculan en canales redundantes del control de seguridad sumas de prueba-CRC independientes y se registran junto con los parámetros de las máquinas en la memoria de datos no volátil. En el funcionamiento regular, se verifican cíclicamente las sumas de prueba-CRC a intervalos de tiempo determinados, de manera que un primer procesador calcula la primera suma de prueba y un segundo procesador calcula la segunda suma de prueba.

El documento DE 20 2006 016 012 U1 publica una arquitectura de sistema para un Firmware, que se aplica en un aparato dirigido a la seguridad. El Firmware posee una primera parte, que es competente para una evaluación técnica de la seguridad, y una parte no segura, específica de la aplicación. Para posibilitar una modificación de la parte no segura específica de la aplicación, sin comprometer la parte segura, la parte segura y la parte específica de la aplicación están registradas en memorias diferentes separadas una de la otra y están aseguradas en cada caso con una suma de prueba-CRC propia. Además, los datos de entrada relevantes para la seguridad y los datos de salida relevantes para la seguridad son asegurados con otra suma de prueba-CRC. Con la ayuda de las sumas de prueba-CRC debe asegurarse que en el caso de una modificación o ejecución de la parte específica de la aplicación no tenga lugar ninguna modificación de la parte segura y ninguna modificación de los datos de entrada y de salida seguros.

Por lo tanto, un cometido de la presente invención es desarrollar un control de seguridad y un procedimiento del tipo mencionado al principio para elevar la disponibilidad del control de seguridad con respecto a fallos que aparecen fuera del control de seguridad y al mismo tiempo reducir los costes para un control de seguridad.

Este cometido se soluciona por medio de un control de seguridad del tipo mencionado al principio, en el que el primer procesador está configurado para calcular para al menos una de las primeras variables del programa un primer valor de prueba en función de un valor momentáneo presente para la primera variable del programa en un primer instante definido, en el que el segundo procesador está configurado, además, para calcular un segundo valor de prueba, que corresponde con el primer valor de prueba y en el que la memoria de datos está configurada para registrar el valor momentáneo, el primer valor de prueba y el segundo valor de prueba, en el que el control de seguridad está configurado para realizar durante su nuevo arranque una verificación de la validez del valor momentáneo, en el que el control de seguridad está configurado para determinar la factibilidad del valor momentáneo con el primer valor de prueba por medio del primer procesador y para determinar la factibilidad del valor momentáneo con el segundo valor de prueba, por medio del segundo procesador.... [Seguir leyendo]

Reivindicaciones:

1. Control de seguridad para el control de una instalación automatizada (12) de acuerdo con un programa de aplicación (34) que se ejecuta en el control de seguridad, en el que la instalación (12) comprende una pluralidad de sensores (16) y una pluralidad de actuadores (14) , y en el que el programa de aplicación (34) comprende una pluralidad de instrucciones de control (44, 46, 48) para el control de los actuadores (14) ,

con un primer procesador (20) , que está configurado para ejecutar, a través del procesamiento de una pluralidad de primeras variables del programa, al menos una parte de las instrucciones de control (44) ,

con un segundo procesador (22) , que está configurado para ejecutar, a través del procesamiento de una pluralidad de segundas variables del programa, al menos una parte de las instrucciones de control (48) , y

con una memoria de datos no volátil (92) para el almacenamiento de datos a prueba de tensión cero, que deben estar presentes durante la conexión del control de seguridad después de un fallo de la tensión,

en el que el primero y el segundo procesador (20, 22) están configurados, respectivamente, para calcula valores de prueba, con los que se puede verificar la validez de un valor registrado en la memoria de datos (92) ,

caracterizado porque el primer procesador (20) está configurado para calcular para al menos una de las primeras variables del programa (FSV1A) un primer valor de prueba (CRCFSV1A (n) ) en función de un valor momentáneo (FSV1A (n) ) presente para la primera variable del programa (FSV1A) en un primer instante definido, porque el segundo procesador (22) está configurado, además, para calcular un segundo valor de prueba (CRCFSV1B (n) ) , que corresponde con el primer valor de prueba (CRCFSV1A (n) ) y porque la memoria de datos (92) está configurada para registrar el valor momentáneo (FSV1A (n) ) , el primer valor de prueba (CRCFSV1A (n) ) y el segundo valor de prueba (CRCFSV1B (n) ) , en el que el control de seguridad (10) está configurado para realizar durante su nuevo arranque una verificación de la validez del valor momentáneo (FSV1A (n) ) , en el que el control de seguridad (10) está configurado para determinar la factibilidad del valor momentáneo (FSV1A (n) ) con el primer valor de prueba (CRCFSV1A (n) ) por medio del primer procesador (20) y para determinar la factibilidad del valor momentáneo (FSV1A (n) ) con el segundo valor de prueba (CRCFSV1B (n) ) , por medio del segundo procesador (22) .

2. Control de seguridad de acuerdo con la reivindicación 1, caracterizado porque el segundo procesador (22) está configurado, además, para calcular el segundo valor de prueba (CRCFSV1B (n) ) , en función de un valor momentáneo (FV1B (n) ) de una de las segundas variables (FSV1B) , en el que la segunda variable del programa (FSV1B) se corresponde con la primera variable del programa (FSV1A) .

3. Control de seguridad de acuerdo con la reivindicación 2, caracterizado porque el valor momentáneo (FSV1A (n) ) de las primeras variables del programa (FSV1A) y el valor momentáneo (FSV1B (n) ) de las segundas variables del programa (FSV1B) están presentes en el mismo ciclo de sincronización (n) .

4. Control de seguridad de acuerdo con una de las reivindicaciones anteriores, caracterizado porque el control de seguridad (10) está configurado para calcular de forma diversa los dos valores de prueba (CRCFSV1A (n) ) , (CRCFSV1B (n) ) ,

5. Control de seguridad de acuerdo con una de las reivindicaciones anteriores, caracterizado porque el control de seguridad (10) está configurado para calcularlos dos valores de prueba (CRCFSV1A (n) ) , (CRCFSV1B (n) ) de forma repetida en instantes sucesivos.

6. Control de seguridad de acuerdo con una de las reivindicaciones anteriores, caracterizado porque el primer procesador (20) está configurado, además, para realizar una comparación de los valores momentáneos.

7. Control de seguridad de acuerdo con una de las reivindicaciones anteriores, caracterizado porque la memoria de datos (92) presenta dos zonas de seguridad (130, 132) asociadas a las primeras variables del programa (116) .

8. Control de seguridad de acuerdo con la reivindicación 7, caracterizado porque el control de seguridad (10) está configurado pata registrar el valor momentáneo (FSV1A (n) ) y los dos valores de prueba (CRCFSV1A (n) ) , (CRCFSV1B (n) ) alternando en las dos zonas de la memoria (130, 132) .

9. Control de seguridad de acuerdo con la reivindicación 78, caracterizado porque al menos uno de los dos procesadores (20, 22) está configurado para calcular un valor (SZA (n) , (SZB (n) ) para un contador de escritura (SZA, SZB) , en el que el contador de escritura (SZA, SZB) representa cuál de las dos zonas de la memoria (130, 132) contiene el valor momentáneo más reciente, respectivamente.

10. Control de seguridad de acuerdo con la reivindicación 9, caracterizado porque el primer procesador (20) está configurado, además, para calcular el primer valor de prueba (CRCFSV1A (n) ) , en función del valor momentáneo (FSV1A (n) ) y del valor (SZA (n) ) del contador de escritura (SZA) .

11. Control de seguridad de acuerdo con una de las reivindicaciones anteriores, caracterizado porque en las primeras y en las segundas variables del programa se trata, respectivamente, de variables del programa relevantes para la seguridad.

12. Procedimiento para el control de una instalación automatizada (12) con la ayuda de un control de seguridad, 5 que comprende un primer procesador (20) y un segundo procesador (22) , en el que la instalación (12) comprende una pluralidad de sensores (16) y una pluralidad de actuadores (14) , con las etapas:

-procesamiento de una pluralidad de variables del programa con el primer procesador (20) ,

-cálculo de un primer valor de prueba (CRCFSV1A (n) ) para al menos una de las primeras variables del programa (FSV1A) en función de un valor momentáneo (FSV1A (n) ) que está presente para esta primera variable del programa

(FSV1A) en un primer instante definido con la ayuda del primer procesador (20) ,

-procesamiento de una pluralidad de segundas variables del programa con el segundo procesador (22) ,

-cálculo de un segundo valor de prueba (CRCFSV1B (n) ) , que se corresponde con el primer valor de prueba (CRCFSV1A (n) ) , con el segundo procesador (2) ,

-registro del valor momentáneo (FSV1A (n) ) , del primer valor de prueba (CRCFSV1A (n) ) y del segundo valor de 15 prueba (CRCFSV1B (n) ) en una memoria de datos no volátil (92) , y

-realización de una prueba de validez del valor momentáneo (FSV1A (n) ) durante un nuevo arranque del control de seguridad, en el que el control de seguridad (10) determina la factibilidad del valor momentáneo (FSV1A (n) ) con el primer valor de prueba (CRCFSV1A (n) ) , por medio del primer procesador (20) y determina la factibilidad del valor momentáneo (FSV1A (n) ) con el segundo valor de prueba (CRCFSV1B (n) ) por medio del segundo procesador (22) .

13. Producto de programa de ordenador con un soporte de datos con código de programa, que está configurado para realizar un procedimiento de acuerdo con la reivindicación 12, cuando se ejecuta el código del programa en un control de seguridad (10) de acuerdo con una de las reivindicaciones 1 a 11.

Patentes similares o relacionadas:

Dispositivo y método para la transmisión de datos, del 10 de Junio de 2020, de DR. JOHANNES HEIDENHAIN GMBH: Dispositivo para la transmisión de datos con una interfaz de aparato de medición , una interfaz de control y una interfaz adicional […]

Sistema de extensión de la red PLC, del 22 de Abril de 2020, de LSIS Co., Ltd: Un sistema de extensión de red de PLC, Controlador Lógico Programable, que incluye una base básica y una pluralidad de bases de extensión (200-1, 200-2,..., […]

Controlador lógico programable, del 22 de Abril de 2020, de LSIS Co., Ltd: Un controlador lógico programable, PLC, que tiene una pluralidad de módulos de comunicación, el PLC que comprende: un módulo de control que se […]

Sistema PLC con servidor web y memoria particionada, del 22 de Enero de 2020, de LSIS Co., Ltd: Un sistema de controlador lógico programable (PLC) conectado a una tarjeta de memoria , que comprende: un sistema de archivos configurado para dividir […]

Método para depurar un programa PLC, del 25 de Diciembre de 2019, de LSIS Co., Ltd: Un método para usar un microprocesador de propósito general para depurar un controlador lógico programable, PLC, el método comprende: recibir en una unidad de procesamiento […]

Método de compilación óptima de un comando de PLC, del 27 de Noviembre de 2019, de LSIS Co., Ltd: Un método para compilar un comando de PLC, controlador lógico programable, el método que comprende: elegir un esquema de procesamiento de compilación de una pluralidad […]

Aparato para la gestión de programas de controlador lógico programable, del 27 de Noviembre de 2019, de LSIS Co., Ltd: Un aparato para la gestión de programas de PLC, controlador lógico programable, el aparato que comprende: un medio de compilación configurado […]

Módulo de entrada analógica HART con una etapa de entrada diferencial, del 13 de Noviembre de 2019, de LSIS Co., Ltd: Transductor remoto direccionable de alta velocidad, módulo de entrada analógica HART con una etapa de entrada diferencial, el módulo […]