Sistema de acceso en puertas automatizadas.

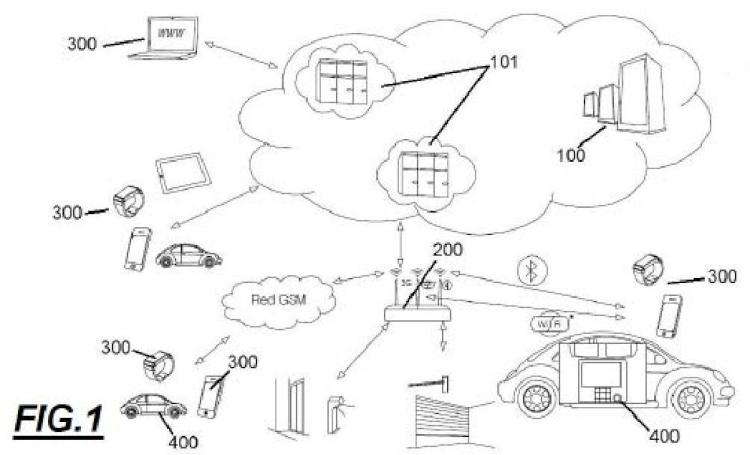

Sistema de control de accesos para puertas automatizadas configurado para permitir el acceso físico a cualquier tipo de puerta automatizada a través de una aplicación software instalada en un dispositivo electrónico de usuario (300,

400) capaz de comunicarse de forma inalámbrica con un dispositivo de control de la puerta (200) y gestionado por un servidor remoto (100, 101).

Tipo: Patente de Invención. Resumen de patente/invención. Número de Solicitud: P201430670.

Solicitante: MATRIX ELECTRÓNICA, S.L.

Nacionalidad solicitante: España.

Inventor/es: VILALLONGA PRESAS,José María.

Fecha de Publicación: .

Clasificación Internacional de Patentes:

- G06K7/00 FISICA. › G06 CALCULO; CONTEO. › G06K RECONOCIMIENTO DE DATOS; PRESENTACION DE DATOS; SOPORTES DE REGISTROS; MANIPULACION DE SOPORTES DE REGISTROS (impresión per se B41J). › Métodos o disposiciones para la lectura de soportes de registro (G06K 9/00 tiene prioridad; métodos o disposiciones para marcar los soportes de registro en forma digital G06K 1/00).

Fragmento de la descripción:

El objeto de la presente invención es un sistema universal para permitir el acceso físico a cualquier tipo de puerta automatizada a través de una aplicación software instalada en un dispositivo electrónico capaz de comunicarse de forma inalámbrica con un dispositivo de control de la puerta. Dicho dispositivo electrónico es uno de tipo móvil, como un teléfono inteligente, un reloj inteligente o una tableta electrónica.

También es de aplicación en vehículos que dispongan de un dispositivo electrónico empotrado similar a los indicados. Estos dispositivos electrónicos están configurados para permitir la descarga remota de la aplicación de software necesaria para interactuar con el sistema.

Es un objeto de la invención que la aplicación de software que lo integra tenga múltiples opciones de comunicación redundantes para asegurar el proceso de apertura y que se garantice un nivel de seguridad adecuado frente a cualquier intento de acceso fraudulento o no autorizado, garantizando un nivel de seguridad muy superior al de los sistemas actuales.

Estado de la técnica

En la actualidad, la cuota de penetración media de los teléfonos inteligentes o Smartphones en Europa está en torno al 65% de la población, aunque la tendencia natural es que estos teléfonos alcancen una cuota del 100% en un futuro.

Gran cantidad de acciones y actividades de la vida diaria se realizan mediante un teléfono inteligente. El ámbito de aplicación aumenta día a día mediante nuevos programas de software (aplicaciones o apps) y servicios ofertados desde las distintas compañías de distribución de sistemas operativos móviles (como la AppStore® de Apple®, GooglePlay® para el sistema operativo Android® o la Windows Store® de Microsoft®).

A finales de 2012 y principios de 2013 aparecieron los primeros relojes inteligentes (o Smartwatches) como accesorio o extensión de los citados teléfonos y comunicados con ellos mediante tecnología inalámbrica de corto alcance, normalmente bajo el estándar Bluetooth®. No obstante, estos relojes han ido aumentando sus capacidades hasta equiparar o superar las de los teléfonos (ver, por ejemplo, el documento US20130044215).

Finalmente, las tabletas electrónicas (como los conocidos iPad de Apple® y GalaxyTab® de Samsung®) son dispositivos electrónicos portátiles que, generalmente, tienen una potencia de cómputo mayor que la de los teléfonos y similar a la de algunos ordenadores personales, pero con capacidades de portabilidad y usabilidad equivalentes a las de un teléfono.

Por otro lado, en el mercado automovilístico existe la tendencia de integrar dispositivos electrónicos de control y comunicaciones con capacidades similares a los teléfonos y a las tabletas, que ofrecen también la posibilidad de instalar aplicaciones de software para para ampliar sus posibilidades de empleo (ver, por ejemplo, el siguiente enlace: http://es.wikipedia.org/wiki/Veh%C3%ADculo conectado ).

En la presente invención, se entiende que cualquier referencia a un dispositivo electrónico portátil está referida indistintamente a relojes, teléfonos o tabletas, así como dispositivos similares que están empotrados en vehículos.

En las grandes comunidades de vecinos, cada vez más habituales en la periferia de las grandes ciudades, existen numerosas puertas de acceso comunitario. Para evitar el empleo de multitud de llaves se suele usar el proceso de amaestrado, de tal forma que una única llave sirva para varias puertas distintas. No obstante, esta solución presenta los siguientes problemas:

a) Las llaves y cerraduras tienen un coste muy elevado.

b) El proceso de amaestrado implica usar un solo diente/muelle para cada puerta distinta y, por tanto, la seguridad se reduce.

c) Debido al uso tan frecuente de las llaves y cerraduras, la cerradura sufre un desgaste rápido, perdiendo sus características de seguridad y acaba bloqueándose,

haciendo necesaria su reparación.

Además, en caso de pérdida o robo de un control remoto o de una llave comunitaria amaestrada, por seguridad, es necesario reprogramar todos los controles remotos de la comunidad uno a uno, o bien cambiar todas las cerraduras y llaves amaestradas, con elevados costes y un tiempo de varias semanas empleado para coordinar a todos los usuarios, con el consiguiente peligro de intrusión en ese periodo.

En consonancia con lo anterior, es posible sustituir la clásica llave mecánica y los mandos remotos o controles remotos para la apertura de puertas de acceso a garajes o comunidades de vecinos mediante una aplicación instalada en un dispositivo electrónico portátil o en un vehículo con un dispositivo electrónico de comunicaciones empotrado. En la presente invención, las puertas, de forma genérica, son puertas automatizadas o con portero automático. Para emplear el sistema de la invención en puertas no automatizadas sería necesario realizar un cambio en el mecanismo de abertura.

Los documentos EP2085934 o ES2429393, a modo de ejemplo, describen una cerradura electrónica que, además de incorporar un lector de tarjetas magnéticas como las empleadas comúnmente en las habitaciones de los hoteles, incluye un módulo de comunicaciones con el usuario de tal forma que éste pueda establecer una comunicación con la cerradura electrónica a través de un dispositivo móvil con una aplicación previamente validada. Por otro lado, la cerradura también puede ser controlada desde un centro de control vía internet.

Descripción de la invención

La presente invención sustituye a llaves, llaves amaestradas, controles R, Tarjetas magnéticas, tarjetas proximidad, los mandos de control remoto o a las llaves amaestradas de cada puerta por una única aplicación de software instalada en un dispositivo electrónico portátil, solucionando de esta forma los problemas indicados en el estado de la técnica.

Más concretamente, en un primer aspecto de la invención, el método de acceso a

puertas automatizadas que comprende las etapas de:

i) instalar al menos un dispositivo de control de acceso en, al menos, una puerta automatizada;

ii) descargar en un dispositivo electrónico de usuario, desde un servidor remoto, un programa configurado para la comunicación entre el servidor remoto, el dispositivo electrónico de usuario y, al menos, un dispositivo de control de acceso;

iii) dar de alta el dispositivo móvil de usuario en al menos una base de datos instalada en al menos un servidor remoto;

iv) identificar el dispositivo electrónico de usuario a través de un código único de identificación enviado por el dispositivo electrónico de usuario a un servidor remoto a través del dispositivo de control de acceso conectado con dicha puerta; y

v) permitir el acceso de un usuario en una puerta automatizada cuando el código de único de identificación del dispositivo electrónico de usuario coincide con un código único de identificación habilitado para dicho acceso en una base de datos de un servidor remoto.

En un segundo aspecto de la invención, el sistema de control de accesos en puertas automatizadas que comprende al menos, un dispositivo de control de accesos; y al menos un dispositivo electrónico de usuario; que comprende al menos un servidor remoto accesible vía web a través de una red de comunicaciones que comprende uno o más programas en el que dichos programas están almacenados en una memoria y configurados para ejecutarse mediante al menos un procesador, caracterizado porque los programas incluyen instrucciones para:

a) facilitar la descarga en un dispositivo electrónico de usuario un programa

configurado para la comunicación cifrada entre un servidor remoto, un dispositivo electrónico de usuario y, al menos, un dispositivo de control de acceso;

b) dar de alta el dispositivo móvil de usuario en al menos una base de datos instalada

en al menos un servidor remoto;

c) identificar el dispositivo electrónico de usuario a través de un código único de

identificación enviado por el dispositivo electrónico de usuario a través del dispositivo de control de acceso; y

d) permitir el acceso de un usuario en una puerta automatizada cuando el código de

único de identificación del dispositivo electrónico de usuario coincide con un código único de identificación habilitado para dicho acceso en una base de datos del servidor remoto.

El sistema objeto de la invención aporta una mayor seguridad frente a los controles remotos y las llaves amaestradas, que son muy fáciles de copiar. Con el sistema propuesto, el dispositivo electrónico del usuario está identificado mediante tres identificadores únicos: el IMEI, la MAC WIFI y la MAC Bluetooth® del...

Reivindicaciones:

1 - Método de acceso a puertas automatizadas que comprende las etapas de:

i) instalar al menos un dispositivo de control de acceso (200) en, al menos, una puerta automatizada;

ii) descargar en un dispositivo electrónico de usuario (300,400), desde un servidor remoto (100,101), un programa configurado para la comunicación entre el servidor remoto (100,101), el dispositivo electrónico de usuario

(300.400) y, al menos, un dispositivo de control de acceso (200);

iii) dar de alta el dispositivo móvil de usuario (300,400) en al menos una base de datos instalada en al menos un servidor remoto (100,101);

iv) identificar el dispositivo electrónico de usuario (300,400) a través de un código único de identificación enviado por el dispositivo electrónico de usuario

(300.400) a un servidor remoto (100,101) a través del dispositivo de control de acceso (200) conectado con dicha puerta; y

v) permitir el acceso de un usuario en una puerta automatizada cuando el código de único de identificación del dispositivo electrónico de usuario

(300.400) coincide con un código único de identificación habilitado para dicho acceso en una base de datos de un servidor remoto (100,101).

2 - El método de la reivindicación 1 donde la comunicación entre el dispositivo electrónico de usuario (300,400) y el dispositivo de control de accesos (200) se realiza mediante al menos uno seleccionado entre: red de datos móviles 3G/GPRS; red inalámbrica WIFI; conexión directa inalámbrica Bluetooth® o conexión RFID.

3 - El método de acuerdo con cualquiera de las reivindicaciones 1-2 donde el código único de identificación es uno seleccionado entre: el código IMEI del dispositivo electrónico de usuario (300,400); el código MAC de la WIFI; el código MAC del Bluetooth; o una combinación de los anteriores.

4 - El método de acuerdo con cualquiera de las reivindicaciones 1-3 donde las

comunicaciones están encriptadas con un algoritmo RSA con clave privada/pública de 8192 bits.

5 - El método de acuerdo con cualquiera de las reivindicaciones 1-4 donde la red de comunicaciones GPRS/3G es privada.

6 - El método de acuerdo con cualquiera de las reivindicaciones 1-5 donde las comunicaciones WIFI están cifradas con el protocolo WPA2.

7 - El método de acuerdo con cualquiera de las reivindicaciones 1-6 donde las comunicaciones Bluetooth están cifradas con 128 bits.

8 - El método de acuerdo con cualquiera de las reivindicaciones 1-7 donde el dispositivo electrónico de usuario (300,400) establece la comunicación con el dispositivo de control de acceso (200) primero mediante Bluetooth; en caso de fallo del Bluetooth establece comunicación mediante WIFI; en caso de fallo establece la comunicación mediante la red móvil de datos 3G/GPRS y finalmente, si fallan los anteriores realiza una llamada perdida al servidor remoto (100,101).

9 - Un dispositivo electrónico de usuario (300,400) que comprende:

una pantalla táctil;

un procesador;

un módulo de comunicación Bluetooth;

un módulo de comunicación inalámbrica WIFI;

un módulo de comunicaciones 3G/GPRS;

una memoria; y

una pluralidad de programas que están almacenados en la memoria y configurados para ejecutarse mediante el procesador; caracterizado porque los programas incluyen instrucciones para:

a) visualizar todas las puertas a las que tiene acceso autorizado en un servidor remoto (100,101);

b) identificarse en dicho servidor remoto (100,101) mediante un código único de

identificación;

c) enviar y recibir datos cifrados con un dispositivo de control de acceso (200); e

d) iniciar el proceso de abertura de la puerta estableciendo un primer contacto por Bluetooth con un dispositivo de control de acceso (200), de tal forma que si éste primer intento de comunicación falla, establece la comunicación vía WIFI, y si aún este falla, se conecta vía datos 3G/GPRS, conectándose mediante una llamada perdida de forma automática en el caso que los otros medios fallen.

10 - El dispositivo electrónico de usuario (300) de acuerdo con la reivindicación 9 que es uno seleccionado entre: un teléfono móvil, un reloj inteligente o una tableta.

11 - El dispositivo electrónico de usuario (400) de acuerdo con la reivindicación 9 que está empotrado en un vehículo.

12 - El dispositivo electrónico de usuario (300,400) de acuerdo con cualquiera de las reivindicaciones 9-11 donde el código único de identificación es uno seleccionado entre: el código IMEI del dispositivo electrónico de usuario (300,400); el código MAC de la WIFI; el código MAC del Bluetooth; o una combinación de los anteriores.

13 - El dispositivo electrónico de usuario (300,400) de acuerdo con cualquiera de las reivindicaciones 9-12 que comprende una etiqueta RFID.

14 - Un dispositivo de control de accesos (200) instalado en el cuadro de automatismos de una puerta automatizada que comprende:

un procesador;

un módulo de comunicación Bluetooth;

un módulo de comunicación inalámbrica WIFI;

un módulo de comunicaciones 3G/GPRS;

una memoria; y

una pluralidad de programas que están almacenados en la memoria y configurados para ejecutarse mediante el procesador; caracterizado porque los programas incluyen instrucciones para:

a) enviar y recibir datos cifrados con un dispositivo electrónico de usuario (300,400);

b) enviar y recibir datos cifrados con un servidor remoto (100,101); y

c) permitir el acceso de un usuario en una puerta automatizada cuando el código de único de identificación del dispositivo electrónico de usuario (300,400) coincide con un código único de identificación habilitado para dicho acceso en una base de datos de un servidor remoto (100,101).

15 - El dispositivo de control de accesos (200) de acuerdo con la reivindicación 14 donde el código único de identificación es uno seleccionado entre: el código IMEI del dispositivo electrónico de usuario (300,400); el código MAC de la WIFI; el código MAC del Bluetooth; o una combinación de los anteriores.

16 - Un sistema de control de accesos en puertas automatizadas que comprende al

menos:

un dispositivo de control de accesos (200) de acuerdo con cualquiera de las reivindicaciones 14-15; y

al menos un dispositivo electrónico de usuario de acuerdo con cualquiera de las reivindicaciones 9-13;

y que comprende al menos un servidor remoto (100,101) accesible vía web a través de una red de comunicaciones que comprende:

uno o más programas en el que dichos programas están almacenados en una memoria y configurados para ejecutarse mediante al menos un procesador, caracterizado porque los programas incluyen instrucciones para:

a) facilitar la descarga en un dispositivo electrónico de usuario (300,400) un programa configurado para la comunicación cifrada entre un servidor remoto (100,101), un dispositivo electrónico de usuario (300,400) y, al menos, un dispositivo de control de acceso (200);

b) dar de alta el dispositivo móvil de usuario (300,400) en al menos una base de datos instalada en al menos un servidor remoto (100,101);

c) identificar el dispositivo electrónico de usuario (300,400) a través de un código único de identificación enviado por el dispositivo electrónico de usuario (300,400) a través del dispositivo de control de acceso (200); y

d) permitir el acceso de un usuario en una puerta automatizada cuando el código de único de identificación del dispositivo electrónico de usuario (300,400) coincide con un código único de identificación habilitado para dicho acceso en una base de datos del servidor remoto (100,101).

17 - El sistema de la reivindicación 16 donde el servidor remoto es virtual (101).

18 - Un producto de programa informático con instrucciones configuradas para su ejecución por uno o más procesadores que, cuando son ejecutadas por un sistema de

10 acuerdo con cualquiera de las reivindicaciones 16-17 hacen que el sistema lleve a cabo el método según cualquiera de las reivindicaciones 1 a 8.

Patentes similares o relacionadas:

Dispositivo, sistema y procedimiento de lector de etiquetas de datos portátil para identificar la localización de una etiqueta de datos, del 1 de Abril de 2020, de SYMBOL TECHNOLOGIES, LLC: Procedimiento para identificar la localización de una etiqueta de datos portátil, comprendiendo el procedimiento: leer la etiqueta de datos […]

Lector de tarjetas compacto, del 25 de Marzo de 2020, de Ingenico Inc: Lector de tarjetas que comprende una placa de circuito impreso , un cabezal magnético y un conector de tarjetas chip , compartiendo […]

Dispositivo portable para el control de la presencia, producción y las tareas de trabajadores en procesos productivos, del 21 de Febrero de 2020, de GONZÁLEZ SÁNCHEZ, Ramón: 1. Dispositivo portable para el control de la presencia, la producción y las tareas de trabajadores en procesos productivos caracterizado por […]

Cuerpo del lector de la tarjeta con memoria reticular de protección recto-verso, del 1 de Enero de 2020, de Ingenico Group: Cuerpo del lector de la tarjeta con memoria que comprende, en una cara interna, un alojamiento de recepción de un conector de tarjeta con memoria, comprendiendo […]

Antena de múltiples bucles de transmisión/recepción de cancelación de señal para un lector de identificación de radiofrecuencia, del 1 de Enero de 2020, de ALLFLEX USA, INC: Un sistema de identificación animal de radiofrecuencia de baja frecuencia (RFID) que sigue la norma ISO 11785, que comprende: una antena (400, […]

Lector y etiqueta, del 16 de Octubre de 2019, de FRAUNHOFER-GESELLSCHAFT ZUR FORDERUNG DER ANGEWANDTEN FORSCHUNG E.V.: Lector para recibir de manera inalámbrica una señal (12; 12a-c) a partir de una etiqueta (20; 20a-c), comprendiendo la señal (12; 12a-c) una porción […]

Sonda de interrogación de RFID, del 18 de Septiembre de 2019, de Cryogatt Systems Limited: Una sonda de interrogación de RFID para interrogar contenedores de almacenamiento criogénico desechables con etiqueta RFID, comprendiendo la sonda: un […]

SISTEMA Y MÉTODO PARA IDENTIFICAR, ALIMENTAR Y MANEJAR ANIMALES, EN ESPECIAL GANADO LECHERO, del 27 de Junio de 2019, de MARICHAL, José: En los sistemas de producción de leche de base pastoril es una tarea compleja balancear la dieta individual de los animales mediante la alimentación […]